Auditoria de logon dels usuaris del Directori Actiu amb Elasticsearch i Grafana

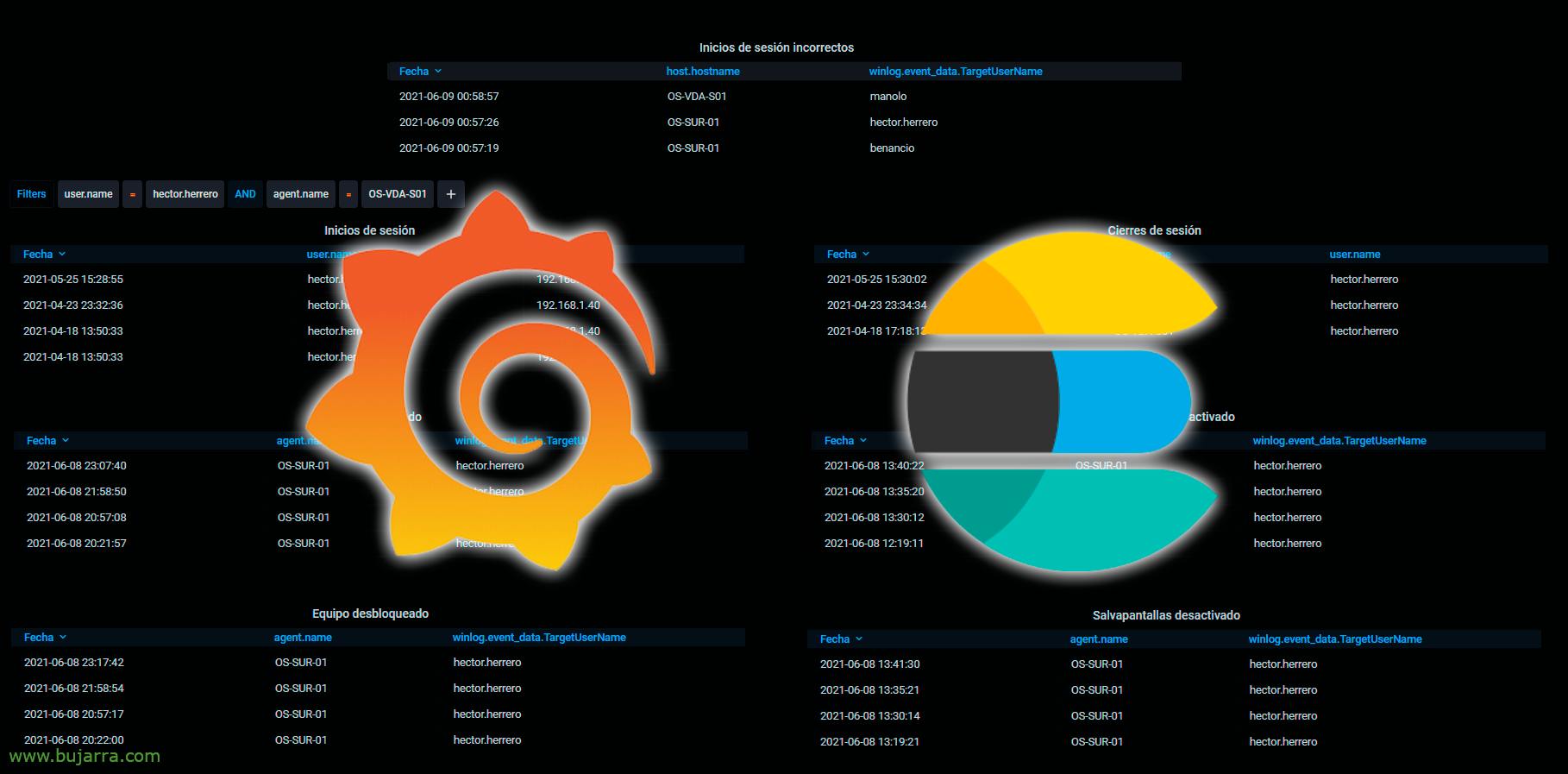

Una cosa molt comuna que ens solen demanar és la possibilitat de conèixer els logons i la resta d'informació interessant que pugui generar un usuari. En aquest post veurem com visualitzar dades tan interessants com: quan s'han lloat, quan han tancat la sessió, intents d' inici de sessió incorrectes, quan s'ha bloquejat un equip, o desbloquejat, o quan li ha saltat el salvapantalles o l'han desactivat…

Realment aquest tipus d'informació com sabem queda registrada al Visor de Successos dels equips, alguns registres ens els podrà proporcionar els controladors de domini, i altres registres els mateixos equips on treballen els usuaris.

L'exemple que farem en aquest post serà el dit, recopilar els esdeveniments dels equips, de manera centralitzada els emmagatzemarem a Elasticsearch i després amb Grafana farem les consultes que més ens interessin basant-nos en algun ID d'esdeveniment. Podrem veure les dades en temps real, o directament buscar en un període de temps, o directament preguntar per un usuari en particular. Després ja els visualitzem en gràfica, taula, formadissa o com ens de la gana, i si volem generem informes en PDF i els manem via mail a qui li interessi.

Així que òbviament primer necessitarem una màquina amb Elasticsearch funcionant, i després instal·larem Winlogbeat en els controladors de domini. En el visor de successos dels DCs quedaria registrat quan un usuari es llogués i els inicis de sessió incorrectes. I si volem dades de quan han tancat sessió, o el que comentàvem a l'inici de quan un equip es bloqueja per un timeout, o quan es desbloqueja, el mateix amb el salvapantalles, que si quan salta l'screensaver o quan es desactiva. Aquí si necessitaríem instal·lar Winlogbeat a l'equip client.

Al final com anem entenent, es recopilen els esdeveniments del visor de successos a Elasticsearch i després consultarem pels idenficadors que sigui, en aquest post veurem únicament aquests exemples, però hi ha moltes altres possibilitats més!

Per resumir, la part de configuració de cada Winlogbeat, recordar que podrem filtrar des d'aquí directament per portar tots els tipus de registres o només els que ens interessin, en aquest cas, el que estem parlant quedaria registrat en els esdeveniments de 'Seguretat', així que ens quedaria el nostre winlogbeat.yaml més o menys així:

winlogbeat.event_logs: - name: Security ignore_older: 72h setup.kibana: host: "https://DIRECCION_IP_KIBANA:5601" output.elasticsearch: # Array of hosts to connect to. hosts: ["https://DIRECCION_IP_ELASTICSEARCH:9200"] username: "USUARI" password: "CONTRASENYA"

Un cop tinguem Elasticsearch alimentat i hàgim creat el DataSource des de Grafana contra aquest índex podrem començar a poder fer les visualitzacions que ens interessin. Jo faré el més bàsic de tot, una Taula, una taula on veurem en format llistat els camps que ens interessin i filtrant per l'ID d'algun ID d'Esdeveniment o Event ID.

Per exemple, per veure els tancaments de sessió (quan algú tanca la sessió del seu usuari), farem una query de tipus Lucene ben senzilla, amb posar “event.code: 4647” ens basta. Per saber quin ID fa què, deixaré a baix del post un llistat dels ID's més interessants respecte aquest tema. I el millor com sempre, serà jugar des de Kibana a descobrir un altre tipus de.

Total, que amb un panell de tipus de Taula, amb la query, indicant que volem en format Raw el resultat, transformem a format JSON i seleccionem els camps que volem visualitzar, a més podrem renovar-los o canviar el seu format. Fixar-vos en la imatge per resoldre qualsevol dubte.

Llavors podrem crear tants panells com diferent informació volem visualitzar, per veure els inicis de sessió amb l'ID 4624 el tindrem o pot amb el 4768, depèn de quin tipus de logon ens interessi. Per als tancaments de sessió podrem buscar per l'ID 4647.

Si volem veure els inicis de sessió ens bastarà amb buscar l'ID 4625.

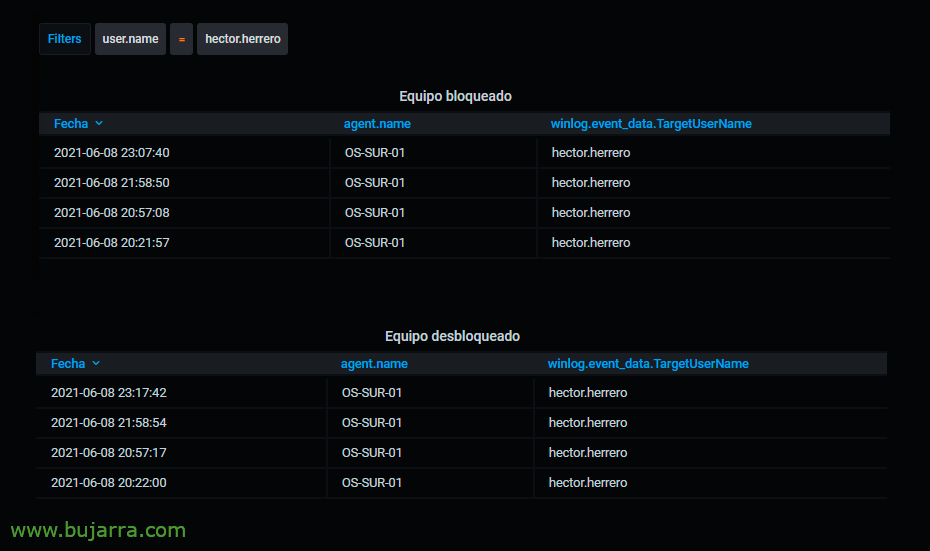

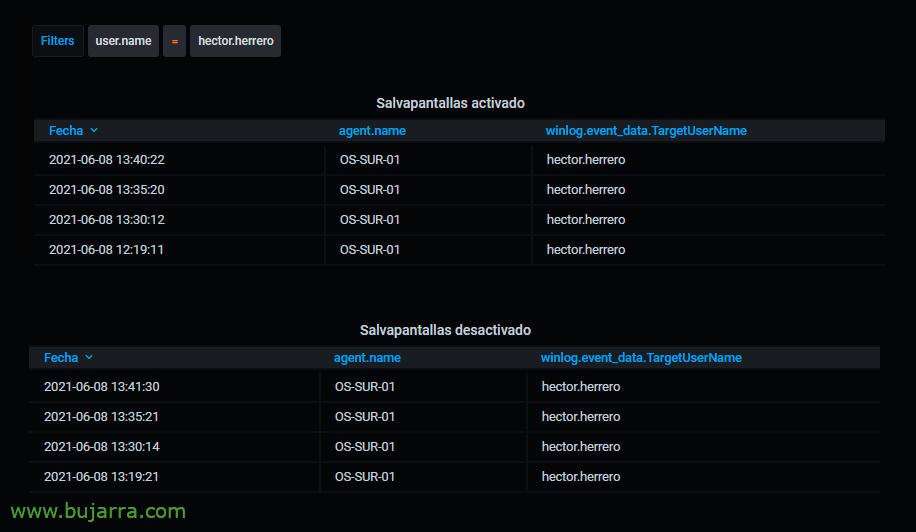

Si volem buscar els equips quan es bloquegen, quan es bloqueja una sessió d'usuari tindrem l'ID d'esdeveniment 4800 i per als desbloqueigs filtrarem per l'ID 4801.

I el mateix per al salvapantalles, si volem saber quan ha saltat en un equip, buscarem l'ID 4802 i en el cas de saber quan han desactivat el salvapantalles tindrem l'ID 4803.

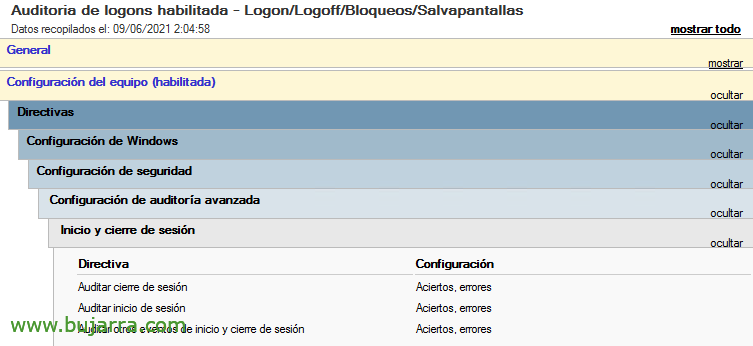

Finalment però no per això menys important, haurem de crear una GPO per poder habilitar 3 directives, que permetin recopilar aquest tipus d' informació en els visors d' esdeveniments dels equips, des de Configuració de l' equip > Directives > Configuració de Windows > Configuració de seguretat > Configuració d' auditoria avançada > Inici i tancament de sessió:

- Auditar tancament de sessió: Encerts i errors

- Auditar inici de sessió: Encerts i errors

- Auditar altres esdeveniments d' inici i tancament de sessió: Encerts i errors

Us deixo un llistat d'esdeveniments que potser us puguin ser d'utilitat:

Canvi en polítiques d' auditoria:

4719: S'ha canviat la política d'Auditoria del sistema.

4908: S' ha modificat la taula d' inici de sessió dels grups especials.

Canvis en polítiques d' autenticació d' auditoria

4706: S'ha creat una nova confiança en un domini.

4707: S'ha eliminat una confiança a un domini.

4713: S'ha modificat la política de Kerberos.

4716: S' ha modificat la informació del domini de confiança.

4717: S' ha concedit accés de seguretat del sistema a un compte.

4718: S' ha eliminat l' accés de seguretat del sistema a un compte.

4739: S'ha modificat una política del domini.

4865: S'hi ha afegit una entrada d'informació de bosc de confiança.

4866: S'ha eliminat una entrada d'informació del bosc de confiança.

4867: S'ha modificat una entrada d'informació del bosc de confiança.

4706: S'ha creat una nova confiança a un domini.

4707: S'ha eliminat una confiança a un domini.

Auditoria de gestió de comptes d' ordinador

4741: S' ha creat un compte d' ordinador.

4742: S' ha modificat un compte d' ordinador.

4743: S' ha eliminat un compte d' ordinador.

Auditoria de l' activitat de DPAPI

4692: S'ha intentat realitzar una còpia de seguretat de la clau mestra de protecció de dades.

4693: S'ha intentat recuperar la clau mestra de protecció de dades.

4695: S'ha intentat desprotegir les dades protegides auditables.

Auditoria del Servei d' Autenticació Kerberos

4768: S'ha demanat un tiquet d'autenticació Kerberos (TGT)

4771: Va fallar la preautenticació de Kerberos

4772: Va fallar la sol·licitud de tiquet d'autenticació de Kerberos

Auditoria de l' operació del tiquet de servei Kerberos

4769: S'ha demanat un tiquet de servei Kerberos (TGM)

4770: S'ha renovat un tiquet de servei Kerberos

Auditoria de tancament de sessió

4634: S'ha tancat la sessió d'un compte d'usuari.

Auditoria d' inici de sessió

4624: Un compte d'usuari s'ha lloat amb èxit.

4625: Un compte d'usuari no ha pogut iniciar la sessió, credencials invàlids.

4648: S'ha intentat iniciar una sessió amb credencials explícites.

Auditoria d' altres esdeveniments d' inici de sessió de comptes

4648: S'ha intentat iniciar una sessió amb credencials explícites.

4649: S'ha detectat un atac de repetició.

4800: L'estació de treball està bloquejada.

4801: L'estació de treball s'ha desbloquejat.

5378: La delegació de credencials sol·licitada no va ser permesa per la política

Auditoria d' altres esdeveniments d' accés a objectes

4698: S' ha creat una tasca programada.

4699: S' ha eliminat una tasca programada.

4702: S' ha actualitzat una tasca programada.

Creació de processos d' Auditoria

4688: S'ha creat un nou procés.

Gestió de Grups de Seguretat d' Auditoria

4728: S'ha afegit un membre a un grup global de seguretat.

4729: S' ha eliminat un membre d' un grup global de seguretat.

4732: S'ha afegit un membre a un grup local habilitat per a la seguretat.

4733: S'ha eliminat un membre d'un grup local habilitat per a la seguretat.

4735: S'ha modificat un grup local habilitat per a la seguretat.

4737: S' ha modificat un grup global habilitat per a la seguretat.

4755: S' ha modificat un grup universal habilitat per a la seguretat.

4756: S'ha afegit un membre a un grup universal habilitat per a la seguretat.

4757: S'ha eliminat un membre d'un grup universal habilitat per a la seguretat.

4764: S'ha canviat el tipus d'un grup.

Extensió del Sistema de Seguretat d' Auditoria

4610: L'Autoritat de Seguretat Local ha carregat un paquet d'autenticació.

4611: S'ha registrat un procés d'inici de sessió de confiança en l'Autoritat de Seguretat Local.

4697: S'ha instal·lat un servei en el sistema

Auditoria d' ús de privilegis sensibles

4672: Privilegis especials assignats a un nou inici de sessió.

4673: S'ha cridat a un servei amb privilegis.

4674: S'ha intentat realitzar una operació en un objecte amb privilegis.

Auditoria d' inici de sessió especial

4964: S' han assignat grups especials a un nou inici de sessió.

Auditoria de gestió de comptes d' usuari

4720: S'ha creat un compte d'usuari.

4722: S'ha activat un compte d'usuari.

4723: S'ha intentat canviar la contrasenya d'un compte.

4724: S'ha intentat restablir la contrasenya d'un compte.

4725: S'ha desactivat un compte d'usuari.

4726: S'ha eliminat un compte d'usuari.

4738: S' ha modificat un compte d' usuari.

4740: S'ha bloquejat un compte d'usuari.

4765: S'ha afegit un historial de SID a un compte.

4766: Ha fallat l'intent d'afegir un historial de SID a un compte.

4767: S'ha desbloquejat un compte d'usuari.

4780: S' ha configurat l' ACL en comptes que són membres de grups d' administradors.

4794: S' ha intentat establir el mode de restauració dels serveis de directori.