Instalação e configuração do Microsoft Forefront Protection 2010 para Exchange Server

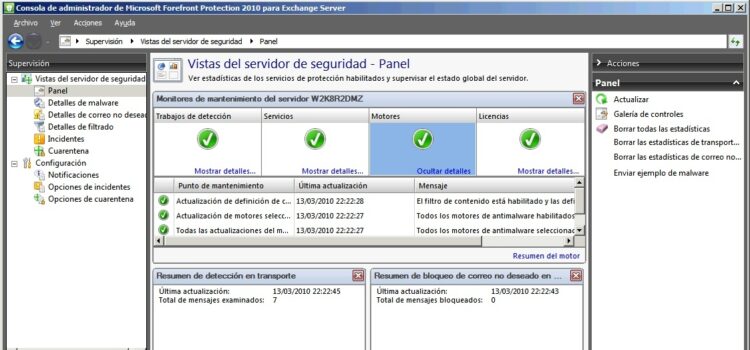

Microsoft Forefront Protection 2010 para Exchange Server (FPE) é o servidor de proteção perimetral para uma organização Microsoft Exchange 2010, onde poderemos gerir todo o bloqueio de correio electrónico recebido com o objetivo de rejeitar os emails indesejados seja pela condição que configurarmos (Anti SPAM), já que nos fornece 5 motores de definição anti-vírus de diferentes fabricantes! evitaremos também antimalware, temos a possibilidade de uma ampla configuração a partir de uma consola que é fácil de gerir, además tenemos una zona de informes que también está bastante chula. Y posibilidad de administración con PowerShell, É claro! Este servidor deve ser el que recoge el correo externo y lo envía a nuestra organización, lo ideal es montarlo en el servidor que está en la DMZ totalmente aislado da nossa organização y no servidor com a função de transporte perimetral o Edge Transport.