Conectando-se ao Ative Directory com o Citrix Access Gateway usando o RADIUS

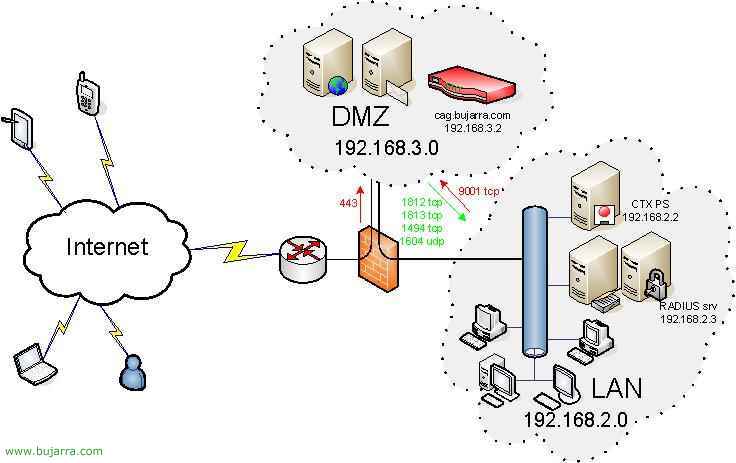

Se, em vez de usar utilizadores locais com o Citrix Access Gateway, o que queremos é aproveitar o nosso Directório Ativo do Windows, os nossos utilizadores do domínio para nos autenticar quando nos conectamos a partir do exterior, devemos instalar num servidor da nossa rede o serviço IAS (Serviço de autenticação da Internet), configurá-lo e indicar no CAG que seja assim. Atenção se o CAG estiver na DMZ, precisamos de mapear as portas RADIUS para o servidor IAS, que são 1812 e o 1813, tcp ambos.

Poço, lo primero de todo en un servidor de nuestra red es instalar el servicio de IAS, por isso, lo instalamos desde “Painel de Controle” > “Adicionar ou remover programas” > “Adicionar ou remover componentes do Windows” > Clique em “Servicios de red” y después en el botón de “Detalhes…” para poder seleccionar el componente “Serviço de autenticação da Internet”, lo marcamos y aceptamos todo para instalarlo.

Uma vez instalado, Nós abrimos, do “Ferramentas administrativas”, Selecionar “Serviço de autenticação da Internet”,

Lo primero de todo es crear el cliente, que será el CAG, por isso, a partir do console, envelope “Clientes RADIUS” com o botão direito selecionamos “Novo cliente RADIUS”,

Indicamos um nome descritivo qualquer que nos permita identificá-lo; e colocamos o endereço IP do CAG ou o nome DNS completo do CAG, “Seguinte”,

Em “Cliente fornecedor” Selecionar “RADIUS Standard”, e aqui é onde indicaremos qual será o segredo para que possam ser validados entre o IAS e o CAG, este segredo será posteriormente o que indicaremos ao CAG, “Fim”,

Agora devemos indicar uma diretiva para o CAG, vamos a “Diretivas de acesso remoto”, com o botão direito e selecionamos “Nova diretiva de acesso remoto”,

“Seguinte”,

Selecionamos a segunda opção “Configurar uma diretiva personalizada” e indicamos um nome descritivo, usaremos a diretiva para indicar quem pode realmente conectar usando o CAG, “Seguinte”,

Clique em “Adicionar…”

Selecionamos al final “Windows-Groups” e clique em “Adicionar…”

Clique em “Adicionar…” para selecionar los grupos de Windows, del DA que queremos que se puedan conectar al CAG,

Escribimos el nombre del grupo donde tenemos metidos los usuarios que queremos que se conecten a la VPN, en mi caso en mi D.A. he creado un grupo llamado “UsuariosCAG” donde meteré a todos los que les quiera dar acceso. Selecionamos os grupos que nos interese y pulsamos en “Aceitar”,

Comprobamos que salen nuestros grupos y pulsamos sobre “Aceitar”,

“Seguinte”,

Selecionar “Conceder permiso de acceso remoto” para dar acesso a este grupo de usuários a la conexión, “Seguinte”,

Clique em “Editar perfil…”,

No “Autenticação” debemos desmarcar los dos primeros checks “Autenticación cifrada de Microsoft versión 2 (MS-CHAP v2)” e “Autenticación cifrada de Microsoft (MS-CHAP)”; y marcamos los otros dos checks “Autenticación cifrada (CHAP)” e “Autenticación sin cifrado (PAP, SPAP)”,

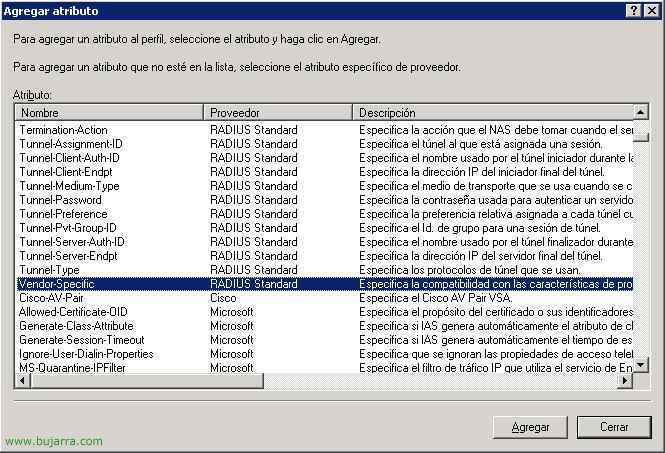

No “Opciones avanzadas” borramos lo que haya seleccionandolas y pulsando sobre “Quitar”; y después pulsamos sobre “Adicionar…”,

Selecionamos el atributo “Vendor-Specific” e clique em “Adicionar”,

Clique em “Adicionar”,

Em “Selecionar de la lista” Indicar “RADIUS Standard” y debajo, debemos indicar que “Sí cumple” la norma RADIUS RFC, Clique em “Configurar atributo…”

Debemos agregar el “Valor del atributo” con el siguiente dato: “CTXSUserGroups=” (sin comillas) seguido del nombre del grupo de usuarios del dominio de Windows que hemos agregado anteriormente, en mi caso era UsuariosCAG, así que quedaría de la siguiente forma: CTXSUserGroups=UsuariosCAG. Si por alguna razón tenemos más de un grupo, los separaremos con punto y coma (;), Aceitar,

Aceitar,

Indicamos que “Não”,

Y ya podemos continuar, Clique em “Seguinte”,

Comprobamos que todo está bien y finalizamos,

Vemos que la diretiva que hemos creado se queda como máxima prioridad con Orden 1. Ya hemos acabado con la parte de Windows, ya no hay más que configurar aquí, ahora todo será desde la consola de Administración del CAG.

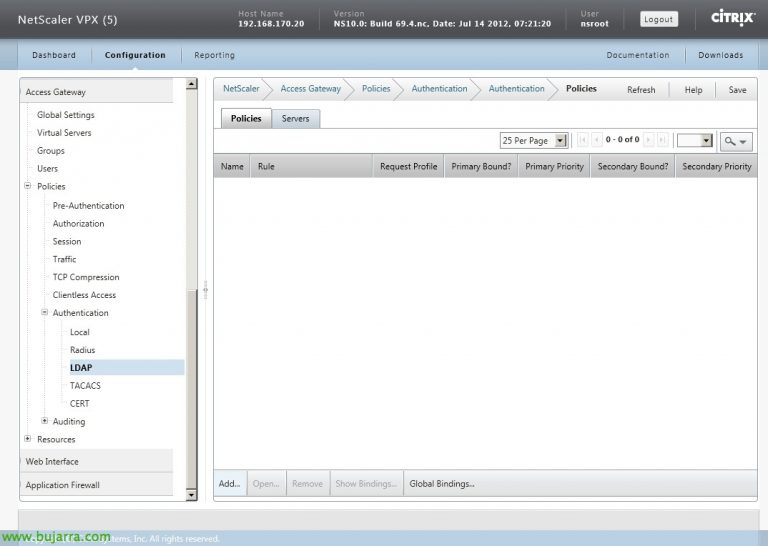

Abrimos la consola para administrar el CAG, “Access Gateway Administration Tool”, nos vamos a la pestaña de “Autenticação”, podemos dejar ambas autenticaciones, la de usuarios locales y crear una nueva para los usuarios de RADIUS, de qualquer maneira, en este ejemplo, solo aceptaré usuarios RADIUS así que la autenticación que trae por defecto la borrare, Para o efeito, a partir de “Ação” > Clique em “Remove Default realm”,

“Sim”,

Ahora en “Add an Authentication Realm” indicaremos una llamada “Default” e clique em “Adicionar”,

Selecionamos en tipo de Autenticación “RADIUS authentication” e clique em “OKEY”,

Debemos indicarle al CAG cual es el servidor RADIUS, para ello en “Primary RADIUS Server Settings” em “Endereço IP” pondremos la dirección IP del servidor RADIUS, A porta padrão é a 1812, e agora devemos colocar o segredo que tínhamos criado anteriormente no servidor RADIUS ao criar o cliente RADIUS. Clique em “Enviar” para guardar as alterações. Se por algum motivo tivermos outro servidor RADIUS, indicá-lo-emos abaixo, no servidor secundário.

“OKEY”

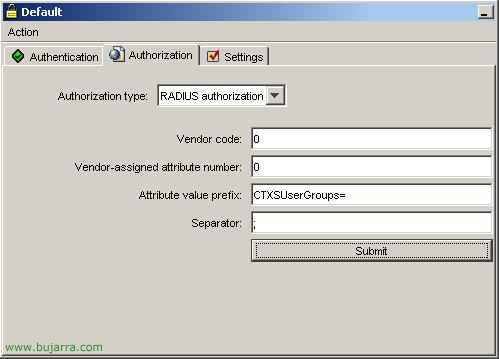

E verificamos que na aba de “Autorização” tudo esteja igual à imagem superior:

“Código do fornecedor” = 0

“Número de atributo atribuído pelo fornecedor” = 0

“Prefixo do valor do atributo” = CTXSUserGroups=

“Separador” = ;

Clique em “Enviar”,

“OKEY”, não seria necessário fazer mais nada, agora tente ligar-se a partir do exterior para verificar se está tudo bem.

Para verificar qualquer evento, vamos vê-lo no servidor RADIUS, no “Visualizador de Eventos”, indicar-lhe-á quem se conecta corretamente ou quem tentou conectar-se e não conseguiu.

Está sería la configuración final del CAG en la DMZ apuntando al servidor RADIUS:

Desde la parte del FW de internet deberíamos abrir única y exclusivamente el puerto 443 tcp al CAG para que los clientes puedan acceder a descargarse el software cliente y conectarse a la VPN. De la red LAN a la red DMZ deberíamos abrir únicamente el puerto 9001 tcp al CAG para poder administrarlo remotamente con las Administration Tools. Y de la red DMZ a la red LAN deberíamos abrir los puertos que nos interese, si usamos RADIUS redirigiremos el 1812 tcp y el 1813 tcp al servidor IAS. O 1494 TCP (o el 2598 tcp si usamos “Session reability”) al servidor citrix y si nos interesa el 1604 tcp para cuando desde el cliente de Citrix (PN o PNA) se haga el browsing para buscar la comunidad Citrix.

www.bujarra.com – Héctor Herrero – Nh*****@*****ra.com – v 1.0