Configuração do Access Gateway no NetScaler

Poço, uma vez configurado basicamente o nosso NetScaler, vamos a implementar la función de Access Gateway que nos dará un acceso seguro a nuestras aplicaciones Citrix XenApp o escritorio XenDesktop desde el exterior a nuestros usuarios a traves de cualquier dispositivo. En este documento veremos cómo publicar un Web Interface de nuestra red interna mediante el CAG del NetScaler y accederemos vía web y vía Citrix Receiver!

No Documento anterior ya vismos cómo configurar básicamente nosso NetScaler, continuando sobre os mesmos passos…

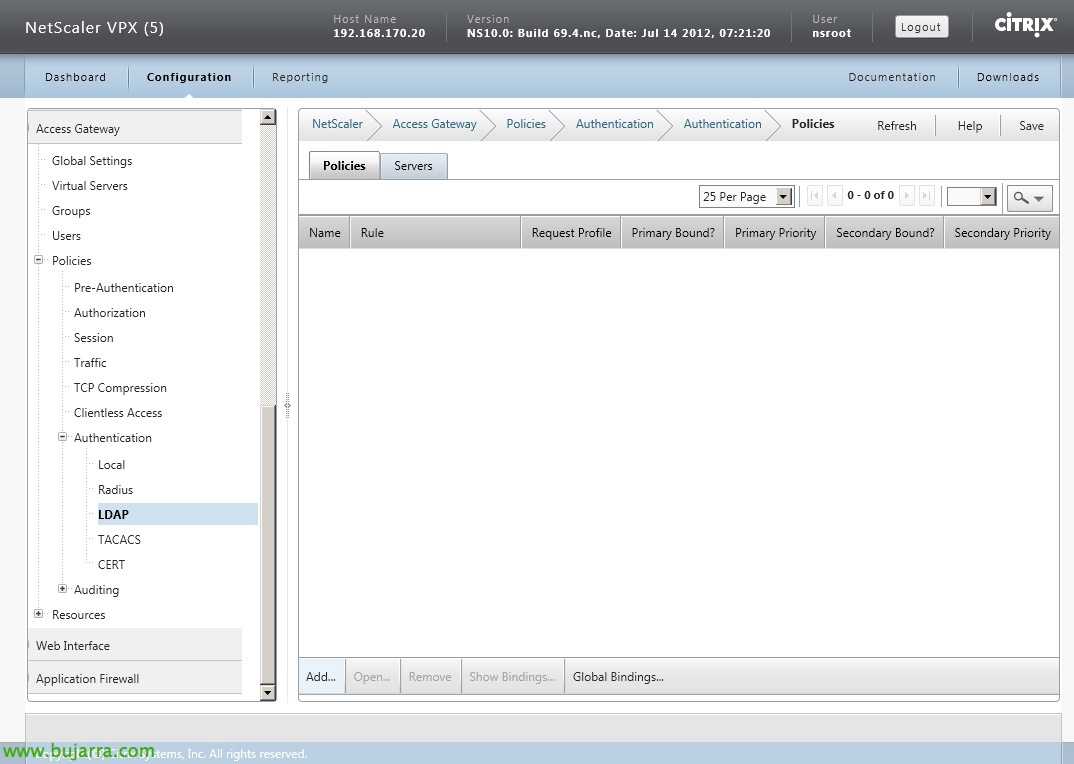

Primeiro tendremos que dar de alta um servidor LDAP que será contra quem validará o CAG los utilizadores do nosso Directorio Ativo, por isso: “Access Gateway” > “Políticas” > Autenticação” > “LDAP” > Pestanas “Servidores” > “Adicionar…”

Adicionamos o nome do servidor, fornecemos seu endereço IP, tipo “ANÚNCIO”, em “Base DN (localização dos utilizadores)” pondremos a ruta DN de onde temos os nossos usuários, será a base dos nossos utilizadores, en mi caso pongo todo el arbol del dominio ('dc=dominio, dc=eso') y ya filtraré más adelante. Em “Administrator Bind DN” indicamos la ruta de nuestro usuario con el que validaremos las cuentas, en mi caso será: 'cn=UsuarioLDAP, cn=Users, dc=domínio, dc=eso') además de su contraseña en “Administrator Password” y la confirmamos. Em “Server Logon Name Attribute”: 'samAccountName'. Em “Search filter” podremos filtrar y validar unicamente los miembros de un grupo, si no pertenecen a él no los validaremos, No meu caso: ‘memberOf=cn=Usuarios Portal, ou=Grupos, ou=Tundra IT, dc=domínio, dc=eso'. Em “Group Attribute” Indicar: ‘memberOf’. Em “Sub Attribute Name”: ‘CN’. Si queremos que los usuarios se puedan cambiar sus contraseñas, en vez de LDAP usaremos LDAPS cambiando el puerto ‘389’ por ‘636’, y en ‘Security Type’ en vez de ‘PLAINTEXT’ irá ‘SSL’ y marcamos el check ‘Allow user change password’. Pronto! “Criar”!

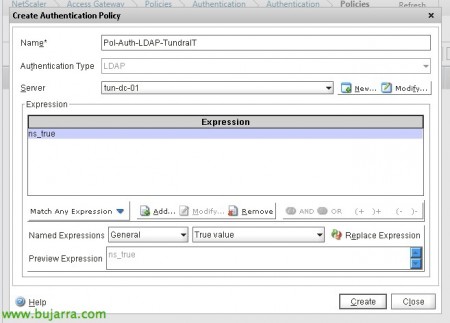

Nada mau, ahora crearemos una política de autenticación para este servidor: “Access Gateway” > “Políticas” > Autenticação” > “LDAP” > Pestanas “Políticas” > “Adicionar…”. Le damos un nombre, seleccionamos el servidor que acabamos de definir y le asignamos una expresión ‘True value’. “Criar” e é isso!

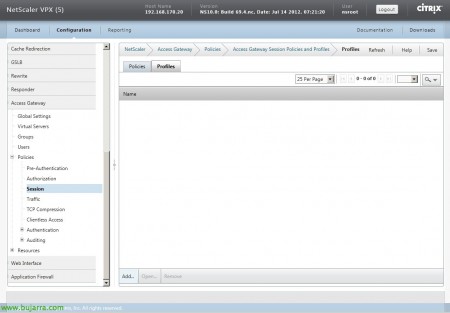

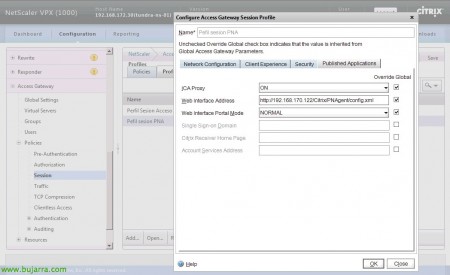

El siguiente paso será configurar un perfíl de sesión desde “Access Gateway” > “Políticas” > “Session” > Pestanas “Profiles” > “Add...”

Le damos un nombre, no “Segurança” confirmamos que “Default Authoritation Action” esté en 'ALLOW',

No “Aplicações Publicadas” habilitamos “Proxy ICA” para que se comporte como un CSG, indicamos la URL del “Web Interface Address” que neste caso yo lo tengo en una máquina virtual de la red (en outros futuros documentos veremos como es muy sencillo el desplegar un WI en el próprio NetScaler). Indicamos además que “Web Interface Portal Mode” em 'NORMAL’ e em “Single Log-on Domain” indicaremos o domínio da nossa red para evitar que os utilizadores tenham que meterlo.

Último, no “Client Experience” confirmaremos que “Acesso Sem Cliente” esté en 'ALLOW’ para evitar que se tenga que utilizar el cliente o plugin de Access Gateway, e é isso! “Criar”.

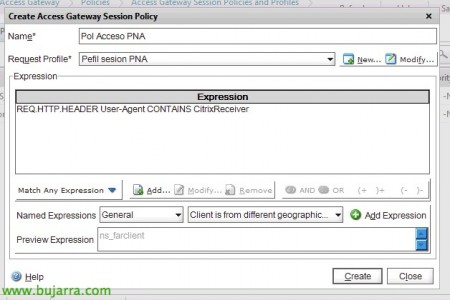

Nada mau, agora configuramos um perfil de sessão a partir de “Access Gateway” > “Políticas” > “Session’ > Separador 'Policies'’ & 'Add…'’

Le damos un nombre à la política, associamos o perfil que acabámos de criar e adicionamos uma expressão 'True value'’ & “Criar”.

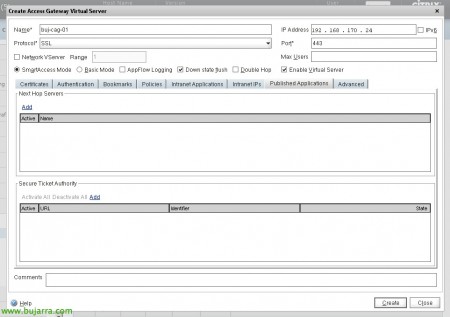

Nada mau, agora vamos criar o nosso servidor Access Gateway, desde “Access Gateway” > “Virtual Servers” > “Adicionar…”

Nós damos-lhe um nome, definimos-lhe um endereço IP, devemos adicionar o certificado que queremos que apresente, que terá sido instalado anteriormente, Então “Adicionar >”.

No “Autenticação” adicionaremos como autenticação primária a política que criámos antes.

No “Aplicações Publicadas”, devemos adicionar os STA da nossa rede, em 'Secure Ticket Authority'’ Pressionado “Adicionar…”

E introduzimos os STA, que en mi caso al ser un entorno XA serão los propios servidores, si disponemos de XD serán los propios controllers, los introducimos en el formato: ‘http://ENDEREÇO_IP:PUERTO_XML/scripts/ctxsta.dll’ & “Criar”.

Deberemos confirmar que salen con estado 'UP'. Si no llegamos, habría que confirmar que somos capazes de chegar con la NIP/MIP del NetScaler a las IP's de los XenApp mediante PING + XML. A parte de 1494tcp o 2598tcp del NS a los propios XA, si tenemos ICA o HDX en modo normal o si habremos habilitado la fiabilidad de sesión. “OKEY”.

Podremos asignar la política de sesión que hemos criado anteriormente al Virtual Server de CAG (desde su pestaña “Políticas” > “Session”) o crear un grupo (desde “Access Groups” > “Grupos” > “Adicionar…”) y asignarle esta política de sesión, esto será ideal si queremos aplicar unos perfiles a distintos tipos de usuarios, en função a qué grupos pertenezcan.

Luego confirmamos que tenemos el virtual server de Access Gateway levantado,

Y guardamos la configuración!

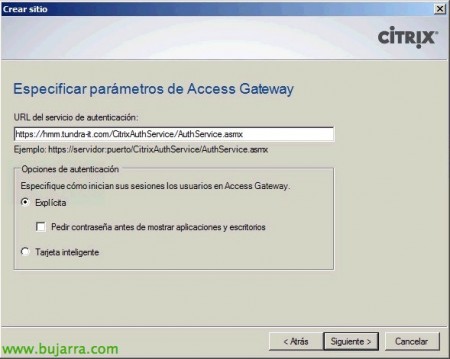

Necesitaremos un Web Interface instalado, donde crearemos un sitio Web, indicaremos que la autenticación se realiza “En Access Gateway”,

La URL del servicio de autenticación será la URL pública de acceso de nuestros clientes: 'https://FQDN_PUBLICO/CitrixAuthService/AuthService.asmx’ (modificaremos el host para que ataque al CAG, bueno así lo suelo hacer).

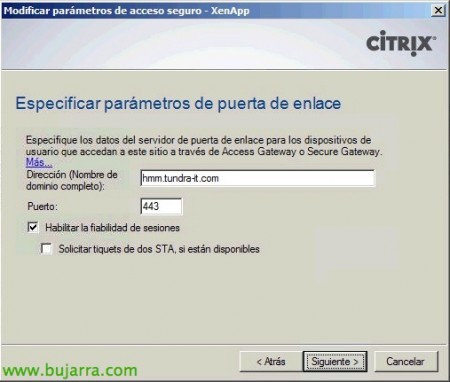

Além disso, una vez creado el sitio, configuraremos el “Acceso Seguro”,

Indicando ‘Directa con Gateway’ bem para todas as redes ou excluindo o intervalo IP da LAN,

E por último indicaremos o nome de ligação externa, ativaremos fiabilidade de sessões se for necessário.

Permitindo ligações de dispositivos móveis tipo iPad, Telemóvel…

Devemos criar um perfil de sessão idêntico ao que fizemos com a parte web, mas agora mudaremos o “Web Interface Address” para o caminho do ficheiro XML do nosso site de serviços: “Referências HTTP://ENDEREÇO_IP_WI/Citrix/PNAgent/config.xml”

Criaremos também a política e associamos o seu perfil, adicionaremos a seguinte expressão: 'REQ.HTTP.HEADER User-Agent CONTAINS CitrixReceiver’ para ler o cabeçalho da ligação, e se vier de um Citrix Receiver enviaremos para esse site!

E adicionamos por último esta política no servidor virtual do CAG, no “Políticas” > “Session”, adicionamo-la com menos prioridade do que a do acesso normal ao portal web.