Configuración y administración de CAG – Citrix Access Gateway

En aquest procediment s'explica com configurar un dispositivo Citrix Access Gateway que ens permeten connectar-nos a la nostra VPN utilitzant aquest dispositiu. Si no tenemos físicament el hardware, podem crear una màquina virtual de CAG per realizar proves, mai para uso final – AKI.

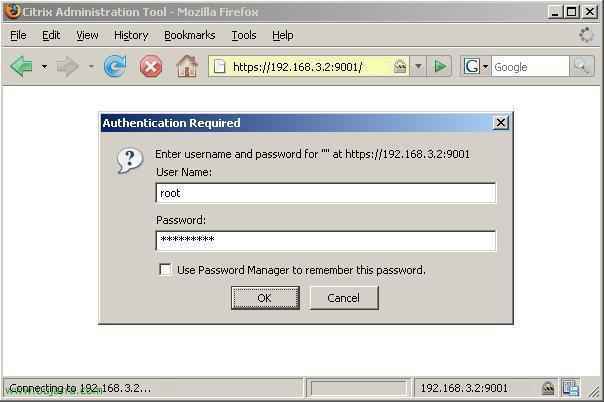

Lo primero de todo una vez instalado es conectarnos al dispositivo con un navegador, si no hemos cambiado su dirección IP, la que trae siempre cómo predeterminada es la 10.20.30.40, entramos y se la cambiamos, suponiendo que eso está configurado, abrimos un navegador a su IP por HTTPS y al puerto 9001. Pedirá usuario y contraseña, si no se la hemos cambiado el usuario por defecto es “root” i la contrasenya “rootadmin”.

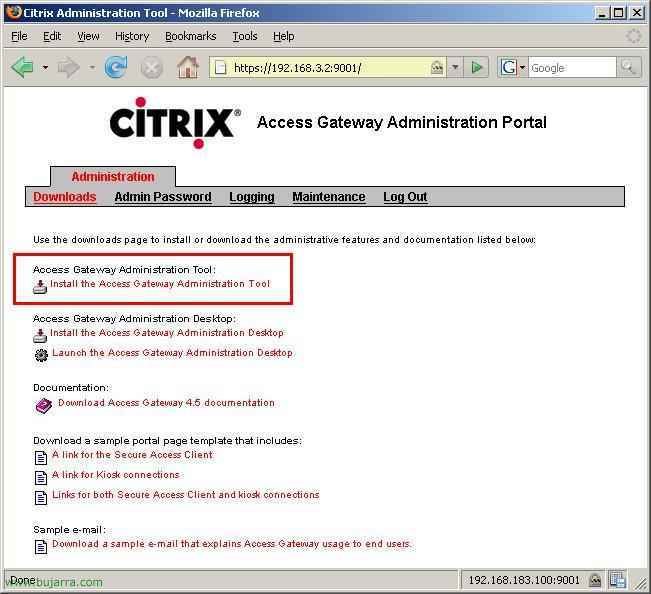

El primer de tot, necesario es instalarnos la consola de administración, si no la tenemos la bajamos pulsando en el link “Install the Access Gateway Administration Tool”. Nos bajamos el instalador y lo ejecutamos para comenzar la instalación.

Comienza con un asistente para instalar el Access Gateway Administration Tool 4.5, “Next”

Acceptem la llicència “I accept the terms in the license agreement” & “Next”

Indicamos el usuario y la organización, continuem “Next”,

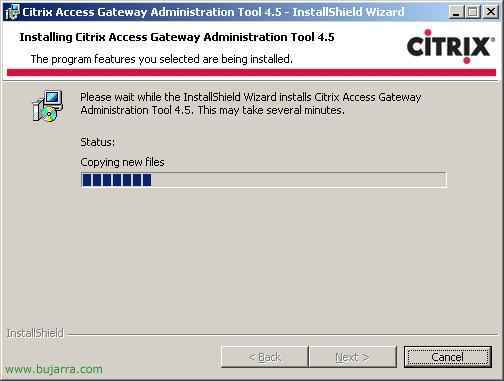

“Install” per començar a instal·lar-lo,

…

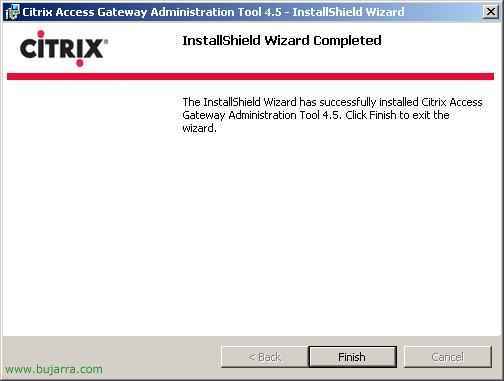

Tras unos segundos ya lo tenemos instalado, “Finish”,

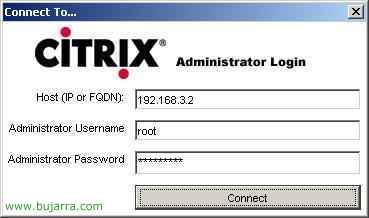

Ara, lo executamos pinchando en el icono del escritorio “Access Gateway Administration Tool 4.5”

Ponem la direcció IP del dispositivo al que nos connectaremos para administrarlo, nuestro CAG, l'usuari i la contrasenya, posem en “Connect”,

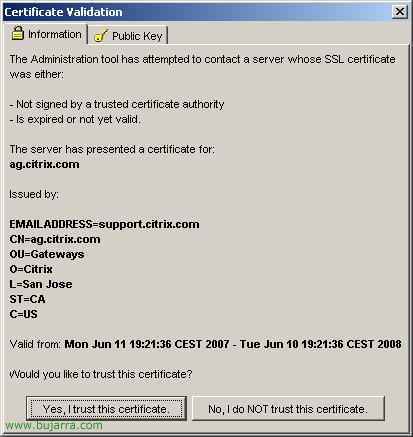

Si és la primera vez que nos connectamos nos pedirá que confiemos en el certificado, polsem sobre “Yes, Confio en aquest certificat”

Si volem confiar en el certificat eternamente, “Sí”,

Des de la fitxa de “Access Gateway Cluster” tenemos diverses opcions interessants para configurarlo, primero dentro, nos vamos a la pestaña de “General Networking”. Primero configuramos la DMZ, indicamos cuantas tenemos, si és una configuració simple, lo normal es tener una DMZ, i configuramos de les dos interfaces de red, les que nos interessen, si sólamente necesitamos una de ellas, marcarem “Només utilitza la interfície 0” o si nos interesan ambas pues “Utilitza ambdues interfícies”. Comprobamos que la configuración de red es la correcta (IP address, Subnet mask Default Gateway IP address…) i indicamos el nombre que tendra desde el exterior este CAG en “External FQDN” con el nombre completo.

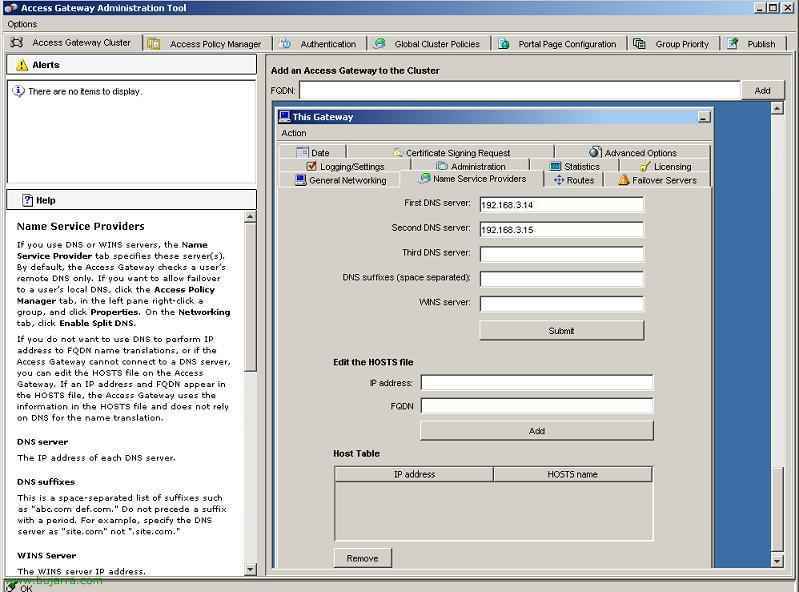

A la pestanya de “Name Service Providers” metemos los servidors DNS que resolveran los nombres DNS para este dispositivo.

La pestaña de “Licensing” la usaremos para configurar las licencias, si aquesta aplicació serà servidor de llicències (si és el primer lo será) marcamos la primera opció “Utilitza aquest aparell com a servidor de llicències” i posem en “Browse…” per instal·lar-la, després pulsaremos en “Submit”. Si ya tenemos un dispositivo CAG de servidor de llicències, podem connectar-nos a ell marcando la segona opció “Utilitza un dispositiu diferent com a servidor de llicències”.

Per que coja els canvis és necessari reiniciar el CAG, ens indica com hacerlo. “Acceptar”.

Para reiniciar o apagar el appliance nos vamos a “Access Gateway Cluster”, en la pestaña de “Administration”, pulsar “Restart” o “Apagada”.

Pedirá confirmación y se reinicia con “Restart”.

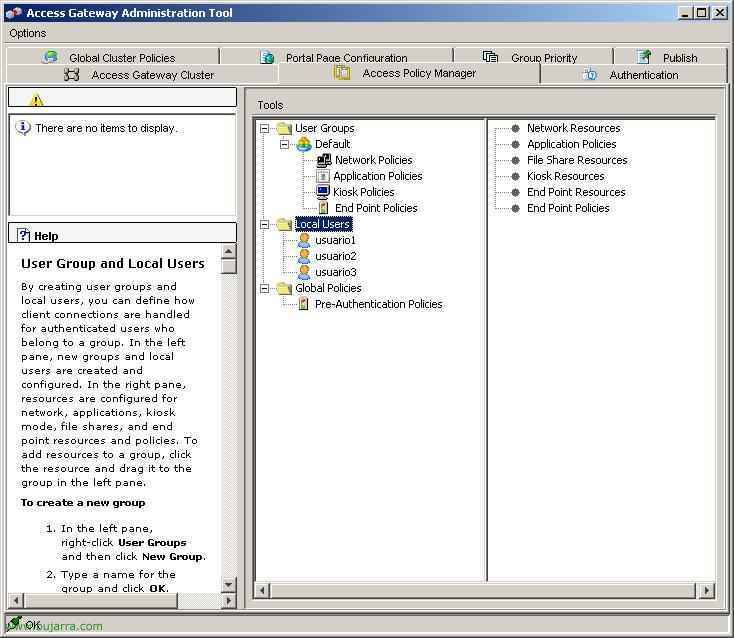

Bé, ara explicamos com crear usuaris locals per poder connectar-nos al CAG amb la VPN. Ull, no tenemos por que usarlos, podem usar el Directorio Activo de Windows y connectarnos a ell con RADIUS – AKI, o de más formas. Esta es la simple, creamos unas cuentas de usuario que després se les daremos a nostres usuaris finals para que les usen para conectarse. Para crear aquests usuaris, anem a la pestanya “Access Policy Manager” i amb botó dret en “Usuaris Locals” seleccionem “New User”.

Indicamos el nombre del usuario en “User Name” i li assignem una contraseña, posem en “OK”.

Ahí podremos veure les comptes de usuario que tenemos, en “Usuaris Locals”,

Si lo que pretendem és que quan un usuari se connecta a la nostra VPN amb el CAG no pase todo el trafico por la nostra red hem d'habilitar una opció llamada “Split Tunneling”, per exemple si volen navegar per internet mentre estan connectats a la VPN i no vols que tot el trafico d'internet passi per la VPN. Per a això, nos vamos a la pestaña “Global Cluster Policies” i habilitem el check de “Habilitar el split tunneling”. Además en “Accessibles networks” es on indicaremos a que conexiones de red se connectarán quan se logeen en el CAG, podem meter tantas nos interesen separadas por ; o Enter. Fins i tot en vez de metre una red podem meter sólo un host, i així només podrien entrar en ese y no en els altres de la red. Cuando acabemos de configurarlo, guardamos los canvis con “Submit”.

“OK”

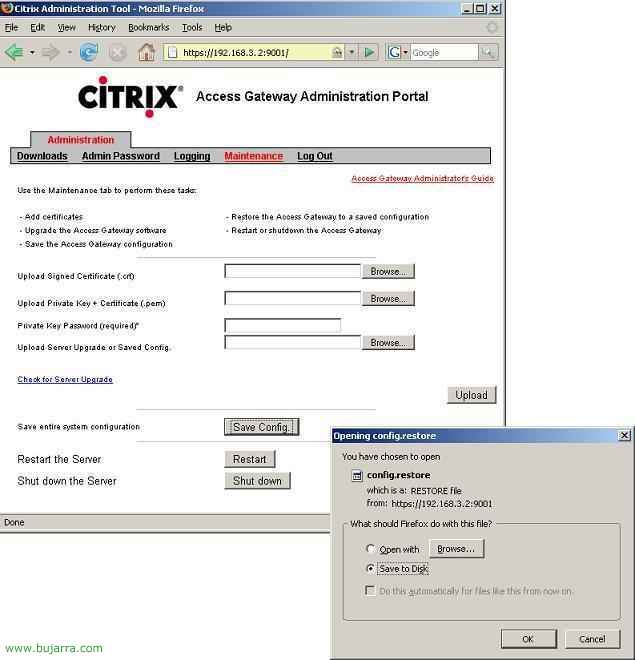

Si volem guardar un backup de la nostra configuració, ens connectarem amb un navegador al CAG por HTTPS y al portto 9001, ens autèntics i una vegada dins de pinchamos en la pestaña “Maintenance”, y simplement pinchando en “Save whole system configuration” > “Save Config.” nos guardarà un fichero llamado “config.restore” en el nostre PC. guardarem la còpia de seguretat en un lloc segur i si alguna vegada hem de restaurar tot amb el que formeem el CAG i els cargems aquesta configuració de nuevo, des de “Upload Server Upgrade o Saved Config.” buscando el fichero con el botón de “Browse…”

Si lo que volem es sol·licitar un certificat per poder treballar amb SSL, y que sea un certificat autèntic per al nostre nombre de CAG públic, que demuestre qui som y no le de problemes a los usuaris diciendo que no somos de confianza. Desde la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster”, a la pestanya “Certificate Signing Request”, rellenamos les dades que ens indica per sol·licitar un certificat i obtenir el CSR que posteriorment enviarem a una entitat emisora de certificados (CA), per a això posem en “Generate Request”.

Nos guardará en el nostre PC el fichero CSR llamado “myserver.csr” & “Guardar”,

“Acceptar”

Si editamos el fichero con un bloc de notes, necessitarem la clau per sol·licitar un certificat.

Per exemple ara per l'exemple usare un certificat temporal gratuït de rapidssl.com, si rellenarem tots els passos en aquest és on hem de pegar el CSR (Sol·licitud de signatura de certificat).

Una vez que tenemos ya el certificado, per meterlo en el CAG seria des de la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster” a la pestanya “Administration”, en “Puja un certificat .crt” polsant en “Browse…” el seleccionem.

Lo buscamos en nuestro PC y pulsamos en “Obrir”.

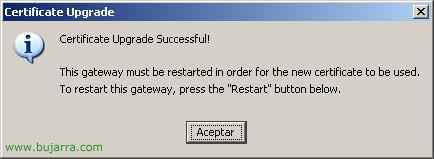

“Acceptar”, ya está el certificado instalado.

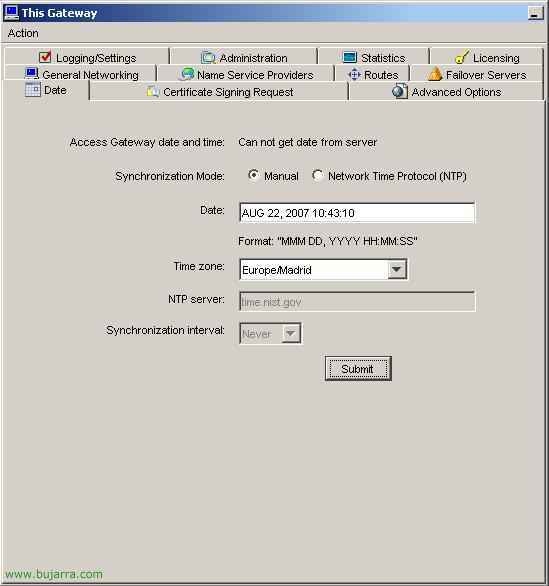

Para configurar la hora y la fecha en el CAG, desde la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster” a la pestanya “Date”, seleccionamos el modo de sincronización a “Manual” a menos que tengamos un servidor de hora en la red, y metemos la fecha y la hora en el camp de “Date” con el format que nos indica “MMM DD, YYYY HH:MM:SS”, cuando esté bien, punxem en “Submit”.

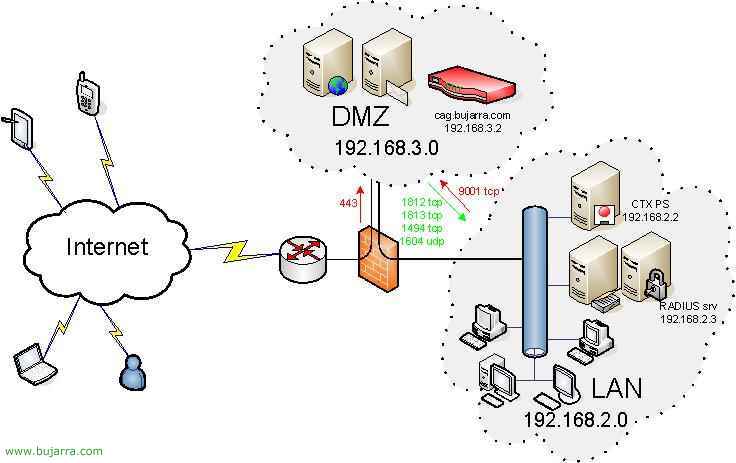

Está sería la configuración final del CAG en la DMZ:

Desde la parte del FW de internet deberíamos abrir única y exclusivamente el portto 443 tcp al CAG para que los clients puedan accedir a descargarse el software client i connectarse a la VPN. De la red LAN a la red DMZ deberíamos abrir únicamente el puerto 9001 tcp al CAG para poder administrarlo remotament amb las Administration Tools. Y de la red DMZ a la red LAN deberíamos obrir els ports que ens interessen, si usamos RADIUS redirigiremos el 1812 tcp y el 1813 tcp al servidor IAS. El 1494 tcp (o el 2598 tcp si usamos “Session reability”) al servidor citrix y si nos interessa el 1604 tcp para quan des del client de Citrix (PN o PNA) se fa el browsing per buscar la comunitat Citrix.

www.bujarra.com – Héctor Herrero – nh*****@*****ra.com – v 1.0