CAGren konfigurazioa eta kudeaketa – Citrix Access Gateway

Prozedura honetan azaltzen da nola konfiguratu Citrix Access Gateway gailu bat, gailu hau erabiliz gure VPN-era konektatzeko.. Hardware fisikorik ez badugu, CAG makina birtual bat sor dezakegu probak egiteko, inolaz ere azken erabilerarako ez – AKI.

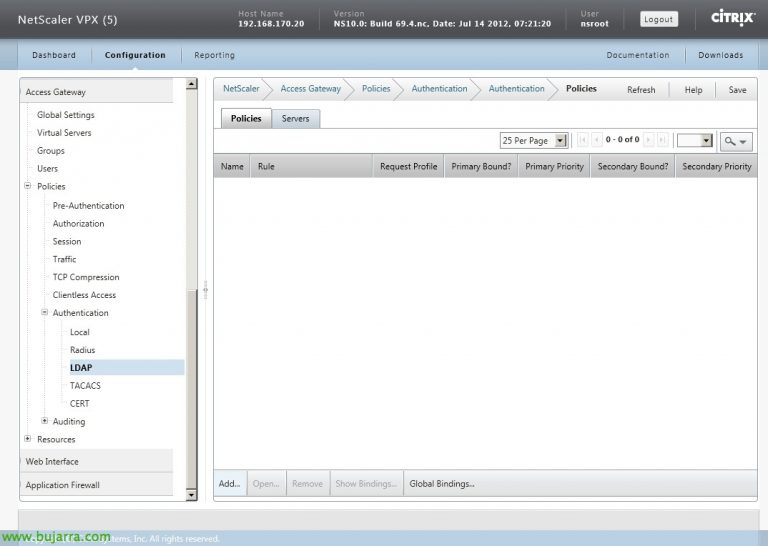

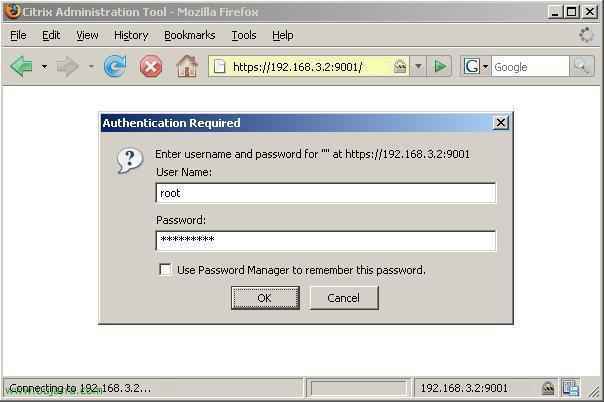

Lehenik eta behin, instalatuta dagoenean, gailura nabigatzaile batekin konektatu behar gara, IP helbidea aldatu ez badugu, beti daraman lehenespenezko helbidea hau da 10.20.30.40, sartu eta aldatu egiten dugu, horren konfigurazioa suposatuz, Nabigatzaile bat ireki bere IP helbidean HTTPS bidez eta portuan 9001. Erabiltzaile eta pasahitza eskatuko du, aldatu ez badugu, lehenespenezko erabiltzailea hau da “root” eta pasahitza “rootadmin”.

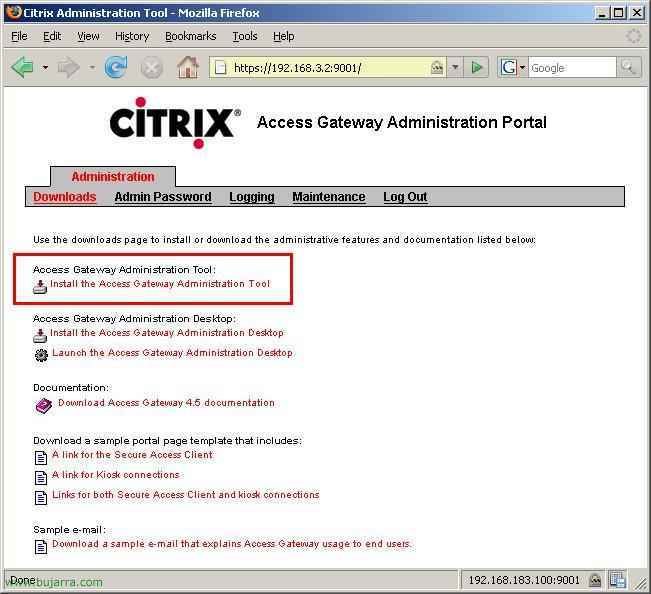

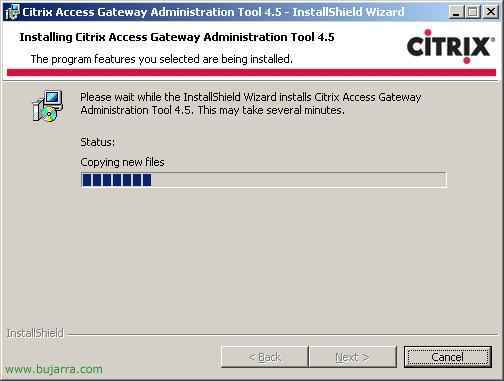

Lo primero de todo, beharrezkoa da administrazio kontsola instalatzea, edo ez badugu, jaitsiko dugu esteka sakatuz “Installatu Access Gateway Administration Tool”. Jaitsi instalatzailea eta exekutatu instalazioa hasteko.

Access Gateway Administration Tool instalatzeko laguntzailea hasten da 4.5, “Next”

Lizentzia onartzen dugu “Lizentzia-kontratuaren baldintzak onartzen ditut” & “Next”

Erabiltzailea eta erakundea adierazten ditugu, jarraitu. “Next”,

“Install” instalatzen hasteko,

…

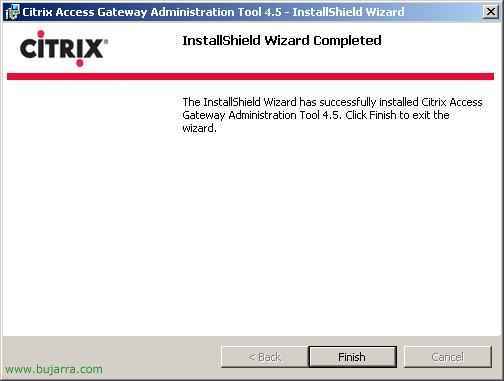

Segundu batzuen ondoren dagoeneko instalatuta dugu, “Finish”,

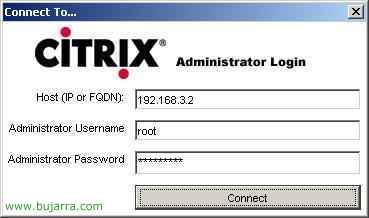

orain, Mahaigainaren ikonoan klik eginez exekutatzen dugu “Access Gateway Administration Tool 4.5”

Kudeatuko dugun gailuaren IP helbidea jartzen dugu, gure CAG, erabiltzailea eta pasahitza, sustatu “Connect”,

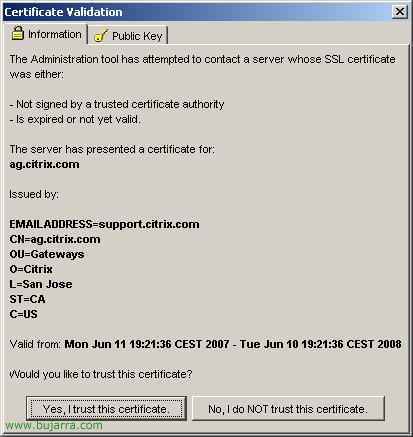

Lehen aldiz konektatzen bagara, ziurtagiria fidatu behar dugula eskatuko digu, klikatu “Yes, Ni fidatzen naiz ziurtagiri honekin”

Ziurtagiria betiko fidatu nahi badugu, “Bai”,

Fitxan “Access Gateway Cluster” tenemos varias opciones interesantes para configurarlo, primero dentro, nos vamos a la pestaña de “General Networking”. Primero configuramos la DMZ, indicamos cuantas tenemos, si es una configuración simple, lo normal es tener una DMZ, y configuramos de las dos interfaces de red, las que nos interese, si sólamente necesitamos una de ellas, markatuko dugu “Only use interface 0” o si nos interesan ambas pues “Use both interfaces”. Comprobamos que la configuración de red es la correcta (IP address, Subnet mask Default Gateway IP address…) e indicamos el nombre que tendra desde el exterior este CAG en “External FQDN” con el nombre completo.

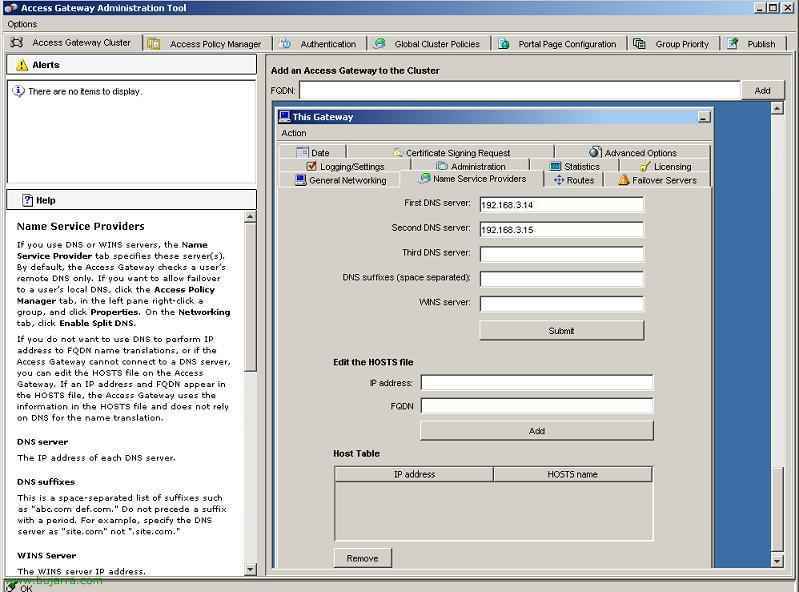

Fitxa honetan “Name Service Providers” metemos los servidores DNS que resolveran los nombres DNS para este dispositivo.

La pestaña de “Licensing” la usaremos para configurar las licencias, bai, aparatu honek lizentzia zerbitzaria izango da (bai lehenengoa bada, izango da) lehen aukera aukeratzen dugu “Erabili aparatu hau lizentzia zerbitzari gisa” eta sustatu “Nabigatu…” instalatzeko, ondoren sakatuko dugu “Bidali”. Lizentzia zerbitzari CAG gailu bat badugu jadanik, konexioa egin dezakegu bigarren aukera hautatuz “Erabili aparatu desberdin bat lizentzia zerbitzari gisa”.

Aldaketak aplikatzeko CAG berrabiarazi behar da, nola egin azaltzen digu. “Onartu”.

Aparatua berrabiarazi edo itzaltzeko joango gara “Access Gateway Cluster”, fitxara “Administrazioa”, sakatu “Berrabiarazi” edo “Itzali”.

Baieztapena eskatuko du eta berrabiaraziko da “Berrabiarazi”.

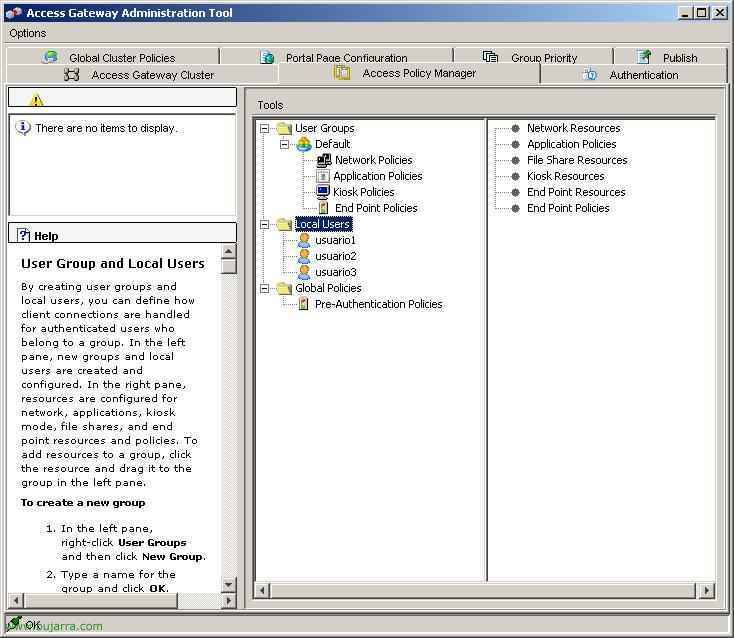

Ondo, orain erabiltzaile lokalak nola sortu azaltzen dugu CAG-ra VPN-rekin konektatzeko. Ojo, ez dugu derrigorrez erabili behar, Windowseko Aktibo Indizea erabil dezakegu eta RADIUS-ekin konektatu – AKI, edo beste modu batzuekin. Hau da erraza, creamos unas cuentas de usuario que luego se las daremos a nuestros usuarios finales para que las usen para conectarse. Para crear estos usuarios, vamos a la pestaña “Access Policy Manager” y con botón derecho en “Local Users” seleccionamos “New User”.

Indicamos el nombre del usuario en “User Name” y le asignamos una contraseña, sustatu “OK”.

Ahí podremos ver las cuentas de usuario que tenemos, en “Local Users”,

Si lo que pretendemos es que cuando un usuario se conecte a nuestra VPN con el CAG no pase todo el trafico por nuestra red debemos habilitar una opción llamada “Split Tunneling”, por ejemplo si quieren navegar por internet mientras están conectados a la VPN y no quieres que todo el trafico de internet pase por la VPN. Para ello, nos vamos a la pestaña “Global Cluster Policies” y habilitamos el check de “Enable split tunneling”. Además en “Accessible networks” es donde indicaremos a que conexiones de red se conectarán cuando se logeen en el CAG, podemos meter tantas nos interesen separadas por ; o Enter. Incluso en vez de meter una red podemos meter sólo un host, y así sólo podrían entrar en ese y no en los demás de la red. Cuando acabemos de configurarlo, guardamos los cambios con “Bidali”.

“OK”

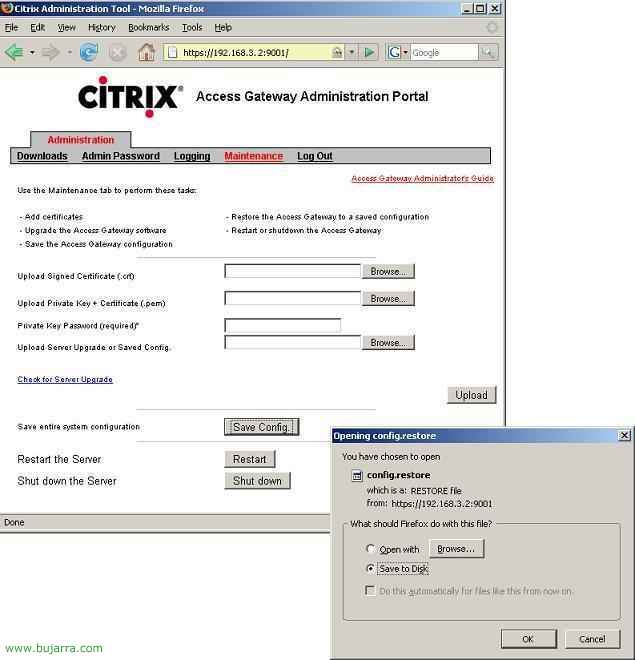

Si queremos guardar un backup de nuestra configuración, nos conectamos con un navegador al CAG por HTTPS y al puerto 9001, nos autenticamos y una vez dentro pinchamos en la pestaña “Maintenance”, y simplemente pinchando en “Save whole system configuration” > “Save Config.” nos guardará un fichero llamado “config.restore” en nuestro PC. Guardaremos la copia de seguridad en un sitio seguro y si alguna vez necesitamos restaurar todo con que formateemos el CAG y le cargemos esta configuración de nuevo, etik “Upload Server Upgrade or Saved Config.” buscando el fichero con el botón de “Nabigatu…”

Si lo que queremos es solicitar un certificado para poder trabajar con SSL, y que sea un certificado auténtico para nuestro nombre de CAG público, que demuestre quienes somos y no le de problemas a los usuarios diciendo que no somos de confianza. Desde la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster”, fitxan “Ziurtagiri Sinadura Eskaera”, rellenamos los datos que nos indica para solicitar un certificado y obtener el CSR que posteriormente mandaremos a una entidad emisora de certificados (CA), horretarako klik egiten dugu “Generate Request”.

Nos guardará en nuestro PC el fichero CSR llamado “myserver.csr” & “Guardar”,

“Onartu”

Si editamos el fichero con un bloc de notas, necesitaremos la clave para solicitar un certificado.

Por ejemplo yo ahora para el ejemplo usare un certificado temporal gratuito de rapidssl.com, si rellenamos todos los pasos en este es donde debemos pegar el CSR (Certificate signing request).

Una vez que tenemos ya el certificado, para meterlo en el CAG sería desde la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster” fitxan “Administrazioa”, en “Upload a .crt certificate” sakatzen “Nabigatu…” hautatzen dugu.

Lo buscamos en nuestro PC y pulsamos en “Abrir”.

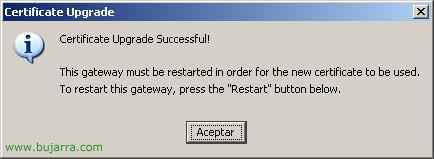

“Onartu”, ya está el certificado instalado.

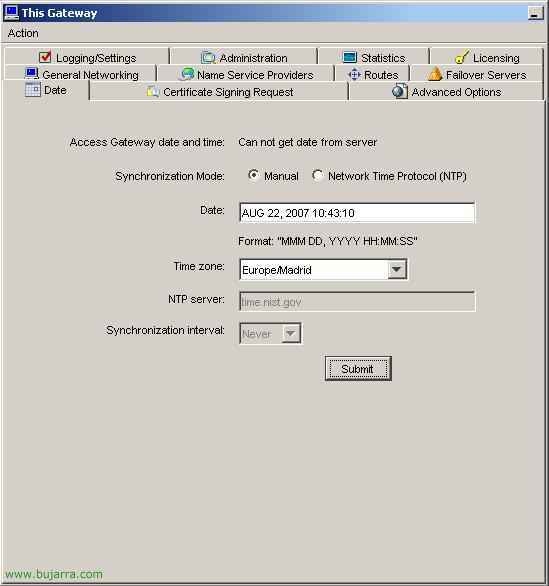

Para configurar la hora y la fecha en el CAG, desde la consola de “Access Gateway Administration Tool”, en “Access Gateway Cluster” fitxan “Date”, seleccionamos el modo de sincronización a “Manual” a menos que tengamos un servidor de hora en la red, y metemos la fecha y la hora en el campo de “Date” con el formato que nos indica “MMM DD, YYYY HH:MM:SS”, cuando esté bien, t klikatu “Bidali”.

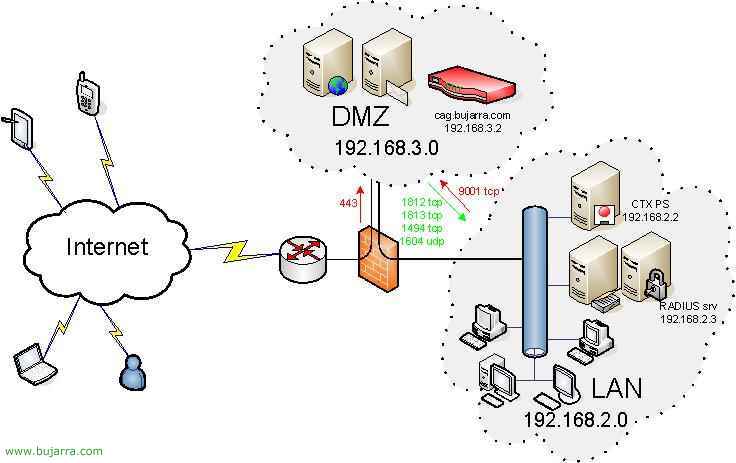

Está sería la configuración final del CAG en la DMZ:

Desde la parte del FW de internet deberíamos abrir única y exclusivamente el puerto 443 tcp al CAG para que los clientes puedan acceder a descargarse el software cliente y conectarse a la VPN. De la red LAN a la red DMZ deberíamos abrir únicamente el puerto 9001 tcp al CAG para poder administrarlo remotamente con las Administration Tools. Y de la red DMZ a la red LAN deberíamos abrir los puertos que nos interese, si usamos RADIUS redirigiremos el 1812 tcp y el 1813 tcp al servidor IAS. El 1494 tcp (o el 2598 tcp si usamos “Session reability”) al servidor citrix y si nos interesa el 1604 tcp para cuando desde el cliente de Citrix (PN o PNA) se haga el browsing para buscar la comunidad Citrix.

www.bujarra.com – Héctor Herrero – nh*****@*****ra.com – v 1.0