Configurando una VPN SSL de Fortigate

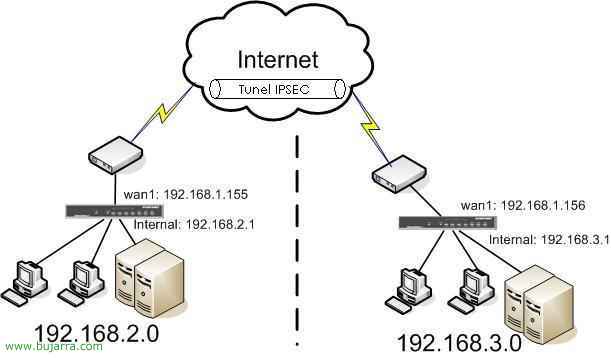

En este procediment se explica cómo configurar una VPN usando SSL para conectarse con un PC cualquiera desde internet a la LAN de la organización. Todo el tráfico iría encriptado mediante SSL. Y tan sólo es necesario tener un navegador compatible, sin instalar software. S'expliquen dues parts:

– Configuración del firewall – AKI

– Conexión del client VPN en un puesto – AKI

Configuració de la VPN al Fortigate,

Hay que hacer unas configuraciones muy sencillas en el FW para permitir este tipo de conexiones, primer, crearemos un usuari i un grup; para que luego la autenticació se haga amb ells. Luego configuraremos en el FW que se pueda conectar mediante SSL.

Nos logemos en el FW, vamos a crear el usuario para luego connectarnos por VPN. En “User” > “Local” > posem en “Create New”.

En “User Name” ponemos el login para l'usuari i en “Password” la contraseña, li donem a “OK”.

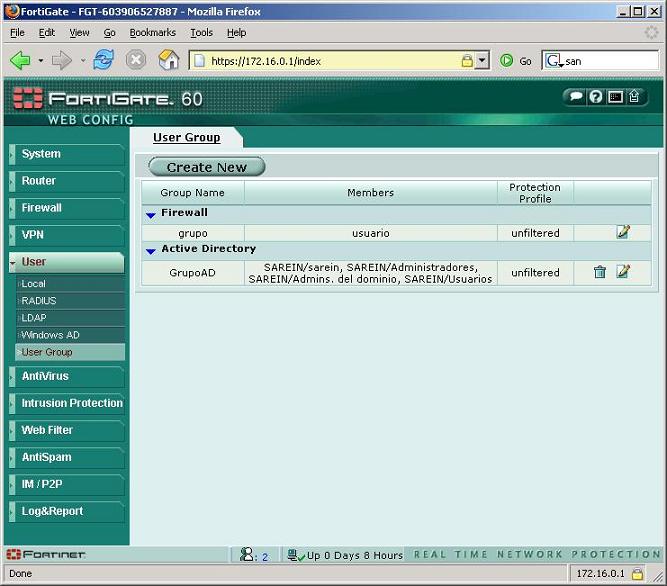

Ara crearemos el grup, ya que Fortigate no maneja usuarios. Anem a “User” > “User Group” i posem sobre “Create New”.

En “Name” indicamos el nombre del grupo, per exemple: GrupoVPNssl y en “Type” indicamos que es del tipo “SSL VPN”. En “Abilable Users” seleccionaremos l'usuari de la izquierda que nos interessen metre en el grup i ho pasaremos a la part de la derecha pinchando en  . Le tenemos que permitir que se connecti a la VPN, para ello seleccionamos el check de “Enable SSL-VPN Tunnel Service”. Y si volem reestringirle si tiene un antivirus instal·lat, o un firewall. O si ens interessa meterle en un rang IP para quan el servidor DHCP le vaya a assignar una IP. Para que no de problemes por la cache, marcaríamos que limpie la caché, “Activa la neteja de la memòria cau”.

. Le tenemos que permitir que se connecti a la VPN, para ello seleccionamos el check de “Enable SSL-VPN Tunnel Service”. Y si volem reestringirle si tiene un antivirus instal·lat, o un firewall. O si ens interessa meterle en un rang IP para quan el servidor DHCP le vaya a assignar una IP. Para que no de problemes por la cache, marcaríamos que limpie la caché, “Activa la neteja de la memòria cau”.

Val, vemos que en “SSL VPN” ja salem el nostre grup. Ara vamos a configurar la VPN en sí.

Para configurar la VPN vamos a “VPN” > “SSL”. Tenemos que habilitarla “Activa SSL-VPN”, el puerto por defecto es el 10443; este será el puerto al que se tienen que conectar los clients para poder conectarse, a la IP pública de la pata WAN1 (o la que sea). En “Tunnel IP Range” indicamos que será el rango IP que le asignará a todos los que se connecten a la VPN (així que ya no es necesario un servidor DHCP), ponemos un rango de la LAN. En “Server Certificate” seleccionamos el del Fortigate, ese y no otro. Para más seguridad, indicaremos que se requiera por parte del client seguridad de 128bit marcando “Require key kength > 128bit(high)”. El “Idle Timeout” està bien como está con ese tiempo. En “DNS Server #1” decimos que serà el servidor que le resuelva los nombres DNS de la LAN, indicamos la IP del servidor DNS de la LAN. Donem a “Apply”.

Ahora falta crear una política para permitir estas conexiones, des de “Firewall” > “Policy” > y creamos una nueva en “Create New”.

Val, en la regla esta, configuramos el origen que será “Source” la “wan1” y todo irá a mi LAN que es la pata de “internal”. En “Service” posem “ANY” para que la VPN no cierre ningun puerto entre los que se conecten. En “Action” hay que indicarle que es “SSL-VPN”, en “Available Groups” indicamos el grupo que hemos creado antes y lo marcamos como “Allowed” amb  . Donem a “OK” para crear la regla.

. Donem a “OK” para crear la regla.

Comprobamos que nuestra regla está de la WAN1 a la INTERNAL y en Action pone “SSL-VPN”. Bo, todo en la parte del firewall ya está configurado, ahora sólo quedaría la parte del cliente.

En esta parte del documento se explica cómo se tiene que conectar un usuario cualquiera con un navegador únicamente a la red corporativa mediante la VPN SSL.

Lo primero de todo es desde el PC cliente, abrir un navegador y conectarnos a la dirección IP pública del firewall usando el protocolo SSL (HTTPS) y al puerto 10443, en el meu exemple: https://XXX.XXX.XXX.XXX:10443. Mediante un aviso nos indicará que debemos aceptar el certificado y tenemos que continuar, en Internet Explorer 7 posem en “Continue to this website”, si es otro navegador es simplemente darle “OK” para aceptarlo o “Si”.

Val, ahora nos pedirá un usuario y una contraseña, estos serán los que hemos creado antes, al principio de este documento. Son usuarios del firewall, pertenecientes al grupo que hemos creado antes llamado “GrupVPNssl”, un miembro de ese grupo era “usuariovpnssl”, metemos su contraseña y pulsamos sobre Login. (Si no se quieren usar usuarios del FW y sí del Directorio Activo, se puede usar la herramienta FSAE como se explica AKI).

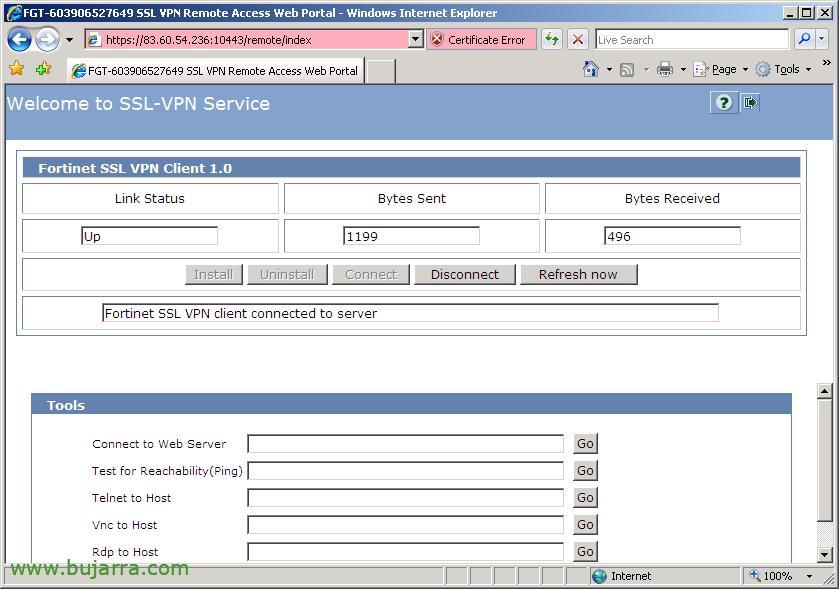

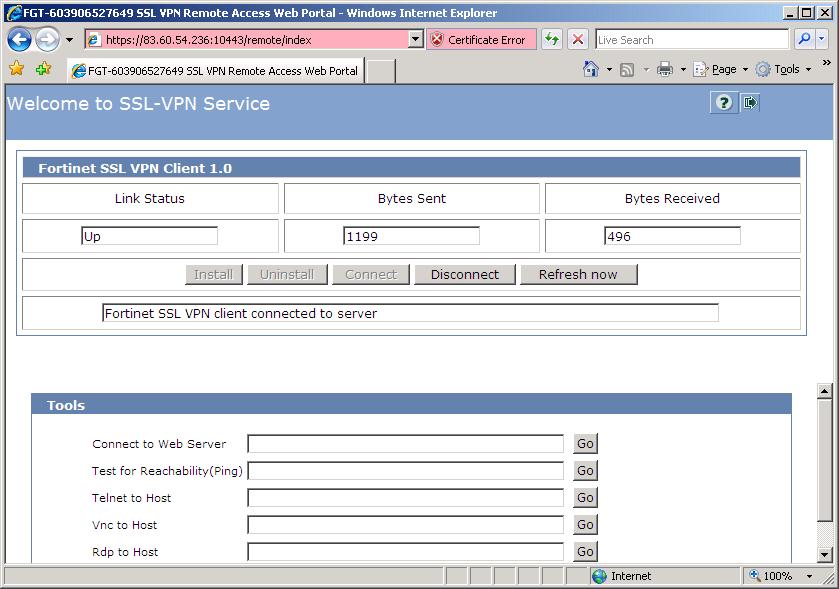

Abajo en Tools, podem connectar-nos únicament a serveis especificats, si el que volem és que no es connectin completament a la LAN de la nostra xarxa, sinó només via web (Connecta al servidor web) o simplement Pings, o Telnet, o VNC o una connexió d'escriptori remot mitjançant “Rdp a l'amfitrió”. Però en aquest document s'explica com fer una connexió VPN en si, així que clicarem a l'enllaç de “Activa el mode túnel SSL-VPN”.

Ens demanarà instal·lar un control ActiveX, així que el instal·lem des de la barra superior, posem en “Instal·la el control ActiveX…”

“Instal·lar”,

Val, ara des d'aquesta pantalla veurem com està la nostra connexió des de “Estat de l'enllaç”, ara està sense connectar (Down), per connectar-nos hem de prémer a “Connect”.

Bé, ja diu que la connexió VPN està aixecada “Estat de l'enllaç” (Up) i indica els Bytes enviats i rebuts, ya podremos trabajar con normalidad, podem minimar esta web y trabajar contra la red corporativa de forma segura usando los recursos que necessitemos, tendremos una IP de la LAN de la empresa y podrem accedir a los serveis que necessitemos. Si queremos desconnectarnos seria tan fácil como pulsar “Disconnectar”.