Configurando uma VPN SSL Fortigate

Este procedimento explica como configurar uma VPN usando SSL para se conectar a qualquer PC da Internet à LAN da sua organização. Todo o tráfego seria criptografado usando SSL. E você só precisa ter um navegador compatível, sem instalar software. Duas partes são explicadas:

– Configurações do firewall – AQUI

– Conexão de cliente VPN em uma estação – AQUI

Configuração de VPN no Fortigate,

Configurações muito simples devem ser feitas no FW para permitir esse tipo de conexão, primeiro, Vamos criar um usuário e um grupo; para que a autenticação seja feita com eles. Em seguida, configuraremos no FW que ele pode ser conectado usando SSL.

Chegamos ao FW, vamos criar o usuário e depois conectar por VPN. Em “Utilizador” > “Local” > Clique em “Criar novo”.

Em “Nome de usuário” colocamos o login para o usuário e em “Senha” A senha, Nós damos “OKEY”.

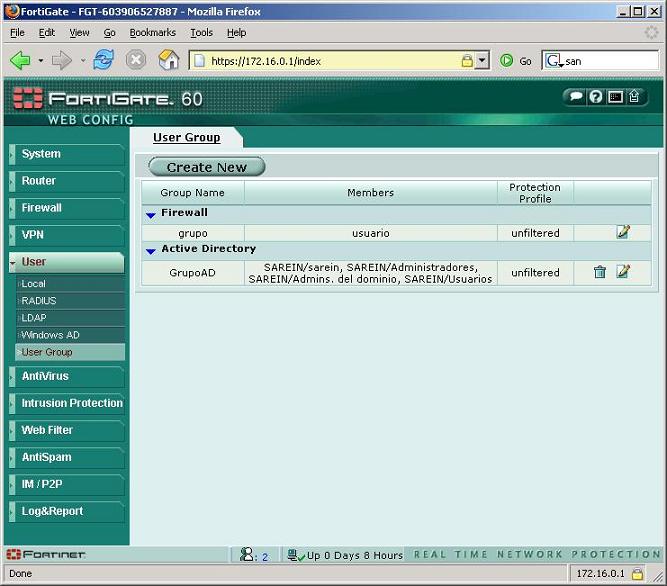

Agora vamos criar o grupo, já que o Fortigate não lida com usuários. Nós vamos “Utilizador” > “Grupo de usuários” e clique em “Criar novo”.

Em “Nome” Indicamos o nome do grupo, Por exemplo: GrupoVPNssl e em “Tipo” indicamos que é do tipo “SSL VPN”. Em “Usuários disponíveis” Selecione o usuário à esquerda que estamos interessados em colocar no grupo e mova-o para a direita clicando em  . Temos que permitir que eles se conectem à VPN, Para fazer isso, selecione o “Ativar serviço de túnel SSL-VPN”. E se quisermos, podemos restringi-lo novamente se tiver um antivírus instalado, ou um firewall. Ou se estivermos interessados em colocá-lo em um intervalo de IP para quando o servidor DHCP for atribuir um IP. Para que você não tenha problemas com o cache, Gostaríamos de marcar para limpar o cache, “Ativar limpeza de cache”.

. Temos que permitir que eles se conectem à VPN, Para fazer isso, selecione o “Ativar serviço de túnel SSL-VPN”. E se quisermos, podemos restringi-lo novamente se tiver um antivírus instalado, ou um firewall. Ou se estivermos interessados em colocá-lo em um intervalo de IP para quando o servidor DHCP for atribuir um IP. Para que você não tenha problemas com o cache, Gostaríamos de marcar para limpar o cache, “Ativar limpeza de cache”.

Okey, vemos isso em “SSL VPN” Nosso grupo está saindo. Agora vamos configurar a própria VPN.

Para configurar a VPN, vamos “VPN” > “SSL”. Temos que habilitá-lo “Ativar SSL-VPN”, A porta padrão é a 10443; Esta será a porta à qual os clientes precisam se conectar para se conectar, para o IP público de WAN1 (ou o que quer que seja). Em “Intervalo de IP do túnel” indicamos qual será o intervalo de IP que será atribuído a todos que se conectarem à VPN (portanto, um servidor DHCP não é mais necessário), montamos uma faixa de LAN. Em “Certificado do servidor” selecionamos o do Fortigate, Aquele e nenhum outro. Para mais segurança, Indicaremos que a segurança de 128 bits é exigida do cliente discando “Exigir chave kength > 128bit(Alto)”. O “Tempo limite ocioso” Está tudo bem como está com esse tempo. Em “Servidor DNS #1” dizemos qual servidor será aquele que resolve os nomes DNS da LAN, indicamos o IP do servidor DNS da LAN. Nós damos “Aplicar”.

Agora precisamos criar uma política para permitir essas conexões, desde “Firewall” > “Política” > e criar um novo em “Criar novo”.

Okey, Na regra é, configuramos a origem que será “Fonte” o “wan1” E tudo está indo para a minha LAN que é a perna de “interno”. Em “Serviço” Pôr “QUALQUER” para que a VPN não feche nenhuma porta entre as quais eles se conectam. Em “Ação” deve ser indicado que é “VPN SSL”, em “Grupos disponíveis” Indicamos o grupo que criamos antes e o marcamos como “Permitido” com  . Nós damos “OKEY” Para criar a regra.

. Nós damos “OKEY” Para criar a regra.

Verificamos se nossa regra é de WAN1 para INTERNAL e em Action diz “VPN SSL”. Poço, Tudo no lado do firewall já está configurado, agora apenas a parte do cliente permaneceria.

Conectando-se a partir do cliente,

Esta parte do documento explica como conectar um usuário com um navegador apenas à rede corporativa usando SSL VPN.

Em primeiro lugar, é do PC cliente, abra um navegador e conecte-se ao endereço IP público do firewall usando o protocolo SSL (HTTPS) e para o porto 10443, No meu exemplo: https (em inglês)://XXX.XXX.XXX.XXX:10443. Por meio de um aviso, indicará que devemos aceitar o certificado e temos que continuar, no Internet Explorer 7 Clique em “Continuar para este site”, se for outro navegador, é só acertar “OKEY” aceitá-lo ou “Sim”.

Okey, Agora ele nos pedirá um nome de usuário e senha, Estes serão os que criamos antes, no início deste documento. São usuários de firewall, pertencente ao grupo que criamos acima chamado “GrupoVPNssl”, um membro desse grupo era “usuáriovpnssl”, digite sua senha e clique em Login. (Se você não quiser usar usuários de firmware e quiser usar usuários do Active Directory, você pode usar a ferramenta FSAE conforme explicado AQUI).

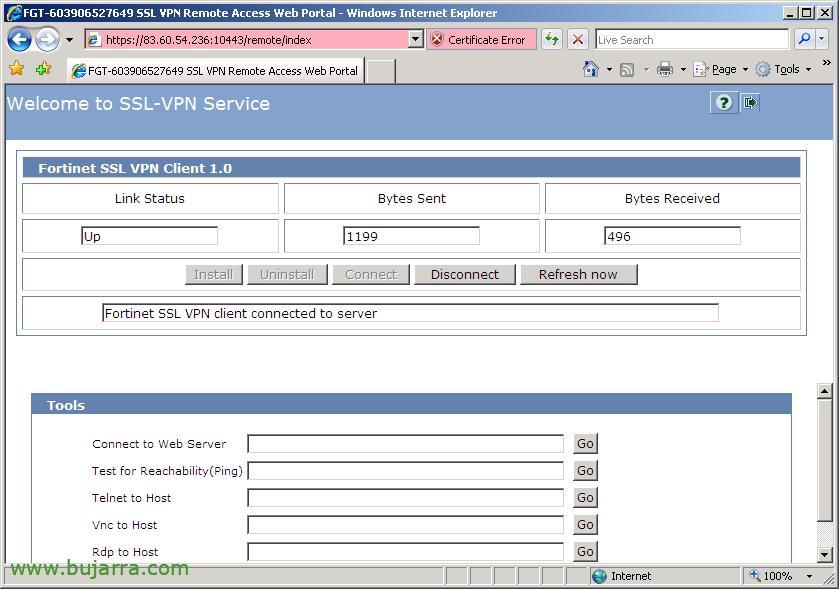

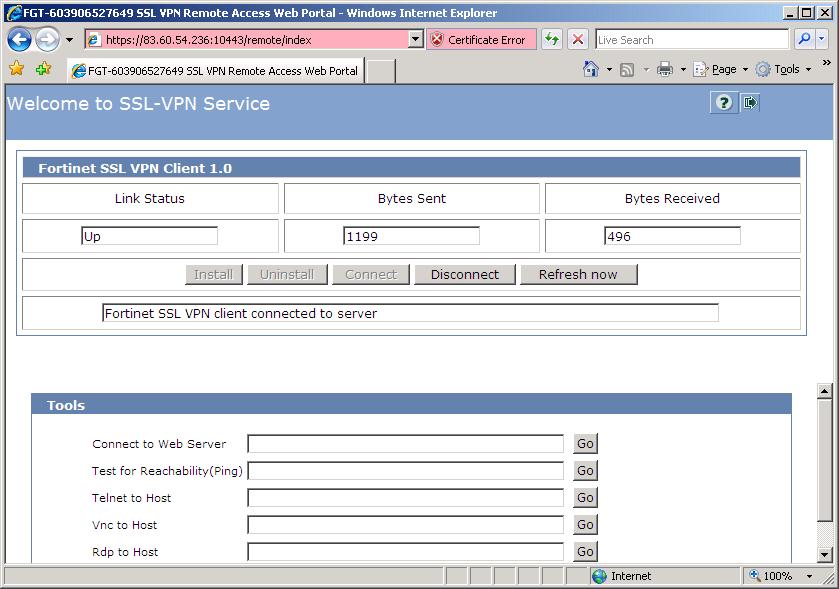

Abaixo nas ferramentas, Podemos nos conectar apenas a serviços especificados, se o que queremos é que eles não estejam completamente conectados à LAN da nossa rede, mas apenas via web (Conecte-se ao servidor Web) ou simplesmente Pings, o Telnes, ou VNC ou uma conexão de área de trabalho remota usando “rdp para hospedar”. Mas este documento explica como fazer uma conexão VPN em si, então vamos clicar no link para “Ativar o modo de túnel SSL-VPN”.

Ele nos pedirá para instalar um controle ActiveX, Então, instalamos a partir da barra superior, Clique em “Instalar o Controle ActiveX…”

“Instalar”,

Okey, Agora, a partir desta tela, veremos como é nossa conexão “Link Status”, Agora está offline (Abaixo), Para conectar, devemos clicar em “Ligar”.

Nada mau, já diz que a conexão VPN está ativa “Link Status” (Em cima) e indica os bytes enviados e recebidos, Poderemos trabalhar normalmente, Podemos minimizar este site e trabalhar contra a rede corporativa com segurança usando os recursos de que precisamos, teremos um IP da LAN da empresa e poderemos acessar os serviços de que precisamos. Se quisermos desconectar, seria tão fácil quanto pressionar “Desligar”.