Windows LAPS aplikatzen

Onena, gurekin gaur klasiko batekin gatoz, Blogean inoiz hitz egin ez dugun tresna bikaina, beraz, norbaitek ez badaki, Windows LAPS ezaroko dugu (Local Administrator Password Solution) en nuestra organización. Izena berak adierazten duen bezala, lagunduko digu tokiko administratzaile kontuak kudeatzen ordenagailuetan, gure erakundeko kide diren zerbitzarietan eta baita DSRM pasahitza ere.

Agian askok ezagutzen duzue edo orduan instalatu zenuten, egia esan, oso erabilgarria da tokiko administratzaile kontu hauek modu zentralizatuan kudeatzeko, PC edo kide diren zerbitzariak izan. Aspalditik Microsoft-ek bere sistema eragilean integratuta dauka, beraz ez da ezer aparte instalatu behar. Eta horixe da post honen gaia, de cómo habilitar el nuevo Windows LAPS.

Antes de comenzar, dediquemos un momento a pensar, todo esto está muy bien, pero… ¿Y qué pasa si se cae nuestro AD? eta, ¿si hay otro momento CrowdStrike? Pues puede que nos quedemos sin acceder a ninguna máquina, ni con las cuentas locales ya que no nos las sabremos, así que pensarlo bien, quizá dejar algún equipo sin gestionar, eta abar…

Si tus Windows están actualizados, es posible que tengan ya instalado el parche del ‘April 2023 Eguneraketa Kumulatiboa’ (https://support.microsoft.com/help/5025221). Es compatible en Windows Server 2019 eta 2022 con los parches del 11 de Abril de 2023 así como en Windows 10 eta 11 versiones 21H2 y 22H2 con los parches del 11 de Abril de 2023.

Como hemos comentado, también serviría para gestionar la contraseña del modo de restauración de servicios de directorio (DSRM o Directory Services Restore Mode). Para encriptar esta contraseña necesitaremos tener un nivel funcional en el dominio de 2016 gutxienez. Si nuestros DCs son 2019 edo 2022 podremos usar todas las características de Windows LAPS, y si nuestros DCs son 2016 podremos encriptar las contraseñas, excepto la del DSRM.

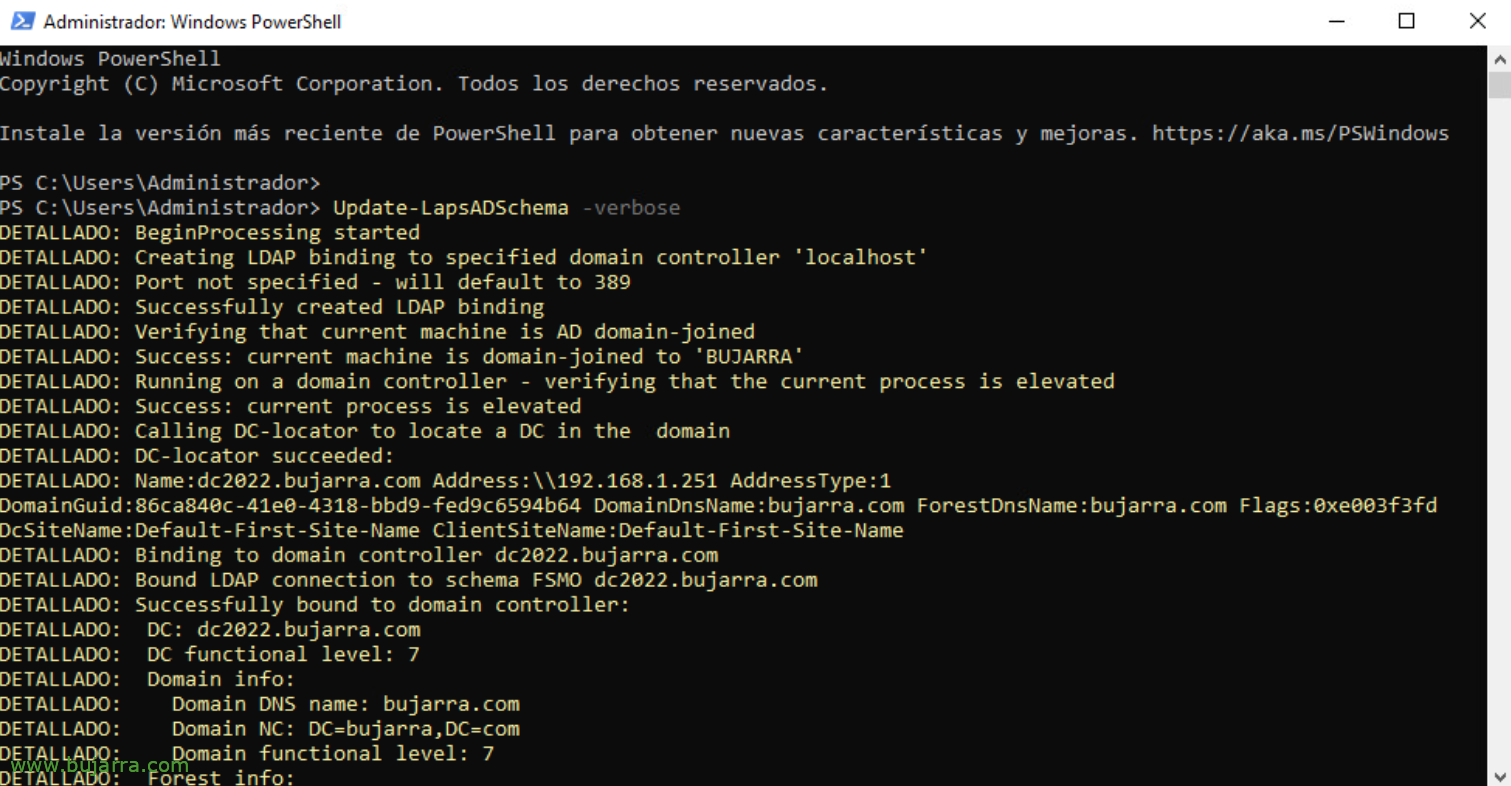

Para habilitar Windows LAPS, el primer paso será extender el esquema de nuestro Directorio Activo, ejecutamos desde un PowerShell con permisos de Maestro de Esquema:

Update-LapsADSchema -verbose

Tenemos que habilitar Windows LAPS en las Unidades Organizativas que contengan las cuentas de equipo que queramos gobernar, exekutatuz:

Set-LAPSADComputerSelfPermission –Identity "OU=...,OU=...."

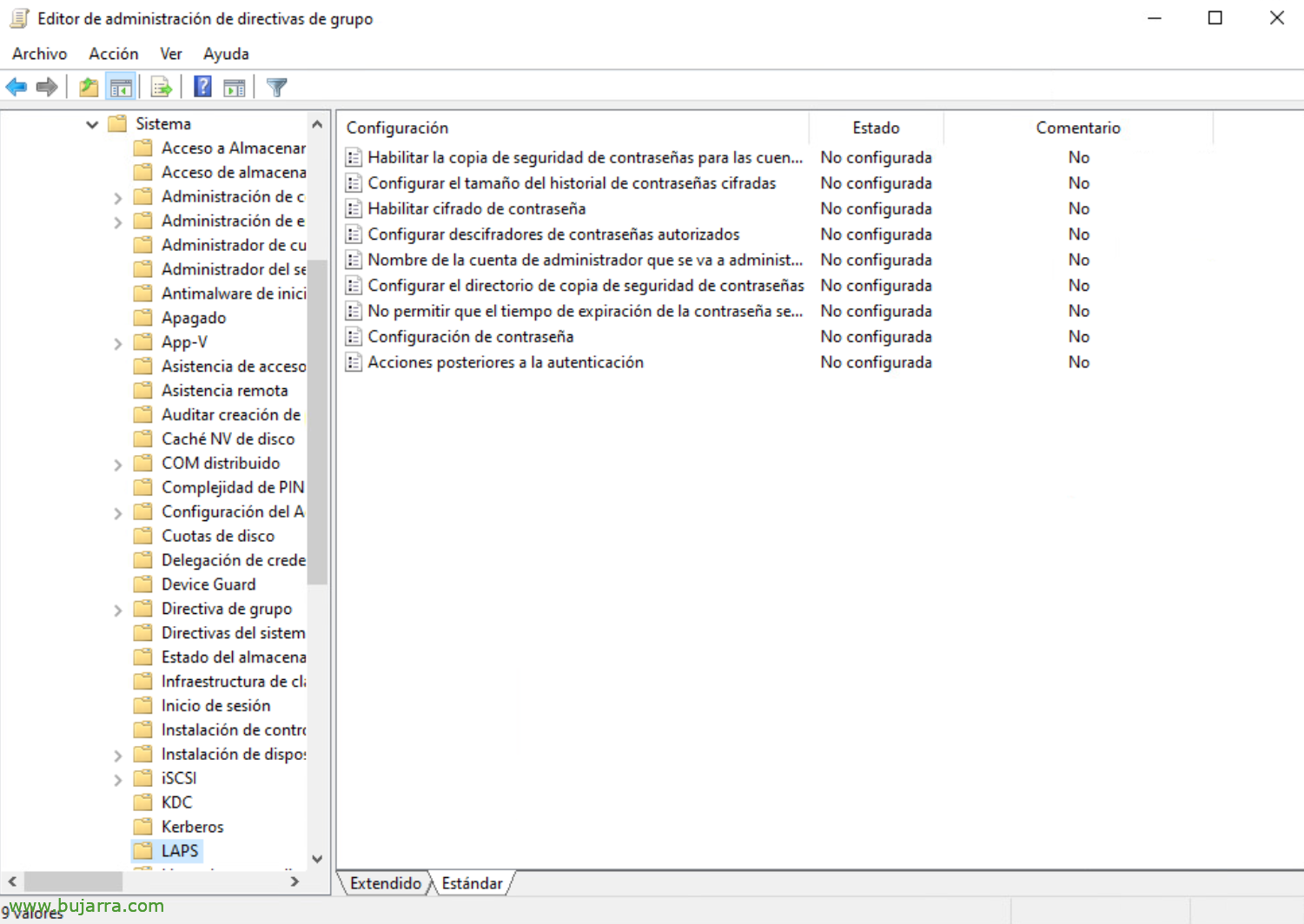

Y finalmente crearemos una GPO donde aplicaremos la configuración que nos interese para Windows LAPS, etik “Configuración del equipo” > “Politikak” > “Plantillas administrativas” > “Sistema” > “LAPS” tendremos varias opciones. Esta GPO de la debemos aplicar a las cuentas de equipo que queramos gestionar.

La directiva de “Configuración de contraseña” deberemos habilitarla e indicar la complejidad que queremos, así como la longitud o antigüedad de la contraseña que queremos.

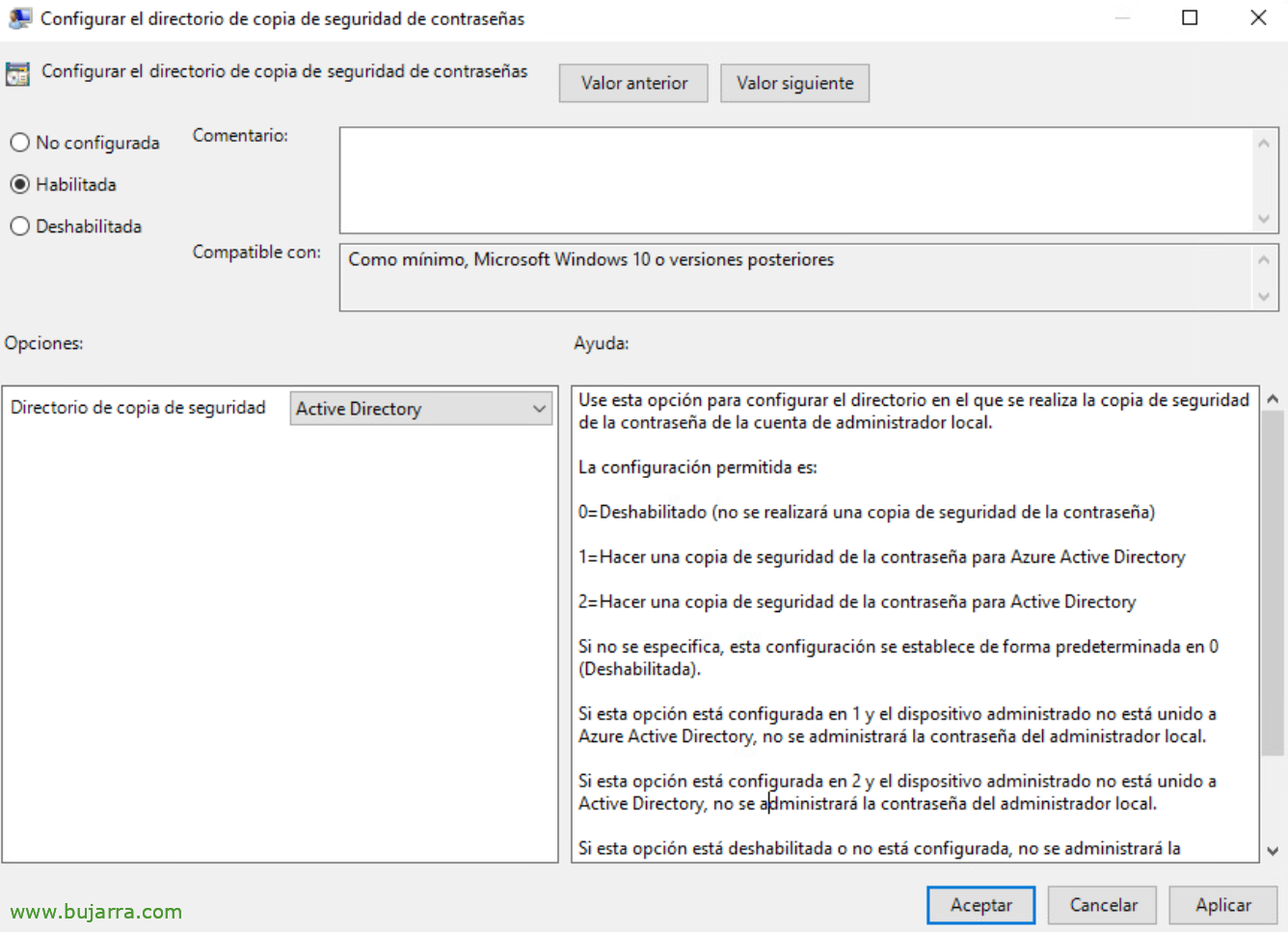

En la directiva “Configurar el directorio de copia de seguridad” indicaremos como Directorio de copia de seguridad al “Active Directory” para gestionar y almacenar ahí las contraseñas de los equipos.

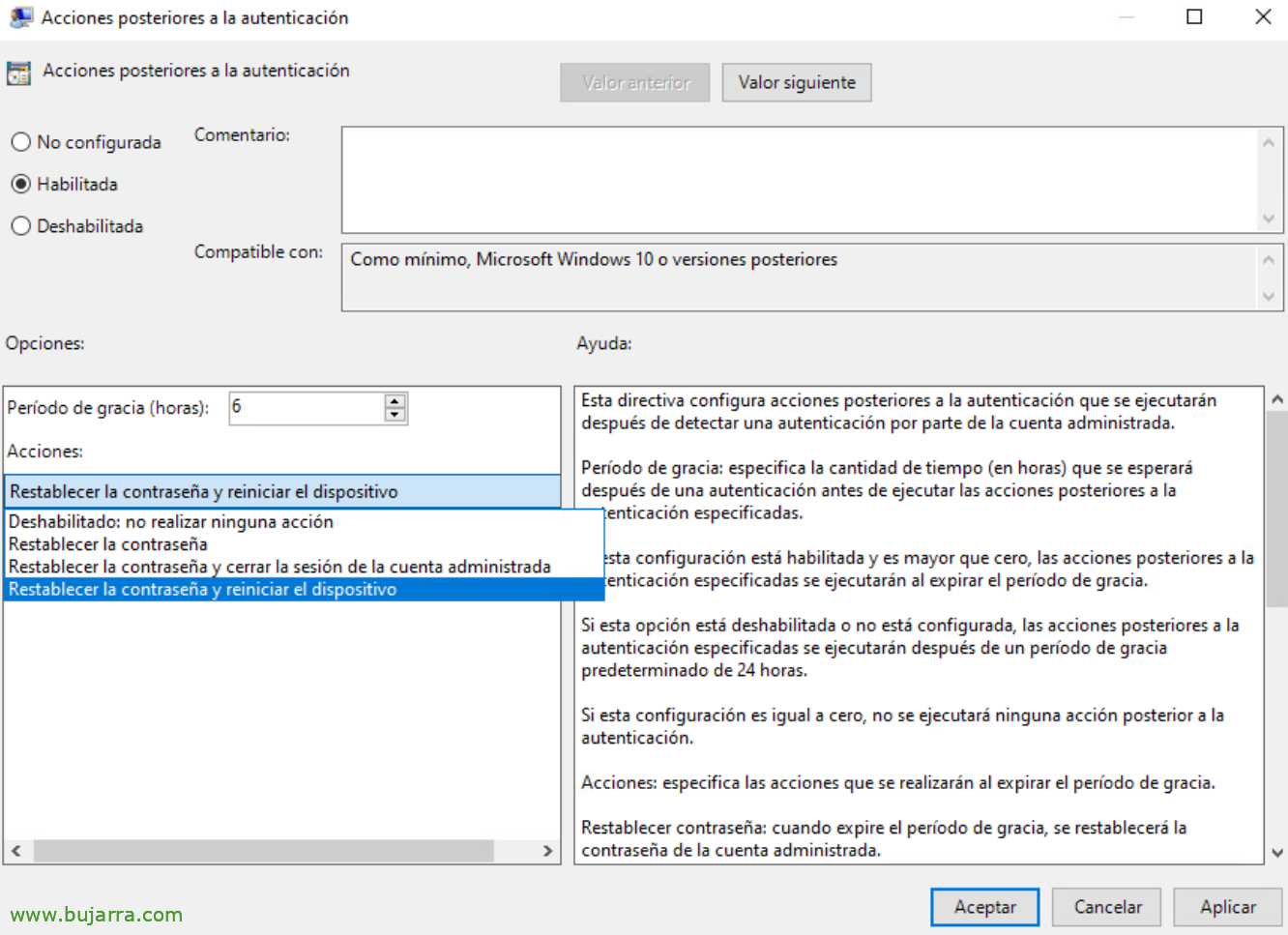

Una vez que la contraseña sea usada, tenemos una GPO que nos permitirá realizar alguna acción si nos interesase, se llama “Acciones posteriores a la autenticación”,

Si habilitamos “Habilitar cifrado de contraseña” nuestra contraseña viajará de manera cifrada al Directorio Activo para ser almacenada, necesitamos nivel funcional del dominio 2016.

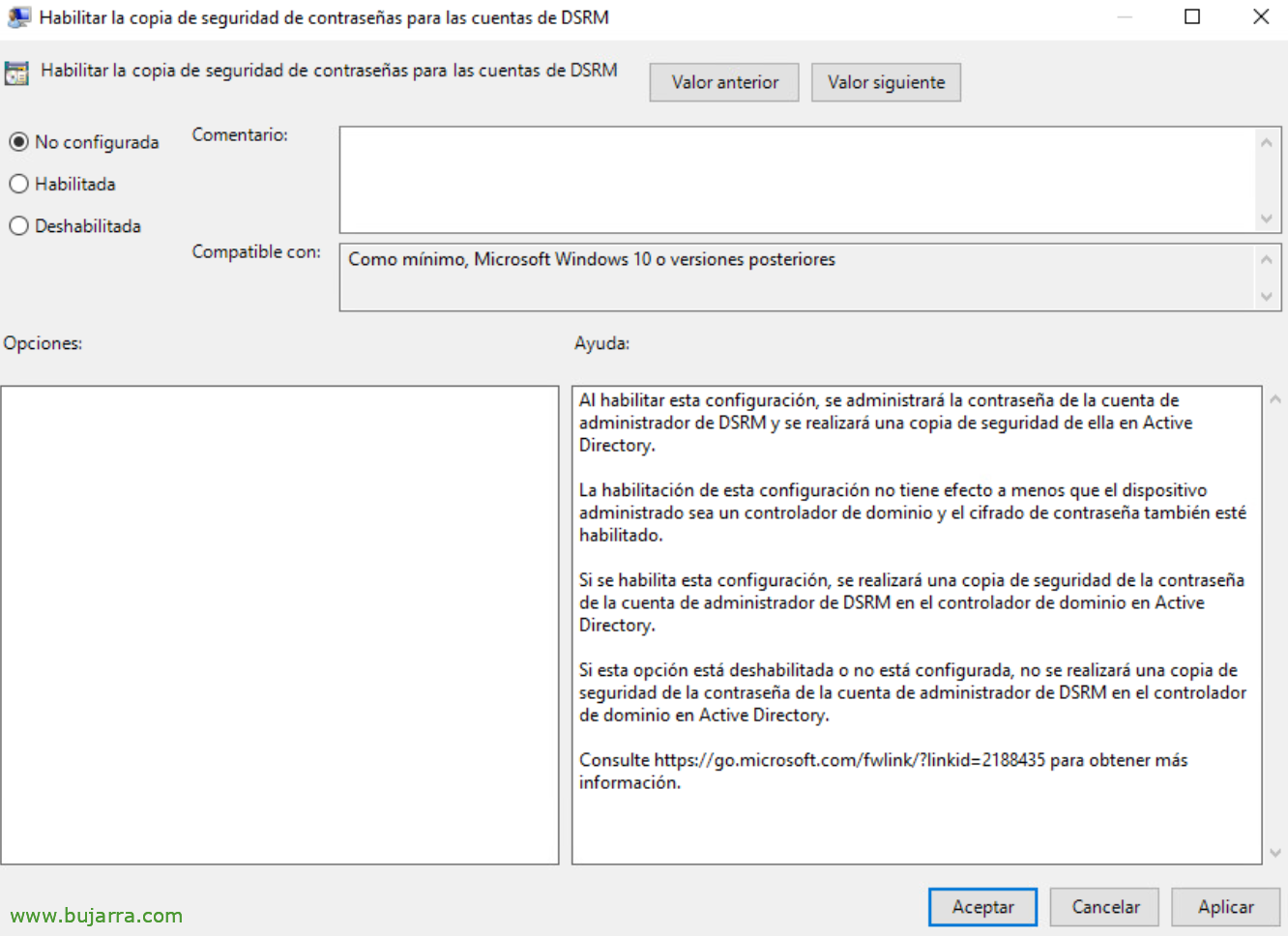

Si nos interesa gestionar la contraseña del modo de restauración de servicios de directorio (DSRM o Directory Services Restore Mode) podremos habilitarlo, y la GPO se debe aplicar a los Controladores de dominio.

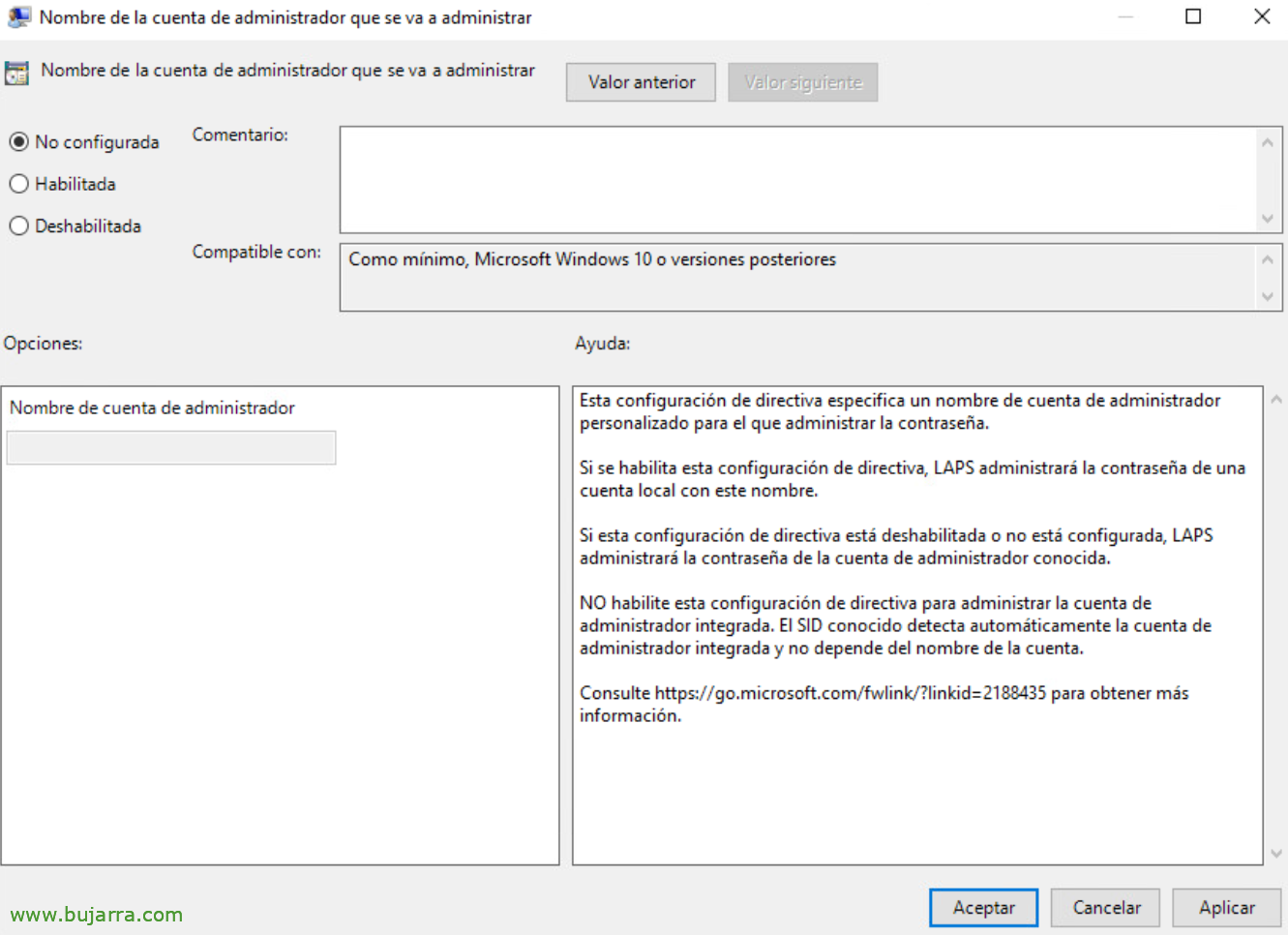

Por defecto no será necesario indicar el nombre de la cuenta a gestionar, ya que Windows LAPS lo determinará por el SID de la cuenta, si en nuestro caso tenemos un usuario en particular del que queremos gestionar, entonces lo indicaremos.

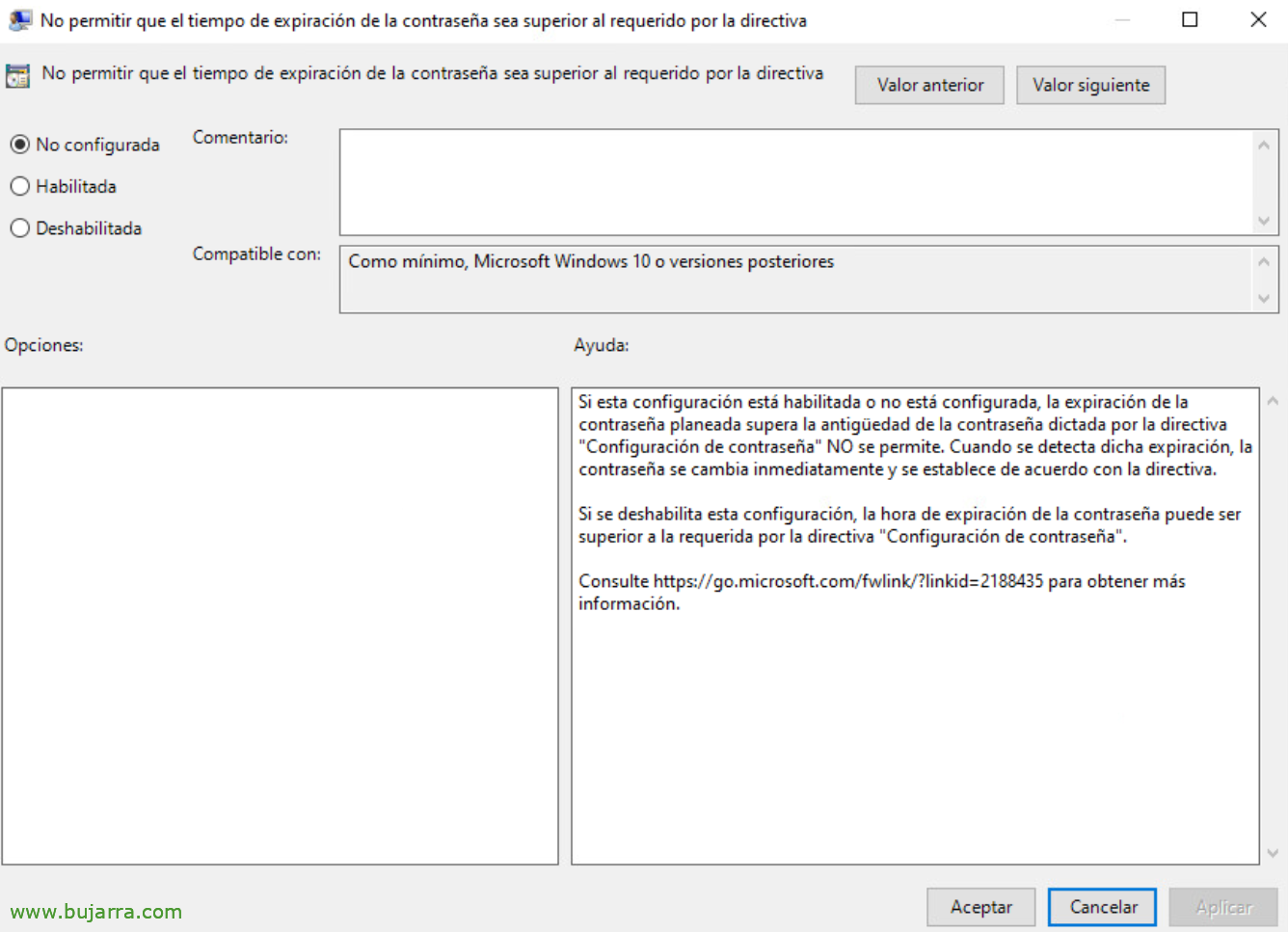

Y también podremos “No permitir que el tiempo de expiración de la contraseña sea superior al requerido por la directiva”.

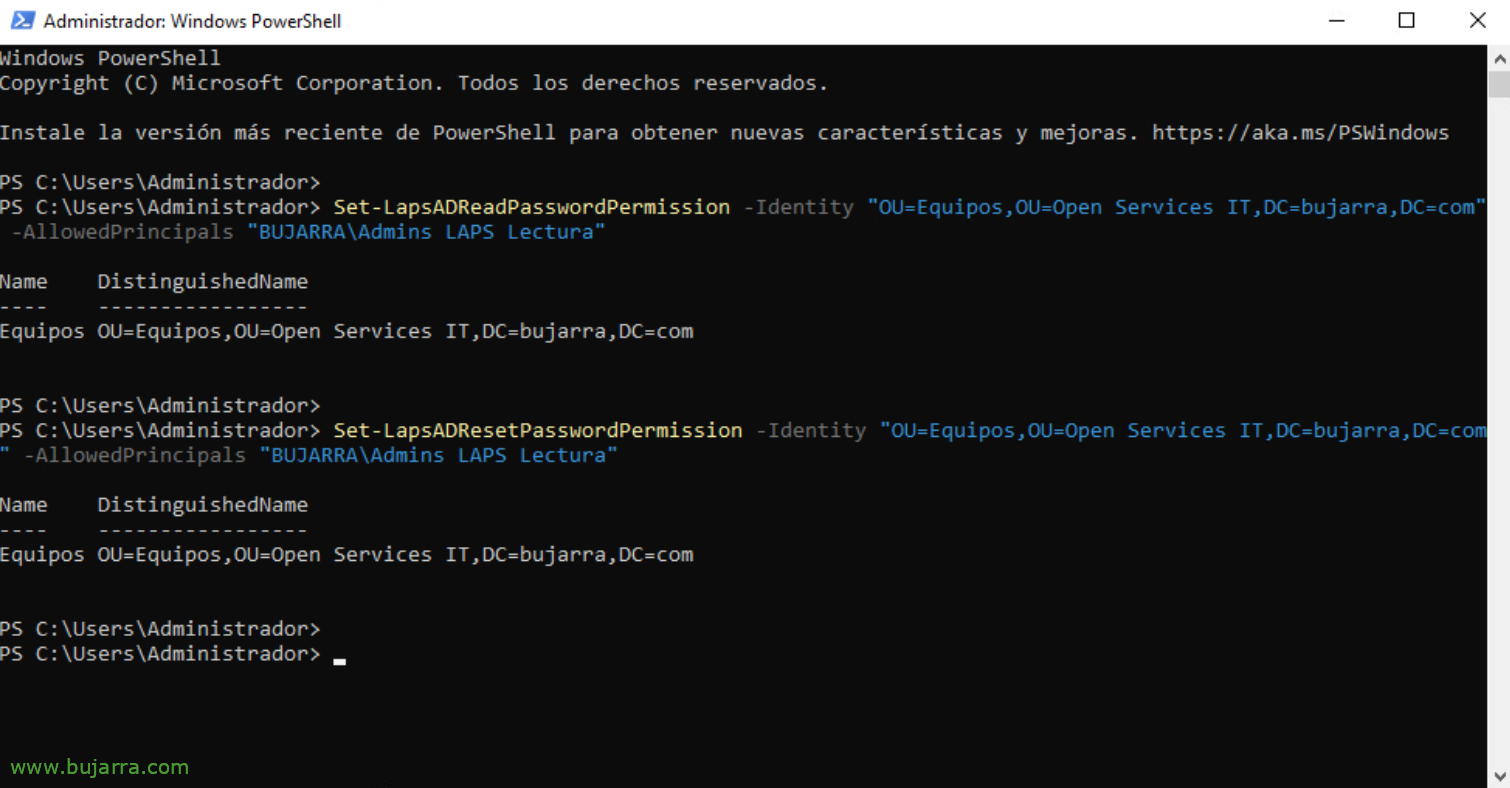

Si queremos dar permisos de lectura de las contraseñas a algún grupo específico del Directorio Activo lo haremos con:

Set-LapsADReadPasswordPermission -identity "OU=...,OU=...." -AllowedPrincipals "MIDOMINIO\Nombre de grupo"

Gurekin nahi badugu baimena ematea LAPS bidez pasahitzak berrezartzeko Active Directory-ko talde zehatz batean, lo haremos con:

Set-LapsADResetPasswordPermission -identity "OU=...,OU=...." -AllowedPrincipals "MIDOMINIO\Nombre de grupo" Set-LapsADResetPasswordPermission -identity "OU=...,OU=...." -AllowedPrincipals @("MIDOMINIO\Nombre de grupo 1", "MIDOMINIO\Nombre de grupo 2")

Gurekin nahi badugu ikusi baimenak zeintzuk aplikatzen diren Erakunde Unitate batean, hau komando honekin ikus genezake:

Find-LapsADExetendedRights -Identity "OU=...,OU=...." |fl

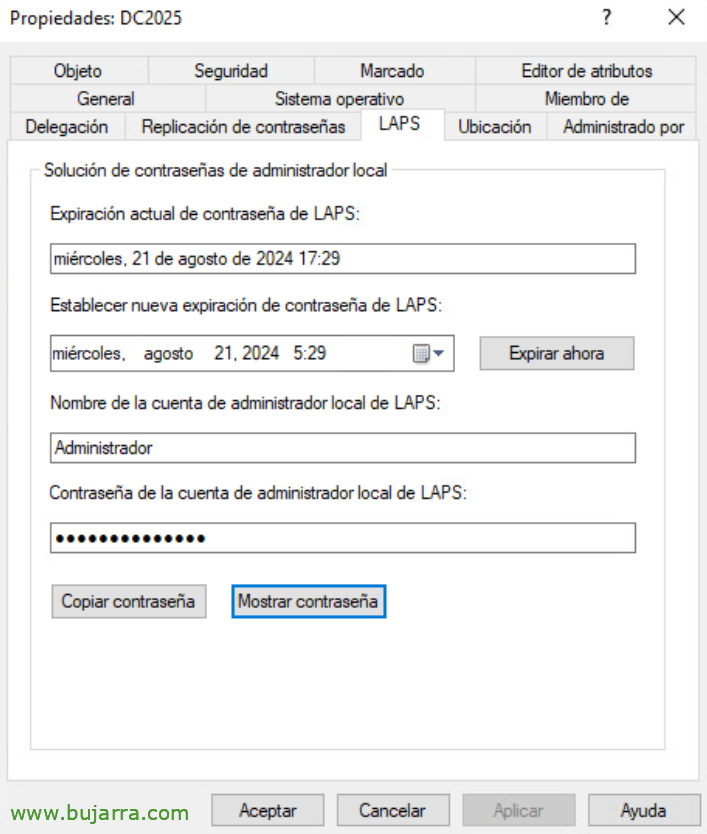

Y bueno, LAPS-ek kudeatutako kontuen pasahitzak ikusteko, hain erraza izango da Active Directoryko Erabiltzaile eta Ordenagailu Kontsola irekitzea, bilatu nahi dugun ordenagailu kontua, ikusi ahal izango dugu fitxa bat duela “LAPS” non adieraziko digun pasahitzak noiz iraungiko den, pasahitza orain aldatzera behartu nahi badugu, eta zein den erabiltzaile kudeatzaile administratzailea, edo pasahitza ikusi edo kopiatu nahi badugu.

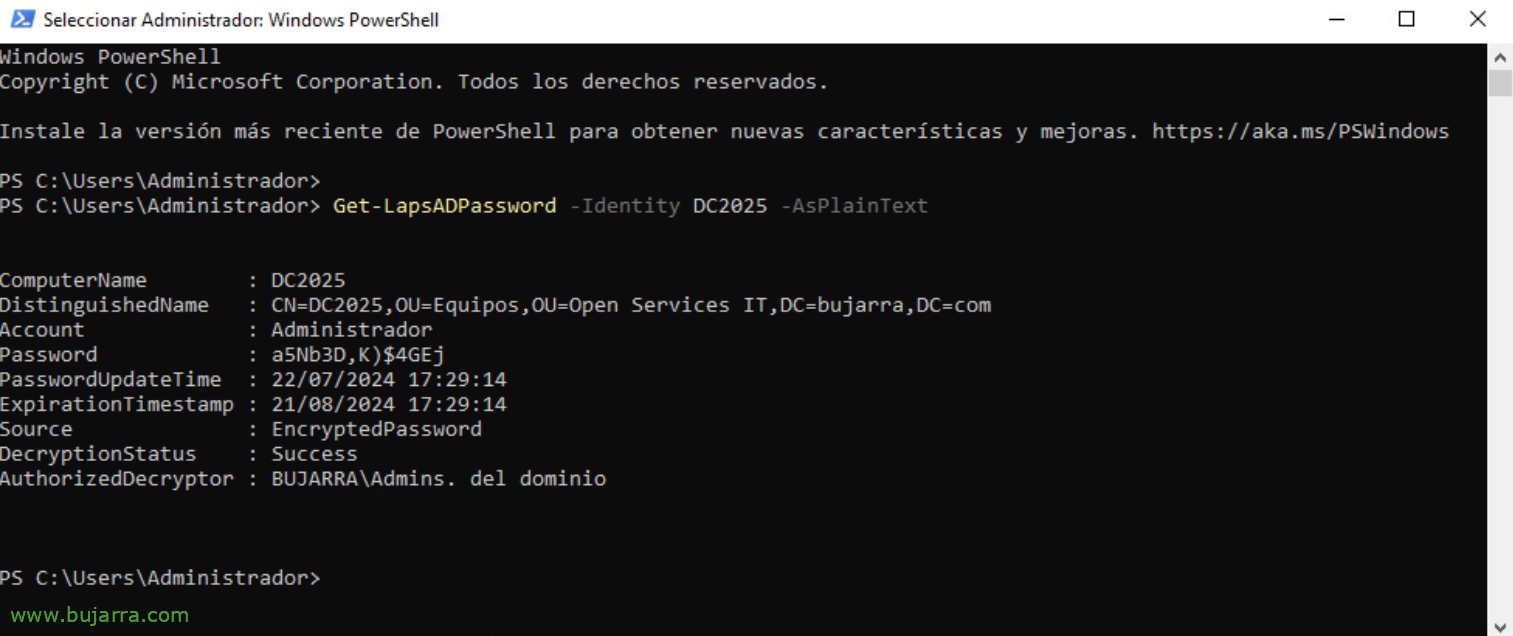

Podemos igualmente ver la contraseña por PowerShell de una máquina remota:

Get-LapsADPassword -Identity NOMBRE_MAQUINA -AsPlainText

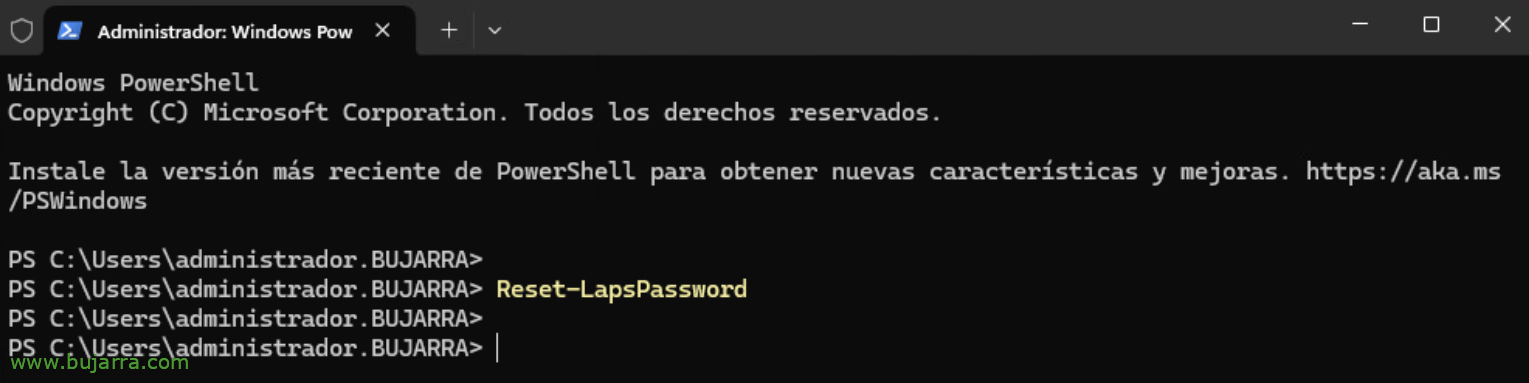

Así como forzar a resetear la contraseña de la máquina local donde estamos:

Reset-LapsPassword

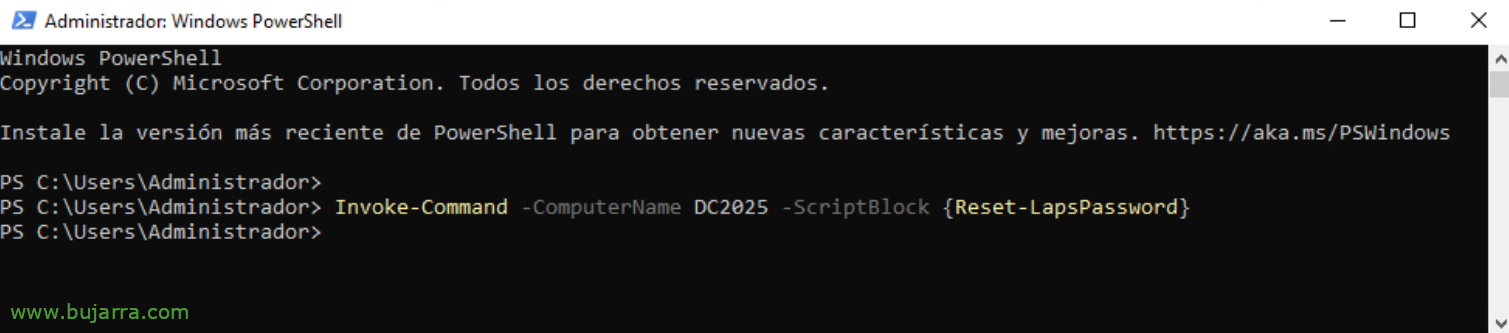

O resetear la contraseña de una máquina remota:

Invoke-Command -ComputerName NOMBRE_MAQUINA -ScriptBlock {Reset-LapsPassword}

Onena, espero que este tipo de documentos os puedan servir para gestionar de una manera más eficiente vuestro tiempo y vuestra organización, coger ideas para securizar los entornos y facilitarnos la vida 🙂 Así que con esto me despido, y como siempre os mando un abracete!