安装, 配置和管理 Symantec EndPoint Protection

本文档介绍了截至 1 月的最新产品 ’08 公司防病毒软件上的 Symantec. 它是 10.2, 假设它是 Symantec Corporate Edition 版本 11. 在这里,我们将看到 server 组件是如何安装的, 我们如何将防病毒软件部署到客户端, 我们将如何使用策略配置它们,以及如何备份整个 AV 服务器状态.

安装 Symantec Endpoint Antivirus 服务器 – 这里

配置和使用 Symantec Endpoint Protection Manager – 这里

使用 Antivirus Client 迁移和分发向导 – 这里

数据库备份和还原 – 这里

安装 Symantec Endpoint Antivirus 服务器,

详细说明组织中单个 Endpoint 服务器的安装.

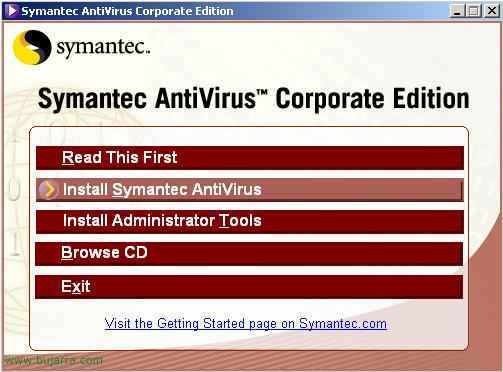

如果我们将 Symantec Endpoint Protection CD, 我们必须选择 “安装 Symantec Endpoint Protection” 手动安装防病毒客户端. 或者直接针对我们感兴趣的内容, 安装反病毒服务器. 在我们必须安装您的先决条件之前: IIS公司.

我们选择第一个选项, “安装 Symantec Endpoint Protection Manager” 安装 服务器和管理控制台,

我们获得了 Symantec Endpoint Protection Manager 的安装向导, 点击 “下一个”,

我们接受许可协议 & “下一个”,

选择 Antivirus 服务器的安装目录, 默认路径为: “C:Symantec Endpoint Protection Manager Program 文件Symantec” & “下一个”,

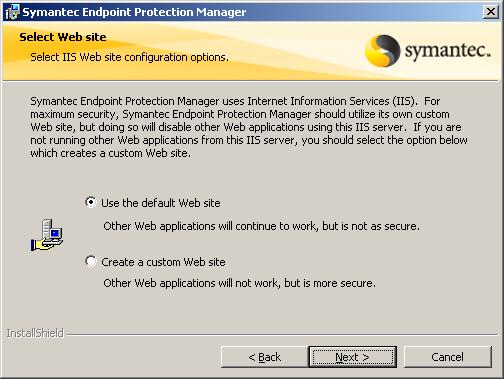

询问我们要使用哪个 IIS 网站, 如果我们拥有默认站点,或者我们为此目的创建了站点. 如果我们已经托管了一个网站,并且我们想继续维护它,我们将不得不在 IIS 中为 Endpoint 创建一个站点. 建议拨打 “使用默认网站”, 继续 “下一个”,

现在准备安装 AV 服务器, “安装”,

… 我们等待您的安装…

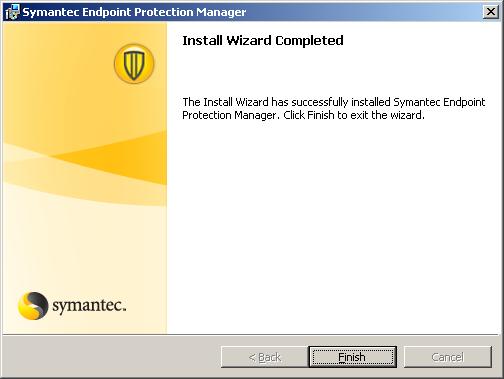

安装简单, 现在我们按 “完成” 启动服务器配置向导.

不错, 如果它是我们网络上的第一台服务器, 选择 “安装我的第一个网站” 安装第一台服务器. 如果我们已经在网络上有服务器, 我们可以在网络上安装第二个 Antivirus 服务器,以便在两者之间平衡请求 “将管理服务器安装到现有站点”. 我们检查第一个选项,然后 “下一个”,

我们输入要安装的服务器名称 服务器组件, 就我而言,我在本地进行安装, 我们选择端口, 默认值为 8443TCP 和数据安装路径. “下一个”,

我们指示 VA 组织的站点名称, 一些描述性的东西,这样当我们看到它时,我们就知道它是关于什么的. “下一个”,

我们需要创建一个密码,以便在需要恢复数据时或为服务器和客户端之间的连接进行加密, “下一个”,

我们需要将数据存储在数据库中, 我们有两种可能性: 第一个, 如果我们的组织规模较小,则可以使用 Endpoint 带来的数据库 “嵌入式数据库” 助手会为我们安装. 或者我们可以使用网络上的 SQL Server 将其存储在其上, 如果我们能有一个,这是最可靠的选择, 标记 “Microsoft SQL 服务器”. 在这种情况下,我将选择第一个选项, “下一个”,

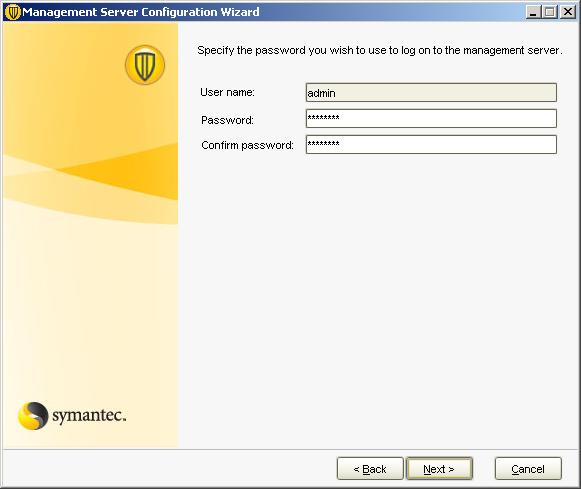

我们需要为用户 'admin' 输入密码’ 能够连接到管理控制台. “下一个”,

… 我们等待数据库创建…

不错, 它已经确认 Administration Server 已完美配置. 现在,它询问我们是否要立即运行迁移和分发向导, 我会这么说 “不” 因为我更喜欢先配置好服务器, 稍后迁移和分发. “完成”.

配置和使用 Symantec Endpoint Protection Manager,

本部分介绍如何配置和使用 Symantec Corporate Antivirus Management Console, 以及通过策略和查看报告进行配置.

不错, 首先,使用其控制台打开 Symantec Endpoint Protection Manager 管理控制台: “Symantec Endpoint Protection Manager 控制台”, 它会要求我们提供一个用户, 将为 'admin’ 使用我们在安装过程中为您设置的密码. 我们将使用端口 8443 通过点击 “登录”.

这是控制台的主要方面,从 “家”, 从这里我们将看到几个方面的状态, 我们的感染姿势以及在这些姿势中进行的工作, 我们面临的风险, 如果我们的计算机没有防病毒软件或有问题…

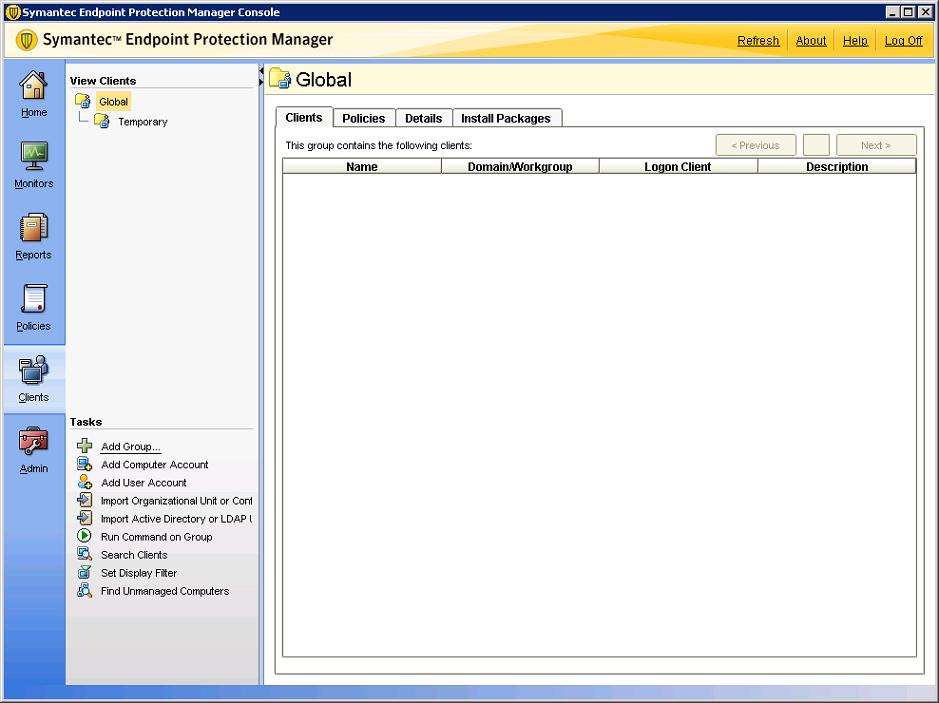

首先要做的是创建一个组来组织我们的摊位, 从 “客户” 点击 “添加组…”

我们指示一个组的名称,我们将在其中输入我的组织的位置,然后对它们应用一些防病毒策略/策略, 反间谍软件, 防火墙… “还行”

如果我们要 “客户” 和我们集团在 “安装软件包” 我们可以为客户添加一种安装类型, 右键和 “加…”

在这里,我们可以选择要安装的软件包, 以及我们将从中安装哪些功能, 如果安装完成…

我们还可以通过消息通知用户安装, 因为 “通知”,

在 “管理” 在左侧面板, 在 “管理员” 我们有 Endpoint 控制台的管理员, 我们可以创建更多的管理员,将其提供给组织中的其他人来帮助我们管理该工具.

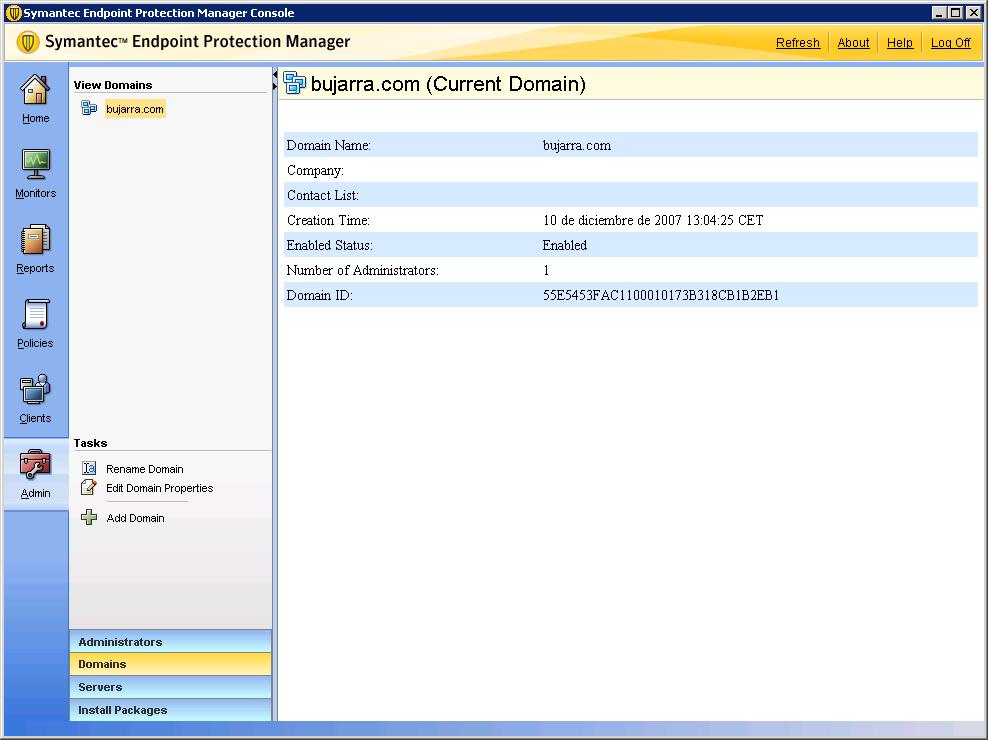

在 “管理” 在 “域”, 我们有配置了此 Endpoint 的域.

我们仍然处于 “管理” 在 “服务器” 是我们可以看到我们网站或组织的服务器的地方, 我们可以在其中配置站点选项或添加另一个复制服务器来分担负载.

在 “管理” > “安装软件包” > “客户端安装包” 是我们将看到可以分发给客户的所有软件包的地方, 我目前有两个是默认提供的, 但是我们可以在这里添加新的或直接更新的软件包,以便以后分发它们.

在 “管理” > “安装软件包” > “客户端安装设置” 是我们将为防病毒客户端配置多个选项的地方, 我们有一个名为 “默认客户端安装设置”, 但我将创建一个新选项来查看所有选项,并且我将从中选择我对我的组织最感兴趣的选项 “添加客户端安装设置…”

我们给它起个名字,然后把它应用到 BUJARRA 组. 我们选择安装类型, 这样用户就不会注意到它将是一个静默安装. 我们可以标记安装完成后 post 已重置. 我们可以选择安装目录, 我将它保留为默认值. 如果我们要启用安装 LOG,如果它在哪个文件中, 特别是如果我们有兴趣在“开始”菜单中创建程序快捷方式. “还行”.

在 “管理” > “安装软件包” 我们有 “客户端安装功能集” 这就是我们分发防病毒客户端时将在客户端 PC 上安装的内容, 在本例中,我将从 “添加客户端安装功能集…”

从这里,我将为我的客户选择安装类型, 我们给它起一个名字,然后我们会把它应用到我们之前创建的组, 在我的情况下叫 BUJARRA. 我们表明我们想要它拥有什么, 就我而言 “防病毒和反间谍软件保护”, “防病毒电子邮件保护” 并且只有我们使用的客户端是 “Microsoft Outlook 扫描仪”, 由于我们不使用其他电子邮件客户端,因此我不会安装它们. 他还标记了 “主动威胁防护” > “主动威胁扫描” 也称为主动威胁分析, 它的作用是根据“未知”应用程序的好坏行为显示分数, 它能够分析应用程序和通信的行为,以便在攻击发生之前检测和阻止攻击,而无需使用签名文件. 但我不会得分 “网络威胁防护” 为什么我对我的案例不感兴趣, 与上述类似,但适用于网络资源, 浏览器, 在网络上搜索威胁, 多一级保护, “还行”.

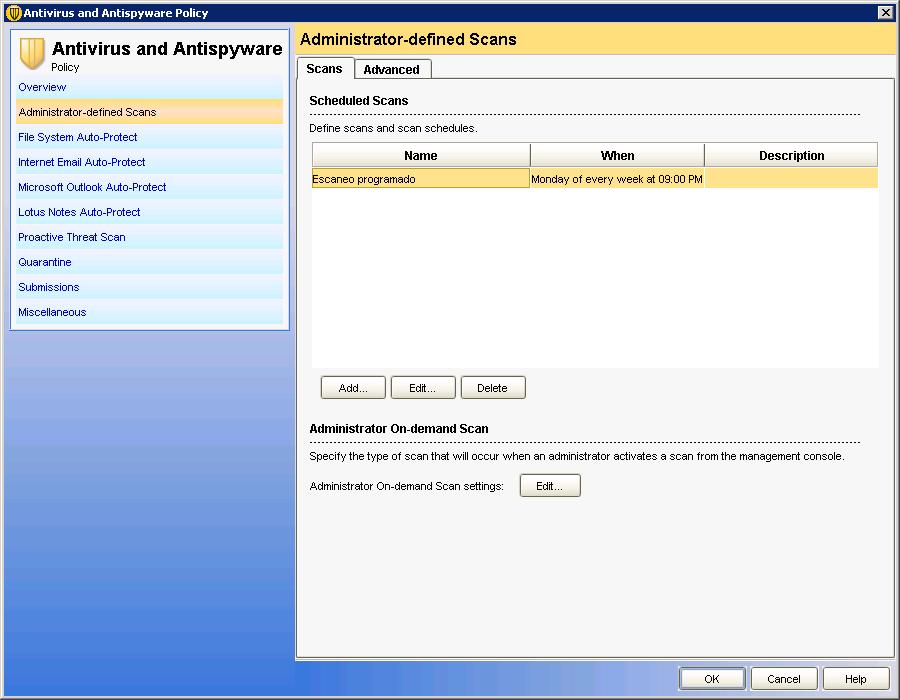

不错, 现在我们将看到一个非常有趣的部分,它带来了, 什么是策略配置, 我们可以创建任意数量的我们感兴趣的类型, 然后,我们将它们应用于我们感兴趣的团队组, 我将为每种类型创建一个以查看其所有可能性,然后我会将它们分配给我的组 BUJARRA. 所以首先我们要 “政策” > “防病毒和间谍软件” 并在 “添加和防病毒和反间谍软件策略…”

我们有几个部分需要配置, 在第一个 “概述” 我们将指示策略的名称和描述,以及是否要启用它, 以及我们将将其分配给哪个组, 因此,我们已经可以将我们的组指示为 Global (都) 或无.

在 “管理员定义的扫描” 我们可以在适用此策略的工作站安排计划扫描.

在 “文件系统自动防护” 是文件的实时分析, 如果我们希望它始终处于启用状态, 我们可以用挂锁锁住它, 配置将扫描的文件类型和将排除的文件类型.

在 “Internet 电子邮件自动防护” 我们将启用通用电子邮件扫描, 指示是否启用以及文件类型.

在 “Microsoft Outlook 自动防护” 如果我们想强制安装此组件的人使用它,我们将启用他们, 从这里,我们将配置您的扫描选项, 是否启用, 如果它扫描所有文件, 包括平板电脑和最高级别…

在 “Lotus Notes 自动防护” 与上一个相同,但对于另一个电子邮件客户端并配置此或上一个,很明显必须安装该组件, 否则,此作不起作用.

在 “主动威胁扫描” 如果我们在客户端上安装了此组件,如果我们想启用它以在计算机上搜索蠕虫/特洛伊木马, 以及键盘记录器和其他.

在 “检疫” 我们将在此处配置何时检测到病毒,以便对其进行处理, 是否将其带到用户的本地 quarentena 文件夹或执行什么作, 在那里,我们有可能性.

在 “提交” 在这里,我们将启用或不将有关帖子中发生的信息发送到服务器.

在 “杂项” 我们有关于 Windows 安全中心及其集成的各种配置,以便它是否提供通知, 除其他选项外, 以及启用日志或通知. 我们给予 “还行” 来存储它.

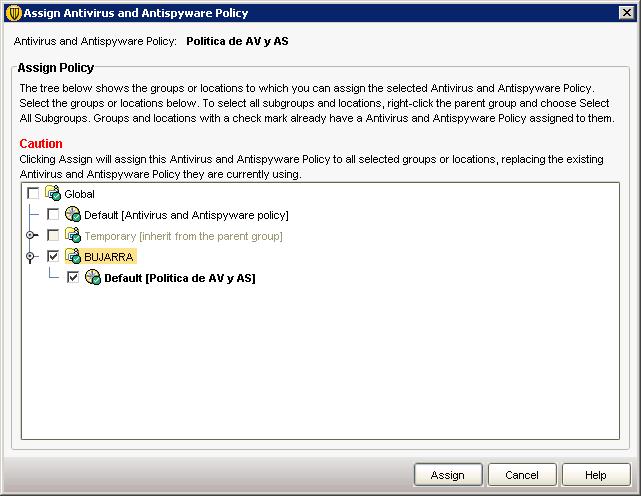

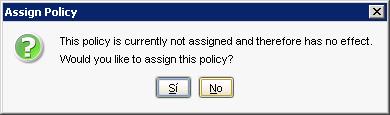

现在,它将询问我们是否有兴趣分配刚刚创建的策略, 如果我们没有将其分配给任何组,我们可以稍后再分配, 但如果不是, 我们在此处设置的更改不会应用于任何人, 就我而言,我会说 “是的”.

不错, 分配策略时, 我们必须指明我们将将其分配给哪个组, 所以我们选择了一个, 我们在您这边标记支票,然后 “分配”.

我们有更多的指令, 在这种情况下,那些 “防火墙”, 我们从 “添加防火墙策略”,

我们为您命名 “策略名称” 和描述. 当然,我们通过拨号来启用它 “启用此策略”,

在 “规则” 在这里,我们可以为要配置的防火墙创建规则. 首先,我们将查看它们是否已启用, 然后是他的名字, 严厉, 应用程序(如果它会影响任何特定. 或者 Host 也是如此, 我们可以将其设置为在时间范围内, 以及我们有兴趣应用于规则的服务/端口, 如果我们想禁止他们通过 PC 上的某个端口进入我们, 将应用于哪个适配器, 如果我们想使用屏幕保护程序启用它, 如果规则是 Block 或 Allow,当然如果我们想登录.

在 “智能流量过滤” 我们可以在网络中启用常见流量,例如 DNS 查询 (“启用 SmartDNS”) / 胜利(“启用 Smart WINS”), 或 DHCP 流量(“启用智能 DHCP”).

在 “流量和隐藏设置” 我们可以配置其他流量过滤选项, 如何启用 NetBIOS 流量, 或反向 DNS, antiMAC 欺骗… 我们给予 “还行” 来存储它.

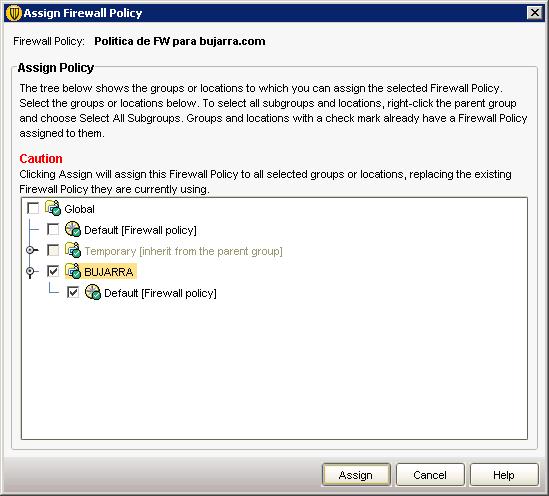

“是的” 将其分配给现有池.

我们标记要应用转发策略的组,然后 “分配”,

我们从 “入侵防护” > “添加入侵防护策略…”

在 “概述” 我们给你一个名字 & 描述, 我们支持,

在 “设置” 是启用 IT 以自动检测和阻止网络上的攻击的地方 (“启用入侵防护”). 以及 DoS 攻击 (“启用拒绝服务检测”) 或端口扫描 (“启用端口扫描检测”). 如果我们对某些计算机感兴趣,我们可以排除这些计算机,以便此指令不适用于它们. 即使我们对它感兴趣,我们也可以阻止执行攻击的 IP, 标记 “自动阻止攻击者的 IP 地址” 并指示我们要阻止它的秒数.

在 “异常” 我们可以定制一个我们认为不应该定制的, 因为 “加…”, 我们记录来自 “还行”.

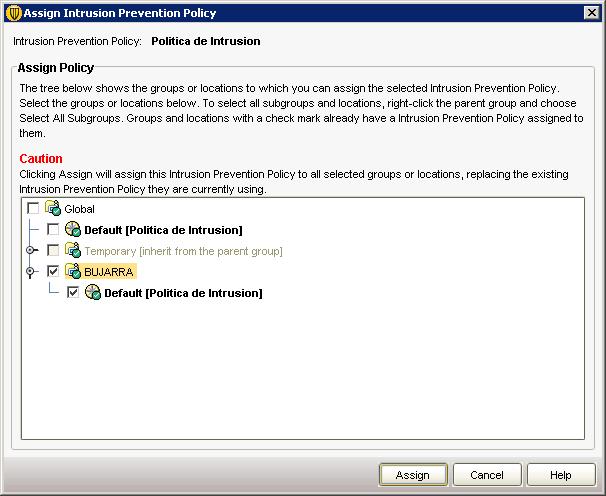

如果我们现在对它感兴趣,我们就会应用该政策, 因为 “是的”

我们标记要应用此入侵防护策略的计算机组 (IPS的) 和 “分配”,

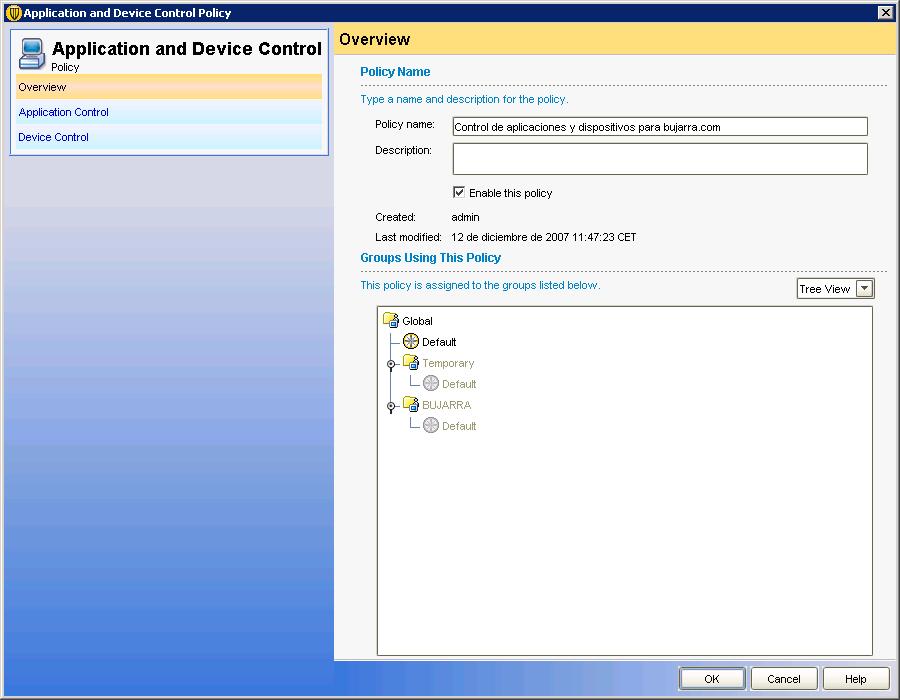

策略还可以控制应用程序和设备的使用, 因为 “应用程序和设备控制” > “添加应用程序和设备控制策略…”

与前面的一样,我们指示策略的名称…

好吧,这里 (“应用程序控制”) 我们可以阻止我们感兴趣的应用程序, 或者直接编辑一些现有的, 如何锁定所有外部驱动器并将其设为只读, 或者没有外部驱动器软件正在运行… 或者我们可以自己添加一个应用程序并指明我们想要的类型, 如果只是测试 (测试) 或直接用于生产, 除了生成 LOG.

在 “设备控制” 我们可以自定义不同的硬件设备,为它们创建一些规则, 如何直接禁止 USB 设备… “还行” 来存储它.

让我们按照指令作, “是的”

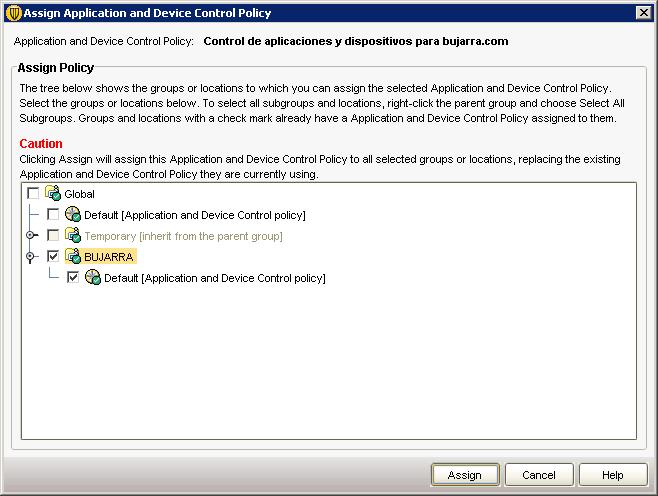

我们指示必须应用策略的组… 和 “分配”,

更多, 我们可以设置一个策略来自定义 Live Update 更新, 通过点击 “LiveUpdate” 并在 “添加 LiveUpdate 设置策略…”

与之前的所有相同, 我们指示一个名称, Description,然后我们启用,

在 “服务器设置” 我们可以在此处配置 LiveUpdate 服务器是谁, 如果我们的网络中有,或者我们的供应商告诉我们使用哪一个.

在 “附表” 我们将在此处安排时间表,我们希望根据该时间表更新该指令适用的职位.

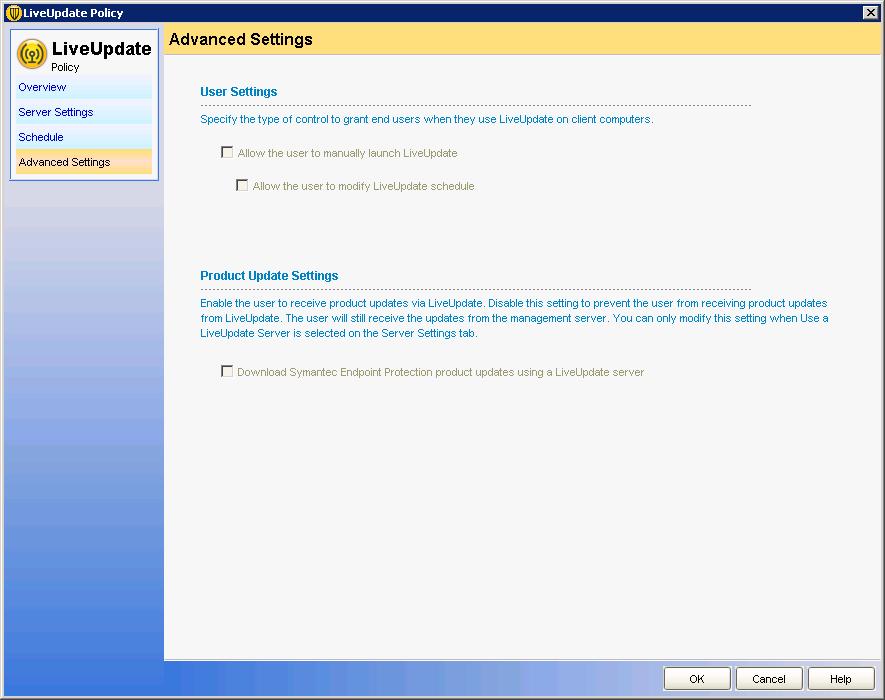

在 “高级设置” 如果我们希望用户在帖子上更新他们的签名更新,而不管服务器如何,我们可以进行自定义. “还行”

我们强制实施 LiveUpdate 更新策略… “是的”,

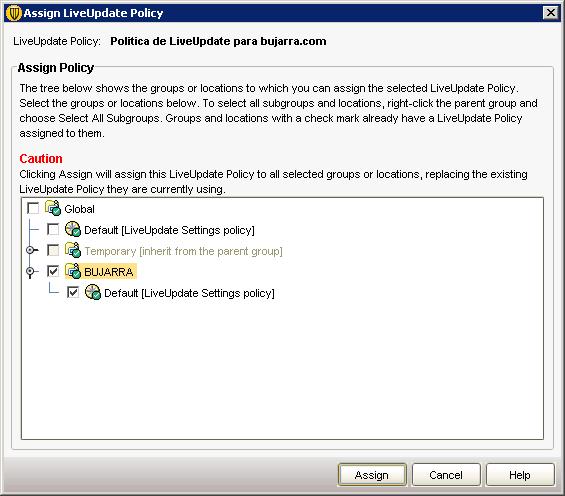

我们指定要应用于的设备组,并且 “分配”,

我们可以配置的最后一种策略类型是 exception 策略, 因为 “集中式异常” 在 “添加集中式例外”. 从这里我们可以为目录或文件启用不同的例外.

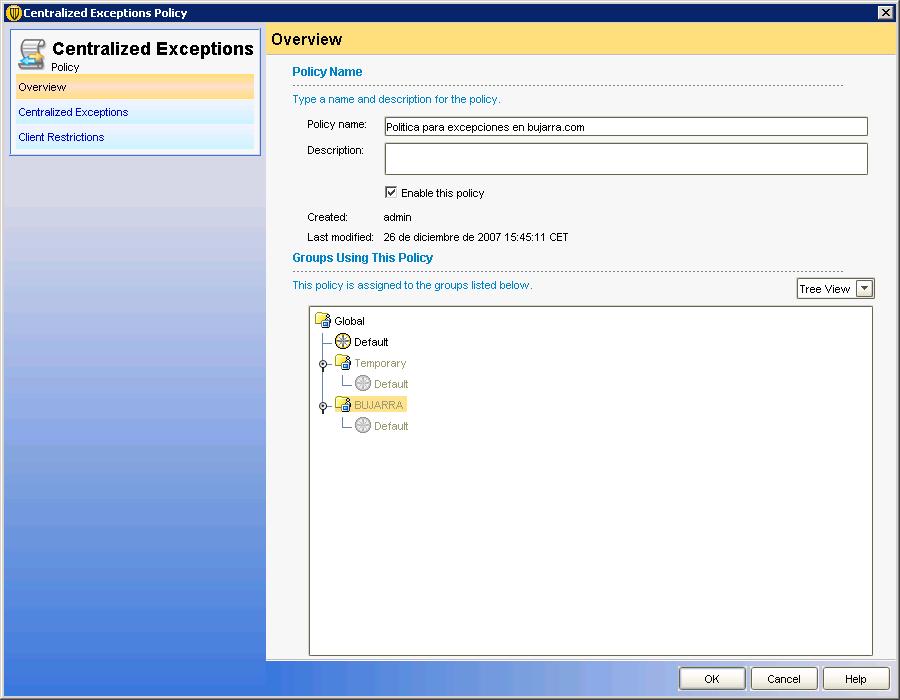

与之前的所有相同, 我们指示一个名称, 描述并启用要使用的策略.

在 “集中式异常” 我们可以添加不同类型的文件或目录,以便将它们排除在防病毒软件的检查之外, 以及指示文件或目录变量.

在 “客户端限制” 我们可以自定义是否希望用户能够添加自己的排除项,如果是,他们可以排除哪些排除项. “还行” 来存储它.

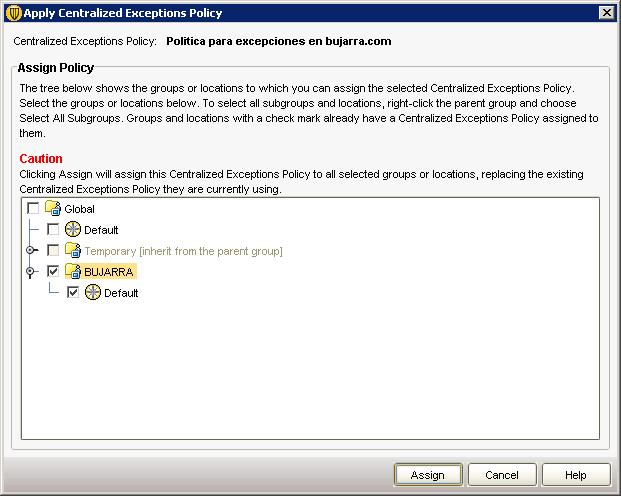

我们指出 “是的” 分配策略.

我们将排除策略分配给我们感兴趣的组, 就我而言 “布哈拉” & “分配”

到目前为止,使用 Symantec Endpoint 控制台的说明已经结束.

在这一部分中,我们将了解如何将我们的防病毒客户端从旧版本迁移到此版本。, 或直接在我们网络中的计算机上分发防病毒客户端.

对于这一切, 有 “迁移和部署向导”, 我们打开它,

一位助手跳出来告诉我们这种可能性, 上述内容或迁移客户端的版本或其中的新安装. “下一个”,

我们选择我们感兴趣的内容, 如果您在我们的网络上分发防病毒客户端 “部署客户端” 通过全新的安装. 或者从 “从以前版本的 Symantec Antivirus 迁移”. “下一个”,

如果我们想要将它们迁移到特定的新组. 我使用组中的现有客户端安装了它们 (“选择要部署的现有客户端安装包”) 因为在 BUJARRA,我们之前已经创建了一个 AV 包,并且我们已经对其进行了配置. “完成”,

我们选择要安装的 AV 客户端, AV 软件包和最大并发安装数, “以后”,

它检查我们的领域并向我们展示其中的所有设备, 点击 “加 >” 对于我们这些对安装 AV 客户端感兴趣的人 & “结束”,

… 我们等待您复制和安装…

不错, 点击 “关闭”, 已安装.

如果我们对安装感兴趣,我们可以看到一个安装日志.

但是,我们还有另一种方法可以在组织中分发防病毒客户端, 从控制台, 如果我们要 “客户” > “查找未托管的计算机” 它将在 IP 范围内查找未安装 AV 客户端的计算机.

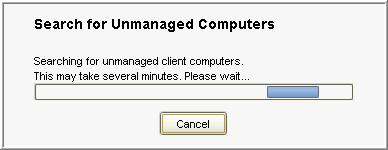

我们选择一个 IP 范围来搜索其中没有防病毒客户端的计算机,然后输入有权在其上安装它的用户, 点击 “立即搜索” 搜索设备…

… 我们等待您寻找没有 AV 的设备…

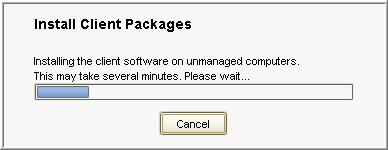

它将向我们显示没有防病毒客户端的计算机列表, 现在我们可以选择要为您安装的软件包, 我们之前配置的安装配置和功能, 以及放置它们以便将策略应用于它们的组, 点击 “开始安装” 以安装在选定的.

现在,您所要做的就是等待防病毒客户端安装在没有它的计算机上.

最后,我们将了解如何备份 Symantec Endpoint 数据库,以防在任何给定时间数据库损坏或服务器直接宕机.

对于这个, 我们有一个名为: “数据库备份和还原”,

如果我们有这个工具, 进入此菜单后,我们将直接看到我们可以执行的作, 让我们备份一下, 点击 “退后”.

我们确信我们会制作一份副本: “是的”,

… 我们等待您导出数据…

“还行”, 确认数据库已复制.

有了这个,我们已经看到了 Symantec 带来的这款全新防病毒软件的主要新功能, 如何安装服务器, 配置, 执行备份, 更新, 妥善管理它以及如何使用防病毒客户端维护我们的组织帖子.

www.bujarra.com – 赫克托·埃雷罗 – NH*****@*****ra.com – v 1.0