Instalando y usando OpenVAS

Hoy veremos una gran utilidad que podremos utilizar para realizar análise de segurança sobre a nossa infraestrutura, qué menos que de vez en cuando saber cuántas vulnerabilidades temos para estar algo más seguros ante un ataque de un Virus, Troyano o Ramon ware de turno. En este documento instalaremos OpenVAS 9 en una máquina Debian 9 Stretch y veremos un uso básico para sacar un informe, en un documento seguinte lo integraremos con… Nagios!

Comenzamos instalando y descargando los prerequisitos además de los fuentes de OpenVAS 9 y unos extras:

[Código-fonte]apt-get install -y build-essential cmake bison flex libpcap-dev pkg-config libglib2.0-dev libgpgme11-dev uuid-dev sqlfairy xmltoman doxygen libssh-dev libksba-dev libldap2-dev libsqlite3-dev libmicrohttpd-dev libxml2-dev libxslt1-dev xsltproc clang rsync rpm nsis alien sqlite3 libhiredis-dev libgcrypt11-dev libgnutls28-dev redis-server texlive-latex-base texlive-latex-recommended linux-headers-$(uname -r) python python-pip mingw-w64 heimdal-multidev libpopt-dev libglib2.0-dev gnutls-bin certbot nmap ufw[/Código-fonte]

[Código-fonte]

WGET HTTP://wald.intevation.org/frs/download.php/2420/openvas-libraries-9.0.1.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2423/openvas-scanner-5.1.1.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2448/openvas-manager-7.0.2.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2429/greenbone-security-assistant-7.0.2.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2397/openvas-cli-1.4.5.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2377/openvas-smb-1.0.2.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2401/ospd-1.2.0.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2405/ospd-debsecan-1.2b1.tar.gz

WGET HTTP://wald.intevation.org/frs/download.php/2218/ospd-nmap-1.0b1.tar.gz

[/Código-fonte]

Los descomprimimos con:

[Código-fonte]for i in $(ls *.tar.gz); do tar zxf $i; Terminado[/Código-fonte]

Los compilamos y los instalamos:

[Código-fonte]cd openvas-libraries-9.0.1

cmake . && Fazer && make doc && make install

cd .. /openvas-manager-7.0.2

cmake . && Fazer && make doc && make install

cd .. /openvas-scanner-5.1.1

cmake . && Fazer && make doc && make install

cd .. /openvas-cli-1.4.5

cmake . && Fazer && make doc && make install

cd .. /reenbone-security-assistant-7.0.2

cmake . && Fazer && make doc && make install

cd .. /ospd-1.2.0

build setup.py python && instalação setup.py python

cd .. /ospd-debsecan-1.2b1

build setup.py python && instalação setup.py python

cd .. /ospd-nmap-1.0b1

build setup.py python && instalação setup.py python[/Código-fonte]

Editamos '/etc/redis/redis.conf’ para integrar Redis con OpenVAS, modificamos el puerto a 0 y descomentamos el fichero para Unix socket & sus permisos, quedando así:

[Código-fonte]porto 0

unixsocket /tmp/redis.sock

unixsocketperm 700[/Código-fonte]

Reiniciamos o serviço Redis para recarregar a configuração:

[Código-fonte]service redis-server restart[/Código-fonte]

Criamos um link simbólico para que o OpenVAS utilize o socket do Redis, confirmamos que as bibliotecas compiladas anteriormente foram carregadas corretamente e iniciamos o daemon do OpenVAS:

[Código-fonte]ln -s /tmp/systemd-private-*-redis-server.service-*/tmp/redis.sock /tmp/redis.sock

ldconfig

openvassd[/Código-fonte]

É hora de atualizar as bases de dados e recriar a cache:

[Código-fonte]greenbone-nvt-sync

greenbone-scapdata-sync

greenbone-certdata-sync

openvasmd –progress –rebuild[/Código-fonte]

Continuamos criando o certificado autofirmado para o uso de https:

[Código-fonte]openvas-manage-certs -a[/Código-fonte]

Iniciamos o Scanner seguido do Manager do OpenVAS e do Greenbone Security Assistant com:

[Código-fonte]openvassd

openvasmd

gsad[/Código-fonte]

Criamos um utilizador admin

[Código-fonte]openvasmd –create-user=admin –role=Admin[/Código-fonte]

Creamos un fichero que nos permitirá actualizar las bases de datos de forma programada ‘vim/usr/local/sbin/openvas-db-update’ e adicionamos:

[Código-fonte]#!/bin/bash

echo "Updating OpenVAS Databases"

greenbone-nvt-sync

greenbone-scapdata-sync

greenbone-certdata-sync[/Código-fonte]

Lo hacemos ejecutable con ‘chmod +x /usr/local/sbin/openvas-db-update’, y lo programamos en cron para que se ejecute a diario a las 0h con:

[Código-fonte]

crontab -e

0 0 * * * /usr/local/sbin/openvas-db-update[/Código-fonte]

Creamos el servicio OpenVAS Manager con ‘vim /etc/systemd/system/openvas-manager.service’

[Código-fonte]

[Unidade]

Description=Open Vulnerability Assessment System Manager Daemon

Documentation=man:openvasmd(8) Referências HTTP://www.openvas.org/

Wants=openvas-scanner.service

[Serviço]

Type=forking

PIDFile=/usr/local/var/run/openvasmd.pid

ExecStart=/usr/local/sbin/openvasmd –database=/usr/local/var/lib/openvas/mgr/tasks.db

ExecReload=/bin/kill -HUP $MAINPID

# Kill the main process with SIGTERM and after TimeoutStopSec (defaults to 1m30) kill remaining processes with SIGKILL

KillMode=mixed

[Instalar]

WantedBy=multi-user.target[/Código-fonte]

Tornamo-lo executável: chmod +x /etc/systemd/system/openvas-manager.service Criamos o serviço OpenVAS Scanner com: ‘vim /etc/systemd/system/openvas-scanner.service’

[Código-fonte]

[Unidade]

Description=Open Vulnerability Assessment System Manager Daemon

Documentation=man:openvasmd(8) Referências HTTP://www.openvas.org/

Wants=openvas-scanner.service

[Serviço]

Type=forking

PIDFile=/usr/local/var/run/openvasmd.pid

ExecStart=/usr/local/sbin/openvasmd –database=/usr/local/var/lib/openvas/mgr/tasks.db

ExecReload=/bin/kill -HUP $MAINPID

# Kill the main process with SIGTERM and after TimeoutStopSec (defaults to 1m30) kill remaining processes with SIGKILL

KillMode=mixed

[Instalar]

WantedBy=multi-user.target

[/Código-fonte]

Tornamo-lo executável:

[Código-fonte]chmod +x /etc/systemd/system/openvas-scanner.service[/Código-fonte]

Criamos o serviço Greenbone Security Assistant com: ‘vim /etc/systemd/system/greenbone-security-assistant.service’

[Código-fonte]

[Unidade]

Description=Greenbone Security Assistant

Documentation=man:gsad(8) Referências HTTP://www.openvas.org/

Wants=openvas-manager.service

[Serviço]

Type=simple

PIDFile=/usr/local/var/run/gsad.pid

ExecStart=/usr/local/sbin/gsad –foreground

[Instalar]

WantedBy=multi-user.target[/Código-fonte]

Tornamo-lo executável:

[Código-fonte]chmod +x /etc/systemd/system/greenbone-security-assistant.service[/Código-fonte]

Nada mau, agora podemos testar se a instalação está correcta através de um script que descarregamos e executamos:

[Código-fonte]cd ~

wget –no-check-certificate https://svn.wald.intevation.org/svn/openvas/trunk/tools/openvas-check-setup

chmod +x openvas-check-setup

./openvas-check-setup –v9[/Código-fonte]

Se tudo correu bem, ahora podremos poner los servicios para que arranquen con el sistema de forma automática:

[Código-fonte]systemctl enable openvas-manager.service

systemctl enable openvas-scanner.service

systemctl enable greenbone-security-assistant.service[/Código-fonte]

Editamos /etc/systemd/system/redis.service, deberemos modificar el valor 'PrivateTmp=no’ y debajo de 'ReadWriteDirectories=-/var/run/redis’ añadimos 'ReadWriteDirectories=-/tmp'.

Creamos este fichero: 'vim /root/arranca_openvasmd.sh’ y lo lo hacemos executable con el siguiente contenido:

[Código-fonte]#!/bin/bash

/usr/local/sbin/openvasmd -a 127.0.0.1 -p 9391[/Código-fonte]

Y finalizamos poniendolo en el cron para que cuando arranque el sistema lo ejecute, com 'crontab -e', Adicionar:

[Código-fonte]@reboot /root/arranca_openvasmd.sh[/Código-fonte]

Por fin ya podremos abrir un navegador contra la dirección IP de la máquina https://openvas, nos validaremos con el usuario que hemos criado en los pasos anteriores!

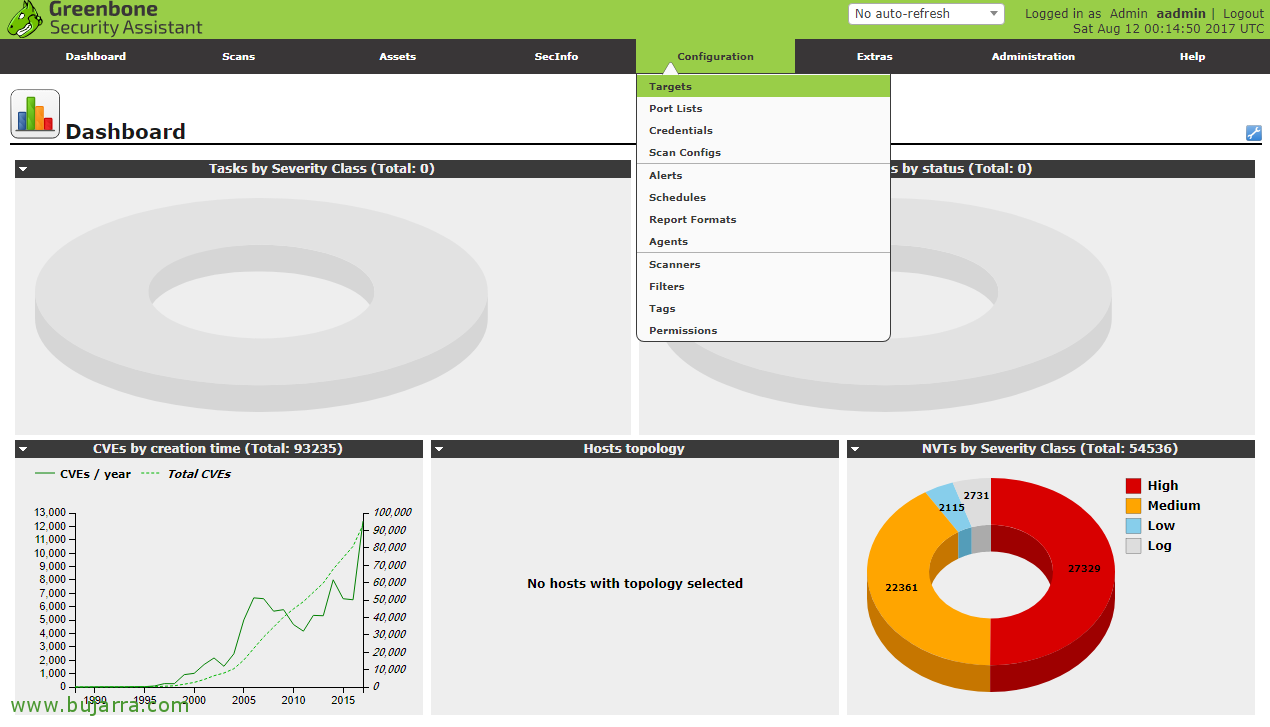

Tras loguearnos veremos un painel vacio, ya que todavía no tenemos tareas de análisis, sí vemos en change los resultados de la BD con las vulnerabilidades que tenemos. Lo primero de todo será dar de alta las máquinas a las que haremos un escaneo. “Configuração” > “Targets”.

Para criar um Target, debemos pulsar sobre el icono de la estrellica,

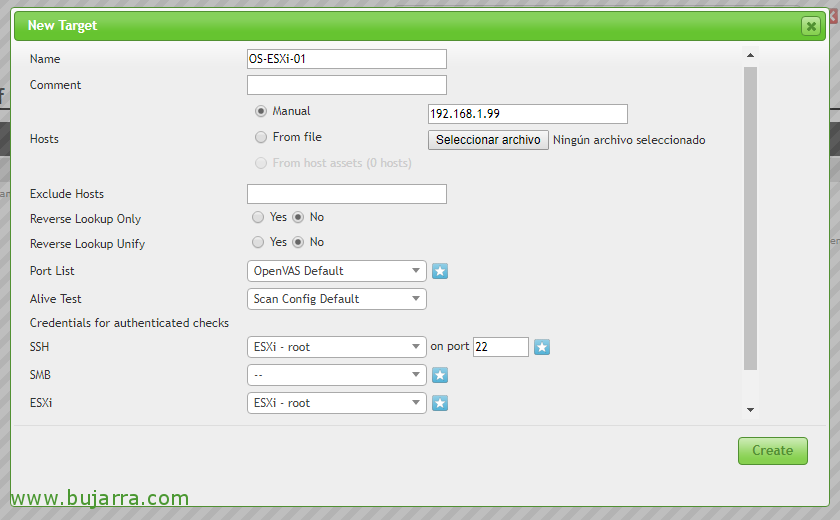

Podremos añadir diferentes destinos, bien rangos IP, equipos individuales, definir diferentes rangos de puertos o métodos de detección, además si queremos realizar los chequeos con credenciales para acesso por SSH, PME, ESXi o SNMP. Poço, en este caso analizaré sólo un equipo, es un host ESXi de VMware, Versão 6 Atualização 3, indicamos la dirección IP & Clique em “Criar”,

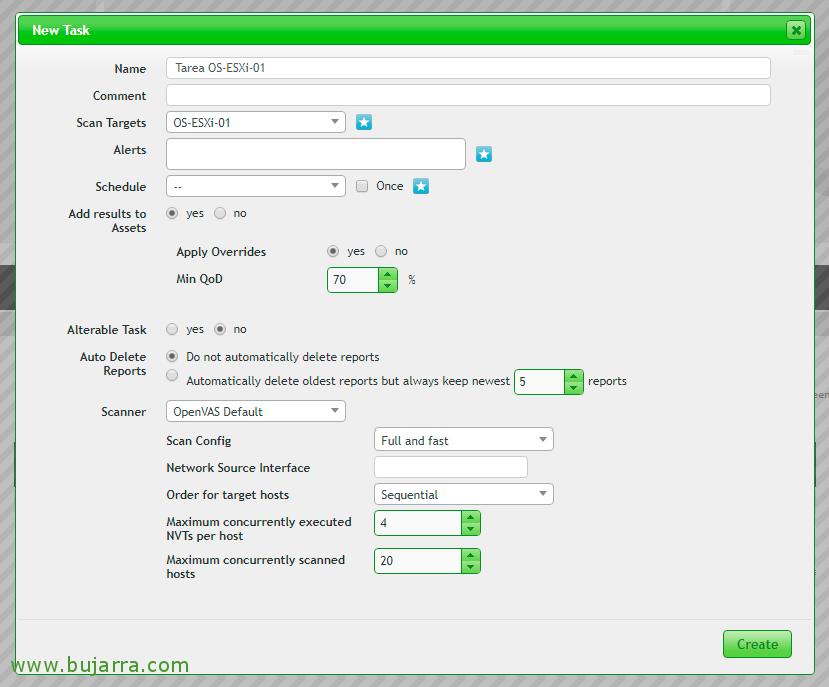

Una vez definido el Target, lo que haremos será criar la Tarea para executarlo, Nós vamos “Scans” > “Tarefas”,

E pulsamos de novo sobre a estrela para criar uma Tarea nova con “New Task”,

Damos um nome à tarefa, acrescentamos o Alvo que queremos analisar e modificamos os parâmetros do nosso antojo para realizar os testes mais o menos profundos, etc… “Criar” para criar a Tarea.

Veremos a tarea creada, se queremos executar agora pulsaremos sobre o ícone verde del Play!

… E nada, esperamos enquanto executa todos los testeos que hayamos indicado sobre esta máquina…

Cuando se haya finalizado la tarea de análisis, podremos pinchar en la fecha del Report para visualizar los posibles riscos que tiene la máquina,

Y nos mostrará las vulnerabilidades detectadas, podremos analisar o problema e sua possível solução para corregir isto e evitar comprometer a informação e o serviço da máquina.

Como podréis imaginar, la herramienta nos da más posibilidades, curiosear y probar distintos tipos de escaneo. Os recomiendo que vayáis a criar tarefas individuais o bem uma genética com todos os vuestros equipos adicionando rangos IPs, no sólo para que nos saque los colores y nos pongamos las pilas con la corrección de los fallos de seguridad, si no por que los precisaréis para um próximo artigo que vem…