从 Centreon 监控 Windows 事件

我认为这篇相当简短的文章可能会引起我们许多人的兴趣, 而且,这并不比能够在 Windows 事件查看器中监视任何事件更常见. 您能想象密切关注域控制器的事件吗??

能够知道何时创建了 User, 改 性, 删除… 或组, 或组织单位, 或 GPO (组策略), 或任何我们感兴趣的事物!

开始于, 我们需要在 Windows 计算机上安装 NSClient 代理才能浏览, 如果您有疑问, 这个帖子老头 他可以帮助你. 第二件事是知道我们要找到的事件 ID.

如果我们想要使用一些特殊字符 (我们将在变量), 我们必须在nsclient.ini允许使用奇怪的字符; 以及参数的使用, 考虑到我们看起来像这样:

[/设置/NRPE/服务器] 允许讨厌的角色=true

允许参数=true ... [/设置/外部脚本]

允许参数=true允许讨厌的角色=true ...

如果更改 NSClient 服务,请记得重新启动 .ini

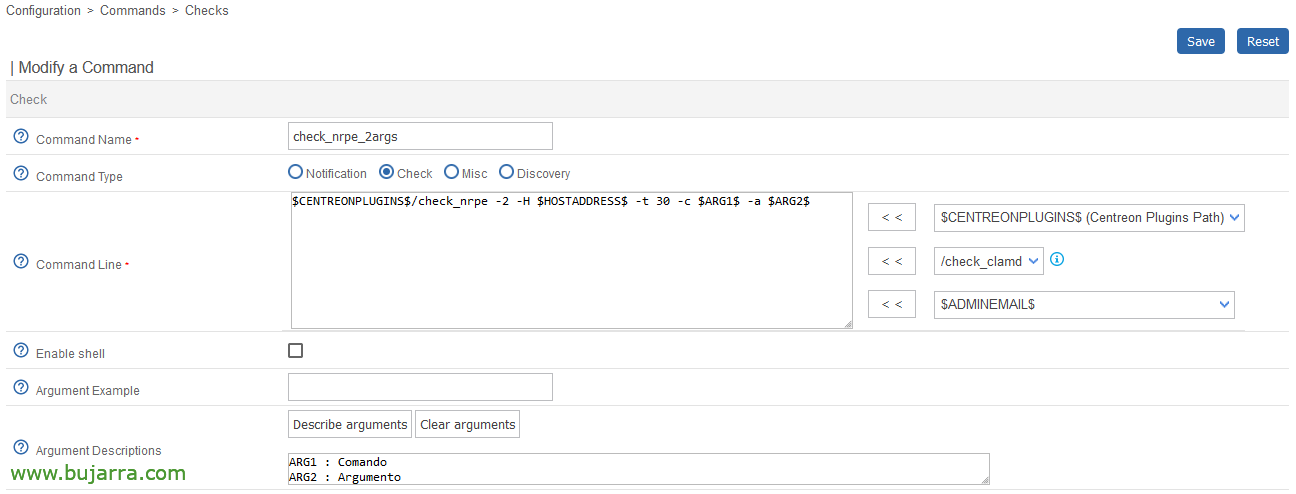

然后, 我想 check_nrpe 司令部已经在 Centreon 注册了, 或者我们可以用 2 参数, 由于我们要抛出的命令类似于以下示例:

/usr/lib/centreon/plugins/check_nrpe -2 -H DIRECCION_IP -t 30 -c checkEventLog -a file=security scan-range=-24h MaxCrit=1 "过滤器=id = 5136" truncate=300 'top-syntax=${地位}. 修改了以下内容: ${计数} 过去 24 小时内 AD 中的 OU 数'

如果你仔细观察, 我们已指定事件 ID 5136 这对应于 OU 已被修改的事实, 我们可以指示您将读取的事件的时间或数量, 以及个性化消息,以防野兔跳起来. 我们可以使用 MaxWarn 或 MaxCrit 来提醒我们事件的数量.

所以我们调整了这个命令,我们将得到类似:

$CENTREON插件$/check_nrpe -2 -H $HOSTADDRESS$ -t 30 -c $ARG 1 美元 -至 $ARG 2 美元

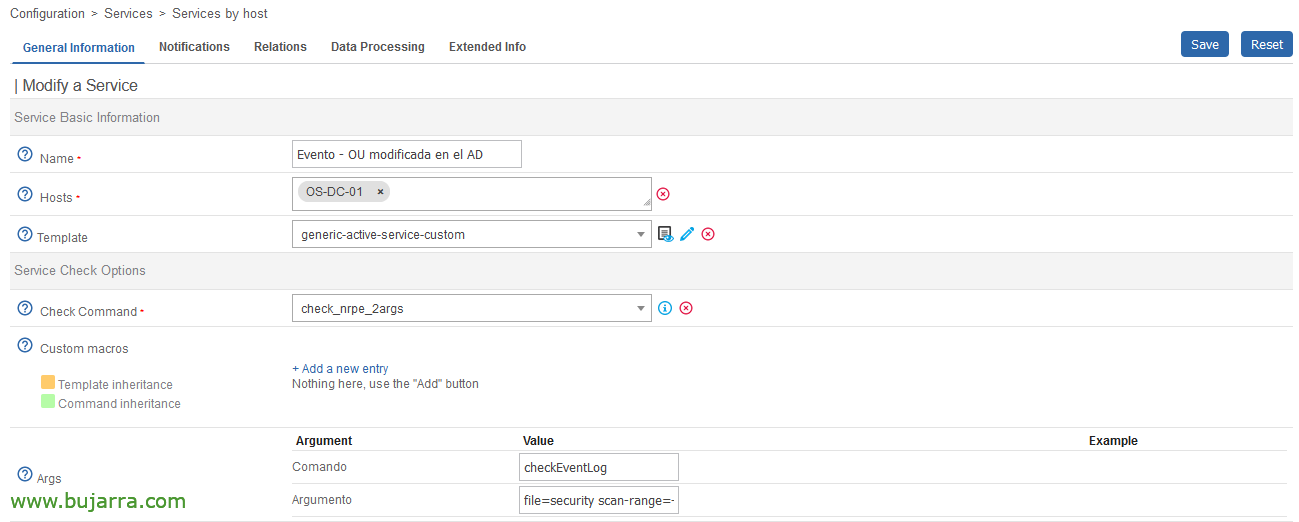

总, 我们已经可以创建与要监督的事件一样多的服务, 在此示例中,服务将具有以下两个参数::

命令:

checkEventLog

论点:

file=security scan-range=-24h MaxCrit=1 "过滤器=id = 5136" 截断=300 'top-syntax=$${地位}. 修改了以下内容: $${计数} 过去 24 小时内 AD 中的 OU 数'

我们像往常一样记录和导出设置…

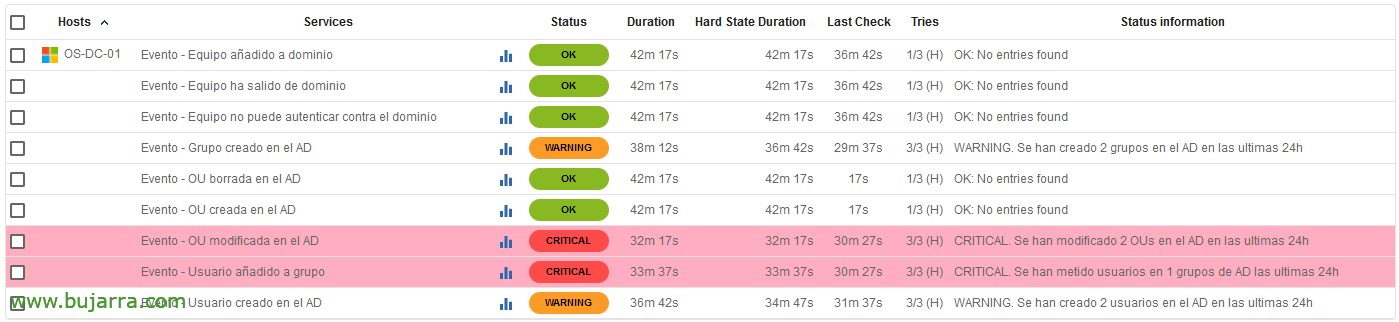

正如胡安·塔马里斯 (Juan Tamariz) 所说… Chan-ta-ta-chan (酱塔酱酱)!!! OLE!!! 我们已经从这里控制了一些事件, 如果有 Domain Team 出来,我们会找出来的, 或者如果它加入了域, 或者如果用户被修改, 组或其他, 或者如果它们是创建的, 或者如果他们被删除…

我让您考虑并查找您最感兴趣的监控事件 ID, 我给你一个拥抱, 祝你一周愉快,最重要的是… 很高兴!