借助 Eicar 和 Centreon 监控防火墙的 UTM 规则

我已经告诉过你很多次的事情, 是我发现许多组织存在半组装的防火墙, 这是 (等等), 未启用保护最终用户浏览的规则. 那是, 病毒和恶意软件最终可能会被下载. 今天,我提议与 Eicar 和 Centreon 一起做一个大杂烩,也许可以帮助我们.

像运行 Centreon 的脚本一样简单, 每天 (例如), 并且该脚本尝试下载 Eicar 病毒测试文件。你怎么看? 如果您可以下载它,它将给我们一个 Critical 通知, 如果您无法下载它 (因为我们的防火墙应该阻止它这样做), 好吧,让它成为 OK. 今天在这篇文章中,我们将看到这一点, 但在将来的其他帖子中,我们可以对 UTM 防火墙规则进行其他测试.

#!/bin/bash

# EICAR 文件 URL URL="https://secure.eicar.org/eicar.com.txt"

# 下载文件的存储路径 OUTPUT_FILE="/TMP/eicar.com.txt"

# 下载 EICAR 文件 wget -q --spider $URL

# 检查 if 文件是否可以下载 [ $? -情 商 0 ]; 然后 wget --no-check-certificate -q $URL -O $OUTPUT_FILE 如果 [ -e $OUTPUT_FILE ]; 然后回声 "危急: EICAR 文件已成功下载, 检查防火墙的安全性。"

退出 2

否则完成 "危急: 找不到下载的文件。"

退出 2

忠实的 else "还行: 无法下载 EICAR 文件, 完善, 您的防火墙阻止了它。"

退出 0

fi

就像创建这个脚本 '/usr/lib/centreon/plugins/check_utm_virus.sh 一样简单’ Con el siguiente contenido.

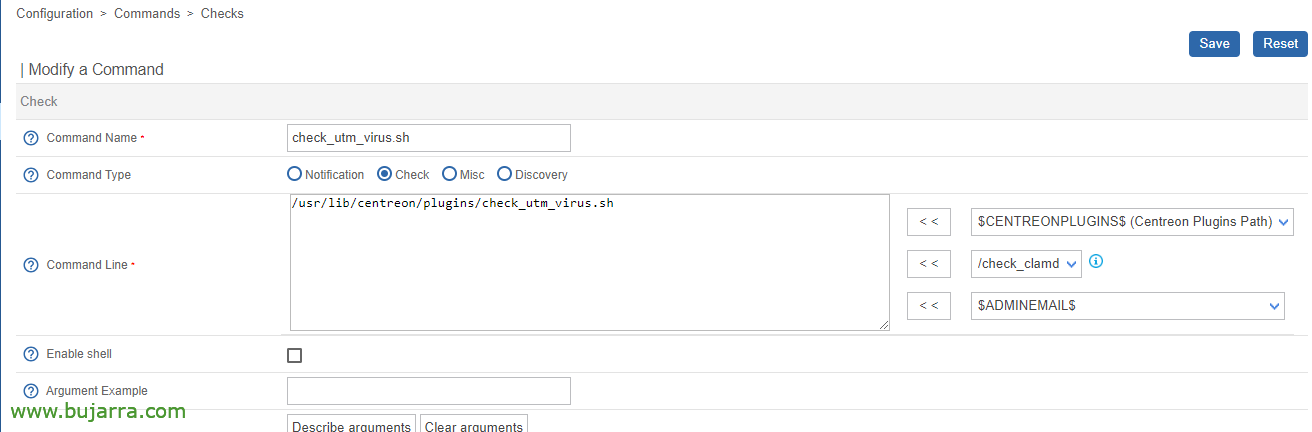

无, 记得让它可执行 (带 CHMOD+X). 就是这样, 稍后,是时候在 Centreon 中注册 Command 了, 没有参数或任何东西.

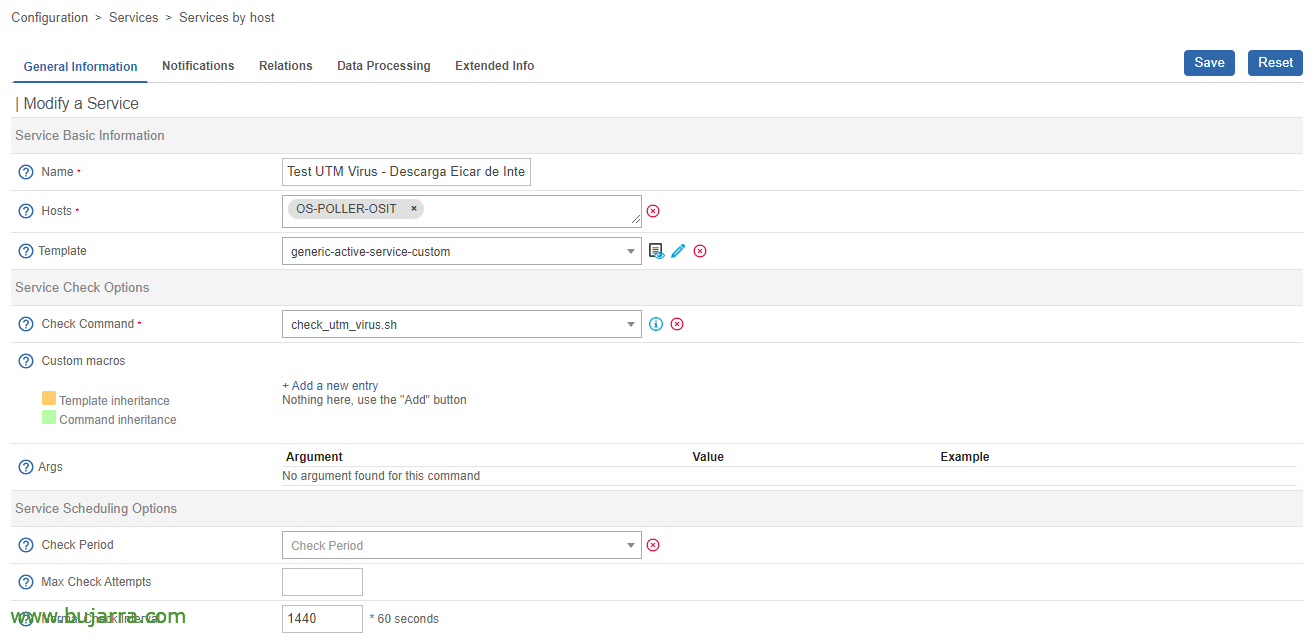

最后,我们将创建与我们刚刚创建的 Command 关联的 Service.

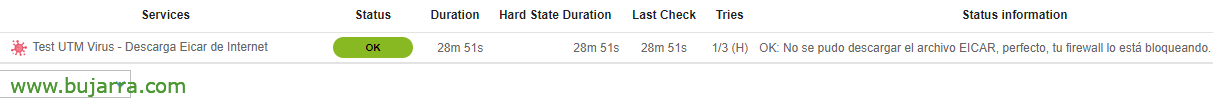

以下结果是如果防火墙保护我们.

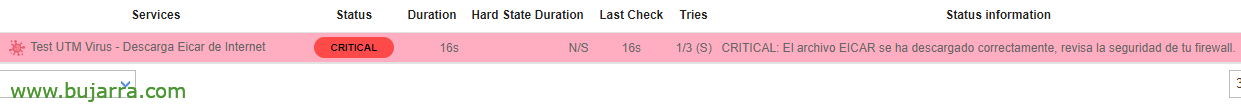

如果您下载文件,则还有另一个, 我们将不得不开始工作,最低限度地保护组织, 用户能够下载病毒是怎么回事!

如果你觉得有趣, 将来我可以写一篇类似的帖子, 而且不仅仅是 Centreon 机器进行测试, 而是我们在组织中拥有的每一台 Windows 或 Linux 计算机. 或, 我还可以想到不同的检查, 它测试 Internet 连接并在它有 Internet 服务器时提醒我们 (当他们不应该有 Internet 时), 这样他们就不会逃避我们.

照常, 希望它能帮助你并激发你类似的想法或其他想法, 如果我们一切都配置良好且最低限度安全, 我们将在工作生活中避免许多心脏骤停. 祝您玩得开心, 快乐地吃鹧鸪!