使用 Telegraf 监测 Pi-hole

如果我们的网络中存在 Pi 漏洞, 保护我们免受某些恶意 DNS 或广告解析的侵害… 和, 如果我们周围有个 Telegraf, 一个 Influxdb 和一个 Grafana… 稍后,我们将能够在那里可视化 Pi 孔数据!

我说了什么, Pi-hole 是我们网络上的经典之作, 我们已经在这个 邮政老头, 这有助于我们删除浏览中的广告, 使其更清洁、更易消化, 除此之外,我们知道它还可以过滤 DNS 名称,以保护我们免受可能的欺诈 URL 的侵害, 等… 井, 井, 如果我们想传输此过滤的结果并在 Grafana 中查看它, 然后进行分析, 理解它或查阅它,因为这是您的帖子 😉

在 这篇文章 我们已经看到了如何安装 Influxdb, Telegraf 或 Grafana, 我们将需要他们, 正如我们所知的,第一个存储我们收集的数据, 第二个是收集数据的代理人和我们都知道的 Grafana,因为他是我们一生的挚爱! 我说不! 所以没有, 但它是一个很棒的数据可视化工具!

总, 那只是, editaremos el fichero de Telegraf de la máquina desde donde queramos conectar a Pi-hole y mediante API obtenerle los datos, editamos '/etc/telegraf/telegraf.conf’ descomentando y quedándonos algo como:

[[inputs.http 的]] #JSON 格式数据的 PiHole URL = ["HTTP 协议://DIRECCION_IP/admin/api.php"] 方法 = "获取" #将测量名称从默认的 'http' 覆盖为 'pihole_stats' name_override = "pihole_stats" #从标签中排除 url 和主机项目 tagexclude = ["主机"] #来自 JSON 格式的 HTTP 数据 data_format = "JSON 格式" #要设置为字符串字段的 JSON 值 json_string_fields = ["网址", "地位"] insecure_skip_verify = 真

Y tras grabar el fichero de configuración, reiniciamos Telegraf para leer los cambios, 跟:

sudo systemctl restart telegraf

和, ahora ya desde Grafana, 多亏了连接到我们的 Influxdb 的 Data Source,我们将能够导入社区制作的 Dashboard, 我推荐这个 ID: ‘13565‘ 属于我的小朋友豪尔赫·德拉克鲁兹 (Jorge de la Cruz),他工作很努力!

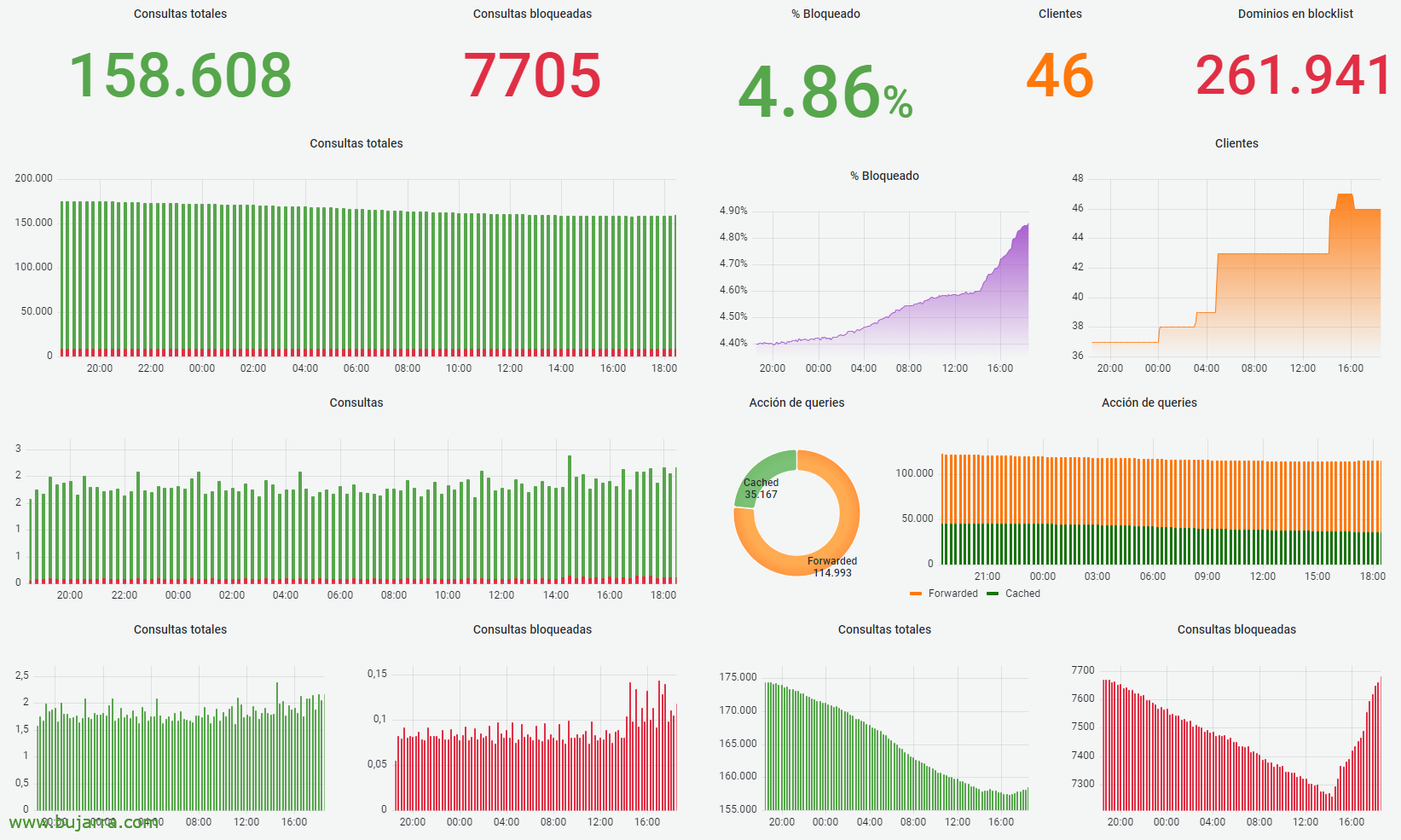

一会儿你就会得到这样的东西! 我的这个有点平淡无奇,因为直到几个小时前才有用户浏览, 但是,好吧, 作为一个想法,这是值得的, 不?

照常, 你们要好好照顾自己, 愿一切顺利, 愿你快乐, 吃鹧鸪… 举止得体,爱心!!!

拥抱,