Instal·lació i configuració de Microsoft Forefront Protection 2010 for Exchange Server

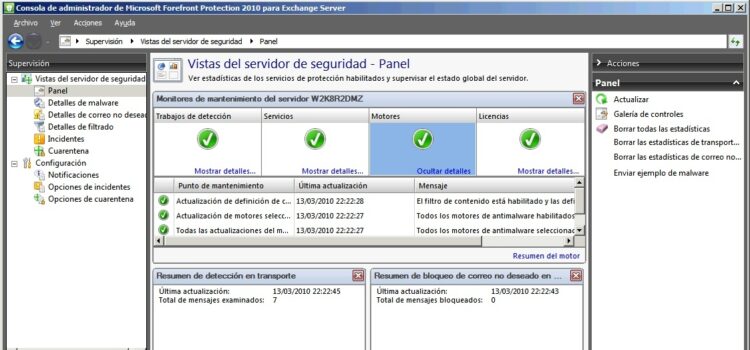

Microsoft Forefront Protection 2010 for Exchange Server (FPE) és el servidor de protecció perimetral para una organització Microsoft Exchange 2010, on podremos gestionar tot el bloqueig de correu entrante con el final de rechazar los correus no deseados sea por la condició que configurem (Anti SPAM), ya que nos proporciona 5 motores de definición anti antivirus de diferentes fabricantes! evitaremos también antimalware, tenemos la posibilidad de una àmplia configuració des d'una consola que es sencilla de gestionar, además tenemos una zona de informes que también está bastante chula. Y posibilidad de administración con PowerShell, com no! Aquest servidor ha de ser el que recull el correu extern i l'envia a la nostra organització, el millor és muntar-lo en el servidor que està a la DMZ completament aïllat de la nostra organització i en el servidor amb la funció de transport perimetral o Edge Transport.