PINsafe – Desplegant l'appliance i configuració bàsica

Un dels productes que més utilitzem a Tundra per proporcionar una autenticació més robusta en els entorns dels nostres clients és l'ús de PINsafe, de la companyia Swivel Secure. En aquest document veurem el desplegament de l'appliance virtual on ve PINsafe ja instal·lat, si volem, podrem descarregar-nos els binaris de Java i instal·lar-los en un Windows o un Linux, sempre que tinguem Tomcat.

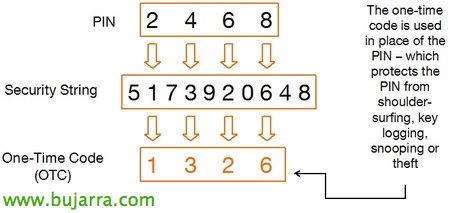

Per a qui no conegui aquesta eina, PINsafe obligarà a una autenticació doble als nostres usuaris a l'hora de connectar-se a la nostra organització. Es pot implementar en qualsevol aplicació que utilitzem basada en web, a més d'existir infinitat d'integracions possibles (veure la seva wiki – totes elles documentades). Bàsicament consisteix en que els usuaris tenen la seva contrasenya del Directori Actiu més el PIN que vulguin, a l'hora d'iniciar sessió a la nostra organització hauran d'introduir el seu usuari, la seva contrasenya i l'OTC (que serà el codi generat aleatòriament depenent del seu PIN i de la cadena de seguretat que es generi).

Bo, el primer és tenir l'appliance i descarregar-lo, lo importamos en nuestra infraestructura virtual, este virtual appliance podrá tener el disco duro en modo Thin.

Nos logueamos en consola como ‘admin’ con la contraseña predeterminada ‘lockbox’,

Nada más entrar estaremos en el menú principal, lo primer será configurarle el nombre al appliance, nos vamos al menú 6 ‘Advanced Menu’ > 3 ‘Networking’ > 1 ‘Hostnames’ > 1 ‘Change Single Hostnames’.

El següent, será configurar el direccionamiento IP del appliance, des del menú 6 ‘Advanced Menu’ > 3 ‘Networking’ > 2 ‘IPs & Routing’ > 2 ‘Change Appliance IPs’, indicamos la direcció IP, màscara de xarxa, porta d' enllaç & reiniciamos la red.

Cambiamos los DNS’s desde el menú: 6 ‘Advanced Menu’ > 3 ‘Networking’ > 4 ‘DNS Servers’ > 1 ‘Change Primary DNS Servers’.

Cambiamos el nombre del dominio local para las búsquedas desde 6 ‘Advanced Menu’ > 3 ‘Networking’ > 4 ‘DNS Servers’ > 3 ‘Change Search Domain’.

Cambiamos el servidor de hora, el NTP desde 6 ‘Advanced Menu’ > 3 ‘Networking’ > 6 ‘NTP Server’ > 1 ‘Change NTP Time Server’ y lo especificamos.

Y por último cambiamos la contraseña al usuario ‘admin’, per a això anem a: 6 ‘Advanced Menu’ > 5 ‘Admin menu’ > 4 ‘Change admin password’.

I bo, una cosa fundamental, será ponerle el certificado que vaya a tener nuestro sitio público. Per a això, lo más normal es que generemos desde el appliance el CSR, lo enviemos a la CA y lo importemos posteriormente. En el caso de tener ya el certificado (con la clave privada) instalado en alguno de nuestros servidores y querramos traspasarlo a este appliance, haremos los siguientes pasos!!!

Primero lo exportaremos en el servidor d0nde lo tengamos CON la clave privada (con contraseña ‘lockbox’), luego instalaremos KeyStore Explorer en algún equipo. I posem en “Open an existing KeyStore”, abrimos nuestro .pfx.

Seleccionamos el certificado y vamos a “Eines” > “Change Type” > “JKS”,

Botón derecho en el certificado y cambiamos el par de claves desde “Set Password”,

Indicamos la clave 'lockbox'.

Després, des de “Eines” > “Set Password” canviaremos la del almacén de claves,

Establecemos de nuevo la clave a 'lockbox'.

Bé, guardamos el KeyStore con el nombre '.keystore’ on volem.

Y lo copiamos con qualsevol aplicació (per exemple WinSCP) al appliance, al directorio '/root/swivel/’

Y bastará con reiniciar Tomcat para que coja el nou certificado!! A partir d'aquí ja podrem començar a configurar en base a les nostres necessitats!