Substituindo os certificados no vSphere 6.5

Para poder gerir os certificados no vSphere 6.5, veremos como usar a ferramenta que temos para administrar a Entidade Certificadora do vCenter Server. Devemos fazer com que a CA que vem com o PSC seja uma Entidade subordinada da nossa própria CA do domínio e gerar certificados nos quais confiemos e assim nem os navegadores confiarão e outras dependências. No final do documento veremos como mudar os certificados do ESXi e vCenter.

Neste documento usaremos a VMware Certificate Authority ou VMCA que vem integrada com o vCenter Server Appliance!

vCenter CA como subordinada da nossa

O primeiro será ter um servidor com o papel obviamente de uma CA instalada e configurada, Abriremos a consola de administração no Windows e verificaremos que temos disponível o modelo de 'Entidade de certificação subordinada' dentro dos Modelos.

O processo faremos num vCSA, mas o processo no vCenter com Windows é semelhante, temos a mesma ferramenta. Poço, fizemos login via SSH no virtual appliance, criamos uma pasta para deixar os certificados e executamos a ferramenta de gestão de certificados:

[Código-fonte]mkdir /root/SSLCerts</p>

/usr/lib/vmware-vmca/bin/certificate-manager[/Código-fonte]

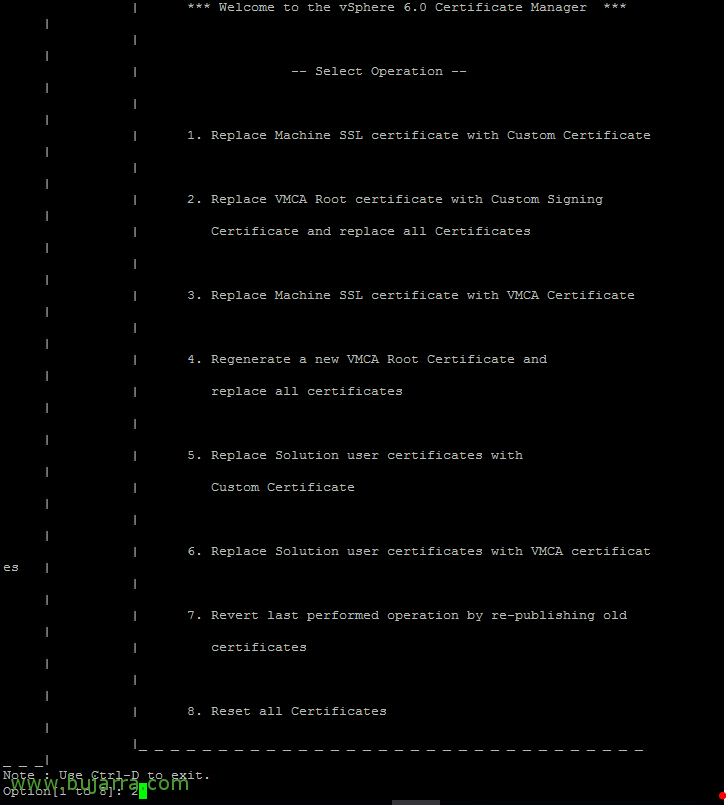

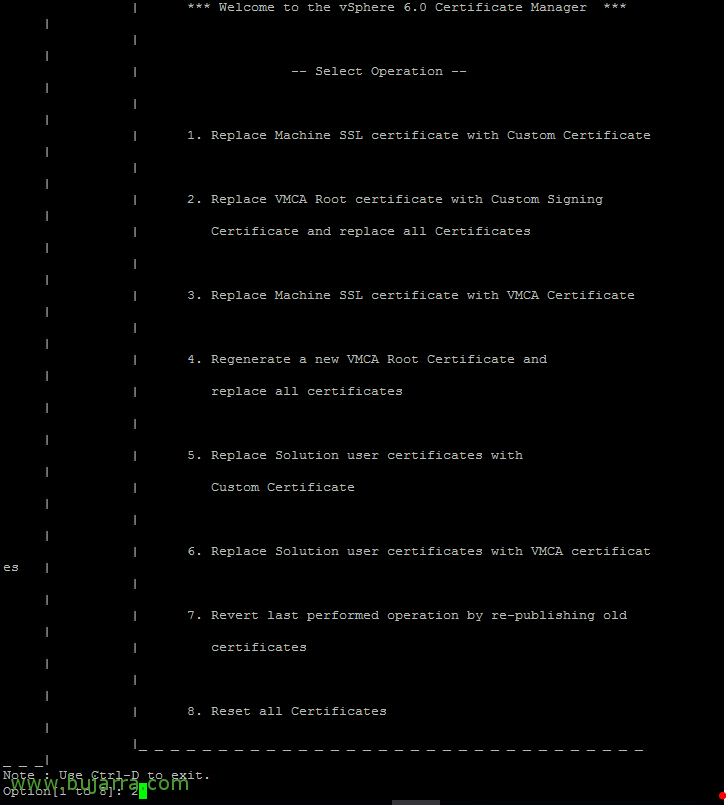

Na ferramenta de gestão de certificados, pressionamos '2' para substituir o certificado raiz da VMCA por um próprio,

Opções:

N – para não gerar o certificado com os dados do ficheiro de configuração.

Introduzimos as credenciais de ad***********@*****re.local

E introduzimos os dados do certificado que nos está a pedir e lembrar de escrever corretamente o Hostname que corresponda ao FQDN

E selecionamos '1' para gerar o CSR

Especificamos o diretório onde deixar os certificados: /root/SSLCerts

E pressionamos '2' para sair,

Verificamos o que nos deixou, temos um ficheiro com a chave privada e outro com o CSR, fazemos um cat sobre o ficheiro CSR e copiamos o pedido do certificado!

Na página de gestão de certificados do Active Directory, Referências HTTP://fqdn/certsrv normalmente. Iremos a 'Solicitar um certificado',

Pegamos o CSR que temos copiado e selecionamos como modelo de certificado 'Entidade de certificação subordinada' & clicamos em 'Enviar',

Também teremos de 'Descarregar o certificado da CA' em Base 64, poderemos encontrá-lo no 'Home' do portal de certificados do AD.

Sobre a pasta /root/SSLCerts/

[Código-fonte]touch vmca_signing_cert.cer</p>

vi vmca_signing_cert.cer[/Código-fonte]

Editamos com 'vi' um ficheiro no qual deveremos colar os certificados que gerámos nos passos anteriores. Colaremos primeiro o certificado do vCenter e em seguida o certificado da CA do nosso domínio.

Gravamos & saímos com :wq

Verificamos os ficheiros que temos… com 'ls -ll'.

Y lanzamos de nuevo el Certificate Manager de vSphere para finalizar el proceso e instalarle el certificado que acabamos de crear

[Código-fonte]/usr/lib/vmware-vmca/bin/certificate-manager[/Código-fonte]

Opción “2” para reemplazar el certificado raíz de VMCA.

Introducimos un usuario con privilegios, normalmente los de ad***********@*****re.local

Opción “2” para importar el certificado que acabamos de generar.

Introducimos el fichero del certificado: /root/CertSSL/vmcsa_signing_cert.cer

Introducimos el fichero de la clave privada: /root/CertSSL/vmcsa_issued_key.key

Y – Para confirmar y reemplazar el certificado con este.

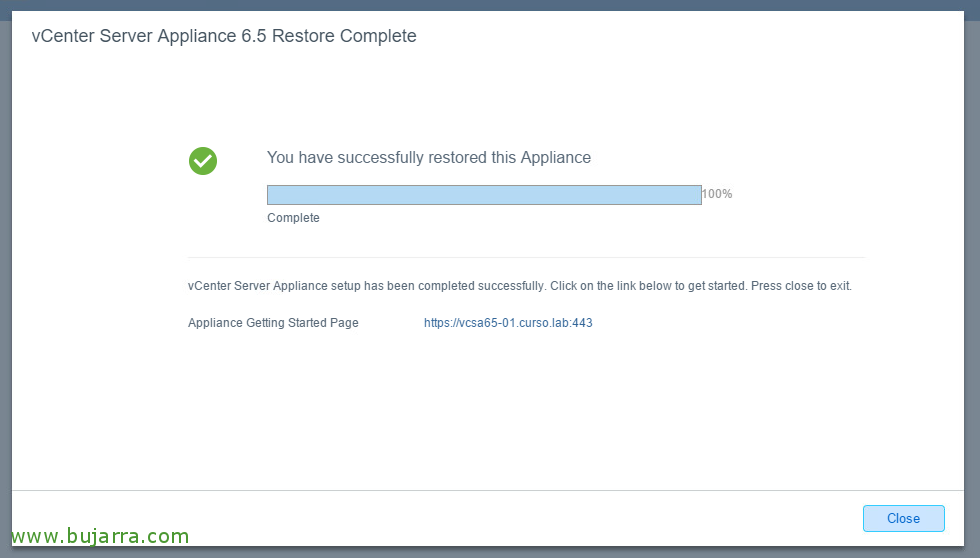

Y esperamos unos cuantos minutos mientras acaba el proceso de instalación del certificado en todos los servicios y los reinicia para recargar!

Podremos verificar que el navegador no da ya errores y el certificado es totalmente válido! Además vemos la cadena de certificación,

Que ojo, el certificado de la CA Subordinada nos lo deberemos instalar en todos los equipos del dominio para que confíen en él, o instalarlo manualmente, pero es más fácil con una GPO!

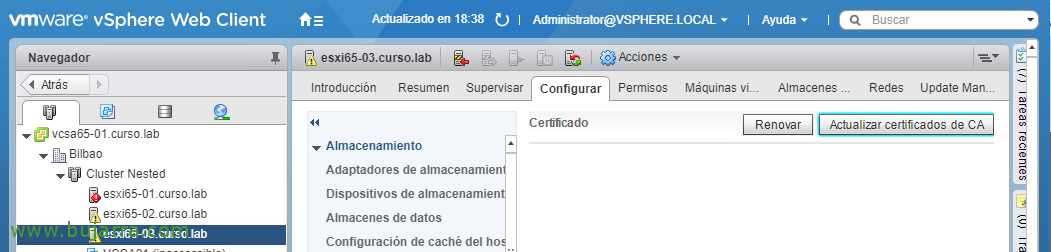

Reemplazando el certificado en los hosts

Para reemplazar un certificado en un host, lo haremos de manera muy sencilla, lo seleccionamos y desde “Configurar” > “Sistema” > “Certificados”, pulsaremos en “Actualizar certificados de CA”,

Seleccionamos “Si”,

Y ahora ya podremos pulsar en “Renovar” para reemplazar el certificado!

“Si” para continuar,

Si abrimos un navegador contra un host ESXi que hayamos modificado, podremos ver cómo tenemos un certificado totalmente válido y de confianza, donde se lo ha firmado la CA del VMCA de nuestro PSC!