Traient contrasenyes amb PWDUMP i L0phtcrack

En aquest tutorial s'explica com endivinar les contrasenyes d'usuaris d'un equip remot, en aquest cas vaig treure les contrasenyes dels usuaris d'un controlador de domini Windows 2003, seria igual per a un Windows 2000, i no té perquè ser controlador de domini, pot ser un Windows XP i tampoc tindria perquè ser un PC o servidor remot, si no local.

El primer és validar-nos contra el servidor remot com un administrador, sí, ens hem de saber la contrasenya d'un usuari amb privilegis d'administrador en l'host remot, per això en aquest document s'explica com treure les altres passwords dels usuaris sabent-se la d'un administrador. Des de MSDOS, ens autentiquem amb privilegis d'administrador en l'host remot, en el meu cas és un controlador de domini:

“net use SERVIDOR_DESTINIOadmin$ /u:DOMINIOUSUARI CONTRASENYA”

Ara, ens baixem al nostre PC el PWDUMP, qualsevol versió ens valdria des del pwdump3, fins al pwdump6 (AKI el pwdump6-1.5.0); ho descomprimim per exemple en C:pwdump, entrem per MSDOS fins a aquest directori, executem el programa perquè ens exporti els usuaris i els hashes de les seves contrasenyes a un fitxer, executem:

“pwdump SERVIDOR_DESTINO > FICHERO_DE_CLAVES”

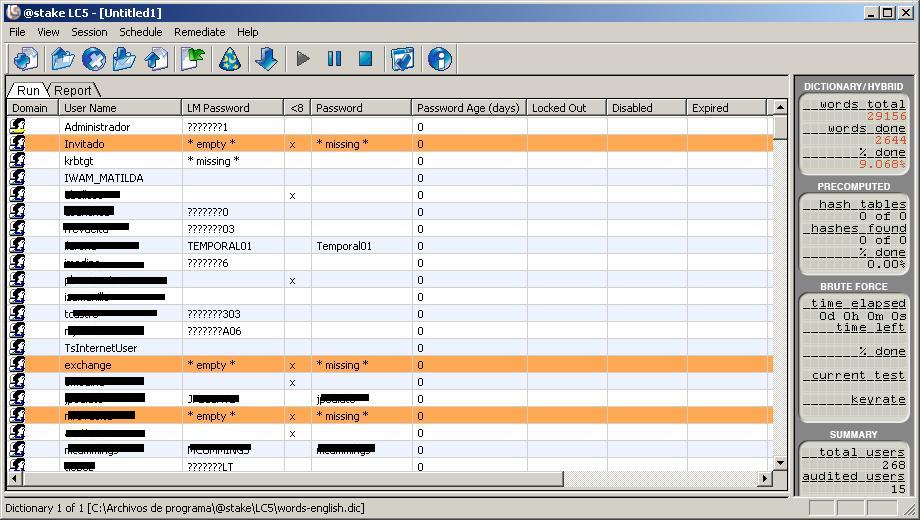

Ara obrim el L0phcrack o LC, en el meu cas, usaré la versió LC5 o L0phtcrack 5. El primer de tot és crear-nos una nova sessió per poder importar després el fitxer de les claus i reviure'l.

Un cop tenim una sessió, hem d'importar el fitxer que hem generat amb el pwdump, per a això posem sobre “Import”

I en “Import from file” indiquem “From PWDUMP file” i en “Filename” busquem el fitxer generat anteriorment, polsem sobre “OK”

Veurem el llistat d'usuaris, ara hem de personalitzar una mica aquesta sessió amb les opcions que ens interessi. Veurem que usuaris tenen un password menor de 8 caràcters i vols no tenen contrasenya. Bo personalitzem la sessió des de “Session” > “Session Options…”

Tenim diverses opcions per personalitzar la forma amb què intentarem reviure aquestes contrasenyes. Podem habilitar “Dictionary Crack” per crackejar amb diccionaris en idiomes els passwords, o fer atacs hibrids per barrejar les paraules X caràcters; i el tipus de caràcters que farà servir en la força bruta… configurem com desitgem i “OK”.

I ara simplement, li donem a començar amb el botó del play “Begin Audit” i començarà a treure les contrasenyes.

Trigarà bastant, depenent de la CPU que tinguem, si fos possible, això ho fem des d'un PC potent, l'ideal un servidor amb un parell de CPU's majos, i ens anirà mostrant els passwords dels usuaris segons els. El procés pot durar des d'uns minuts, fins a més d' un parell de dies, tot dependrà de la complexitat de les contrasenyes, característiques des d'on estem executant el LC, i les opcions de la sessió que hàgim configurat.