Obtendo palavras-passe com PWDUMP e L0phtcrack

Neste tutorial explica-se como adivinhar as palavras-passe dos utilizadores de um computador remoto, Neste caso, vou obter as palavras-passe dos utilizadores de um controlador de domínio Windows 2003, Seria igual para um Windows 2000, E não tem de ser necessariamente um controlador de domínio, Pode ser um Windows XP e também não teria de ser um PC ou servidor remoto, Se não for local.

O primeiro é validar-nos contra o servidor remoto como administrador, Sim, Temos de conhecer a palavra-passe de um utilizador com privilégios de administrador no host remoto, Por isso, neste documento explica-se como obter as restantes palavras-passe dos utilizadores sabendo a de um administrador. A partir do MSDOS, nos autenticamos com privilégios de administrador en el host remoto, en mi caso es un controlador de dominio:

“net use SERVIDOR_DESTINIOadmin $ /u:DOMINIOUSER CONTRASEÑA”

Agora, nos bajamos a nuestro PC el PWDUMP, qualquer versão nos valdría desde el pwdump3, hasta el pwdump6 (AQUI el pwdump6-1.5.0); lo descomprimimos por ejemplo en C:pwdump, entramos por MSDOS hasta ese directorio, executamos o programa para que nos exporte los usuarios y los hashes de sus contraseñas a un fichero, Correr:

“pwdump SERVIDOR_DESTINO > FICHERO_DE_CLAVES”

Ahora abrimos el L0phcrack o LC, No meu caso, usaré la versión LC5 o L0phtcrack 5. Lo primero de todo es crearnos una nova sessão para poder importar luego el fichero de las claves y reventarlo.

Una vez que tenemos una sesión, tenemos que importar el fichero que hemos generado con el pwdump, para isso clicamos em “Importação”

E em “Importar de ficheiro” Indicar “De ficheiro PWDUMP” e em “Nome do ficheiro” procuramos o ficheiro gerado anteriormente, Clique em “OKEY”

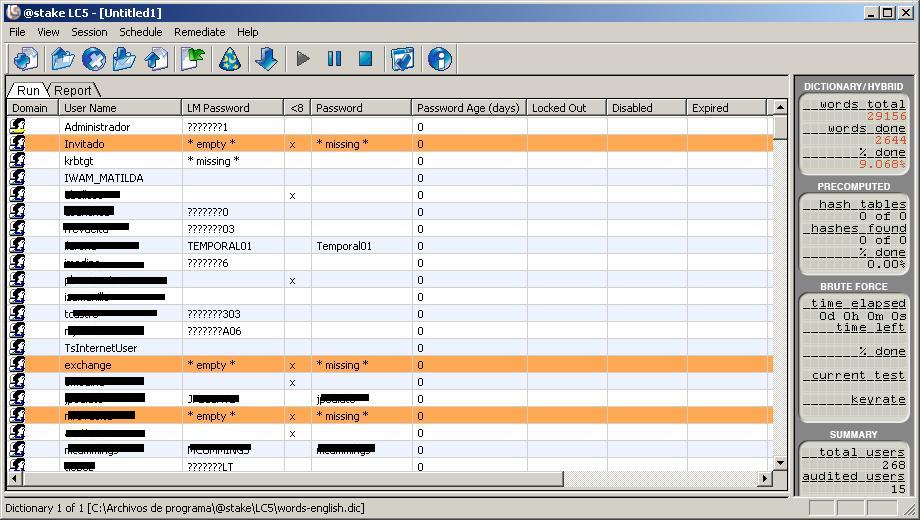

Veremos a listagem de utilizadores, agora temos de personalizar um pouco esta sessão com as opções que nos interessem. Veremos que utilizadores têm uma password inferior a 8 caracteres e quais não têm password. Bem, personalizamos a sessão a partir de “Session” > “Opções de Sessão…”

Temos várias opções para personalizar a forma como tentaremos quebrar estas passwords. Podemos ativar “Dictionary Crack” para quebrar passwords com dicionários em diferentes idiomas, ou fazer ataques híbridos para misturar palavras com X caracteres; e o tipo de caracteres que será usado na força bruta… configuramos como desejarmos e “OKEY”.

E agora simplesmente, clicamos em começar com o botão de play “Begin Audit” e começará a revelar as passwords.

Demorará bastante, dependendo da CPU que tivermos, se fosse possível, isto fazemos a partir de um PC potente, o ideal é um servidor com um par de CPUs bons, e irá mostrando-nos as passwords dos utilizadores à medida que as for obtendo. O processo pode durar desde alguns minutos, até mais de um par de dias, tudo dependerá da complexidade das passwords, das características do local onde estivermos a executar o LC, e das opções da sessão que tenhamos configurado.