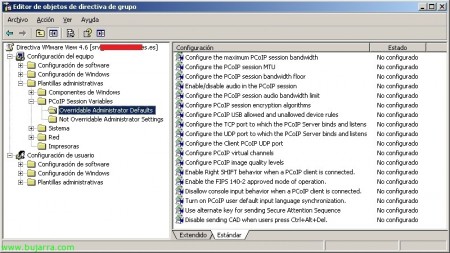

Usant les GPO's de VMware View 4.6

En aquest document veurem les directives que podrem aplicar a nivell de Directori Actiu al nostre entorn VMware View, ja que disposem de diverses plantilles administratives per poder gestionar els agents, clients, servidors, configuració comuna i sobretot si necessitem optimitzar el protocol PCoIP. En el document es mostren totes les GPO's existents per poder gestionar d'una forma centralitzada el nostre VMware View 4.6, això sí en anglès 😉

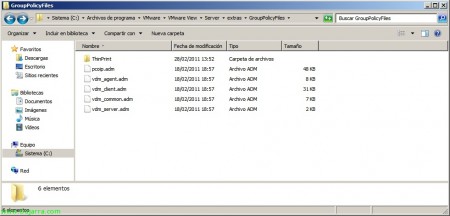

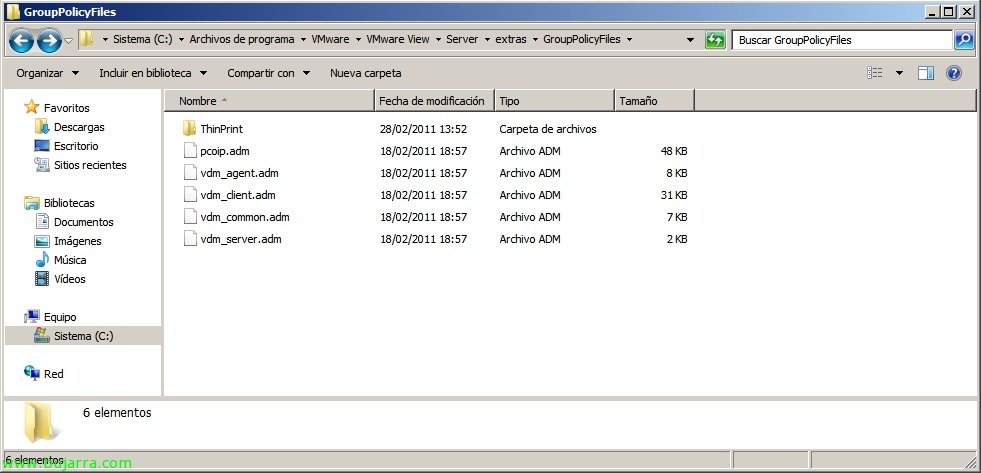

Podremos encontrar las plantillas de las directivas en qualsevol servidor Connection Server en %ProgramFiles%VMwareVMware ViewServerextrasGroupPolicyFiles, estas las importaremos en GPO's nuevas que generemos desde nuestros controladores de dominio.

GPO de VMware View Client,

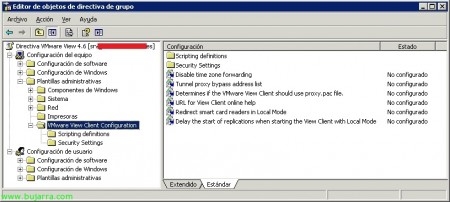

En “Configuració d' equip” > “Plantilles administratives” > “VMware View Client Configuration”:

Desactiva el reenviament de fusos horaris

Determina si la zona horària de l'escriptori View està sincronitzada amb la del client connectat. Quan està habilitat, aquesta propietat només s'aplicarà si la propietat de Desactivar la Sincronització de Fusos Horaris de la política de configuració de l'Agent de Vista no està configurada com a desactivada.

Aquesta propietat està desactivada per defecte.

Llista d'adreces de bypass de proxy de túnel

No utilitzeu servidor proxy per a adreces de túnel que comencen amb una cadena especificada, utilitzeu punt i coma (;) per separar entrades.

Determina si el Client de Vista VMware ha d'utilitzar el fitxer proxy.pac.

Determina si el Client de Vista VMware ha d'utilitzar el fitxer proxy.pac.

URL per a l'ajuda en línia del Client Visual

Especifica una URL alternativa des d'on el Client Vista pot recuperar pàgines d'ajuda. Aquesta propietat està pensada per a l'ús en entorns que no disposen d'accés a Internet i, per tant, no poden recuperar el sistema d'ajuda allotjat remotament.

Redirigir lectors de targetes intel·ligents en mode local

Determina si els lectors de targetes intel·ligents són redirigits automàticament als escriptoris en mode local. Els lectors es compartiran amb la màquina client. Aquesta configuració està activada per defecte.

Retarda l'inici de les rèplices en iniciar el Client de Visualització amb Mode Local

Retarda totes les rèplices tants segons després que s'iniciï el Client de Visualització amb Mode Local. Les rèplices continuaran amb el seu calendari normal després d'aquest retard. El retard per defecte és 900 seconds (15 minutes).

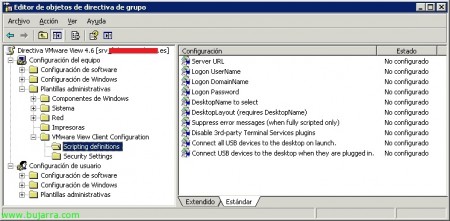

En “Configuració d' equip” > “Plantilles administratives” > “VMware View Client Configuration” > “Scripting definitions”:

Server URL

Determines the URL used by View Client during login. Per exemple: http://view1.example.com

Logon UserName

Determines the username used by View Client during login.

Logon DomainName

Determines the NETBIOS domain used by View Client during login. Per exemple: EXAMPLE

Logon Password

Determines the password used by View Client during login.

Warning: this password is stored in plain text by Active Directory

DesktopName to select

Determines the default desktop used by View Client during login.

DesktopLayout (requires DesktopName)

Determines the display state of the View Client window when the desktop is launched.

Nota: This property is only available when the ‘DesktopName to select’ property has been set.

Disable 3rd-party Terminal Services plugins

Determines if error messages are displayed during login.

Nota: Aquesta propietat només s'aplica quan el procés d'inici de sessió està completament automatitzat, és a dir, quan tota la informació requerida per a l'inici de sessió ha estat prèviament completada a través de la política.

Nota: Si l'inici de sessió falla a causa d'informació incorrecta introduïda, l'usuari no serà notificat i el procés View Client wswc.exe continuarà funcionant en segon pla.

Connecta tots els dispositius USB a l'escriptori a l'inici

Connecta automàticament tots els dispositius USB disponibles al host a un escriptori quan aquest es llança.

Connecta els dispositius USB a l'escriptori quan s'endollen

Connecta automàticament els dispositius USB quan s'endollen al host a l'escriptori amb el qual l'usuari està treballant actualment.

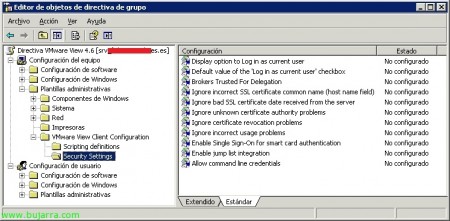

En “Configuració d' equip” > “Plantilles administratives” > “VMware View Client Configuration” > “Configuració de seguretat”:

Mostra l'opció d'iniciar sessió com a usuari actual

Determines if the Log in as current user checkbox is visible in the Windows View Client.

Aquesta configuració està activada per defecte.

If this option is set to ‘off’, the user will not be able to override the ‘Default value of Log in as current user checkbox’ option.+

Default value of the ‘Log in as current user’ checkbox

Sets whether the ‘Log in as current user’ checkbox is checked by default.

This setting is disabled by default.

Brokers Trusted For Delegation

Sets the list of brokers that are allowed to have credentials delegated to them. This is used with ‘Log in as current user’.

By default all brokers are trusted

You can add brokers using any of 3 different formats:

domainsystem$

system$@domain.dom

SPN (Service Principal Name)

Ignore incorrect SSL certificate common name (host name field)

Determines if errors associated with incorrect server certificate common names are disabled.

This error occurs when the common name on the certificate does not correlate with the hostname of the server that sends it.

Ignore bad SSL certificate date received from the server

Determines if errors associated with invalid server certificate dates are disabled.

This error occurs when the date on certificate sent by the server has passed.

Ignore unknown certificate authority problems

Determines if errors associated with an unknown certification authority on the server certificate are ignored.

This error occurs when the certificate sent by the server is signed by an untrusted third-party authority.

Ignore certificate revocation problems

Determines if errors associated with a revoked server certificate are ignored.

Aquests errors es produeixen quan el certificat enviat pel servidor ha estat revocat o el client no pot verificar l'estat de revocació del certificat.

This setting is disabled by default.

Ignora problemes d'ús incorrecte

Determina si s'ignoren els errors associats amb l'ús incorrecte d'un certificat del servidor.

Aquest error es produeix quan el certificat enviat pel servidor està destinat a algun propòsit diferent de verificar la identitat de l'emissor i xifrar les comunicacions del servidor.

Activa Single Sign-On per a l'autenticació amb targeta intel·ligent

Activa Single Sign-On per a l'autenticació amb targeta intel·ligent. Això requereix que el View Client emmagatzemi momentàniament el PIN de la targeta intel·ligent xifrat en memòria abans d'enviar-lo al View Connection Server.

Activa la integració de la llista d'accés ràpid

Permet afegir una llista d'accés ràpid a la icona del View Client a la barra de tasques de Windows 7 i més endavant permetre als usuaris connectar-se fàcilment a Servidors de Connexió View recents i a escriptoris remots. Aquesta funcionalitat està activada per defecte.

Permetre credencials per línia de comandes

Permetre que es proporcionin credencials com una contrasenya o PIN a través de paràmetres de línia de comandes.

Aquesta configuració està activada per defecte.

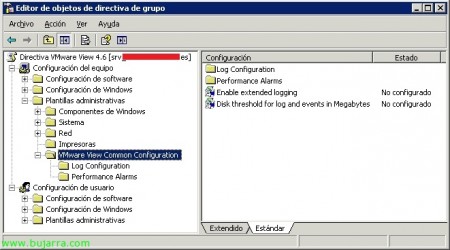

GPO de configuració comuna de VMware View,

En “Configuració d' equip” > “Plantilles administratives” > “Configuració Comuna de VMware View”:

Activar registre ampliat

Determina si els esdeveniments de traça i depuració s'inclouen en els fitxers de registre

Llindar de disc per a registres i esdeveniments en Megabytes

Especifica el llindar mínim d'espai lliure al disc per a registres i esdeveniments. Si no s'especifica cap valor, un valor per defecte de 200 s'aplica. Quan s'assoleix aquest valor, el registre d'esdeveniments s'aturarà.

En “Configuració d' equip” > “Plantilles administratives” > “Configuració Comuna de VMware View” > “Configuració de Registre”:

Nombre de dies per conservar els registres de producció

Especifica el nombre de dies durant els quals els fitxers de registre es mantenen al sistema. Si no s'estableix cap valor, s'aplica el valor per defecte i els fitxers de registre només es conservaran per 7 days.

Nombre màxim de registres de depuració

Especifica el nombre màxim de fitxers de registre de depuració a conservar al sistema. Quan un fitxer de registre arriba a la seva mida màxima, no s'afegeixen més entrades i es crea un nou fitxer de registre. Quan el nombre de fitxers de registre anteriors arriba a aquest valor, s'elimina el fitxer de registre més antic.

Mida màxima de registre de debud en Megabytes

Especifica la mida màxima en Megabytes que un registre de depuració pot assolir abans que es tanqui el fitxer de registre i es creï un nou fitxer de registre.

Directori de registre

El camí complet cap al directori per als fitxers de registre. Si aquesta ubicació no és escrivingible, s'utilitza la ubicació per defecte. Tingues en compte que per als fitxers de registre del client, es crea un directori extra amb el nom del client per als registres.

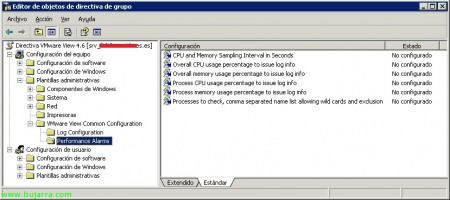

En “Configuració d' equip” > “Plantilles administratives” > “Configuració Comuna de VMware View” > “Alarmes de rendiment”:

Interval de mostreig de CPU i memòria en segons

Especifica l'interval amb el qual es consulta la CPU i la memòria. Tingueu en compte que un interval de mostreig baix pot resultar en un nivell extremadament alt de sortida escrita al registre.

Percentatge d'ús global de CPU per generar informació al registre

El llindar en què s'enregistra l'ús global de la CPU del sistema. Tingueu en compte que quan hi ha disponibles diversos processadors, aquest percentatge representa l'ús combinat.

Percentatge d'ús global de memòria per generar informació al registre

El llindar en què s'enregistra l'ús global de memòria compromesa del sistema (memòria que ha estat assignada pels processos i a la qual el sistema operatiu ha compromès memòria física i/o un espai de pàgina al fitxer de pàgina) s'enregistra.

Percentatge d'ús de CPU del procés per generar informació al registre

El llindar en què s'enregistra l'ús de CPU de qualsevol procés individual.

Percentatge d'ús de memòria del procés per emetre informació de registre

El llindar en què s'enregistra l'ús de memòria de qualsevol procés individual.

Processos a comprovar, llista de noms separats per comes que permet comodins i exclusió

Una llista separada per comes de consultes que corresponen al nom d'un o més processos a examinar. Per tal de filtrar la llista, podeu utilitzar els següents comodins dins de cada consulta: un asterisc (*) que coincideix amb zero o més caràcters, un signe d'interrogació (?) que coincideix exactament amb un caràcter, i un signe d'exclamació (!) que es pot utilitzar com a prefix d'una consulta per excloure qualsevol resultat generat per aquesta consulta. Per exemple: ‘!*sys,ws*’ – selecciona tots els processos que comencen amb 'ws'’ però exclou tots els processos que acaben amb 'sys'.

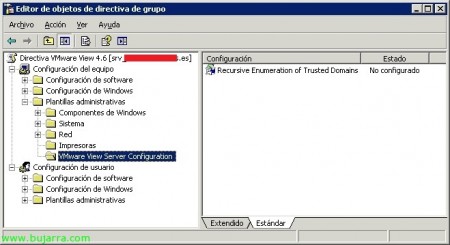

GPO de servidors VMware View,

En “Configuració d' equip” > “Plantilles administratives” > “Configuració del servidor VMware View”:

Enumeració recursiva de dominis de confiança

Determina si s'enumeren tots els dominis en els quals confia el domini on resideix el servidor. Per establir una cadena completa de confiança, també s'enumeren els dominis en què confia cada domini de confiança i el procés continua de manera recursiva fins que es descobreixen tots els dominis de confiança. Aquesta informació es transmet a View Connection Server per garantir que tots els dominis de confiança estiguin disponibles per al client en iniciar sessió.

Aquesta propietat està activada per defecte. Quan està desactivada, només s'enumeren els dominis amb confiança directa i no es realitza la connexió amb controladors de domini remots.

Nota: En entorns amb relacions de domini complexes — com aquells que utilitzen múltiples estructures de bosc amb confiança entre dominis dins dels seus boscos — aquest procés pot trigar uns minuts a completar-se.

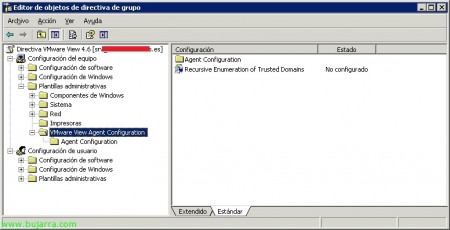

GPO de l'agent de VMware View,

En “Configuració d' equip” > “Plantilles administratives” > “Configuració de l'agent VMware View”:

Enumeració recursiva de dominis de confiança

Determina si s'enumeren tots els dominis en els quals confia el domini on resideix el servidor. Per establir una cadena completa de confiança, també s'enumeren els dominis en què confia cada domini de confiança i el procés continua de manera recursiva fins que es descobreixen tots els dominis de confiança. Aquesta informació es transmet a View Connection Server per garantir que tots els dominis de confiança estiguin disponibles per al client en iniciar sessió.

Aquesta propietat està activada per defecte. Quan està desactivada, només s'enumeren els dominis amb confiança directa i no es realitza la connexió amb controladors de domini remots.

Nota: En entorns amb relacions de domini complexes — com aquells que utilitzen múltiples estructures de bosc amb confiança entre dominis dins dels seus boscos — aquest procés pot trigar uns minuts a completar-se.

En “Configuració d' equip” > “Plantilles administratives” > “Configuració de l'agent VMware View” > “Configuració de l'agent”:

Forçar MMR a utilitzar una superposició de programari

MMR intentarà utilitzar la superposició de maquinari per reproduir vídeo per obtenir un millor rendiment. Tot i això, quan es treballa amb múltiples pantalles la superposició de maquinari només existirà en una de les pantalles: ja sigui la pantalla principal o la pantalla on s'ha iniciat WMP. Si WMP es mou a una altra pantalla, el vídeo es mostrarà com un rectangle negre. Utilitzeu aquesta opció per forçar MMR a utilitzar una superposició de programari que funcionarà a totes les pantalles.

AllowDirectRDP

Determina si els clients que no són View poden connectar-se directament als escriptoris de View utilitzant RDP. Quan està desactivada, l'agent només permetrà connexions gestionades per View a través de View Client o View Portal.

Aquesta propietat està activada per defecte.

PermetreSingleSignOn

Determina si l'inici de sessió únic (SSO) s'utilitza per connectar els usuaris als escriptoris de View. Quan està habilitat, els usuaris només han d'introduir les seves credencials quan es connecten amb View Client o View Portal. Quan està desactivada, els usuaris han de tornar a autenticar-se quan es realitza la connexió remota.

Aquesta propietat requereix que el component d'Autenticació Segura de View Agent estigui instal·lat a l'escriptori, i està habilitat per defecte.

TempsCaducitatBitlletConnexio

Especifica el temps en segons durant el qual el bitllet de connexió de View és vàlid. El bitllet de connexió és utilitzat pels clients de View quan es connecten a View Agent i s'utilitza per a finalitats de verificació i inici de sessió únic.

Per motius de seguretat, these tickets are only valid within the specified time period. If this property is not explicitly set, un valor per defecte de 900 seconds applies.

CredentialFilterExceptions

A semi-colon separated list of executable file names that is not allowed to load the agent CredentialFilter. The file names must be without path and suffix.

Connect using DNS Name

Determines if the View Connection Server uses the DNS name of the machine to connect to, rather than its IP address. This is often used in a NAT/Firewall situation when the View Client or View Connection Server cannot use the desktop IP address directly.

Aquesta propietat està desactivada per defecte.

Disable Time Zone Synchronization

Determina si la zona horària de l'escriptori View està sincronitzada amb la del client connectat. Quan està habilitat, this property will only apply if the ‘Disable time zone forwarding’ property of the View Client Configuration policy is not set to disabled.

Aquesta propietat està desactivada per defecte.

Toggle Display Settings Control

Determina si cal desactivar la pàgina de Configuració de l'applet del Panell de Control de Pantalla mentre un Client View està connectat.

Aquesta propietat només s'aplica a sessions que utilitzen el protocol PCoIP. Aquesta propietat està activada per defecte.

ComandesPerExecutarEnConnectar

La llista de comandes que s'han d'executar quan una sessió es connecta per primer cop.

ComandesPerExecutarEnReconnectar

La llista de comandes que s'han d'executar quan una sessió es reconnecta després d'una desconnexió.

MostraIconaActivitatDisco

Mostra una icona d'activitat del disc a la safata del sistema. Utilitza el ‘System Trace NT Kernel Logger’ que només pot ser utilitzat per un sol procés, desactiva si és necessari per a altres propòsits. El valor predeterminat és Activat.

GPO de PCoIP,

En “Configuració d' equip” > “Plantilles administratives” > “Variables de Sessió PCoIP”:

Configura l'amplada de banda màxima de la sessió PCoIP

Aquesta política restringeix la velocitat màxima de l'enllaç (és a dir. l'amplada de banda màxima a la línia) en una sessió PCoIP. Això inclou tota la imatge, àudio, canal virtual, tràfic USB i de control PCoIP.

Establiu aquest valor a la capacitat total de l'enllaç al qual està connectat el vostre punt d'extrem. Per exemple. un client que es connecti a través d'una connexió a Internet de 4Mbit/s hauria d'establir aquest valor a 4Mbit (o potser 10% less) per evitar que el servidor intenti transmetre a una velocitat més alta, cosa que provocaria una pèrdua excessiva de paquets i una experiència d'usuari pitjor. Aquest valor és simètric, és a dir. força el client i el servidor al nivell més baix del que s'ha establert al costat del client o del servidor. Així, en l'exemple de 4Mbit/s descrit anteriorment, la configuració força el servidor a transmetre a una velocitat més baixa tot i que el paràmetre estigui establert al client.

Aquesta política s'aplica tant al servidor com al client; l'amplada de banda està limitada per ser el mínim entre la configuració del servidor i la del client.

Deixar aquesta política Desactivada o No Configurada en un extrem significa que l'extrem no imposa cap restricció d'ample de banda, en cas contrari, quan està Configurada, la configuració s'utilitza com la restricció màxima d'amplada de banda de l'extrem en quilobits per segon. El valor per defecte quan està Configurada és 1000000 kbits/segon (1 gigabit).

Configura la MTU de la sessió PCoIP

Aquesta política es pot utilitzar per establir la mida de la Unitat Màxima de Transmissió (MTU) per a paquets UDP d'una sessió PCoIP.

Aquesta mida de MTU inclou els capsçals dels paquets IP i UDP. (TCP utilitza el mecanisme estàndard de descobriment de MTU per establir la MTU i no es veu afectat per aquesta configuració.) La mida MTU generalment no cal canviar-la de la predeterminada tret que hi hagi una configuració de xarxa inusual que provoqui fragmentació de paquets PCoIP.

Aquesta política s'aplica tant al servidor com al client; el MTU es negocia per ser el mínim entre la configuració del servidor i del client.

Deixar aquesta política Desactivada o No Configurada significa que aquest extrem utilitzarà la predeterminada en la negociació, d'altra manera, es farà servir el valor Configurat per aquest extrem en la negociació. La configuració MTU té un valor màxim de 1500 i un valor mínim de 500. La configuració MTU predeterminada és 1300 bytes.

Configura el llindar d'ample de banda de la sessió PCoIP

Aquesta política estableix un límit inferior per a l'ample de banda reservat per la sessió PCoIP.

Aquest paràmetre estableix un límit inferior per a la velocitat de transmissió d'ample de banda esperada per a l'extrem. Aquest paràmetre es pot utilitzar per reservar eficaçment ample de banda per a un punt final. Això millora la capacitat de resposta perquè un usuari no necessita esperar que l'ample de banda estigui disponible. Cal tenir en compte que és important assegurar-se que per a una configuració determinada, la suma de tots els mínims per a totes les connexions no superi la capacitat de la xarxa (sobre-subscripció).

Aquesta política s'aplica tant al servidor com al client però la configuració només afecta el punt final en què està configurada.

Deixar aquesta política Desactivada, No Configurada o Configurada amb un valor de 0 significa que no hi ha (constraints) d'ample de banda reservat, en cas contrari, el valor s'utilitza com el mínim d'ample de banda reservat en kilobits per segon. El valor per defecte quan està Configurada és 0, és a dir. sense ample de banda reservat configurat.

Activa/desactiva l'àudio a la sessió PCoIP

Aquesta política controla si l'àudio està habilitat a les sessions PCoIP.

Aquesta política s'aplica tant al servidor com al client – the use of Audio is negotiated between the server and client endpoints. Both endpoints must have audio enabled before audio will be used.

When the setting is Disabled or Not Configured, the default (audio enabled) is used for the endpoint in the negotiation. When the setting is Configured and the “Disable audio in PCoIP sessions” checkbox is checked then audio will be disabled regardless of the other endpoint’s setting.

Configure the PCoIP session audio bandwidth limit

This policy constrains the maximum bandwidth that can be used for audio (sound playback) en una sessió PCoIP.

The audio processing monitors the bandwidth utilized for audio at any given time. The processing selects the audio compression algorithm used based on providing the best audio possible given the current bandwidth utilization. Si s'estableix un límit d'amplada de banda, la qualitat es redueix (canviant l'elecció de l'algorisme de compressió) fins que es pugui respectar el límit d'amplada de banda. Si no es pot proporcionar àudio de qualitat mínima dins del límit d'amplada de banda especificat, l'àudio es desactiva.

Per permetre àudio estèreo d'alta qualitat sense comprimir, el valor d'aquesta configuració hauria de ser superior a 1600 kbit/s. Un valor de configuració de 450 kbit/s i superior permetrà àudio estèreo comprimit d'alta qualitat. Un valor de configuració entre 50 kbit/s i 450 kbit/s resultarà en àudio amb qualitat entre la ràdio FM i una trucada telefònica. Un valor de configuració inferior a 50 kbit/s pot resultar en cap reproducció d'àudio.

Aquesta política s'aplica només al servidor. Tingueu en compte que l'àudio ha d'estar activat en ambdós punts finals abans que aquesta configuració tingui qualsevol efecte.

Deixar aquesta política Desactivat o No Configurat utilitza un límit d'ample de banda d'àudio per defecte de 500 kilobits per segon per restringir l'algorisme de compressió d'àudio seleccionat. Quan estigui configurat, el valor d'ajust s'utilitzarà com a límit d'ample de banda d'àudio en kilobits per segon amb un límit d'ample de banda d'àudio per defecte de 500 kilobits per segon.

Tingues en compte que aquesta configuració és aplicable a Vista 4.5.1 i versions posteriors; aquesta configuració no tindrà cap efecte en versions anteriors.

Configurar algoritmes d'encriptació de sessió PCoIP

Aquesta política controla els algoritmes d'encriptació anunciats per l'endpoint PCoIP durant la negociació de sessions. S'ha d'habilitar almenys un algorisme.

Aquesta configuració s'aplica tant al servidor com al client. Els endpoints negocien l'algoritme real d'encriptació de la sessió utilitzat. Tingueu en compte que el xifrat AES-128-GCM sempre s'activa si el mode aprovat FIPS140-2 està habilitat.

Deixar aquesta política Desactivada o No Configurada deixa disponibles tant els algoritmes Salsa20-256round12 com AES-128-GCM per a la negociació en aquest punt final. Quan està Configurada, marcar una de les caselles desactivarà l'algoritme de xifrat associat – tingueu en compte que almenys un algorisme de xifrat ha d'estar habilitat. La configuració predeterminada quan està Configurada deixa disponibles tots dos algoritmes per a la negociació en aquest punt final.

Configura les regles de dispositius USB permesos i no permesos per a PCoIP

Aquesta política estableix les autoritzacions i no autoritzacions de dispositius USB per a sessions PCoIP utilitzant un Teradici Zero Client.

Quan la política està habilitada, perquè un dispositiu USB es pugui utilitzar en una sessió PCoIP, ha d'estar inclòs a la llista d'autorització USB i no present a la llista de no autorització USB.

Autoritzacions USB:

Una cadena d'autorització USB buida significa que cap dispositiu USB està autoritzat. Es poden definir fins a deu regles d'autorització USB i cadascuna pot ser un identificador de fabricant específic (Vendor ID) (VID) i identificador de producte (Product ID) (PID) o descriure una classe de dispositius USB. Les regles estan separades pel caràcter ‘|’ caràcter.

Una regla VID/PID es formata com 1xxxxyyyy on xxxx és el VID del dispositiu en format hexadecimal i yyyy és el PID en format hexadecimal. La regla per autoritzar un dispositiu amb VID=0x1a2b i PID=0x3c4d és ’11a2b3c4d’.

Una regla de classe pot permetre tota una classe de dispositius, una sola subclasse o un protocol dins d'una subclasse. Una regla de classe utilitza una de les formes següents:

1. Permetre tots els dispositius USB: ’23XXXXXX’

2. Permetre l'ID de classe de dispositiu USB 0xaa: ’22aaXXXX’

3. Permetre la subclasse de dispositiu USB 0xbb en la classe de dispositiu 0xaa: ’21aabbXX’

4. Permetre el protocol USB 0xcc en la subclasse 0xbb en la classe 0xaa: ’20aabbcc’

Per exemple, la cadena d'autorització USB per permetre dispositius HID USB (ratolí i teclat) Dispositius (ID de classe 0x03) i webcams (ID de classe 0x0e) és ‘2203XXXX|220eXXXX’

No autoritzacions USB:

Una cadena d'invalidació USB buida significa que no hi ha dispositius USB prohibits. Es poden definir fins a deu regles d'invalidació USB i cada regla pot ser un ID de venedor específic (VID) i identificador de producte (Product ID) (PID) o descriure una classe de dispositius USB. Les regles estan separades pel caràcter ‘|’ caràcter.

Una regla VID/PID es formata com 1xxxxyyyy on xxxx és el VID del dispositiu en format hexadecimal i yyyy és el PID en format hexadecimal. La regla per bloquejar un dispositiu amb VID=0x1a2b i PID=0x3c4d és ’11a2b3c4d’.

Una regla de classe pot no permetre una classe de dispositiu completa, una sola subclasse o un protocol dins d'una subclasse. Una regla de classe utilitza una de les formes següents:

1. No permetre l'ID de classe de dispositiu USB 0xaa: ’22aaXXXX’

2. No permetre la subclasse de dispositius USB 0xbb a la classe 0xaa: ’21aabbXX’

3. Desactivar el protocol USB 0xcc a la subclasse 0xbb a la classe 0xaa: ’20aabbcc’

Per exemple, la cadena d'autorització USB per no permetre dispositius d'emmagatzematge massiu USB (ID de classe 0x08) '2208XXXX’

Aquesta configuració només s'aplica al servidor i només quan el servidor està en una sessió amb un client Teradici Zero. L'ús del dispositiu es negocia entre els punts finals – perquè un dispositiu USB es pugui utilitzar en una sessió PCoIP, ha d'estar inclòs a la llista d'autorització USB i no present a la llista de no autorització USB.

Quan està desactivat o no configurat, tots els dispositius estan permesos i cap no està permès. Quan està configurat, per defecte tots els dispositius estan permesos i cap no està permès; en cas contrari, les cadenes d'autorització i desautorització s'interpreten tal com s'ha descrit anteriorment.

Configura el port TCP al qual el servidor PCoIP s'enllaça i escolta

Aquesta política estableix el port del servidor TCP vinculat als hosts PCoIP de programari.

The TCP port value sets the base TCP port that the server attempts to bind to. The TCP port range value determines how many additional ports should be tried if the base port is not available. The range spans from (base port) to (base port + port range). The port range must be between 0 i 10.

This setting applies to the server only.

Quan està desactivat o no configurat, the base TCP port is 50002 for versions of View prior to View 4.5 (és a dir. View 4.0, 4.0.1 i 4.0.2) i 4172 for View 4.5 and subsequent versions. Quan està desactivat o no configurat, the port range is 1. Quan està Configurada, the base port and port range values are applied as described above with a default base port of 4172 and a default port range of 1.

Configure the UDP port to which the PCoIP Server binds and listens

This policy sets the UDP server port bound to by software PCoIP hosts.

The UDP port value sets the base UDP port that the server attempts to bind to. El valor del rang de ports UDP determina quants ports addicionals s'han de provar si el port base no està disponible. The range spans from (base port) to (base port + port range). The port range must be between 0 i 10.

This setting applies to the server only.

Quan està desactivat o no configurat, el port UDP base és 50002 for versions of View prior to View 4.5 (és a dir. View 4.0, 4.0.1 i 4.0.2) i 4172 for View 4.5 and subsequent versions. Quan està desactivat o no configurat, the port range is 10. Quan està Configurada, the base port and port range values are applied as described above with a default base port of 4172 and a default port range of 10.

Configura el port UDP del client PCoIP

Aquesta política estableix el port UDP del client utilitzat pels clients PCoIP de programari quan intenten establir una connexió amb un servidor PCoIP. El valor del port UDP estableix el port UDP base a provar. El valor del rang de ports UDP determina quants ports addicionals s'han de provar si l'intent amb el port base no té èxit. The range spans from (base port) to (base port + port range).

Aquesta configuració s'aplica només al client.

Quan està desactivat o no configurat, el port base és 50002 i el rang de ports és 64. Quan està Configurada, the base port and port range values are applied as described above with a default base port of 50002 and a default port range of 64.

Configura els canals virtuals PCoIP

Aquesta política habilita canals virtuals i controla quins canals virtuals funcionen en sessions PCoIP.

Quan la política està habilitada, for a virtual channel to be used in a PCoIP session it must be included on the virtual channel authorization list and not present on the virtual channel unauthorization list. A maximum of 16 virtual channels may be used.

Virtual channel authorizations:

When virtual channels are enabled, this value can be used to control which virtual channels are allowed. When this value is empty, all virtual channels are allowed. If the value is not empty then a virtual channel must be explicitly included in the authorization list to be allowed. To allow specific virtual channels, enter their names separated by the ‘|’ caràcter. If the channel name contains the ‘|’ o ” characters, insert a ” before it. Per exemple, enter the virtual channel named ‘awk|wardchannel’ as ‘awk|wardchannel’.

Per exemple, the virtual channel authorization string to allow the mksvchan and vdp_rdpvcbridge virtual channels is ‘mksvchan|vdp_rdpvcbridge’.

Virtual channel unauthorizations:

When virtual channels are enabled, this value can be used to control which virtual channels are disallowed. When this variable is empty, no virtual channels are disallowed. To disallow specific virtual channels, enter their names separated by the ‘|’ caràcter. If the channel name contains the ‘|’ o ” characters, insert a ” before it. As an example, to enter the virtual channel named ‘awk|wardchannel’ use the string ‘awk|wardchannel’.

As a usage example, the virtual channel unauthorization string to disallow the mksvchan and vdp_rdpvcbridge virtual channels is ‘mksvchan|vdp_rdpvcbridge’.

The Virtual Channel setting applies to both server and client. Virtual Channels must be enabled on both Server and Client for Virtual Channels to be used. For a particular virtual channel to be used, el canal virtual s'ha d'incloure a la llista d'autorització i no incloure's a la llista de no autorització.

Com que l'ús més comú dels canals virtuals és implementar el processament del portapapers, hi ha una casella separada per al processament del portapapers que s'aplica només al servidor – La casella no té efecte en un client. Per desactivar el processament remot del portapapers, marca la casella “Desactiva el processament del portapapers a l'amfitrió PCoIP” checkbox.

Quan la configuració del canal virtual està Desactivada o No Configurada, els canals virtuals estan habilitats i tots els canals virtuals són permesos (inclòs el processament del portapapers). Quan aquesta configuració està habilitada, s'apliquen les configuracions individuals com s'ha descrit anteriorment amb un valor predeterminat de canals virtuals habilitats, tots els canals virtuals permesos inclòs el processament del portapapers.

Configura els nivells de qualitat d'imatge PCoIP

Aquesta política permet controlar com PCoIP renderitza imatges durant períodes de congestió de la xarxa.

Hi ha tres configuracions que funcionen conjuntament per permetre un control fi en entorns amb limitacions d'amplada de banda de la xarxa: Qualitat mínima d'imatge, Qualitat inicial màxima d'imatge i Velocitat de fotogrames màxima.

La configuració de Qualitat mínima d'imatge permet un equilibri entre la qualitat de la imatge i la velocitat de fotogrames en escenaris amb amplada de banda limitada. Amb amplada de banda limitada, cal fer un compromís entre la qualitat de la imatge i la velocitat de fotogrames; aquesta configuració permet la possibilitat de configurar quina és preferida.

El valor de Qualitat mínima d'imatge oscil·la entre 30 i 100 amb un valor per defecte de 50. Un valor més baix permet una visualització de menor qualitat (amb potencialment velocitats de fotogrames més altes) i un valor més alt permet una qualitat d'imatge més elevada (amb potencialment velocitats de fotogrames més baixes) quan l'amplada de banda de la xarxa està limitada. Quan l'amplada de banda de la xarxa no està limitada, el protocol PCoIP mantindrà la qualitat màxima independentment de la configuració. El valor de la configuració ha de ser establert en un valor que sigui menor o igual al valor de la Configuració de Qualitat Inicial Máxima de la Imatge.

La Configuració de Qualitat Inicial Máxima de la Imatge pot reduir els pics d'amplada de banda de la xarxa requerits pel protocol PCoIP limitant la qualitat inicial de les regions canviades de la imatge de la pantalla. En un escenari d'amplada de banda limitada, això permet la configuració del que es prefereix: una qualitat inicial més baixa amb actualitzacions més freqüents o una qualitat d'imatge més alta amb actualitzacions menys freqüents. El valor de la Qualitat Inicial Máxima de la Imatge oscil·la entre 30 i 100 amb un valor per defecte de 90. Un valor més baix reduirà la qualitat de la imatge dels canvis de contingut i disminuïrà els requisits màxims d'amplada de banda. Una configuració més alta augmentarà la qualitat de la imatge dels canvis de contingut i incrementarà els requisits màxims d'amplada de banda. Tingueu en compte que les regions no modificades de la imatge es construiran progressivament fins a una qualitat sense pèrdues (perfecta) independentment de la configuració. El valor de la Qualitat màxima inicial de la imatge s'ha de configurar amb un valor que sigui igual o superior a la Qualitat mínima de la imatge. El valor recomanat de la configuració de la Qualitat màxima inicial de la imatge és 90 o inferior per utilitzar millor l'amplada de banda de la xarxa disponible.

La configuració de la Taxa màxima de fotogrames és un mecanisme per gestionar l'amplada de banda mitjana consumida per usuari limitant el nombre d'actualitzacions de pantalla per segon. A higher Maximum Frame Rate setting may use more bandwidth but will provide less jitter (for smoother transitions in changing images such as video); a lower setting will use less bandwidth but will result in more jitter.

The Maximum Frame Rate value ranges between 1 i 120 frames per second and has a default value of 30 frames per second.

These three Image Quality settings apply to the soft host only and have no effect on a soft client.

When this policy is Disabled or Not Configured, the settings use the defaults given above. When this policy is Configured, the setting values are applied as described above using the default values as given above.

Enable Right SHIFT behavior when a PCoIP client is connected

This policy can be used to enable substitution of the Right SHIFT key with a Left SHIFT key, which allows the Right SHIFT key to function properly when using RDP through PCoIP. This may be useful when using RDP within a PCoIP session.

This policy applies to the server only and has no effect when set on a client.

When this policy is set to Disabled or not Configured, the substitution will not be performed. When this policy is Configured/Enabled, the substitution will be performed.

Enable the FIPS 140-2 approved mode of operation

When this policy is configured as Enabled, only FIPS 140-2 approved cryptographic algorithms and protocols are used to establish a remote PCoIP connection. Setting this policy to Enabled overrides any disabling of AES128-GCM encryption.

Aquesta política s'aplica tant al servidor com al client. Either endpoint or both may be configured to operate in FIPS mode. If a single endpoint is configured to operate in FIPS mode, això limitarà els algoritmes de xifratge disponibles per a la negociació de la sessió.

El mode FIPS està disponible per a View 4.5 and subsequent versions; for versions of View prior to View 4.5 (és a dir. View 4.0, 4.0.1 i 4.0.2) El mode FIPS no està disponible i configurar aquesta política no tindrà cap efecte.

When this policy is set to Disabled or not Configured, El mode FIPS no s'utilitza. When this policy is Configured/Enabled, El mode FIPS s'utilitza.

No permetre l'entrada per consola quan un client PCoIP està connectat

Aquesta configuració es pot utilitzar per no permetre l'entrada per consola des de l'amfitrió sempre que hi hagi un client connectat a través de PCoIP. Això assegurarà que un usuari maliciós no podrà proporcionar entrada a l'amfitrió localment quan hi hagi una sessió remota PCoIP activa.

Aquesta política s'aplica només al servidor i no té cap efecte en un client.

Quan aquesta política està establerta en Desactivat o No Configurat, s'allowarà l'entrada per consola. When this policy is Configured/Enabled, l'entrada per consola no s'allowarà.

Activa la sincronització de l'idioma d'entrada per defecte de l'usuari a PCoIP

Aquesta política controla si l'idioma d'entrada per defecte de l'usuari a la sessió PCoIP es sincronitza amb l'idioma d'entrada per defecte del client PCoIP.

Aquesta política s'aplica només al servidor i no té cap efecte en un client.

When this policy is Disabled or Not Configured, la sincronització no està permesa. Quan aquesta política està Configurada/Habilitada, la sincronització està permesa.

Utilitza una tecla alternativa per enviar la Seqüència d'Atenció Segura

Aquesta configuració es pot utilitzar per especificar una tecla alternativa en lloc de la tecla Insert per enviar una Seqüència d'Atenció Segura (SAS). Aquesta configuració es pot utilitzar per preservar la seqüència de tecles Ctrl-Alt-Insert en sistemes operatius convidats que es llançin des d'un escriptori PCoIP. Per exemple, un usuari pot llançar un client vSphere des d'un escriptori PCoIP i obrir una consola en una màquina virtual a vCenter Server. Si la seqüència Ctrl-Alt-Insert s'utilitza dins del sistema operatiu convidat a la màquina virtual del servidor vCenter, s'envia un SAS Ctrl-Alt-Del a la màquina virtual. Aquesta configuració habilitarà Ctrl-Alt-<Tecla alternativa> per enviar un SAS Ctrl-Alt-Del a l'escriptori PCoIP.

Aquesta configuració s'aplica només al servidor i no té cap efecte en un client.

Quan aquesta política està establerta en Desactivat o No Configurat, Ctrl-Alt-Ins s'utilitzarà com a SAS. Quan aquesta política està establerta a Configurat/Habilitat, s'ha d'utilitzar un menú desplegable per especificar la tecla alternativa desitjada – el valor de la configuració no es pot deixar sense especificar.

Desactiva l'enviament de CAD quan els usuaris premen Ctrl+Alt+Del

Quan aquesta política està habilitada, els usuaris han de prémer Ctrl+Alt+Insert en lloc de Ctrl+Alt+Del per enviar una Seqüència d'Atenció Segura (SAS) a l'escriptori durant una sessió PCoIP. Aquesta configuració pot estar activada si els usuaris es confonen quan premen Ctrl+Alt+Del per bloquejar l'endpoint del client i s'envia un SAS tant a l'amfitrió com al convidat.

Aquesta configuració s'aplica només al servidor i no té cap efecte en un client.

Quan aquesta política no està configurada o desactivada, els usuaris poden prémer Ctrl+Alt+Del o Ctrl+Alt+Insereix per enviar un SAS a l'escriptori.