vShield Endpoint amb Trend Micro Deep Security

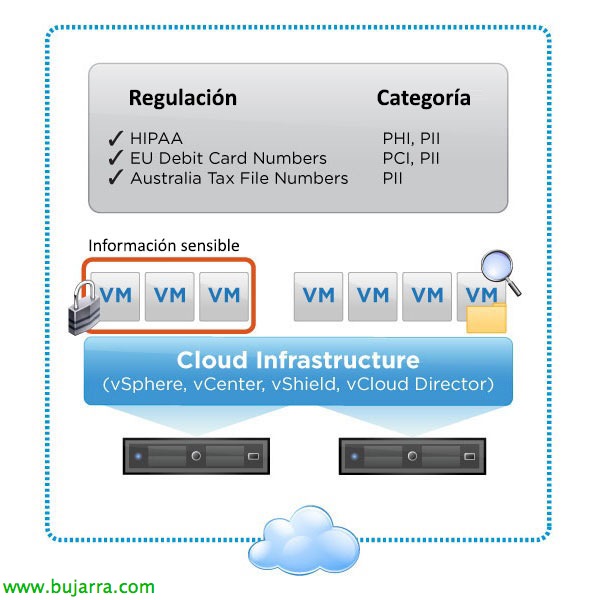

En aquest document podrem veure el desplegament de vShield Endpoint amb l'antivirus Deep Security de Trend Micro, com ja sabem, amb vShield Endpoint podrem evitar el disposar a cada màquina virtual (allotjada en la nostra infraestructura vSphere) d'un programari antivirus/antimalware, amb això aconseguirem optimitzar encara més els nostres entorns VDI en no tindre tants AV com MV, el processament d'aquesta càrrega passa a ser executada una sòlida vegada pel nostre hipervisor.

vShield Endpoint descarrega del processament de cada agent (d' antivirus o antimalware) de cada màquines virtual a un appliance de seguretat dedicat a cada host ESXi (proporcionat per partners de VMware), donant aquesta seguretat a nivell de hypervisor i descarregant notablement la càrrega de cada MV i host. S'instal·la com a mòdul i es distribueix com aquest appliance de tercers, en cada host ESXi.

Aquest serà l' esquema final que es muntarà, en aquest document farem servir la versió 8.0 de Deep Security que és compatible amb ESXi 5.0 Update 1, programari que necessitarem disposar:

Deep Security Manager: Manager-Windows-8.0.1448.x64.exe o Manager-Windows-8.0.1448.i386.exe

Deep Security Agent: Agent-Windows-8.0.0-1201.i386.msi o Agent-Windows-8.0.0-1201.x86_64.msi

Deep Security Notifier [opcional]: Notifier-Windows-8.0.0-1201.i386.msi

Deep Security Relay [opcional]: Relay-Windows-8.0.0-1201.i386.msi o Relay-Windows-8.0.0-1201.x86_64.msi

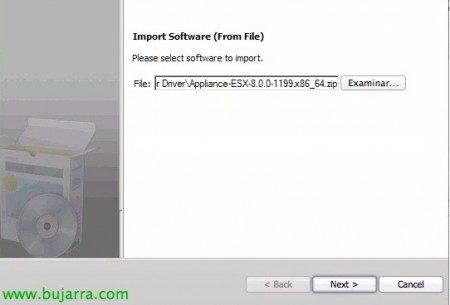

Deep Security Virtual Appliance: Appliance-ESX-8.0.0-1199.x86_64.zip

Deep Security Filter Driver: FilterDriver-ESX_5.0-8.0.0-1189.x86_64.zip

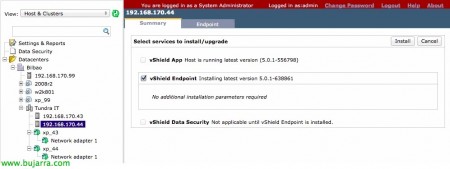

Comencem, des de la consola d'administració de vShield Manager desplegarem a cada host el mòdul des de la vista d'Hosts & Clusters' > Datacenter > Cluster > Host, des de la pestanya 'Summary' a vShield EndPoint "Install",

Seleccionem 'vShield Endpoint’ & “Install”,

… esperem mentre instal·la & carrega el mòdul…

OK.

En una màquina nova desplegarem Trend Micro Deep Security Manager, que serà l'encarregat de gestionar la nostra infraestructura Deep Security, a més de baixar-se les últimes definicions i desplegar-les en cada host. Comencem amb la seva instal·lació,

Acceptem l'acord de llicència & “Next”,

Seleccionem el path d'instal·lació, per defecte en '%ProgramFiles%Trend MicroDeep Security Manager', “Next”,

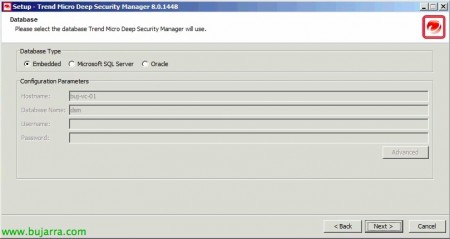

Seleccionem el format de BD que volem generar, podrà ser embeguda (Apache Derby), Microsoft SQL Server u Oracle, “Next”,

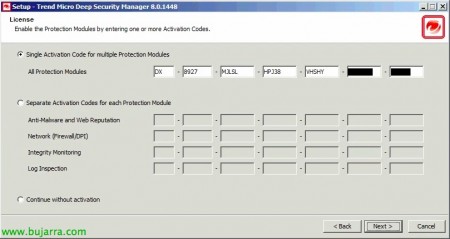

Introduïm el codi d'activació de Trend Micro que ens permetrà executar diferents mòduls, “Next”,

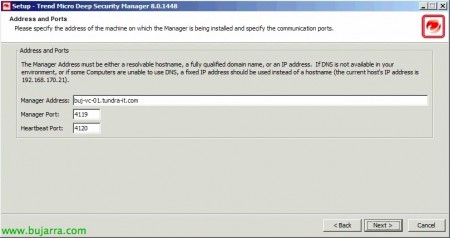

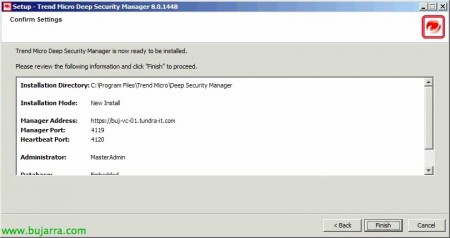

Introduïm el nom FQDN de host on instal·larem el Manager, així com el port predeterminat de gestió (4119tcp) o el de heartbeat (4120tcp), “Next”,

Especifiquem una contrasenya per a 'MasterAdmin',

Marquem “Automatically Update Components” & “Automatically Check for new Software” per crear unes tasques programades on ens actualitzarà en tot moment tots els components de Trend Micro, així com els motors de definicions, etc.…

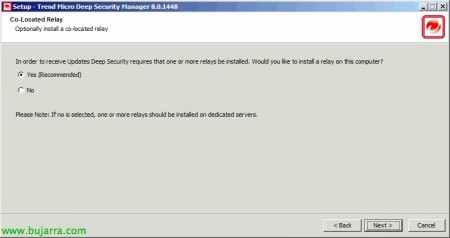

Podrem instal·lar en aquest mateix equip el servei de relax que serà qui es connecti directament a Trend Micro

Active Update per descarregar les actualitzacions, en cas contrari podrem instal·lar-lo en un altre equip, “Next”,

Si habiliten Trend Micro Smart Feedback enviarem informes del nostre malware a Smart Protection Network per a la seva anàlisi/registre, “Next”,

Confirmem les dades & posem “Finish” per començar la instal·lació,

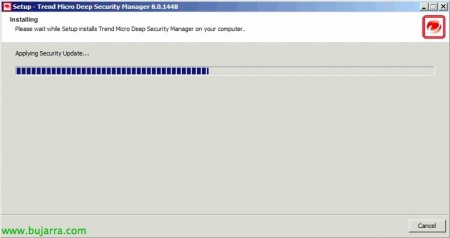

…

Deixem marcat el check per poder gestionar de forma immediata Deep Security, “Finish”,

Se'ns obrirà un navegador o l'obrim a: https://DEEP_SECURITY_MANAGER:4119, ens autentiquem com a 'MasterAdmin’ i la contrasenya que establim anteriorment,

El primer serà agregar al nostre servidor vCenter des de l'Dashboard’ > 'Computers’ > 'New’ > 'Add VMware vCenter…’

A l'assistent web indiquem l'adreça IP/hostname del nostre vCenter, el seu port, indiquem un nom & una descripció, així com un usuari administrador i el seu password, “Next”,

Indiquem igualment les dades del nostre vShield Manager, indicarem la seva adreça IP/hostname i els credencials, “Next”,

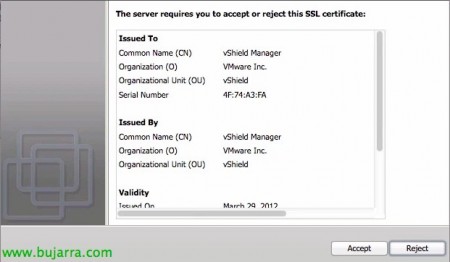

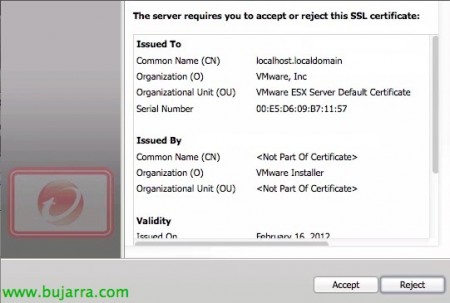

Ens presentarà el certificat de vShield Manager, polsarem en “Accept” per confiar-hi.

Ens presentarà el certificat de VMware vCenter, polsarem en “Accept” per confiar-hi.

Confirmem que les dades del nostre vCenter són correctes & “Finish”,

… esperem mentre s'afegeixen els hosts i màquines virtuals a la vista…

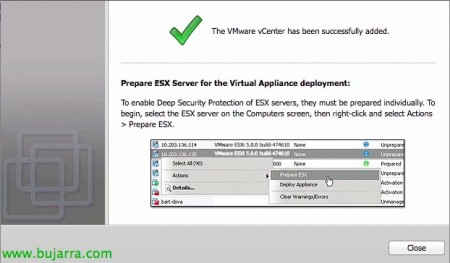

Llist, vCenter agregat, “Close”.

El següent serà preparar els hosts ESXi de la nostra organització amb el filter driver per interceptar tot el trànsit I/O de les nostres MV's i poder analitzar-lo, des de la vista principal, 'Computers’ > 'vCenter’ > 'Hosts and Clusters’ > 'Datacenter’ > 'Cluster', seleccionarem cada host i sobre ell: 'Actions’ > “Prepare ESX…”,

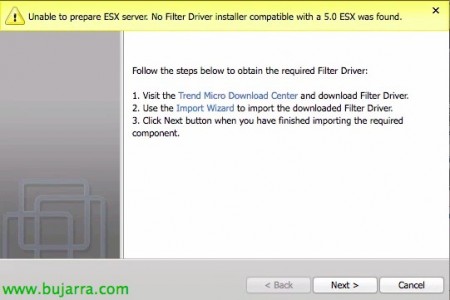

Si és la primera vegada que l'executem, ens dirà que no disposem del Filter Driver i que haurem d'importar-lo, posem en “Import Wizard”,

Aquest nou assistent ens permetrà importar el programari, el busquem des de “Examinar” & “Next”,

Confirmem que és el component correcte & “Finish”,

Bé, de tornada en l' anterior assistent, ja podrem continuar amb la preparació dels nostres hosts ESXi, amb aquest desplegarem el component necessari, “Next”,

Bo, abans de començar, haurem de tenir en compte que el nostre host es posarà en mode manteniment, s'instal·larà el Filter Driver i posteriorment es reiniciarà, així que cura amb les MV' s de producció. “Finish”,

El que s'ha dit, primer s'apagaran/mouran les MV's per ser col·locat en mode manteniment,

… instal·larà…

… i es reiniciarà.

Llist, servidor correcte! Ara queda desplegar-li l'appliance Deep Security, així que marquem la primera opció “Deploy a Deep Security Virtual Appliance now” & “Next”,

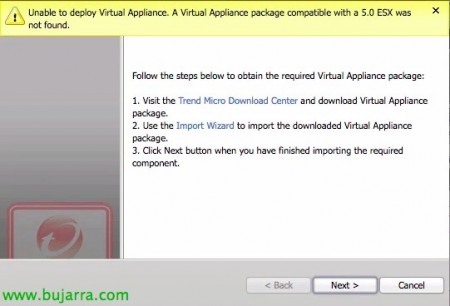

Igual que no ens va trobar el Filter Driver, aquesta vegada haurem d'importar l'appliance virtual, pel que posem en “Import Wizard”,

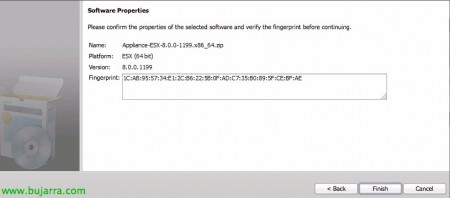

Seleccionem des de “Examinar” l' appliance & “Next”,

Confirmem que és el programari correcte & “Finish” per tancar l' assistent d' importació,

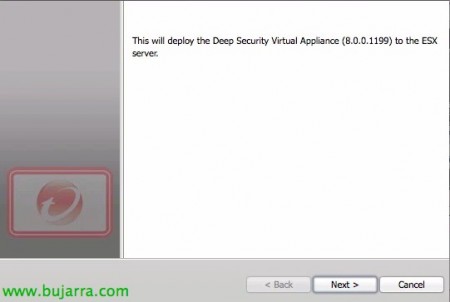

Ok, finalment podrem començar amb el desplegament del vapp de Trend Micro, “Next”

Indiquem un nom al virtual appliance per a VMware, un datastore on l'emmagatzemarem, la seva carpeta i la seva xarxa de gestió, “Next”,

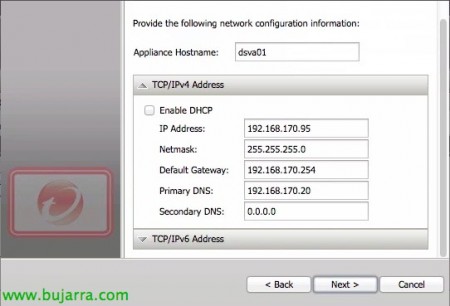

Introduïm l'hostname per al vapp, assignarem la seva xarxa per DHCP o podrem especificar-li una configuració manual, “Next”,

Seleccionarem si volem disc Thin o Thick & “Finish” per començar si desplegament,

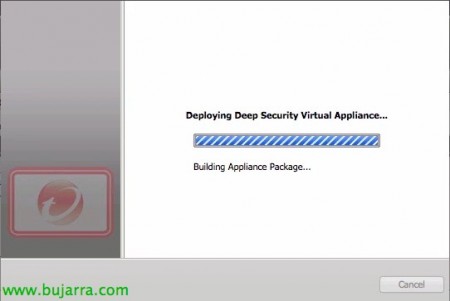

… esperem mentre es crea la MV & configura…

OK, acceptem el certificat del nostre host,

… esperem mentre es desplega el virtual appliance…

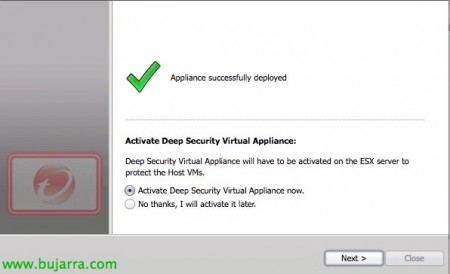

Posem en “Activate Deep Security Virtual Appliance now” & “Next”,

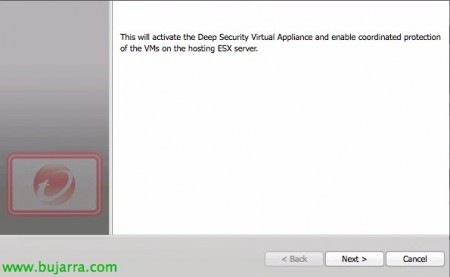

“Next”,

Bé activarem el virtual appliance al qual li haurem d'assignar un perfíl de seguretat, en aquest cas haurà de ser 'Deep Security Virtual Appliance’ & “Next”,

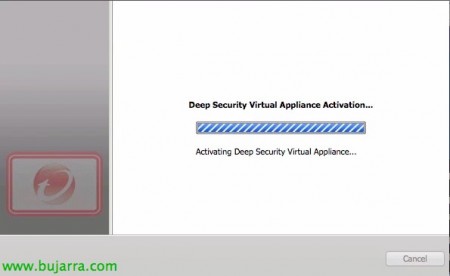

…

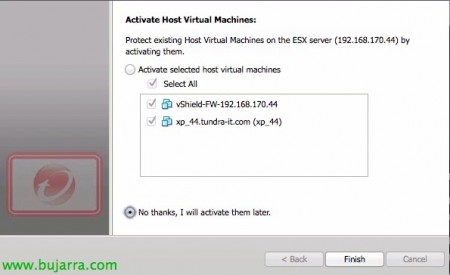

I marquem si volem activar de forma immediata les MV's que executa el host, marcarem “No thanks, I will activate them later”, ja que no tenim pressa.

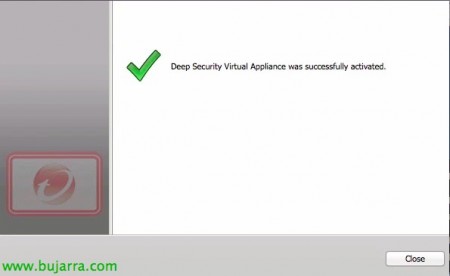

Llist, posem en “Close”.

Bé, ara sobre les màquines que vulguem protegir amb aquest appliance, des de la vista de 'Virtual Machines' > 'Datacenter', busquem la MV que ens interessi, i amb botó dret > 'Actions’ > 'Activate/Reactivate', amb això activarem aquesta MV perquè sigui analitzada per l'appliance de Trend Micro.

Haurem d'associar-la un perfíl de seguretat, així que botó dret > 'Actions’ > 'Assign Security Profile…’

Seleccionarem el perfíl de seguretat existent del seu sistema operatiu & “OK”,

Veurem com ja tenim la màquina protegida, en cas de no veure reflectits els canvis, la reactivarem de nou.

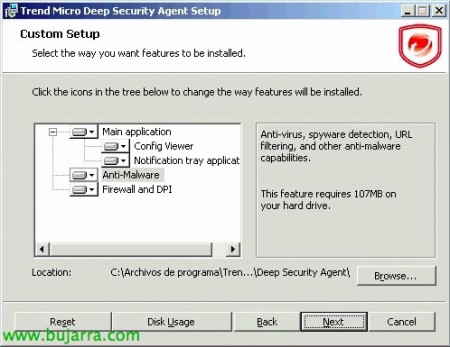

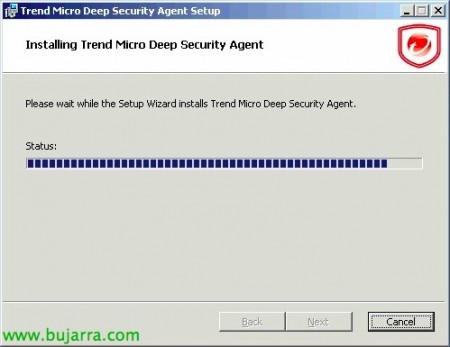

Instal·larem addicionalment l'agent de Trend Micro a cada màquina virtual, bé d'una forma manual com és aquest el cas, o de forma automatitzada amb el desplegament de programari mitjançant alguna política del Directori Actiu. Executem doncs l'instal·lador de Trend Micro Deep Security Agent & “Next”,

“I accept the terms in the License Agreement” & “Next”,

Seleccionarem tots els components que volem, en el meu cas faré una instal·lació completa per detectar virus, spyware, filtratge d' URLs, anti-malware…

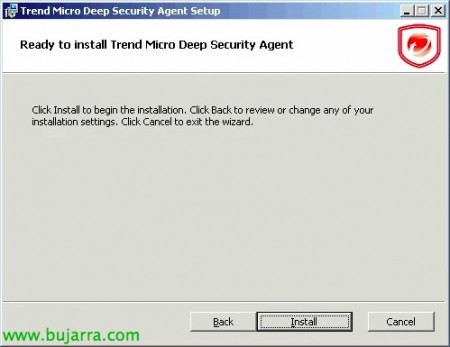

I llest, posem en “Install” per començar amb la instal·lació de l'agent a cada MV a protegir,

… esperem uns segons…

& Llist.

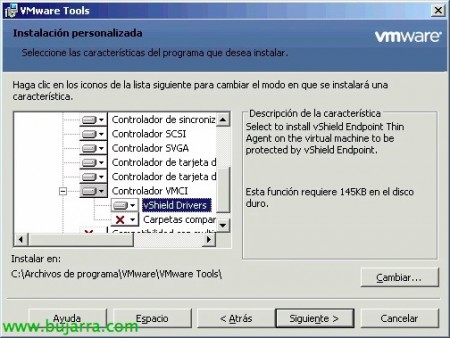

Bé, el següent serà instal·lar el vShield Endpoint Thin Agent a les màquines virtuals que seran protegides per vShield Endpoint, ara ja ve perfectament integrat dins de les VMware Tools, per la qual cosa podrem customitzar la instal·lació i marcar 'vShield Drivers’ a instal·lar. Haurem de reiniciar la MV posteriorment.

Caldria disposar del patch ESXi500-201109401-BG en els hosts ESXi 5 o ESX410-201107001 als ESX 4.1, que ens permetrà disposar de les VMware Tools actualitzades, podríem baixar-nos les tools a més de la seva repositori.

Podrem actualitzar les Tools a les MV's de diferents formes, de forma manual (Interactive Tools Upgrade), de forma semi automàtica (Automatic Tools Upgrade) o de forma totalment automatitzada executant bé en línia de comandaments o mitjançant una GPO: PATH_TOOLSsetup.exe /S /v “/qn REBOOT = R ADDLOCAL = VMCI, REMOVE = Hgfs”

Per exemple si disposem del parxís baixat ESXi500-201109001.zip, ho descomprimim, podrem trobar els binaris de les Tools a: ESXi500-201109001vib20tools-lightVMware_locker_tools-light_5.0.0-0.3.XXXXX.Xtoolstools-light.tgz*.iso

Podrem confirmar com ara a banda de disposar la protecció d'Appliance’ tenim també la de l'Agent, veurem quines funcionalitats tenim (que dependrà de la plantilla aplicada: Anti-Malware, Web Reputation, Firewall, DPI, Integrity Monitoring o Log Inspection).

Podrem fer a la màquina un test per confirmar que funciona mateixament navegant a la web d'Eicar i veurem com no podrem descarregar el fitxer de 'test'.

Així mateix la pròpia consola ens advertirà de tot el que detecti!