Centreonetik Windows Ekitaldiak zaintzea

Un post bastante rapidito que creo que nos puede interesar a muchos, y no es algo más común que poder monitorizar cualquier evento del Visor de Eventos de Windows. ¿Os imagináis vigilando los eventos de los controladores de dominio?

Pudiendo estar al tanto cuando un Usuario se ha creado, modificado, eliminado… o un Grupo, o una Unidad Organizativa, o una GPO (directiva de grupo), o lo que nos interese vaya!

Hasieratzeko, necesitaremos el agente NSClient instalado en la máquina Windows a curiosear, si tienes dudas, posta zahar hau te puede echar un cable. Y lo segundo será saber el ID de evento que queremos localizar.

Es posible que si queremos usar algún carácter especial (lo usaremos en una variable), tengamos que tener en el nsclient.ini permitido el uso de caracteres extraños; así cómo el uso de argumentos, teniendo en cuenta que nos quedaría algo así:

[/settings/NRPE/server] allow nasty characters=true

allow arguments=true ... [/settings/external scripts]

allow arguments=true allow nasty characters=true ...

Acordaros de reiniciar el servicio NSClient si es que modificáis el .ini

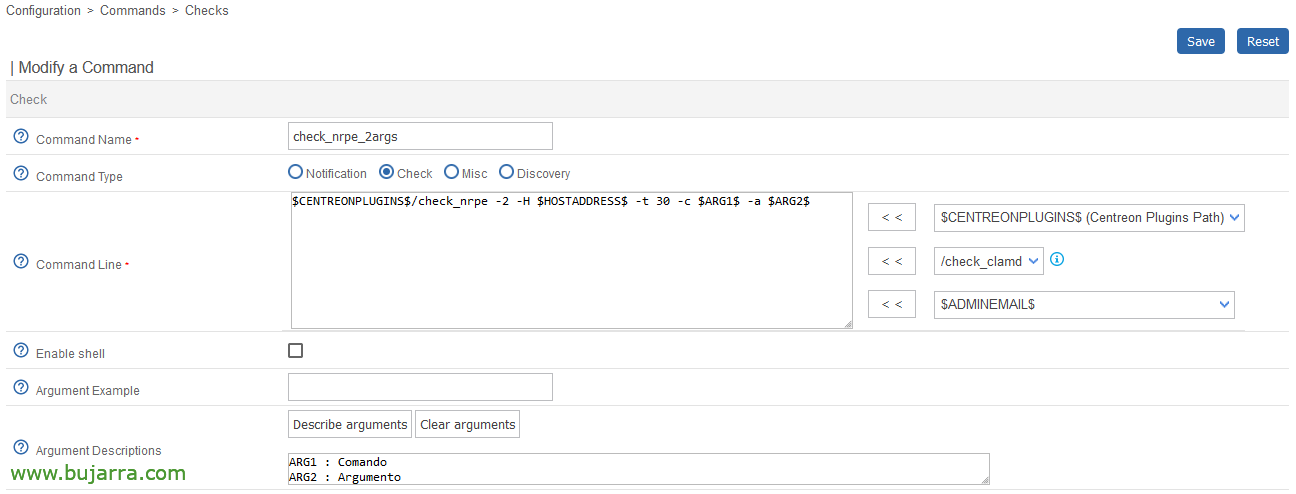

Tras ello, suposatzen dut check_nrpe komandoa jada Centreonen alta emanda daukagula, edo gehi dezakegu beste bat 2 argumentos, komandoa emango dioguna hau bezalakoa delako adibide honetan:

/usr/lib/centreon/plugins/check_nrpe -2 -H HELBIDE_IP -t 30 -c checkEventLog -a file=security scan-range=-24h MaxCrit=1 "filter=id = 5136" truncate=300 'top-syntax=${egoera}. Aldatu dira ${kontatu} OUak ADn azken 24 orduetan'

Si os fijáis bien, zehaztu dugu gertaera IDa 5136 OU bat aldatu dela adierazten duena, aldi edo irakurriko dituen gertaeren kopurua adierazi dezakegu, eta mezu pertsonalizatu dezakegu arazoa sortzen denean. MaxWarn edo MaxCrit erabiltzen jolastu ahal izango dugu gertaeren kopuruagatik ohartarazteko.

Beraz, komandoa egokitzen dugu eta zerbaitekin geldituko gara hau bezalaxe:

$CENTREONPLUGINS$/check_nrpe -2 -H $HOSTADDRESS$ -t 30 -c $ARG1$ -a $ARG2$

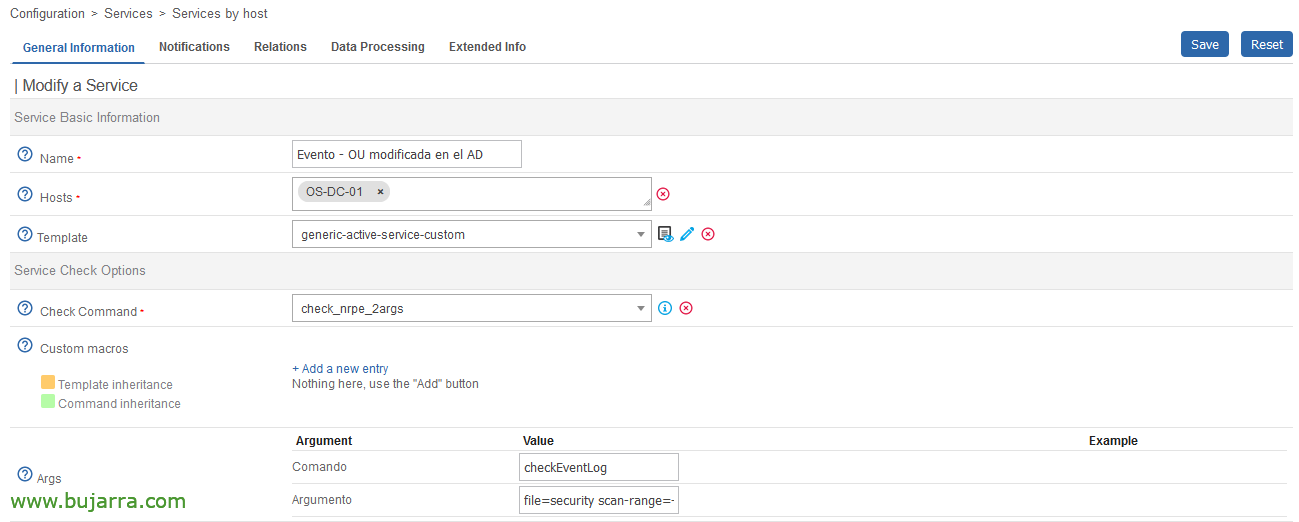

Guztira, que ya podremos crear tantos servicios como eventos queramos supervisar, en este ejemplo el servicio tendría los dos siguientes Argumentos:

Komandoa:

checkEventLog

Argumentua:

file=security scan-range=-24h MaxCrit=1 "filter=id = 5136" truncate=300 'top-syntax=$${egoera}. Aldatu dira $${kontatu} OUak ADn azken 24 orduetan'

Grabamos y exportamos la configuración como hacemos de forma habitual…

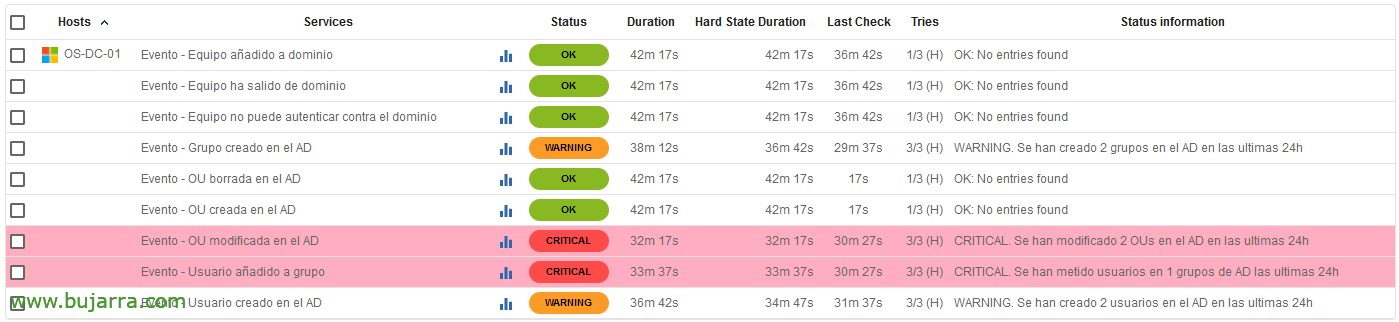

Y como diría Juan Tamariz… chan-ta-ta-chan!!! ole!!! Ya tenemos algunos eventos controlados desde aquí, si sale un equipo de dominio nos enteraremos, o si se une al dominio, o si se modifica un usuario, grupo o lo que sea, o si se crean, o si se borran…

Os dejo para que penséis y busquéis los IDs de eventos que más os interesen monitorizar, os mando un abrazo, que tengáis muy buena semana y sobre todo… zoriontsu izan!