Crowdsec-en blocklist-ak gure Fortigate firewall-era pasatzea

¿Os he dicho alguna vez que Crowdsec es una maravilla? 😛 para cualquier tipo de empresa… que nos protegerá de ataques externos o internos! que no es moco de pavo! Los equipos que tengan Crowdsec compartirán una lista negra de IPs, así que cuando un equipo es atacado, el resto se protegerá. Pero es que además, esta blacklist podremos enviarla a nuestro firewall perimetral, para que nos proteja él!

Oso ona…baina oroitzeko oso azkar egiten ari gara, Crowdsec-i buruzko post bat oraindik irakurri ez dutenentzat… Esan dezagun agente bat dela, Windows edo Linux bidezko ekipamenduetan instalatzen dena, beste gauza batzuen artean, makinak argitaratzen dituzten zerbitzuen log-ak irakurriko ditu eta erasotua ote dagoen jakinen du, Horren aurrean ekintzak egingo ditu, adibidez, OS-eko FW-an arau bat gehitzea, erasotzaile IP hori blokeatuz. Gainerako Crowdsec-ekin ekipamenduak, blacklist-a partekatzean, IP hori blokeatuz ere babestuko dira, edozein erasoren aurrean prest egoteko, IP lokal edo publikoa izan daitekeena.

Beraz, post honetan ikusiko dugu nola egin dezakegun gure mugako Firewall-a, kasu honetan Fortigate batek blacklist hau irakur dezake eta goitik behera guztia babestu dezake enpresa osoan.

Lo primero, Crowdsec duen makina batean, non iritsi gaitezkeen perimetro firewall-arekin, 'Blocklist Mirror' instalatu behar dugu, zerbitzu bat, blokeatze zerrenda web bidez argitaratuko duena.

sudo apt install golang -y git clone https://github.com/crowdsecurity/cs-blocklist-mirror.git cd cs-blocklist-mirror/ make release cd crowdsec-blocklist-mirror-v*/ sudo ./install.sh

CrowdSec biltegia badugu, apt edo yum bidez instalatu/eguneratu genezake.

Lehenik eta behin, Blocklist Mirror konfiguratu behar dugu, ' /etc/crowdsec/bouncers/crowdsec-blocklist-mirror.yaml ' editatuz egiten dugu. Local API zerbitzariaren URL-a adierazi behar dugu, normalean, rol hauek makina berean joaten dira. Eta atari bat adierazten dugu non argitaratuko dugun zerrenda, fidagarria diren IPetan firewallaren helbidea adierazteaz gain, konekta daiteke eta zerrenda irakur dezake:

...

lapi_url: http://127.0.0.1:8080/

...

listen_uri: 0.0.0.0:41412

...

trusted_ips: # IP tarteak, edo blocklist honetara sartzeko autentifikaziorik behar ez duten IPak

- 127.0.0.1

- ::1

- 192.168.2.1

...

Zerbitzua gaitzen eta berrabiarazten dugu aldaketak kargatzeko:

sudo systemctl enable crowdsec-blocklist-mirror sudo systemctl restart crowdsec-blocklist-mirror

Eta orain URL-a irekitzen probatu dezakegu: http://DIRECCION_IP:41412/security/blocklist bai eta whitelist-ean sartu baginen ere! Egiaztatzen dugu ondo sartzen dela, helbide IP bat eskuz blokeatzen badugu eta zerrenda eguneratzen bada, edo Crowdsec-en beste ekipamenduetan erasorik detektatzen duen ala ez.

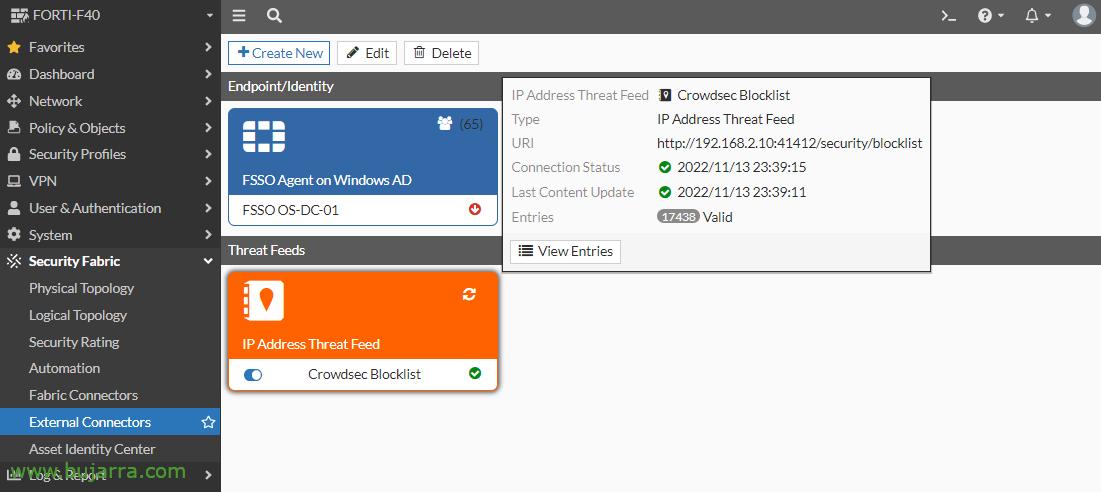

Gure firewall-ean joango gara “Segurtasun Oihala” > “Exteiral Konexioak” > “Create New”,

‘IP Helbidea’ hautatzen dugu,

Le indicamos un nombre e indicamos la URL de la blocklist, y especificamos el tiempo para refrescar la lista, “OK”,

Podemos confirmar que es válido, la última fecha de actualización…

O si pinchamos en 'View Entries’ confirmar que es correcto,

Eta ezer, ahora deberíamos crear reglas en nuestro firewall, donde como Origen indiquemos que es la lista de IPs baneadas que acabamos de crear.

Recommendedable en cada interfaz hacer reglas de entrada y salida a los destinos de los blocklist, denegando el acceso. Así en caso que sea un ataque público no podrá acceder a recursos internos, o si es un ataque interno, quedará aislado.

Ojo, al hacer esto, recordar que tenemos la posibilidad de quedarnos fuera de juego, hau da, si por la razón que sea nuestro equipo hace un ataque, por ejemplo se intenta validar incorrectamente por SSH o RDP o CIFS o HTTP(s) o lo que sea a algún equipo de manera incorrecta, al 5to intento (lehenetsitako) nos meterá en dicha lista negra. Así que a lo mejor es interesante meter alguna IP en listas blancas de Crowdsec, siendo el fichero '/etc/crowdsec/parsers/s02-enrich/whitelists.yaml’ donde lo haremos:

name: crowdsecurity/whitelists

description: "Whitelist events from private ipv4 addresses"

whitelist:

reason: "private ipv4/ipv6 ip/ranges"

ip:

- "127.0.0.1"

- "::1"

- "192.168.33.24" # Nuestra máquina de gestión

cidr:

#- "192.168.0.0/16"

#- "10.0.0.0/8"

#- "172.16.0.0/12"

# expression:

# - "'foo.com' in evt. Meta.source_ip.reverse"

Espero que os haya resultado interesante, seguimos otro día con más mágia de Crowdsec! Veréis que forma más elegante de protejer nuestras máquinas! Os agradezco los Likes, Me gustan, Retuits y esas cosas raras en las redes sociales,

Muxuak!