VMware vSphere Autentikazio Proxya

Jadanik aurreko dokumentu batean bertsioan 4.1 bidez berrikuntza bezala ikusi genuen gure ESXi ostalariak Active Directory batean sartzen ahal ginela zuzenean kontu zentralizatuarekin autentikatzeko; vSphere-ren berrikuntzetako bat 5 da proxy bitartekari bat ezartzeko aukera ostalari eta gure domeinuaren artean. Hori guztia Auto Deploy-rekin hedatzean laguntzeko, erabiltzaileak pasahitzekin konfigurazio fitxategietan ez jartzeko, halaber, Auto Deploy gabe luzatutako ostalariekin ere erabili ahal izango dugu!

Windows-en azpian instalatzen badugu 2008 R2 Microsoft-en webgunean KB981506 patch-a instalatu beharko dugu, bestela errorea jasoko dugu: 'CAM webgunea CTL-rekin lotzea huts egin du' eta 'CAMAdapter hasieratzea huts egin du' fitxategian “C:ProgramDataVMwarevSphereAuthenticationProxylogscamadapter.log”. Baldintzak: IIS metabasearekin bateragarritasuna duen IIS 6, ISAPI luzapenak & IP eta domeinu murrizketak. Gainera, vSphere Auto Deploy gure azpiegituran dagoeneko ezarri behar dugu beste errore bat ez izateko: 'Waiterren webgunearen URLa lortzea huts egin du VCtik' & 'CAMAdapter hasieratzea huts egin du'.

VMware vSphere-ren DVD-tik 5.0, seleccionamos “VMware vSphere Autentikazio Proxya” & “Install”,

VMware vSphere Authentication Proxy instalazio laguntzailea hasi dugu, “Next”,

“Next” patenteak ikusteko…

“Next” para aceptar el acuerdo de licencia,

Authentication Proxy instalatzeko bidea aukeratzea, lehenetsitakoa '%ProgramFiles' da (x86)%VMware vSphere Authentication Proxy’ & “Next”

Gure vCenter Serveri buruzko informazioa emango dugu, bere IP helbidea, HTTP ataria, Administratzailea den erabiltzailea eta bere pasahitza. “Next”,

Adierazten dugu nola nahi dugun gure autentifikazio proxy-a vCenter-en ikusi & “Next”,

Sakatu on “Install” instalazioa hasi dadin!

… esperamos unos segundos…

“Finish”,

Ondo, orain IISen kudeaketa kontsolan, Gunearekin konektatu nahi ditugun IP helbideak gaitzen ditugu “Ordenagailu Kontu Kudeaketa Webgunea” vamos a “IP helbide eta domeinu murrizketak,

“Baimen sarrera gehitu…”

Eta gure ESXi host bakoitzeko IP helbideak edo zuzenean IP tarte bat sartzen ditugu & dena onartzen dugu.

Luego, IIS gunearen ziurtagiria esportatu beharko dugu, Hori IIS kudeaketa kontsolaren bidez 7 > Gunearen gainean “Ordenagailu Kontu Kudeaketa Webgunea” > “SSL konfigurazioa” > “Loturak…” > https gunearen portuarekin 51915 > “Aldatu…”, ziurtagiruan “Ikusi…”, fitxa “Xehetasunak” > “Fitxategian kopiatu…” eta hautatuko dugu: “Ez esportatu gako pribatua” & esportatuz honela “X.509 oinarrizko kodetua 64 (.cer)”.

Arazoak baditugu, ESXi-ri buruzko URL-a zuzenean ireki dezakegu nabigatzaile batean, dll edukia gure AD datuekin ikusi arte: https://PROXY_IP_HELBIDEA:51915/CAM_ISAPI/camiis.dll

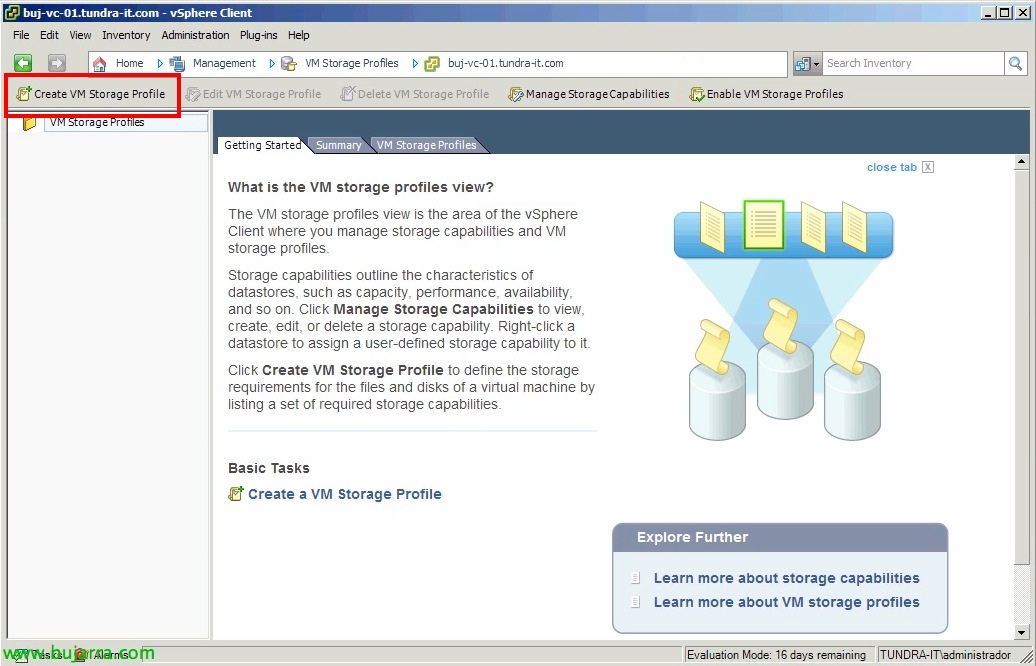

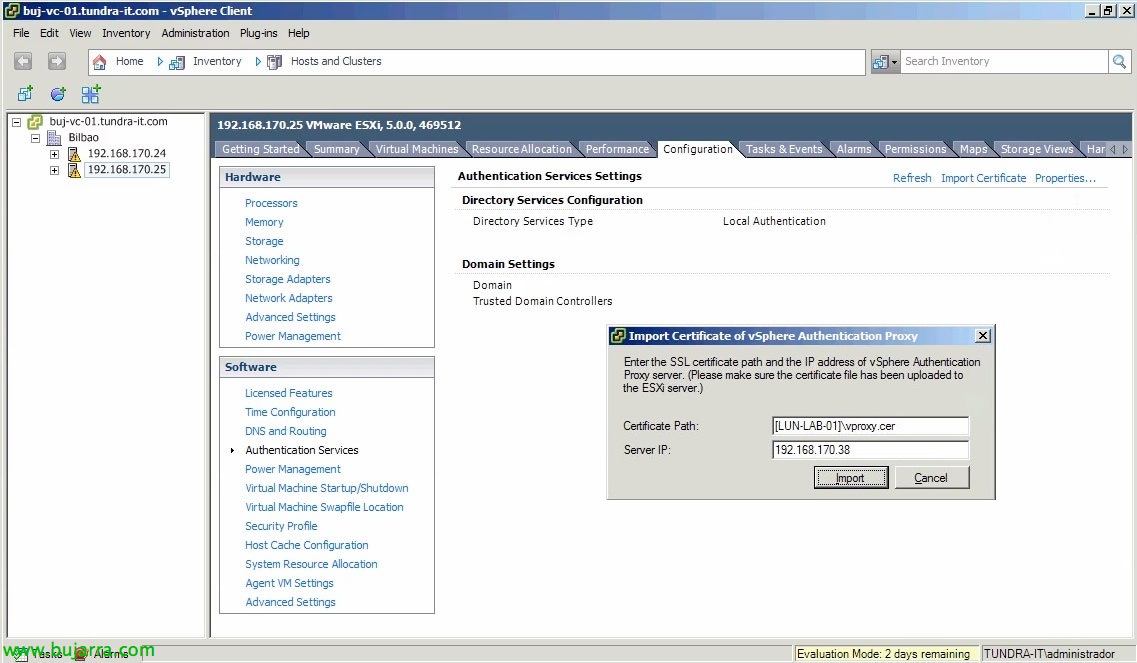

Ondo, IIS-etik ziurtagiria esportatu ondoren, temporalki datastore batean igo beharko dugu, honetatik inportatzeko “Authentication Services” > “Ziurtagiria Inportatu…”. Honako formatuan sartuko dugu ziurtagiria behar bezala inportatzeko:

Ziurtagiriaren Bidea: [DATASTORE]PATHCERTIFICADO.cer

Zerbitzariaren IP-a: PROXY_IP_HELBIDEA

Inportatu ondoren gure anfitrioiak modu eskuiaz gehitu ahal izango ditugu esteka honetatik “Propietateak…”

‘Directorio Zerbitzu Mota Hautatu’ lekuan’ sartu “Active Directory”, ‘Domeinuan’’ gure baturaren domeinua (gure kontu hau sartuko dugun OU-ak gehi ditzakegu, ej: tundra-it.com/OU Zerbitzariak) eta aukeratuko dugu ‘Erabili vSphere Autentikazio Proxya’, proxiaren IP helbidea sartuz, sustatu “Domeinura Batu” eta ikusiko dugu bidez domeinura sartuko garela kredentzialak eskatuta gabe.