VPN con Citrix NetScaler I – Despliegue & preautentikazioa

Comenzamos con una serie de documentos para el montaje del servicio VPN en nuestro querido Citrix NetScaler; el objetivo será permitir conectar de una manera sencilla y segura a usuarios externos a la organización. Serán 4 documentos donde añadiremos distintas complejidades para securizar el acceso lo máximo posible.

En este primer documento veremos los pasos necesarios para habilitar la VPN en nuestro Citrix NetScaler además de alguna configuración base. Finalizaremos habilitando unas políticas de preautenticación para requerir algunas condiciones en el puesto para poder conectarse, sea una entrada en el registro, un programa abierto… En el segundo documento obligaremos a tener un certificado en el puesto del usuario para poder abrir incluso la web de Citrix NetScaler, sin el certificado nadie ve nuestro servicio. En el tercer documento añadiremos la posibilidad de autenticar la VPN mediante certificados de usuario con smart card y en el último documento habilitaremos la posibilidad de que la VPN se levante automáticamente con el puesto, gracia a Always On.

Este primer documento es estructura de la siguiente manera:

- Habilitar Smart Access en nuestro NetScaler Gateway

- Session Profile y Policy para la VPN

- Rango IP para los clientes de VPN

- Preauthentication Profile y Policy para la Preautenticación

- Probando por primera vez

- Habilitar Split Tunnel

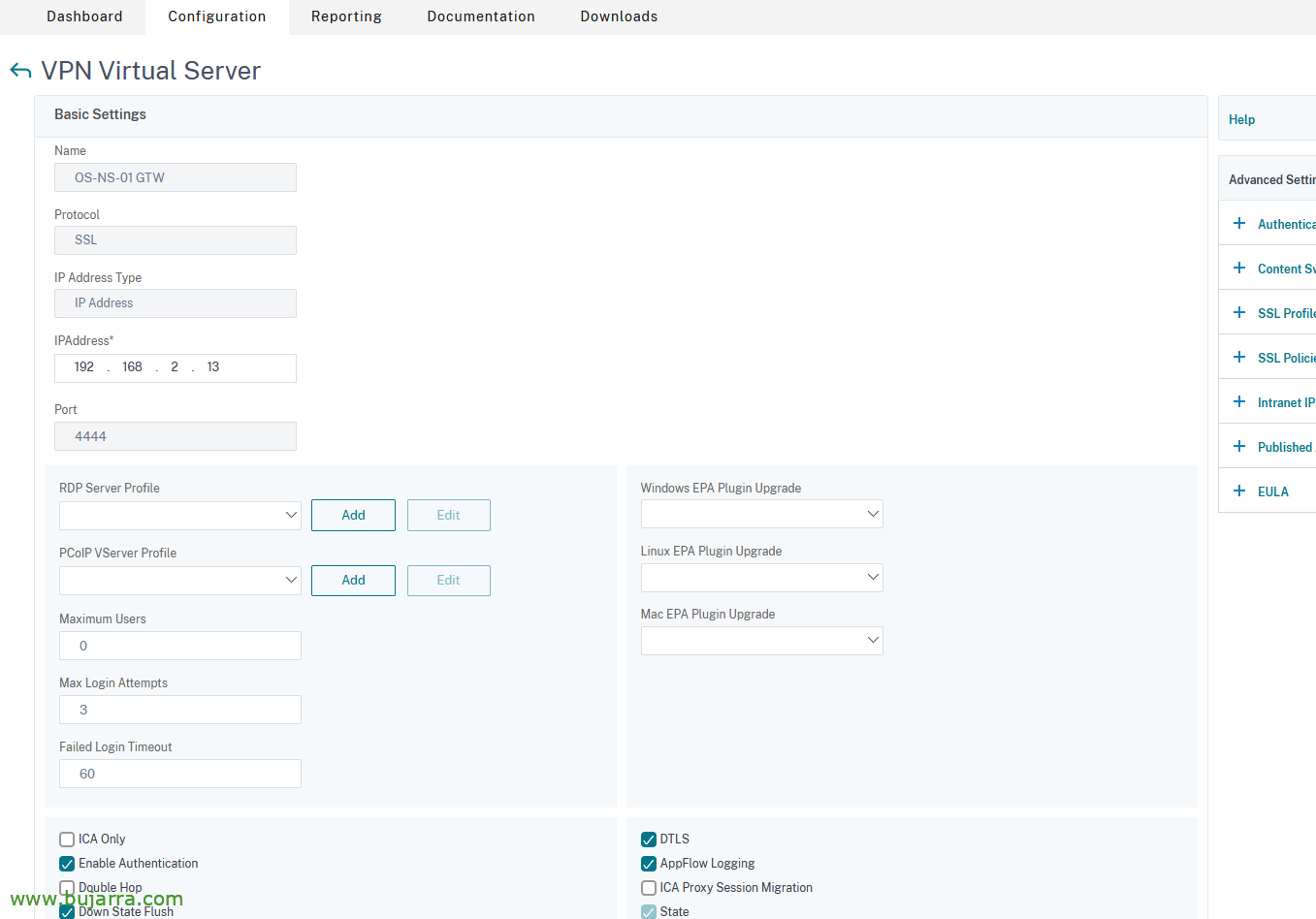

Habilitar Smart Access en nuestro NetScaler Gateway

Hasteko, se da por echo que tenemos NetScaler totalmente desplegado y un Virtual Server de NetScaler Gateway desplegado, en este caso era la pasarela que usábamos para presentar en modo ICA las aplicaciones y escritorios, y ahora añadiremos la funcionalidad de VPN para que puedan acceder previamente de manera remota y segura.

Tenemos que habilitar el modo Smart Access, es obligatorio para usar la VPN. y por tanto no haremos de proxy ICA, así como necesitaremos de licencias universales. Para ello, en el Virtual Server del Gateway, en los 'Basic Settings', que no use 'ICA Only', desmarcamos el check y guardamos.

Session Profile y Policy para la VPN

Tenemos que crear un perfil de sesión y luego una política para finally aplicárselo al Virtual Server del NetScaler Gateway

Crear Session Profile para la VPN

Para crear el perfil de sesión, lo creamos desde “Citrix Gateway” > “Politikak” > “Citrix Gateway” > “Session policies and Profiles” > “Session Profiles” > “Gehitu”.

Tendremos en cuenta varias cosillas, en “Sarearen konfigurazioa“ > “Advanced Settings”

- Erabili mapatutako IP-a: OFF bezalaxe ez erabiltzeko Subnet IPa bezeroentzat eta gero IP tarte zehatz bat erabil dezagun.

- Erabili Intranet IP-a: NOSPILLOVER, tartean IP libreak ez badira, SNIPa ez erabiltzeko bezeroek nabigatzeko.

|

|

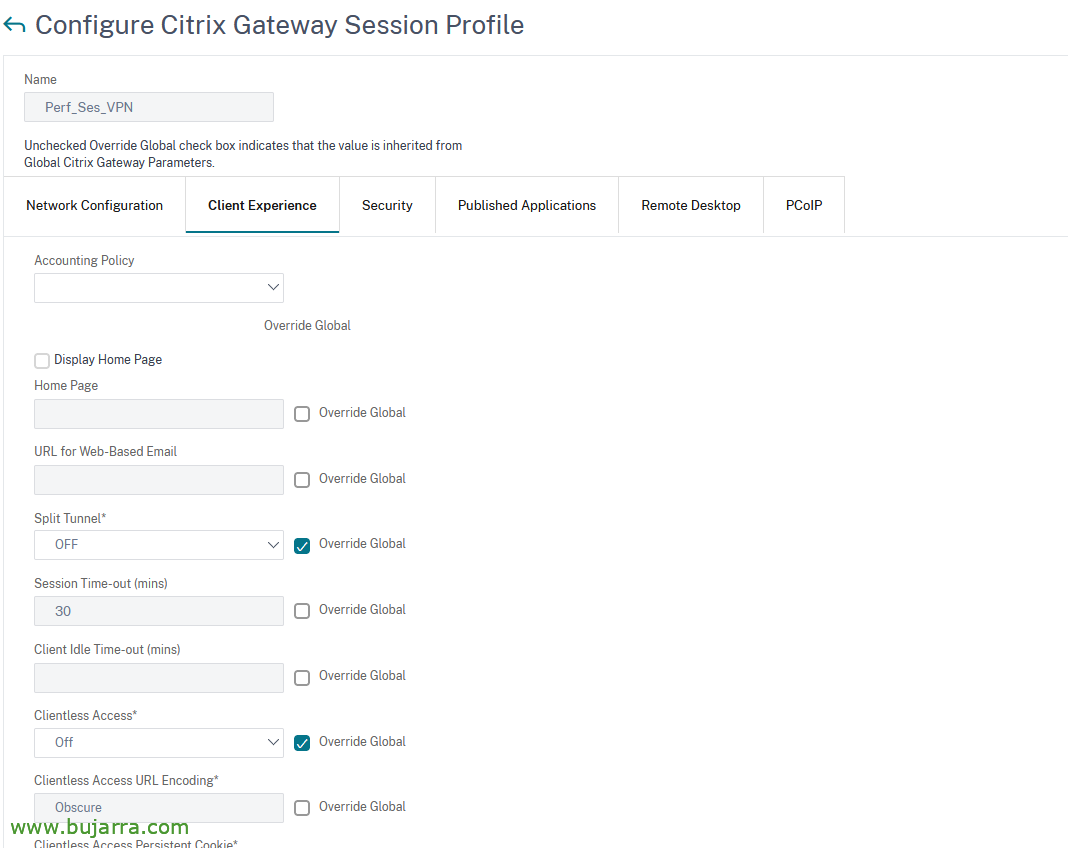

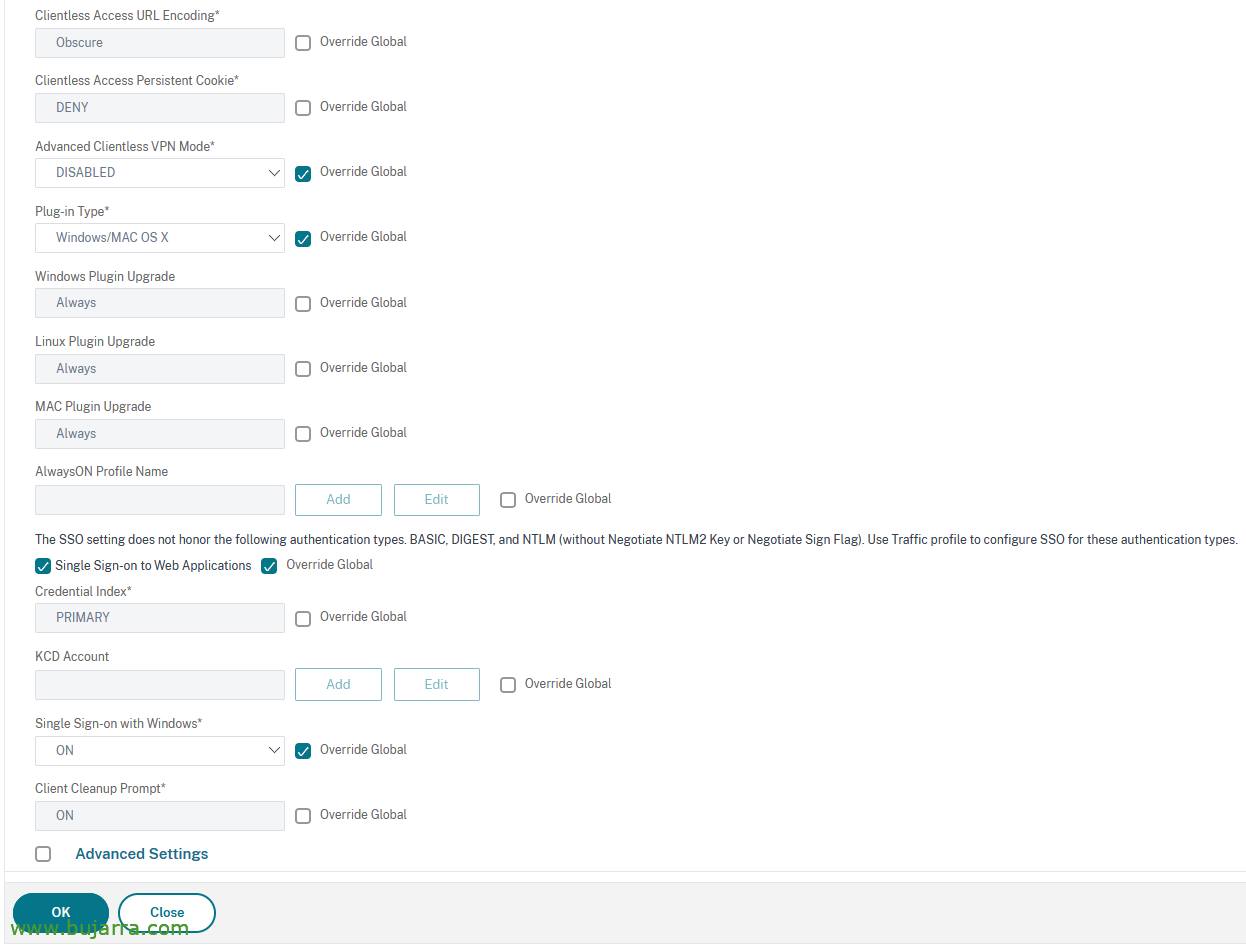

In “Client Experience”:

- Split Tunnel: OFF (trafiko guztia hemen bidaltzeko)

- Clientless Sarbidea: Off

- Plug-in mota: Window/MAC OS X

- Web Aplikazioetara Single Sign-on: Markatu

- Windows-ekin Single Sign-on: ON

In “Security”:

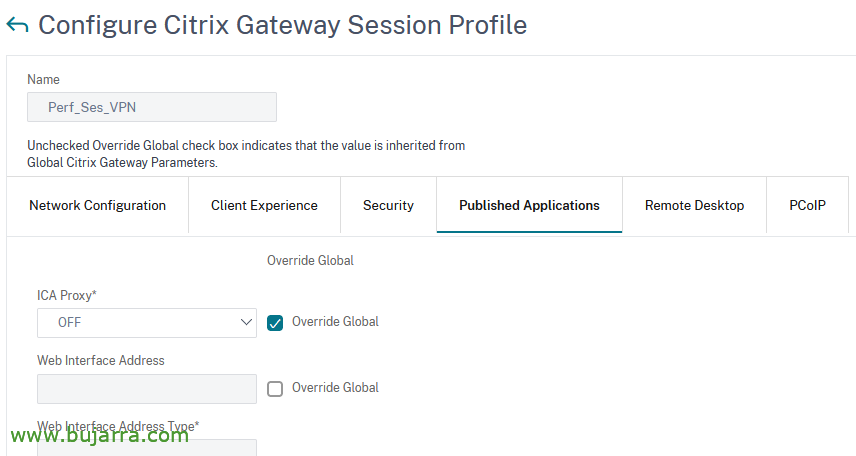

Eta “Argitaratutako Aplikazioak”:

- ICA Proxy: OFF

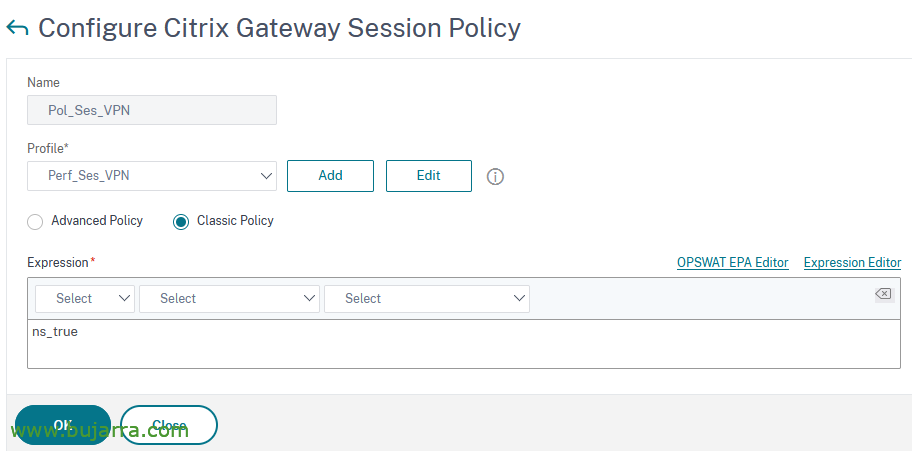

Crear Session Policy para la VPN

Orain da saio politika sortzeko momentua eta sortu berri dugun saio profilarekin lotzeko, Saio Politika sortzeko hori egingo dugu “Citrix Gateway” > “Politikak” > “Citrix Gateway Saio Politikak eta Profilak” > “Saio Politika” > “Gehitu”.

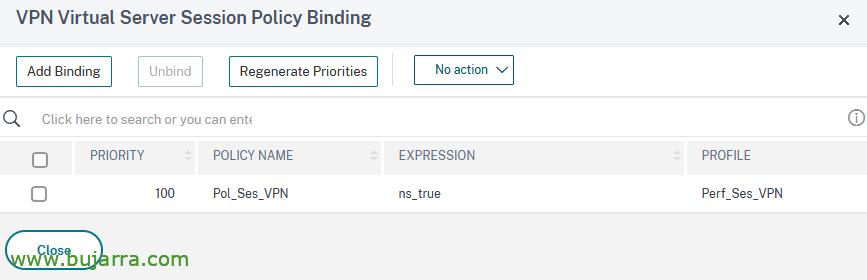

Vincular al NS Gateway la Session Policy de VPN

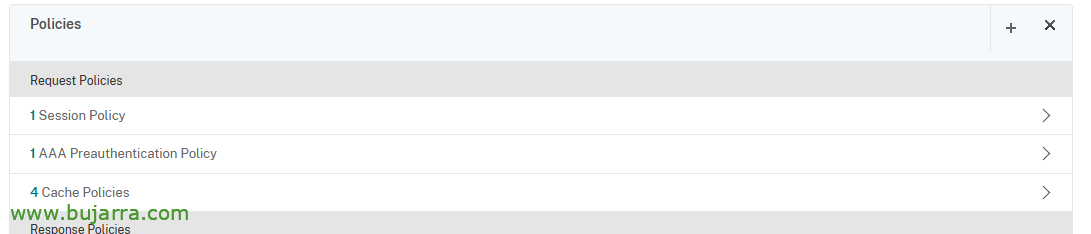

Eta sortutako saio politika gure NetScaler Gateway Virtual Serverrean lotzen dugu, etik “NetScaler Gateway” > “NetScaler Gateway Virtual Server-ak”, gure VS-ean > “Politikak” > “Saio Politika” > “Add Binding”, la seleccionamos y la dejamos con la prioridad por defecto, “Itxi”,

Quedando algo así las políticas que tenemos en el Virtual Server.

Rango IP para los clientes de VPN

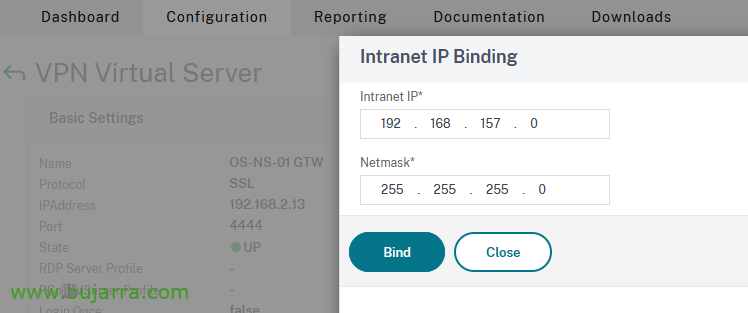

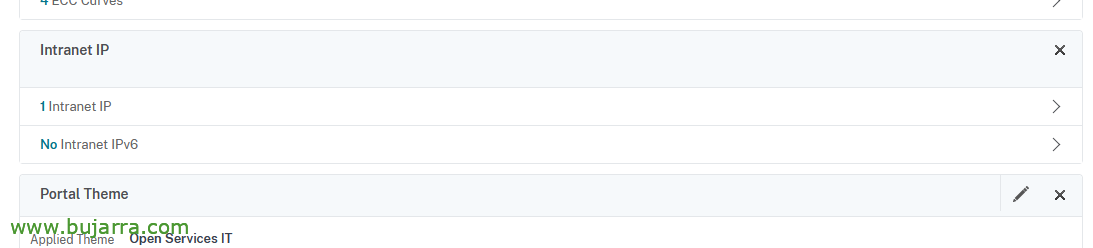

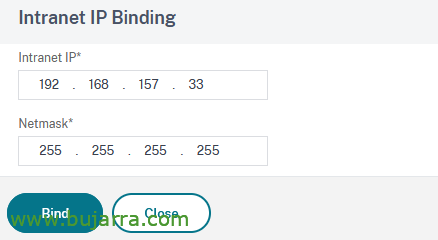

A continuación configuraremos el rango IP para los clientes que se conecten por VPN, desde el NS Gateway Virtual Server le añadimos una Intranet IP, etik “NetScaler Gateway” > “NetScaler Gateway Virtual Server-ak”, gure VS-ean > “Intranet IP Addresses” > “No Intranet IP”

Quedando algo como esto.

Ojo! si queremos que estas máquinas de la VPN lleguen a equipos de la red interna. Estos servidores de la red interna tendrán que tener una ruta que les indique que para ir al rango del pool de la VPN, se va por la IP de la Subnet del NetScaler, que es la que enruta.

Individualmente en un linux de la red interna podríamos ejecutar:

ip route add 192.168.157.0/24 via 192.168.2.12 dev ens160

O también se puede hacer una ruta estática en el firewall para todas las máquinas, en este ejemplo en un Fortigate.

Direcciones IPs asignadas a usuarios manualmente

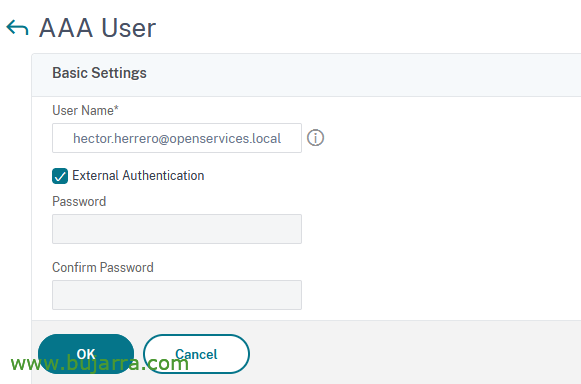

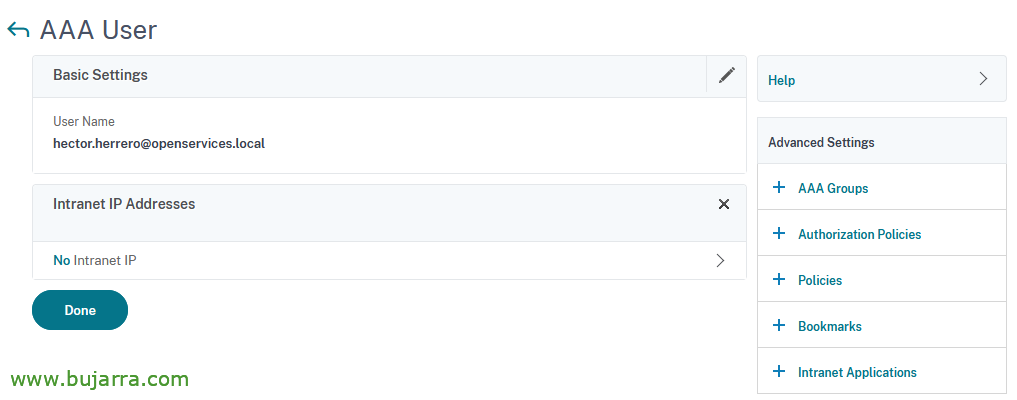

Si vamos a querer asignar una dirección IP estática a un usuario, podremos hacerlo desde “Citrix Gateway” > “User Administration” > “AAA Users” > “Gehitu”, Ponemos el nombre del usuario & OK,

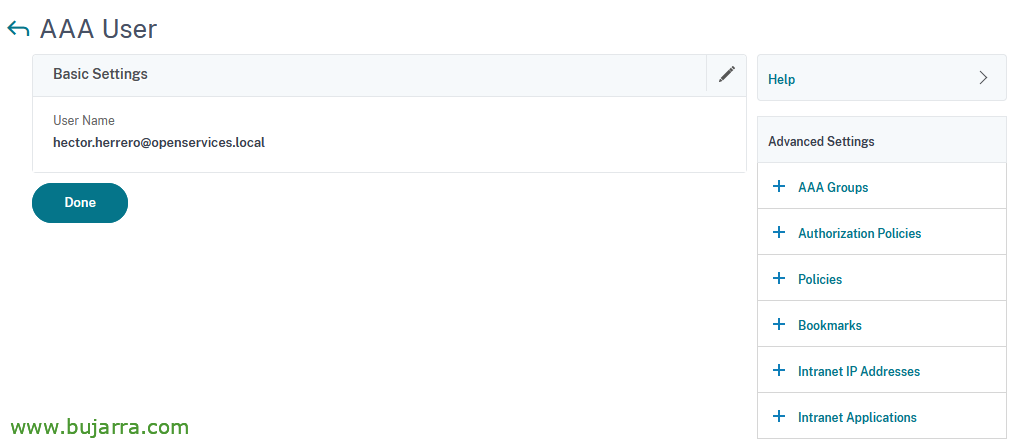

Sustatu “Intranet IP Addresses”,

Eman dugu “Ez” de Intranet IP para asignarle una,

Bind & Egina

Y cuando conectemos con el cliente, veremos que la IP nos la guardará. Que no es el momento de conectarnos, pero tenía el pantallazo guardado y para validar que coge la IP que le corresponde.

Preauthentication Profile y Policy para la Preautenticación

Ondo, esto sería opcional, pero podemos requerir ciertos requisitos previos a la conexión, para ello mediante unas políticas de preautenticación podremos requerir en el lado del cliente algunas condiciones para permitirle la conexión. Sea por ejemplo tenga una entrada particular en el registro creada por nosotros previamente, que tenga un programa corriendo, un fichero en alguna carpeta, el estado del antivirus… Os dejo aquí algunos ejemplos que podríais usar. Esto nos requerirá que el usuario al conectarse deba tener instalado el Citrix Secure Access Endpoint Analysis (EPA), que realizará estos checkeos al conectarse y permitirá o no, que continúe adelante.

Haremos un ejemplo requiriendo que el usuario que se vaya a conectar tenga una aplicación abierta, en concreto el Bloc de notas de Microsoft (o Notepad).

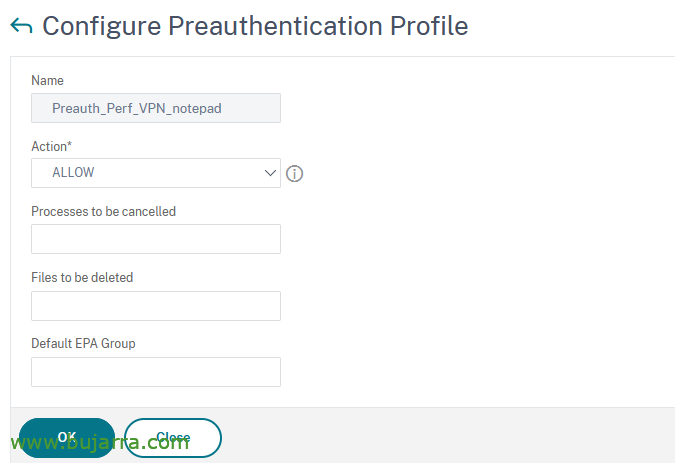

Crear el Preautenticación Profile

Comenzamos creando el perfíl de sesión para la preautenticación, etik “Citrix Gateway” > “Politikak” > “Preauthentication Policies and Profiles” > “Preauthentication Profiles” > “Gehitu”. Le indicamos un nombre y en Action selecionamos ALLOW,

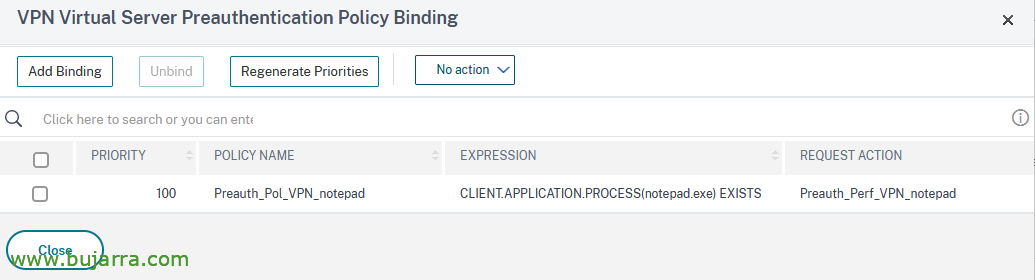

Crear la Preautenticación Policy

Luego crearemos la política de sesión “Citrix Gateway” > “Politikak” > “Preauthentication Policies and Profiles” > “Preauthentication Policies” > “Gehitu”. La vinculamos la acción y añadimos las expresiones qué nos interesen, esta de ejemplo, como comentábamos, si tiene un proceso abierto, que sea el Notepad podrá acceder a la web de NetScaler, en caso contrario no le mostraría nada.

Vincular al NS Gateway la Política de Preautenticación

Y como ya es habitual, lo debemos vincular al Virtual Server de nuestro NetScaler Gateway, buscamos las politicas de Preauthentication y la vinculamos.

Quedando así la AAA Preauthentication Policy,

Probando por primera vez

Ya es hora de comenzar a probar nuestra nueva VPN! La primera vez que abramos la URL de nuestro Gateway nos indicará que está Comprobando nuestro dispositivo, y que antes de conectarnos debe comprobar que el dispositivo cumple ciertos requisitos, esperamos una cuenta atrás…

Y como hasta ahora no hemos instalado el software que verificará, sustatu “Descargar”

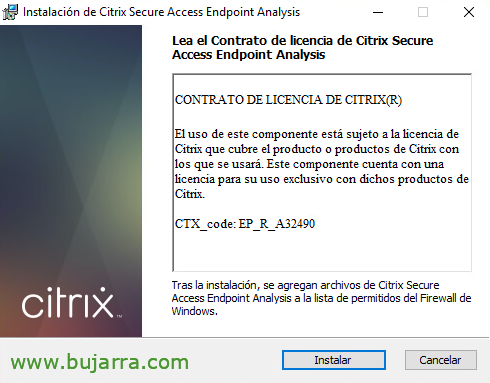

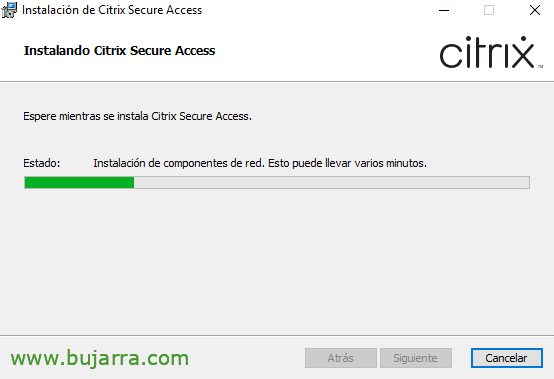

Citrix Secure Access Endpoint Analisirako Instalazioa,

Citrix Secure Access Endpoint Analisirako gure postuan instalazio labur bat egiten hasi gara, esandakoa egiaztatuko duena, aurreautentifikazio baldintzarik behar badugu. Sakatu on “Instalatu”,

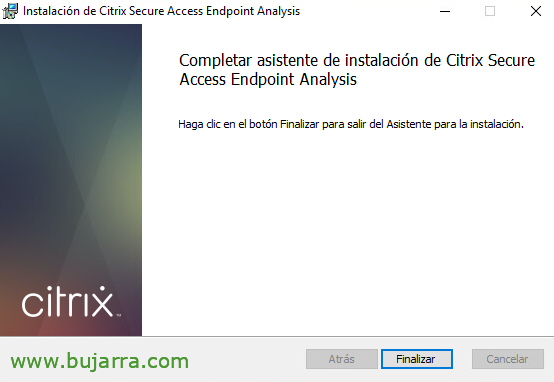

Instalazio laburra amaitutakoan sakatzen dugu “Amaitu”. Masiboki ezartzeko, software hau parametro bidez modu automatizatuan instalatu ahalko dugu.

Analisi agentea instalatu dugunean, gure gailua azter dezakeen galdetuko digu sarbide-baldintzak betetzen ditugun ikusteko, sustatu “Bai”, o en “Betiko”,

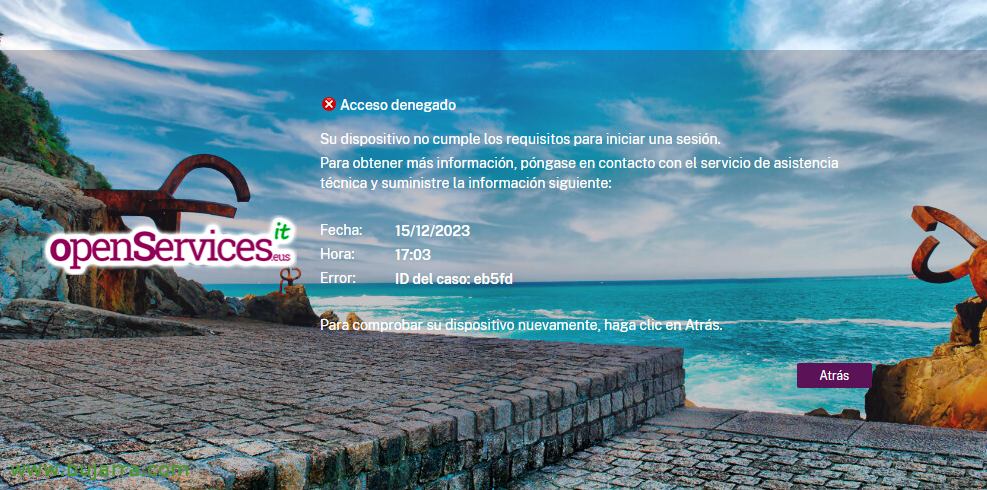

Gure gailua aztertuta, baldintzak ez baditugu betetzen, Sartzeko baimenik eza emango digu, gure gailuak saioa hasteko eskakizunak betetzen ez dituela adieraziz.

Aldiz, baldintzak betetzen baditugu, Saioak hasteko sarbide panela erakutsiko digu, en mi caso para poder acceder necesitaba el notepad abierto, ejecutado de fondo, y así, nos muestra la web de acceso.

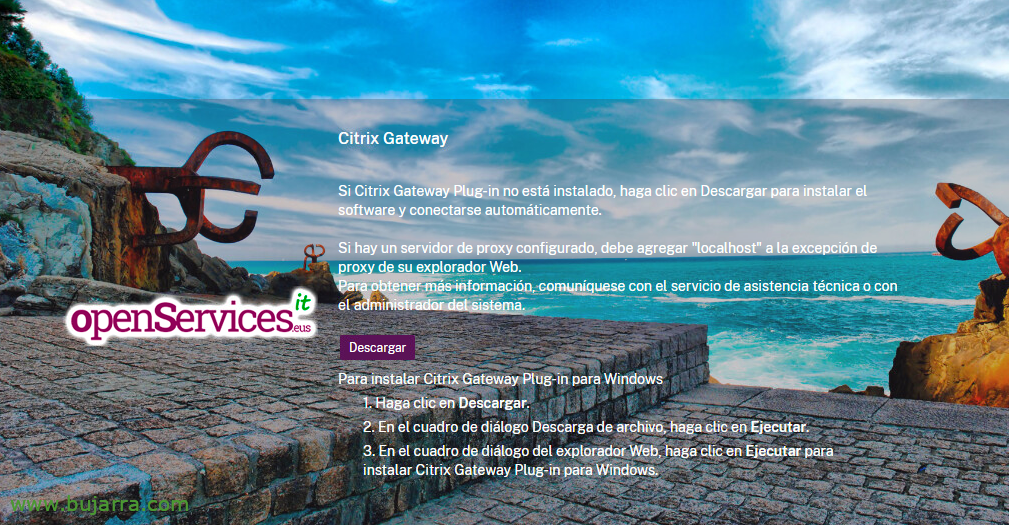

Tras autenticarnos de manera habitual, con usuario y contraseña, nos detectará que no tenemos el cliente de VPN instalado, el Citrix Gateway Plug-in, sustatu “Descargar”.

Instalación de Citrix Secure Access,

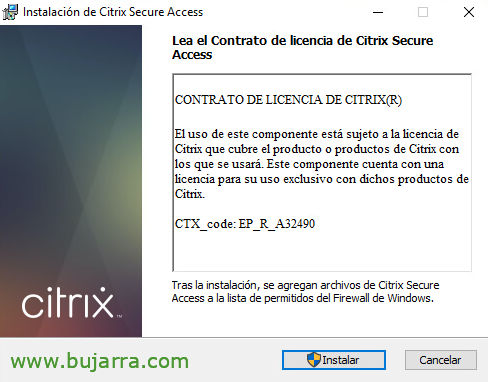

Procedemos pues a su instalación en este caso manual, pero también se podría instalar de manera desatendida, sustatu “Instalatu”,

… esperamos unos segundos…

Tras la instalación pulsamos en “Amaitu”,

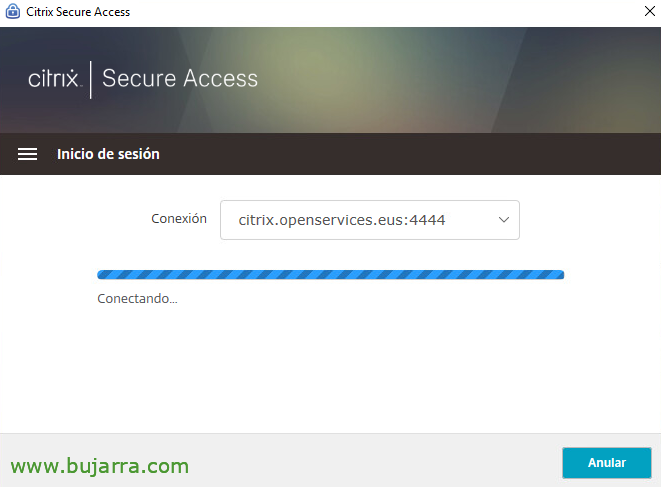

Se nos abrirá directamente el Secure Access con los datos de conexión ya configurados, únicamente nos pedirá usuario y contraseña para conectarnos de manera segura con la VPN, sustatu “Saioa hasi”,

… esperamos mientras conecta….

Verificamos que ya estaríamos conectados, aquí sin rango IP, usando y compartiendo la SNIP del NetScaler,

O si tenemos un rango IP,

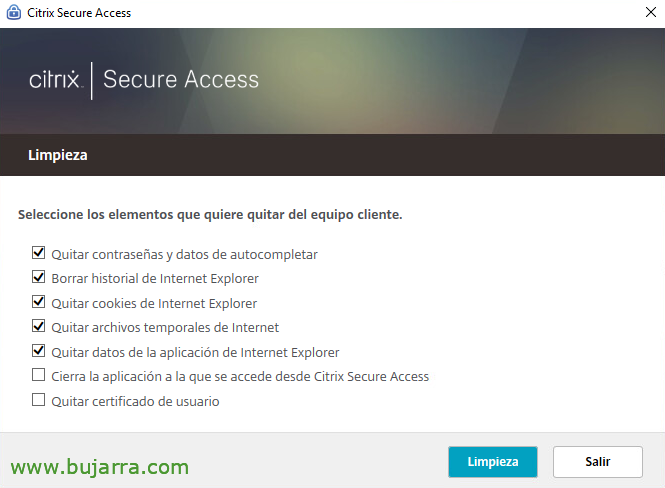

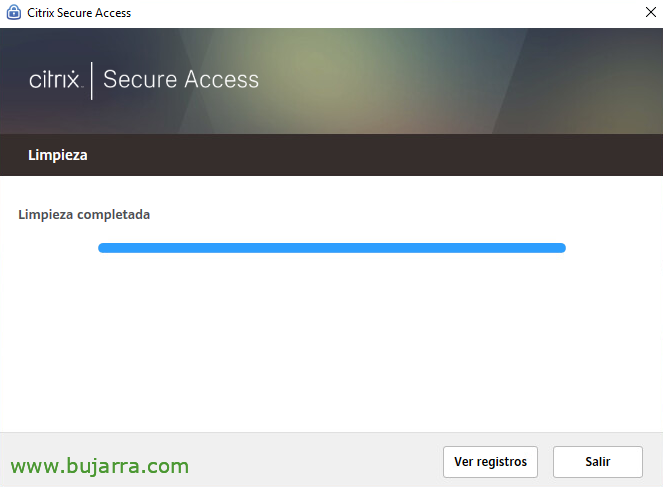

Citrix saioa ixterakoan, automatikoki galdetuko du zein elementu kenduko dituen tokiko ekipotik segurtasuna emateko eta elementu arriskutsuak ezabatzeko, hau ere konfiguratu daiteke modu automatikoan, sakatzen dugu “Limpieza”,

“Salir”,

Habilitar Split Tunnel

Split Tunnel gaituko behar dugu VPNko trafiko guztia gure NetScaler-en ez pasatzeko, baizik eta nahi duguna da bezero bakoitzak bere konexio bidez nabigatzea eta bakarrik gure nahi dugun trafikoa VPNera sartzea.

Aurretik sortu dugun Citrix Gateway saioaren Profilean, fitxan “Client Experience”, Split Tunnel ON ezartzen dugu.

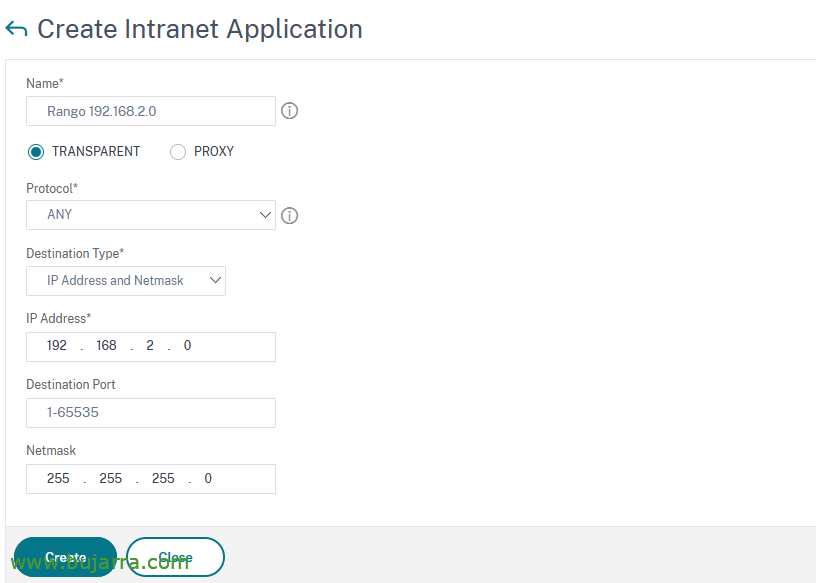

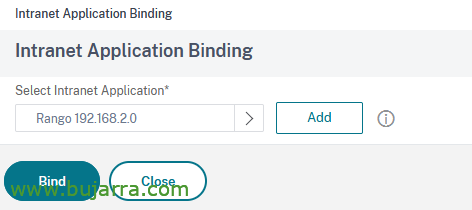

Sarrera eman behar diegu sarbidea eman nahi diegun sareari edo sareei, horretarako, etik “Citrix Gateway” > “Baliabideak” > “Intranet Aplikazioak” > “Gehitu” eta sortzen dugu helmuga nahi dugun lekura sar daitekeen, host bat, sare bat, portuz iragazten…

Y finalizaríamos vinculando al Virtual Server del NetScaler Gateway, en “Intranet Application”, seleccionamos nuestras Intranet applications y “Bind”.

Onena, creo que es más que suficiente para un primer documento donde podemos ver como configurar nuestro Citrix NetScaler Gateway como una pasarela de VPN y dar acceso seguro a la organización a cualquier usuario externo, hemos visto cómo asirgnarles direciones IP y cómo crear una regla de preautenticación para validar que el usuario dispone de ciertos requisitos antes de conectarse! En proximos documentos añadiremos distintos elementos que añadirán complejidad y seguridad,

Muxu bat, ondo joan dadila!