Instalacion y configuración de Microsoft Forefront Protection 2010 for Exchange Server

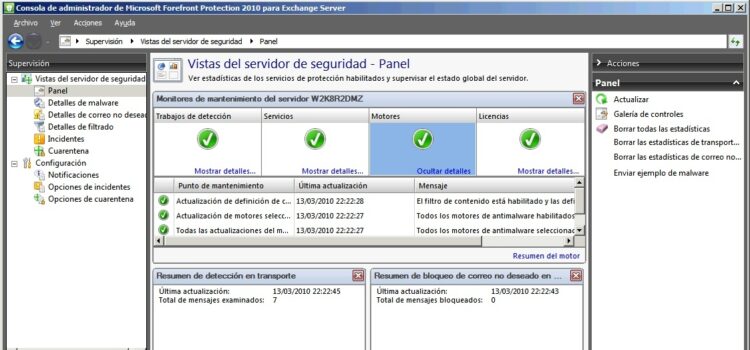

Microsoft Forefront Protection 2010 for Exchange Server (FPE) es el servidor de protección perimetral para una organización Microsoft Exchange 2010, donde podremos gestionar todo el bloqueo de correo entrante con el fin de rechazar los correos no deseados sea por la condición que configuremos (Anti SPAM), ya que nos proporciona 5 motores de definición anti antivirus de diferentes fabricantes! evitaremos también antimalware, tenemos la posibilidad de una amplia configuración desde una consola que es sencilla de gestionar, además tenemos una zona de informes que también está bastante chula. Y posibilidad de administración con PowerShell, cómo no! Zerbitzari hau izan behar da kanpoko posta jasotzen duena eta gure erakundera bidaltzen duena, Gomendagarria da DMZn dagoen zerbitzari batean konfiguratu, gure erakundetik guztiz aislatua, eta ertzeko garraio funtzioa duen zerbitzarian edo Edge Transport zerbitzarian.