Instalando en la DMZ un Exchange 2010 con la función de transporte perimetral

Si tenemos una organización de Microsoft Exchange Server ya implementada en nuestra red y queremos darle más seguridad, podemos implantar un servidor de Exchange en la DMZ o zona desmilitarizada con la intención de no exponer directly a internet nuestros servidores de Exchange de la LAN. Microsoft dispose de ello un rol o función llamada Función de transporte perimetral o Edge Transport que nos permitirá realizar filtro de correo no deseado, así como de antivirus o crear reglas de transporte.

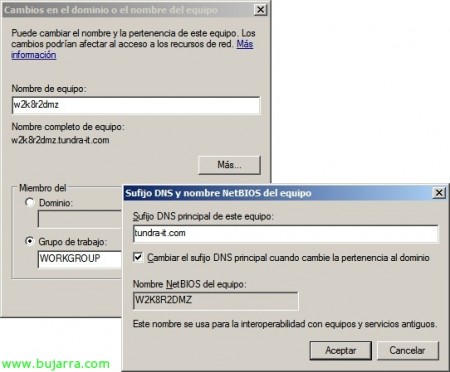

Para preparar nuestro servidor perimetral, tendremos que instalarle los requisitos previos que podremos encontrar en http://www.bujarra.com/?p=3698. Una vez instalados, tendremos que tener en cuenta que este equipo al estar en la DMZ no pertenecerá a ningún dominio! pero tendremos que configurarle el sufijo DNS con el nombre de nuestro dominio, horretarako, en las propiedades de “Equipo” donde se le cambiaría el nombre al equipo, pulsando en el “Gehiago…” agregamos un “Sufijo DNS principal de este equipo”. Aceptamos y reiniciamos el equipo.

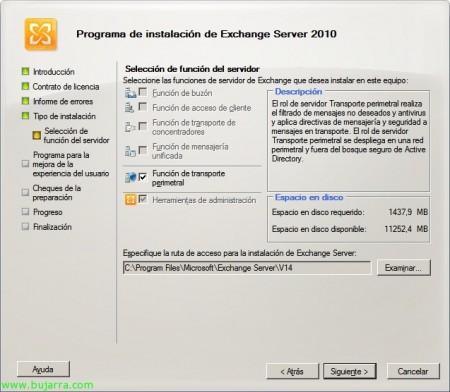

Una vez reiniciado comenzamos el asistente de Microsoft Exchange Server 2010 y en “Tipo de instalación” habremos seleccionado personalizada para aquí seleccionar unicamente el componente de “Función de transporte perimetral”. Seleccionamos la ruta donde los instalaremos & “Hurrengoa”,

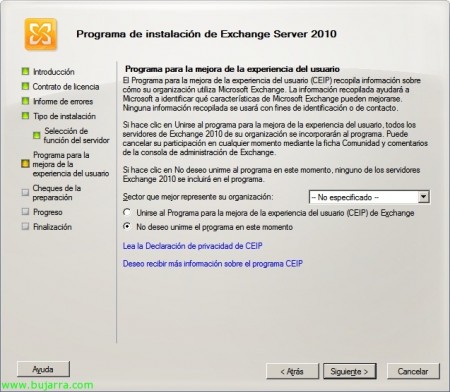

No nos unimos a programas de mejora de experiencia…

..comprobará los requisitos…

Ados, si cumplimos con todos los requisitos, podremos instalar ya pulsando “Instalatu”,

…

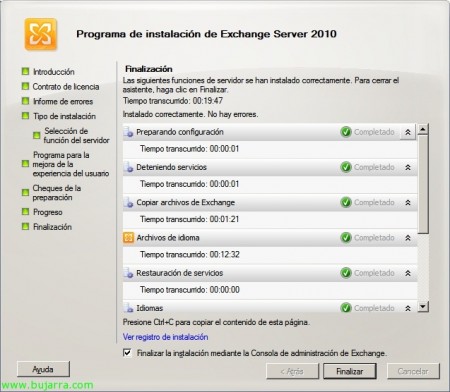

Y tras unos minutos tendremos ya nuestro servidor perimetral instalado. Sakatu on “Amaitu” y podemos desmarcar el check de “Finalizar la instalación mediante la Consola de administración de Exchange”,

Lo que tenemos que realizar ahora es generar un fichero XML en el servidor perimetral mediante la consola “Exchange Management Shell” para crear un fichero de suscripción. Con esto conseguiremos que mediante la replicación de EdgeSync sea administrable este servidor desde dentro de la organización. Para que esto funcione, lógicamente tendremos que tener los puertos necesarios abiertos en ambas direcciones, halaber izenen erabateko konponbide egokia bezala.

Ejecutamos: “New-EdgeSubscription -FileName: FITXATEGIA” eta fitxategia Exchange zerbitzariarekin kopiatu 2010 antolakuntzan duguna geroago inportatzeko.

Irekitzen badugu “Exchange kudeaketa kontsola” Perimetroko Garraio Zerbitzarian edo Edge Garraioan, kontsola honetan tresnen koadroa izango dugu, arazoak detektatzeko edo interesatzen zaiguna aztertzeko oso erabilgarria izango zaigu. Zerbitzari honi egin behar zaion konfigurazio guztia ez da kontsola honetatik egingo, baizik eta LAN barruan dauden antolakuntzako zerbitzarietatik.

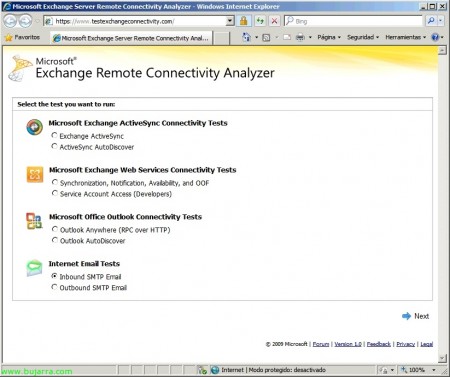

Arazoak konpontzeko hainbat test-en adibidea (http://testexchangeconnectivity.com).

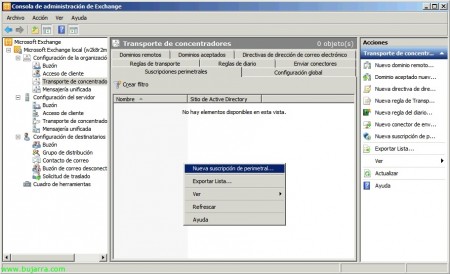

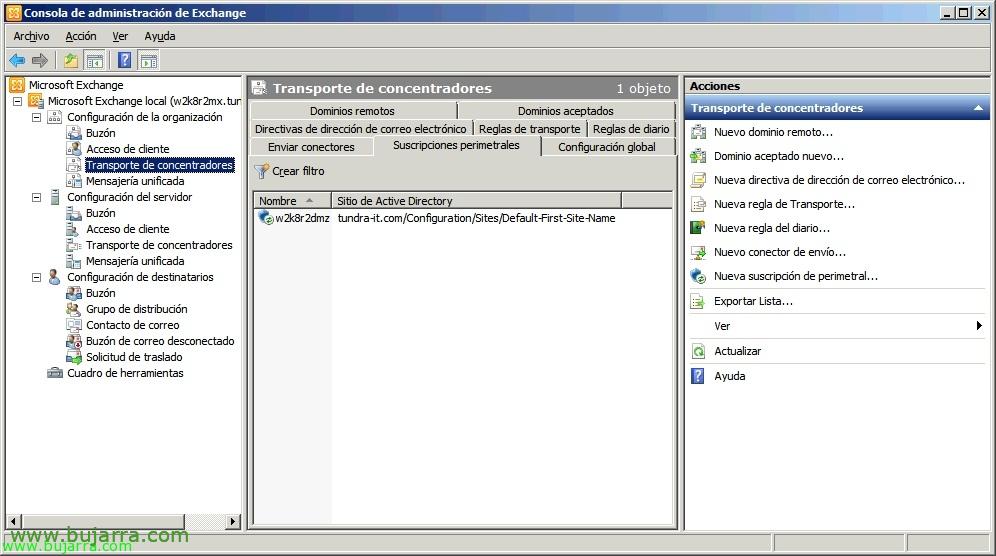

Onena, jarraitu., nos vamos a un servidor de la LAN para continuar con la subscripción del servidor perimetral en nuestra organización Exchange Server 2010. Abrimos la “Exchange kudeaketa kontsola”, vamos a “Antolaketa Konfigurazioa” > “Transporte de concentradores” > fitxa “Suscripciones perimetrales” y con botoón derecho “Nueva suscripción de perimetral…”

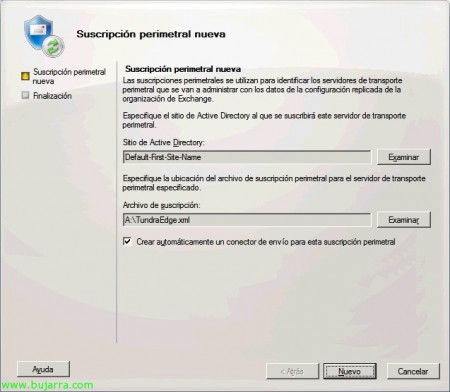

Examinamos y seleccionamos el sitio de nuestro Directorio Activo al que suscribiremos nuestro servidor de la DMZ, y en el archivo de suscripción introducimos el fichero generado anterior. Sakatu on “Berria” sortzeko.

Listo, sustatu “Amaitu”,

Ahora toda configuración necesaria ya la podremos realizar desde aquí. Tendremos que crear un conector de envío, uno de recepción, indicar los dominios aceptados y la configuración que nos interesa para evitar SPAM que se configura de forma muy sencilla.