Implementando FSSO para integrar Fortigate con el Directorio Activo

En cualquier organización donde se disponga de (al menos) un Fortigate y también de un Directorio Activo, esto es un must. Esta integración nos permitirá entre otros, pues añadir usuarios o grupos del AD a las reglas del firewall, o a nivel de registros, auditorías, prevención de amenazas… pues tener el detalle del usuario.

Lo dicho, si tienes Fortigate y Directorio Activo y todavía no los has integrado, vamos a intentar mostrar los pasos necesarios en este post. Instalaremos en los controladores de dominio que tengamos el agente de recolección Fortinet SSO Collector Agent, o más conocimos como FSSO. Este agente nos permitirá varias cosas, entre ellas y muy interesantes, poder crear reglas de firewall específicas a usuarios o grupos del Directorio Activo del tipo: si no eres Fulano no llegas a ese servidor, controles de navegación… Y otro de los beneficios que tendremos será que cada vez que se genere un log en nuestro firewall, registrará el usuario que lo ha generado. Obligatorio en cualquier organización.

Ojo, una cosa MUY importante, si tienes algún servidor de Escritorio remoto o alguna máquina Citrix VDA donde los usuarios compartan una dirección IP, deberemos posteriormente instalar un agente particular en estas máquinas. Esto lo veremos al final del post.

Instalación de Fortinet SSO Collector Agent,

Lo primero de todo como indicamos, será instalar el FSSO Collector Agent AD en nuestros controladores de dominio. Podremos descargar el FSSO Agent desde la web de soporte de Fortinet.

Instalamos el agente, no tiene mucho misterio, “Next”,

Aceptamos los términos de la licencia, “Next”,

Path por defecto de instalación ‘C:\Program Files (x86)\Fortinet\FSAE\’, “Next”,

Debemos indicar una cuenta con privilegios de administrador para iniciar el servicio, por favor, crear un usuario específico, no uséis el administrador de dominio para esto. En esta web tenéis unos tips para securizar luego esta cuenta. “Next”,

Confirmamos que tenemos ambas opciones marcadas, y seguimos en el modo avanzado, “Next”,

Venga, listos, “Install” para comenzar a instalar,

… esperamos unos segundos…

Y “Finish” pero asegurando que vamos a iniciar el asistente de FSSO.

Configuración de Fortinet Single Sign On,

Debemos indicar la dirección IP de este controlador de dominio, la IP y el puerto por el que escuchará el Agente. “Siguiente”,

Seleccionamos el dominio del listado para monitorizar, “Siguiente”

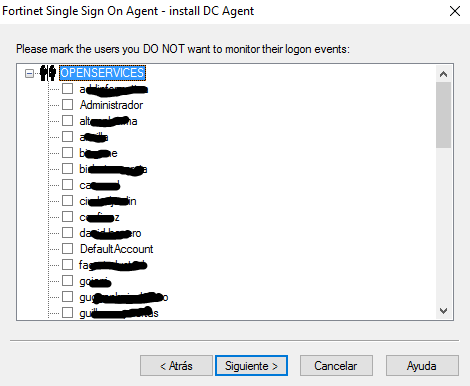

Y si queremos evitar recoger logs de algún usuario en particular podremos marcarlo ahora, “Siguiente”,

Marcamos “DC Agent Mode”, esta requerirá el agente instalado en el DC y cuidado que reiniciará el DC; o “Polling Mode” si no queremos o podemos instalar el Agente en todos los DCs.

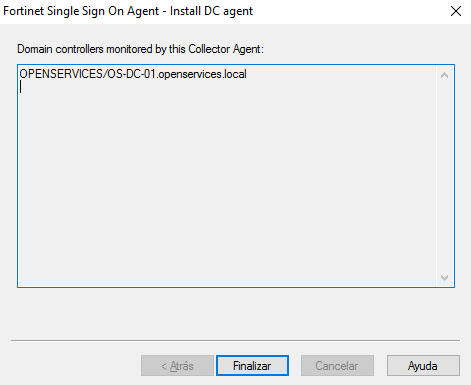

“Finalizar”,

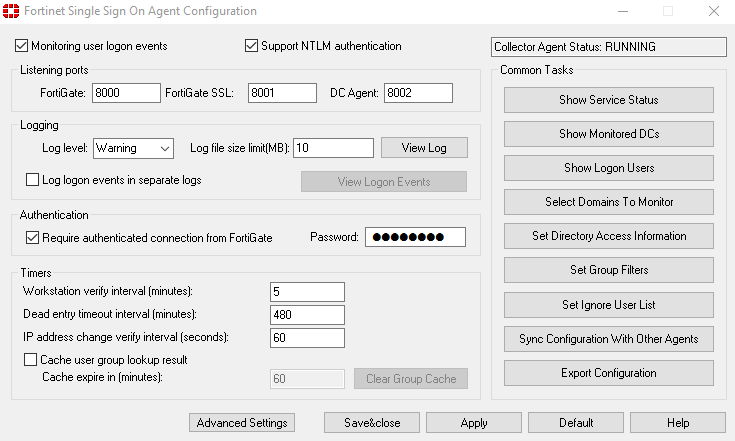

Una vez finalizado el asistente, abriremos la consola de “Fortinet Single Sign On Agent Configuration”, verificamos que el servicio esté corriendo, repasamos si queremos modificar algún parámentro, entre ellos “Require authentiated connection from FortiGate” donde podremos poner una contraseña que usaremos a continuación,

Creando el conector contra el AD,

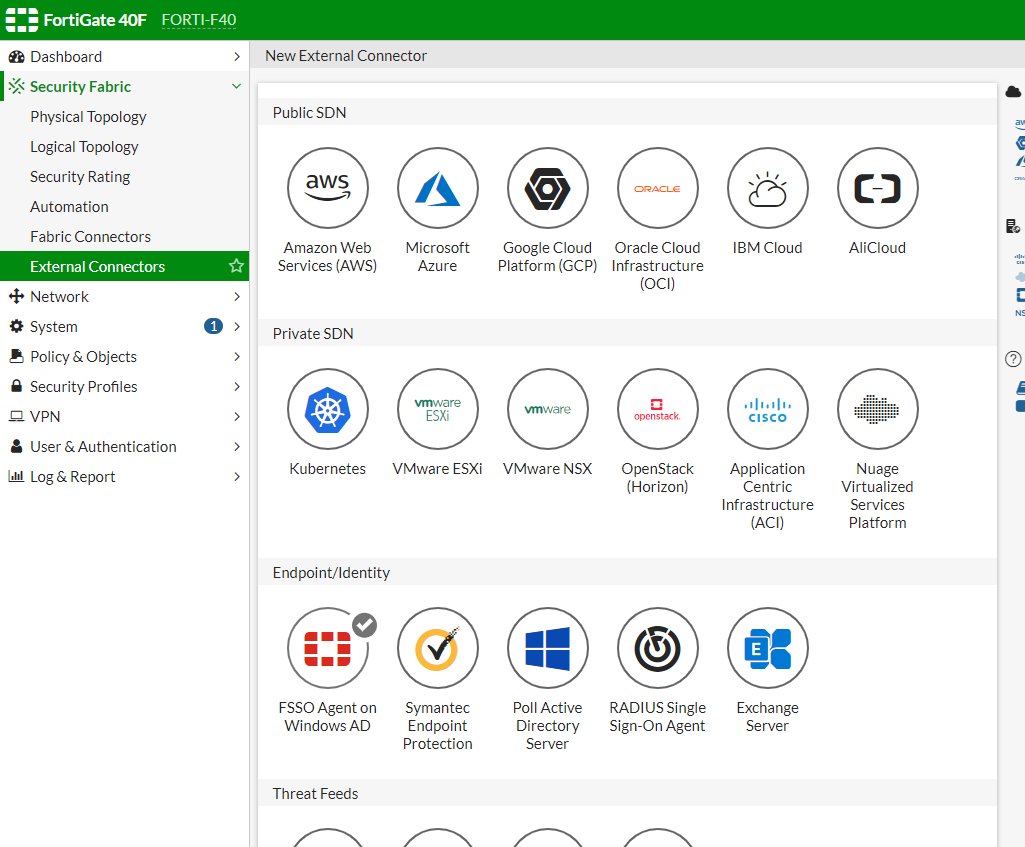

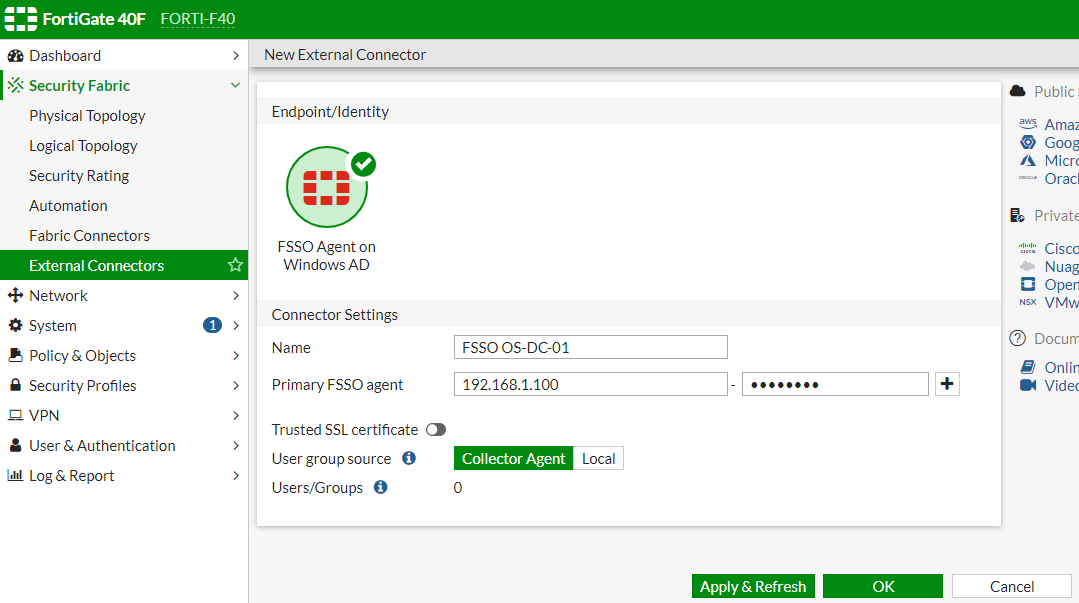

Es hora de ir a nuestro FortiGate y crear el conector que le unirá a nuestro Directorio Activo, vamos a “Security Fabric” > “External Connectors” > y buscamos ‘FSSO Agent on Windows AD’.

Al seleccionarlo le indicaremos un nombre a la conexión e indicaremos la máquina o las máquinas que tienen el agente FSSO instalado, junto a la contraseña que le hemos establecido hace dos pasos, pulsamos en “Apply & Refresh”,

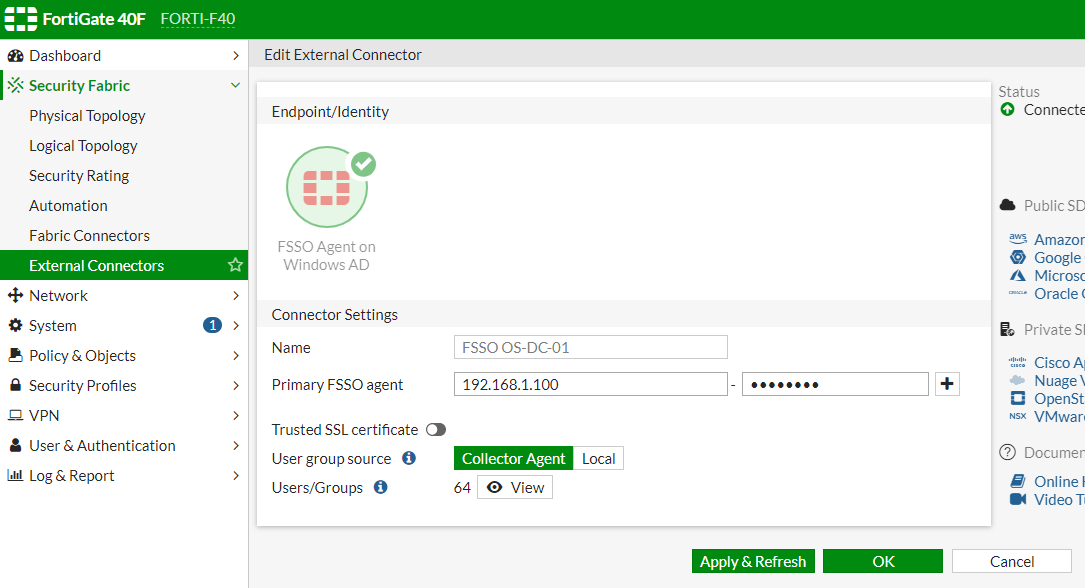

Y veremos cómo ya nos detecta varios objetos de tipo Usuario o Grupos, “OK”,

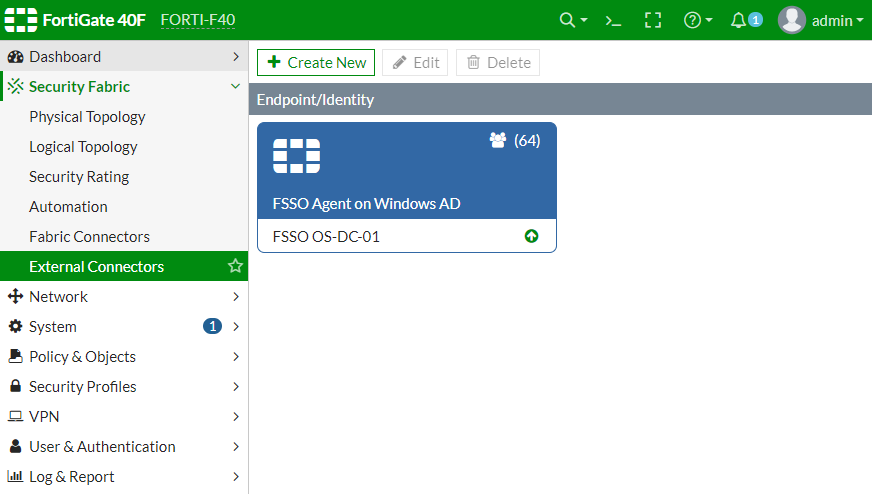

Verificamos que el conector ahora sí está levantado,

Validando FSSO,

Y ya podremos empezar a definir los grupos de nuestro Directorio Activo en Fortigate, desde “User & Authentication” > “User Groups” podremos crear un nuevo grupo, indicarle que es de tipo “Fortinet Single Sign-On (FSSO)” y en los miembros podremos añadir directamente los Usuarios o Grupos que nos interesen del Directorio Activo.

Estos Usuarios o Grupos que definamos nos pueden venir muy bien, como por ejemplo para esto, para editar o crear reglas de firewall donde indiquemos que si no perteneces a un grupo, pues no accedes a Internet, por poner un ejemplo. En la regla, en el Source, a parte de como sabemos podemos poner direcciones IP o rangos de red, pues ahora podremos escoger estos usuarios o grupos del Directorio Activo. Fabuloso!

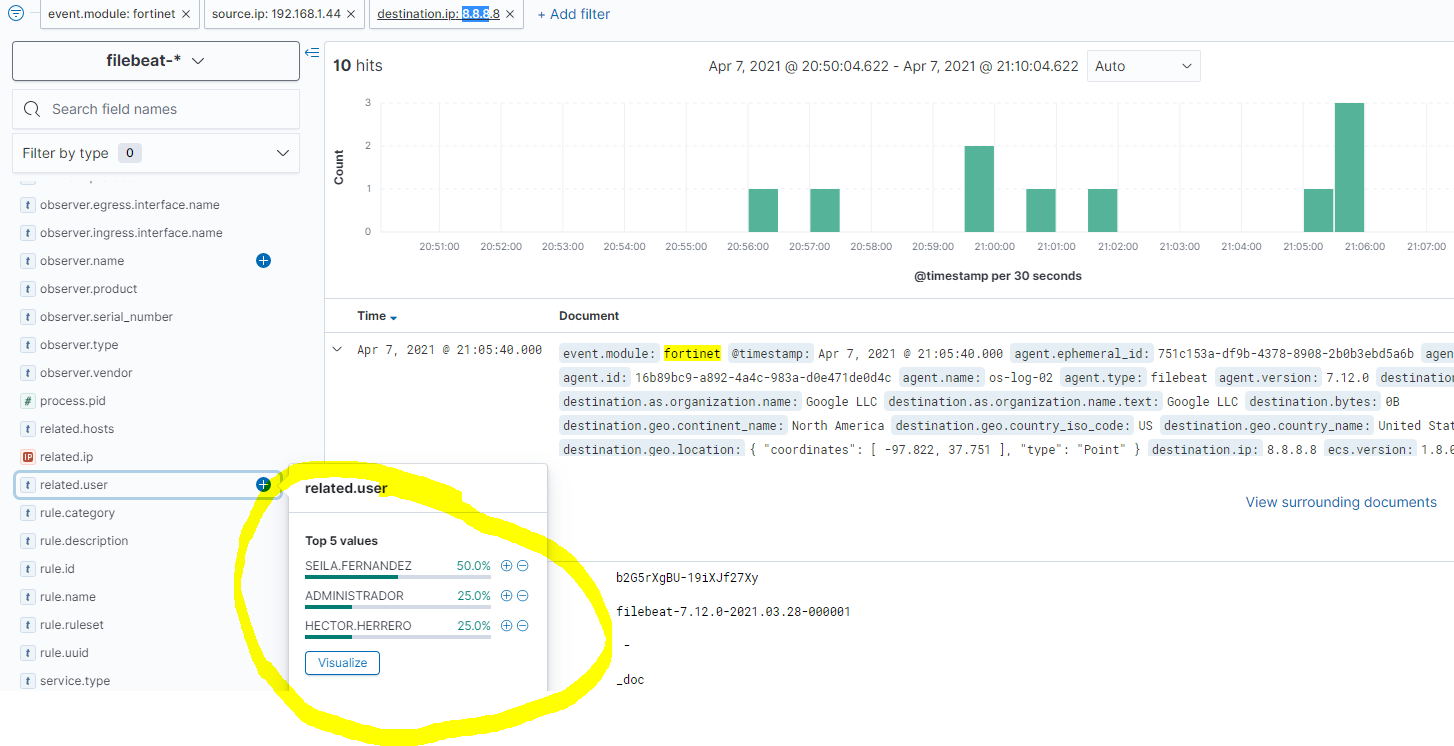

¿Y esto? Una maravilla, ahora en los logs del firewall saldrá un nuevo campo con los datos del usuario que ha generado el registro! Ya podremos saber qué usuarios visitan qué webs! 🙂

Y como siempre, si tenemos un recolector de logs, será un campo bastante útil, ya que nos permitirá perseguir a nivel de usuario cualquier detalle que registre el firewall de FortiGate!

Instalación del Agente FSSO en Servidores de Escritorio remoto o Citrix VDA,

Lo dicho, si tienes alguna máquina donde trabajen múltiples usuarios bajo una misma dirección IP, habitualmente sobre servidores de Terminal Services o servidores Citrix VDA, en estas máquinas será necesario instalar otro agente que nos tendremos que descargar igualmente de la web de soporte de Fortinet.

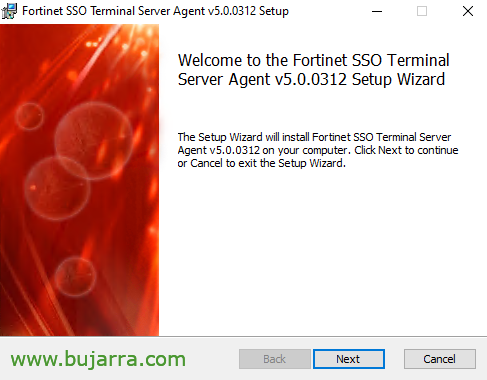

En cada servidor debemos instalar el Fortinet SSO Terminal Server Agent, “Next”,

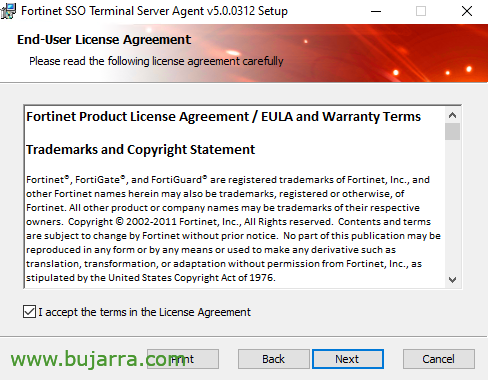

Aceptamos el acuerdo de licencia & “Next”,

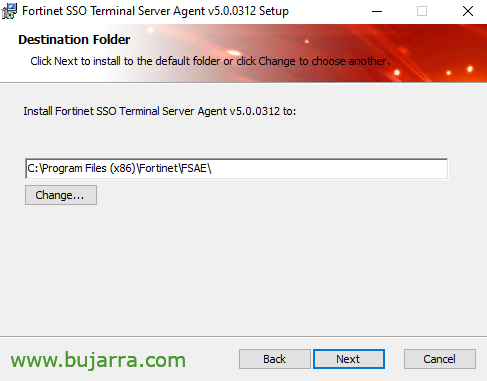

Lo mismo que antes, path por defecto “C:\Program Files (x86)\Fortinet\FSAE\”, pulsamos “Next”,

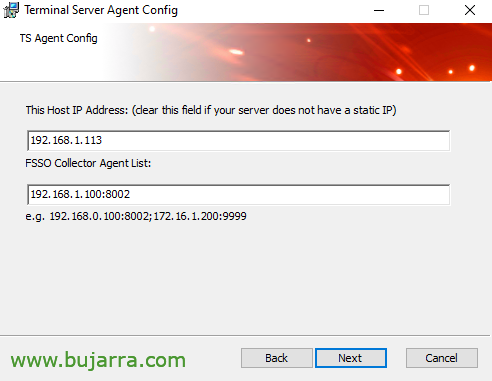

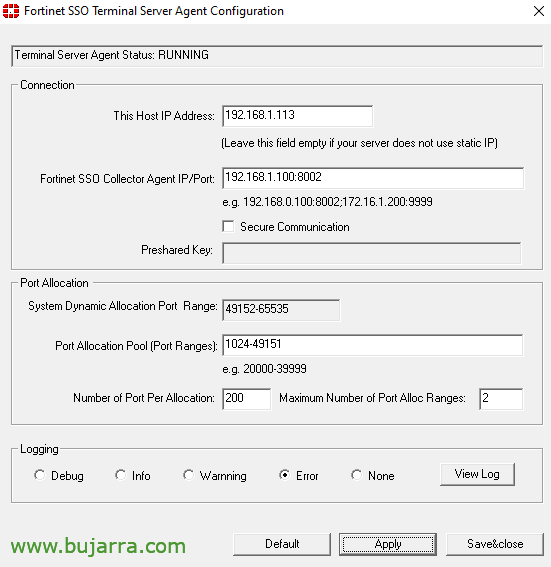

Indicamos la dirección IP del propio servidor, la IP que tengamos y adicionalmente debemos indicar la dirección IP de los FSSO Collector Agent, si tenemos más de uno debemos añadirlos. “Next”,

Pulsamos “Install” para comenzar la instalación,

… esperamos unos segundos…

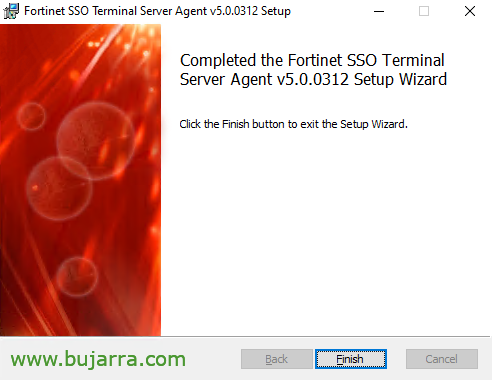

“Finish”

Y si queremos abrimos la consola de configuración “Fortinet SSO Terminal Server Agent Configuration”, pero en principio no tendríamos que hacer ningún cambio.

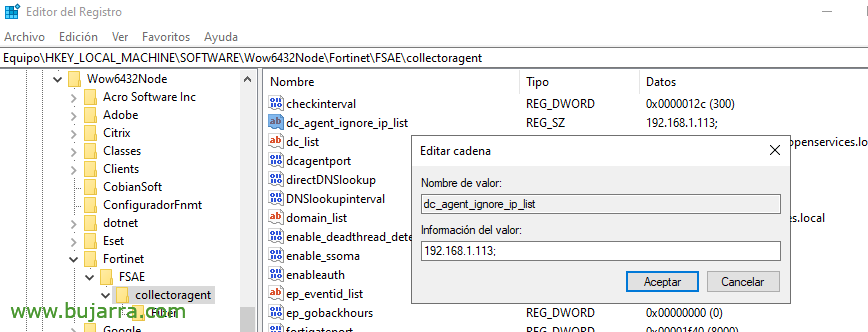

En el Agente del FSSO del o de los DCs debemos editar una clave de registro para ignorar las IPs que tienen el Agente TS instalado, así no duplicaremos lo que recogemos de esas maquinas, si no solo lo del Agente TS en ellas.

Editamos en la clave “HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Fortinet\FSAE\collectoragent” la cadeba ‘dc_agent_ignore_ip_list’ e indicamos las direcciones IP de los del Agente TS.

Y si va todo bien, luego en la herramienta de FSSO veremos en “Show Logon Users” que sale como ‘TS-Agent’ en la columna ‘Type’.

Bueno, aquí acabamos por hoy, como siempre esperando que a alguien le pueda ser de utilidad, que no sólo es poner un FortiGate en las empresas y ya, que hay muchas cosas que se pueden hacer para darle un uso coherente, me apostaría la mano derecha (la buena) a que la mitad de las empresas ni si quiera usan UTM en sus reglas, y me la apuesto por experiencia, por lo que me encuentro en los mundos de Dios…

Pues eso, integrar vuestros firewalls Forti en el Directorio Activo y ser buenos!

Cuidaros, que vaya bien, abrazos,