Obteniendo un A+ en SSLABS en los sitios publicados con NetScaler

Este post nos será muy útil si tenemos algún servicio publicado con NetScaler, desde el propio Gateway, hasta algún Content Switch que tengamos por ejemplo, la cuestión será elevar el nivel de cifrado requerido evitando posibles cifrados viejos vulnerables.

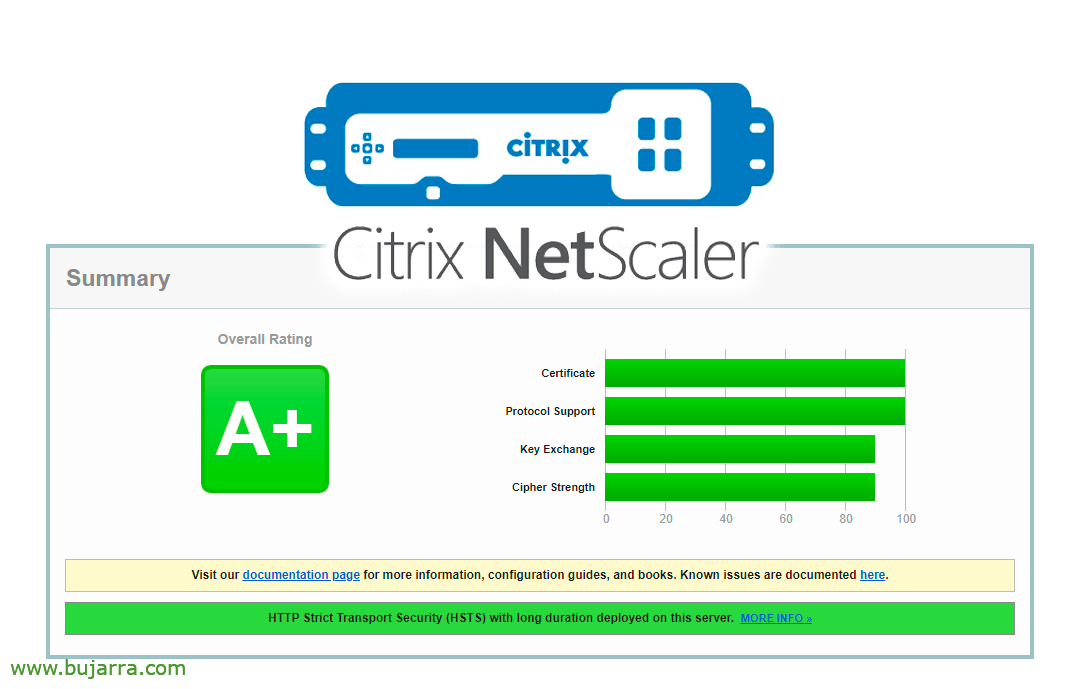

Desde hace tiempo conocemos y os doy la tabarra con la maravillosa web de SSL Labs, un sitio web que verificará cualquier servicio que tengamos publicado con un certificado y pensamos por tanto que es seguro. SSL Labs nos sacará los colores y nos indicará posibles fallos de seguridad. La cuestión será hacerle caso y no usar cifrados que a día de hoy no son seguros.

Empezamos, si vamos a “Traffic Management” > “SSL” > “Cipher Groups” y creamos desde “Add” un grupo de cifrado nuevo, donde añadiremos los últimos cifrados y claro quitaremos el acceso a máquinas viejas que no los soporten, como puedan ser Windows 7. Le damos un nombre y añadimos los siguientes cifrados:

- TLS1.2-ECDHE-RSA-AES128-GCM-SHA256

- TLS1.2-ECDHE-RSA-AES256-GCM-SHA384

- TLS1.2-ECDHE-ECDSA-AES128-GCM-SHA256

- TLS1.2-ECDHE-ECDSA-AES256-GCM-SHA384

Ahora, crearemos un Perfil SSL, desde “System” > “Profiles” > “SSL Profile”. Y configuramos:

- Le indicamos un nombre.

- En ‘Deny SSL Renegotiation’ marcamos ‘NONSECURE’.

- Marcamos ‘HSTS e indicamos ‘Max Age’ a ‘15552000’

- En ‘Protocol’ desmarcaremos ‘SSLv3’, ‘TLSv1’, y ‘TLSv11’. Al menos dejaremos ‘TLSv12’.

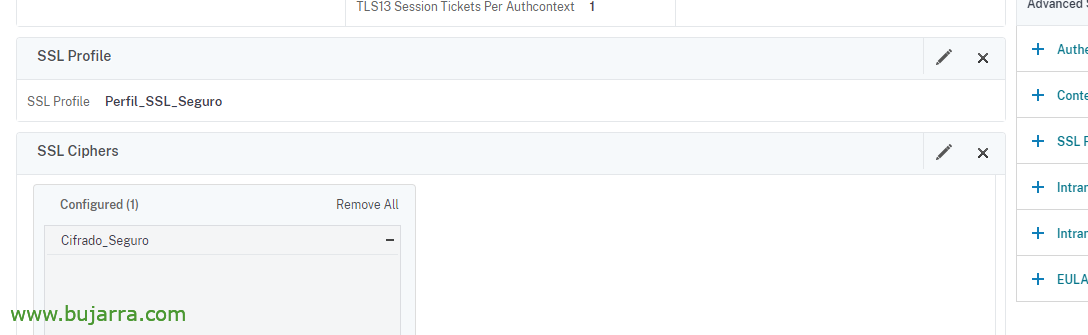

Y luego sería cuestión de asociar el Grupo de cifrado y el Perfil de SSL en los virtual server que dispongamos, sea un GSLB, Content Switching, un Gateway…

El ideal será hacer una prueba antes y después de modificar en el NetScaler, recordar posteriormente si todo fue bien, grabar la configuración. Así que, podremos borrar el caché en SSL Labs y probar de nuevo, si todo ha ido bien tendremos la máxima nota de seguridad, ahora nuestro canal seguro sí lo será utilizando unos niveles de cifrado más altos.