Reindirizzamento degli eventi del Visualizzatore eventi da computer Windows a Elasticsearch con Winlogbeat e visualizzazione con Grafana

Non male, una volta che abbiamo già configurato la nostra piattaforma con Elasticsearch, Logstash e Kibana, In questo primo post, analizzeremo gli eventi del Visualizzatore eventi dei nostri computer Windows utilizzando Winlogbeat! Installeremo il piccolo agente e invieremo gli eventi che decidiamo a Logstash di elaborare e archiviare in Elasticsearch, e poi li visualizzeremo con Grafana!

Il processo sarà semplice, per prima cosa scaricheremo Winlogbeat da https://www.elastic.co/downloads/beats/winlogbeat, lo decomprimiamo e , ad esempio lo lasciamo in ‘ C:\Programmiwinlogbeat'. Modificheremo il file di configurazione 'winlogbeat.yml’ in base alle nostre esigenze, comunque nel 'winlogbeat.full.yml’ Abbiamo tutte le opzioni e le funzionalità che possiamo utilizzare.

Configurazione di Winlogbeat,

Nella prima sezione del 'winlogbeat.yml’ saremo in grado di indicare quali Registri Eventi e quale tipo vogliamo reindirizzare, Configuriamo in base alle nostre esigenze. L'applicazione è abilitata per impostazione predefinita, Sicurezza o Sistema, (scritto in inglese), per vedere quali sono i nostri abbiamo da un Powershell che esegue 'Get-EventLog *’ Lo abbiamo preso!

[Codice sorgente]winlogbeat.event_logs:

– Nome: Applicazione

ignore_older: 72h

– Nome: Sicurezza

livello: critico, errore, avvertimento

– Nome: Sistema

– Nome: Agente Veeam[/Codice sorgente]

Nella sezione ===== Generale possiamo ===== aggiungere ulteriori tag o campi nel caso in cui fossimo interessati ad associare questo Winlogbeat del computer a diverse parole chiave, in modo che possano poi essere utilizzati in diverse ricerche, come indicare se si tratta di un server, è un database o un server web, o avere IIS, il tuo sistema operativo…

[Codice sorgente]Tag: ["Portatil", "Windows 10", "OS-PO-01"]

Campi:

globo_environment: Produzione[/Codice sorgente]

Nella sezione Output, invece di inviare i dati direttamente a Elasticsearch, inizialmente li faremo passare attraverso Logstash per essere trattati. Quindi nella sezione corretta indichiamo il server Logstash e la porta che vogliamo utilizzare (In questo esempio, il metodo 5044), ricordati di commentare l'output di Elasticsearch con # E abbiamo lasciato qualcosa del genere:

[Codice sorgente]#——— Output di logstash ———

uscita.logstash:

# Gli host di Logstash

Ospita: ["DIRECCION_IP_LOGSTASH:5044"][/Codice sorgente]

Se abbiamo problemi o vogliamo che Winlogbeat generi un registro per i problemi di debug, dobbiamo abilitare:

[Codice sorgente]logging.to_files: Vero

logging.files:

Sentiero: C:\Programmiwinlogbeatlogs

logging.level: Informazioni[/Codice sorgente]

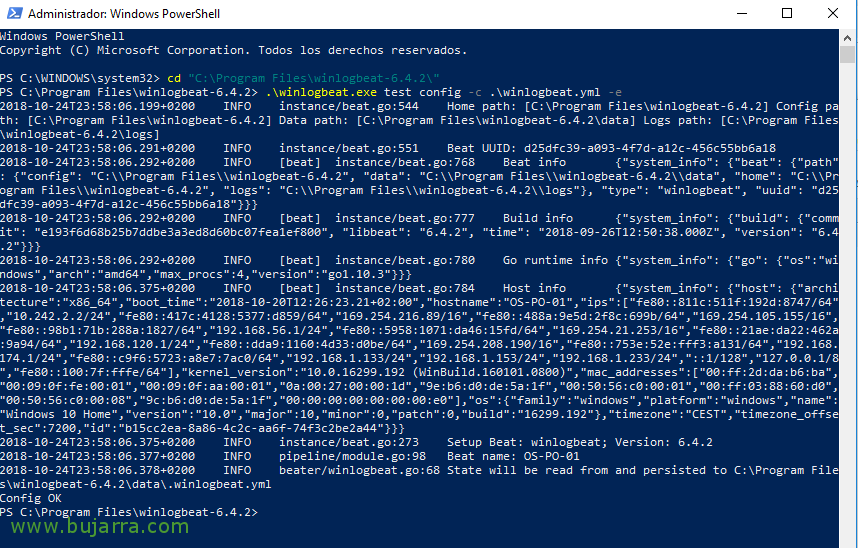

Una volta configurato Winlogbeat, possiamo verificare se abbiamo configurato correttamente il suo file di configurazione, apriamo un PowerShell con privilegi di amministratore e andiamo al suo percorso, Correre:

[Codice sorgente].\winlogbeat.exe test config -c .winlogbeat.yml -e[/Codice sorgente]

La prima volta che dobbiamo importare il modello con il formato del campo che devi generare nel nostro Elasticsearch, Correre:

[Codice sorgente].\winlogbeat.exe configurazione –template -E output.logstash.enabled=false -E 'output.elasticsearch.hosts=["direccion_ip_elasticsearch:9200"]'[/Codice sorgente]

Configurazione di Logstash,

Prima di andare avanti, andremo al server Logstash, e consentiremo a Logstash di accettare i log di Winlogbeat e di archiviarli in Elasticsearch. Useremo un singolo file di configurazione chiamato '/etc/logstash/conf.d/beats.conf’ per elaborare i log che riceviamo da altri prodotti Beats nella suite Elasticsearch, e genererà un indice per ciascuno di essi, Qualcosa del genere ci aiuterà:

[Codice sorgente]Immissione{

Batte{

porta => "5044"

}

}

prodotto{

Ricerca elastica {

hosts=> ["DIRECCION_IP_ELASTICSEARCH:9200"]

indice => "%{[@metadata][Picchiare]}-%{+AAAA-MM-gg}"

document_type => "%{[@metadata][digitare]}"

}

}[/Codice sorgente]

Riavviamo Logstash in modo che le modifiche abbiano effetto:

[Codice sorgente]Riavvio del log del servizio[/Codice sorgente]

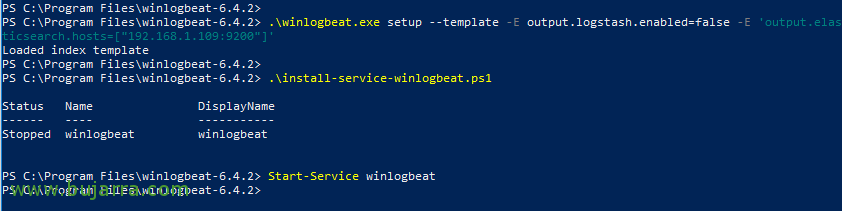

Torniamo al nostro team Windows, installa Winlogbeat come servizio sul nostro Windows e possiamo avviarlo:

[Codice sorgente].\install-service-winlogbeat.ps1 → Installa come servizio

Start-Service winlogbeat[/Codice sorgente]

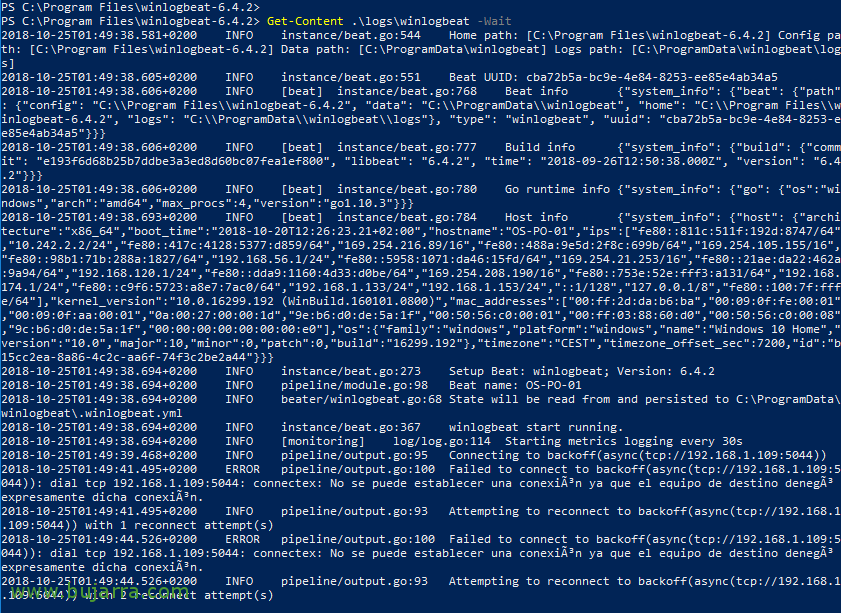

e se vogliamo vedere lo stato della connessione possiamo eseguire:

[Codice sorgente]Get-Content .logswinlogbeat -Wait[/Codice sorgente]

Da Kibana,

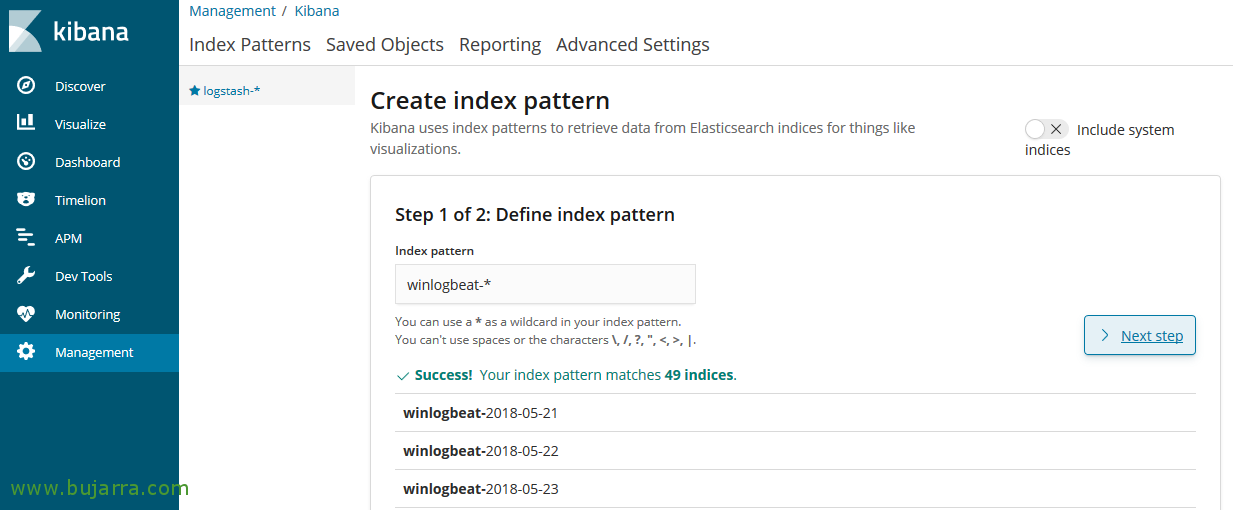

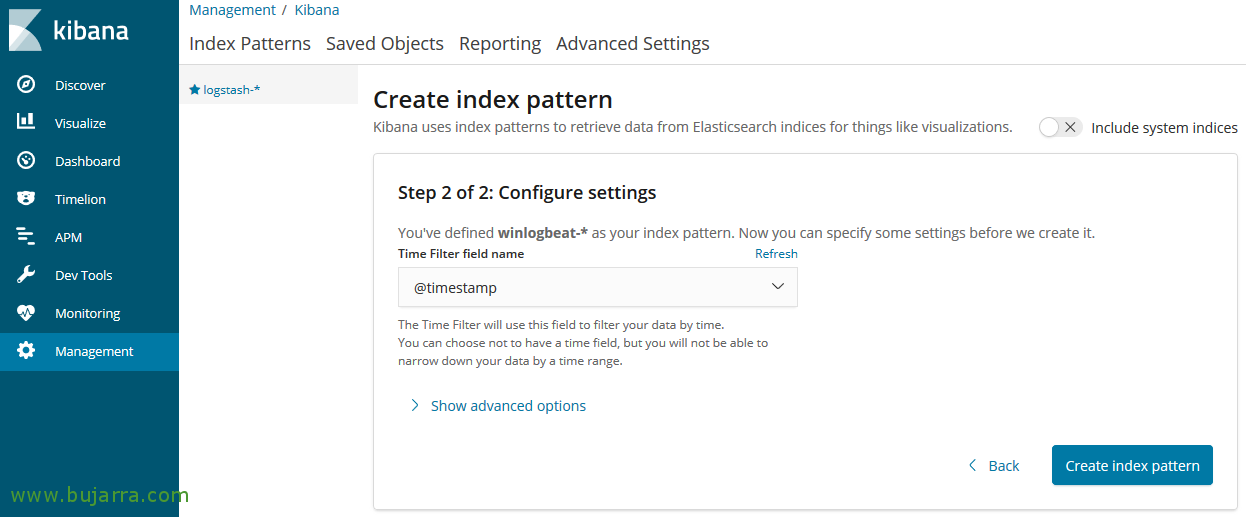

Non male, ora da Kibana creeremo il modello per questo indice, apriamo Kibana, “Gestione” >” Modelli di indice” > “Crea modello di indice”, Indichiamo come modello 'Winlogbeat-*’ e seguiamo la procedura guidata,

Seleziona il campo ‘@timestamp’ Da utilizzare come filtro temporale, e “Creare un modello di indice”.

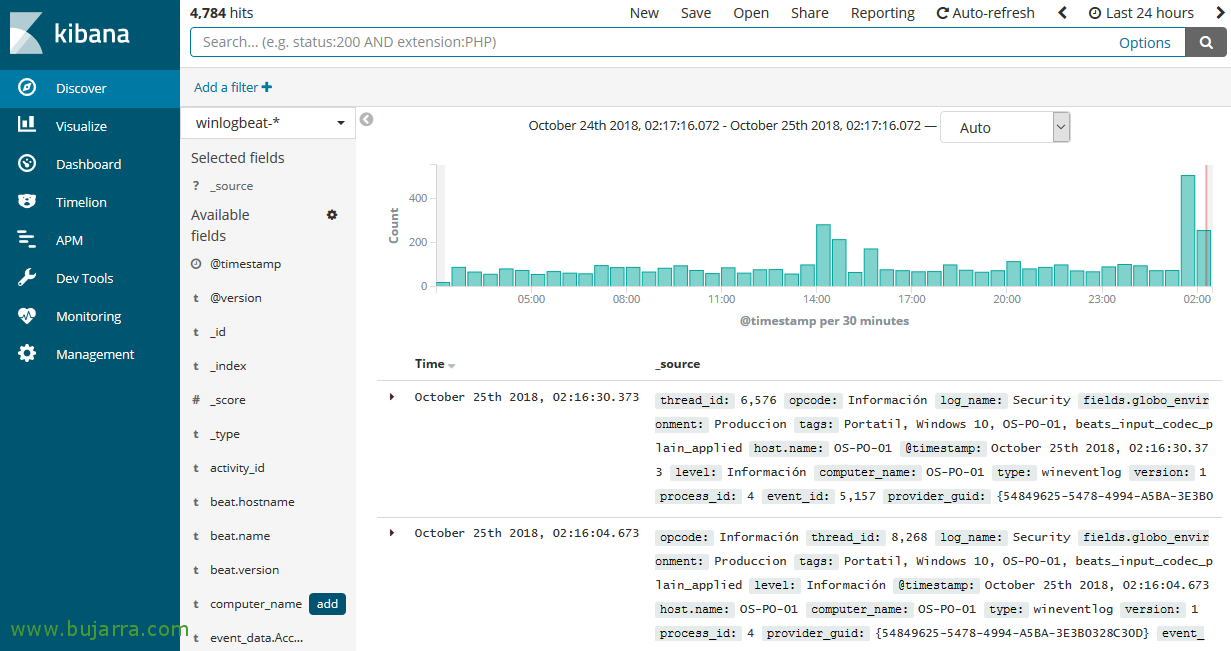

Per vedere i dati che abbiamo ottenuto, Stiamo per “Scoprire”, abbiamo selezionato il modello appena creato da Winlogbeat, Se tutto è andato come dovrebbe, i nostri computer Windows invieranno gli eventi a Logstash e Logstash a Elasticsearch, Avremo memorizzato i log di tutti gli eventi che abbiamo reindirizzato!

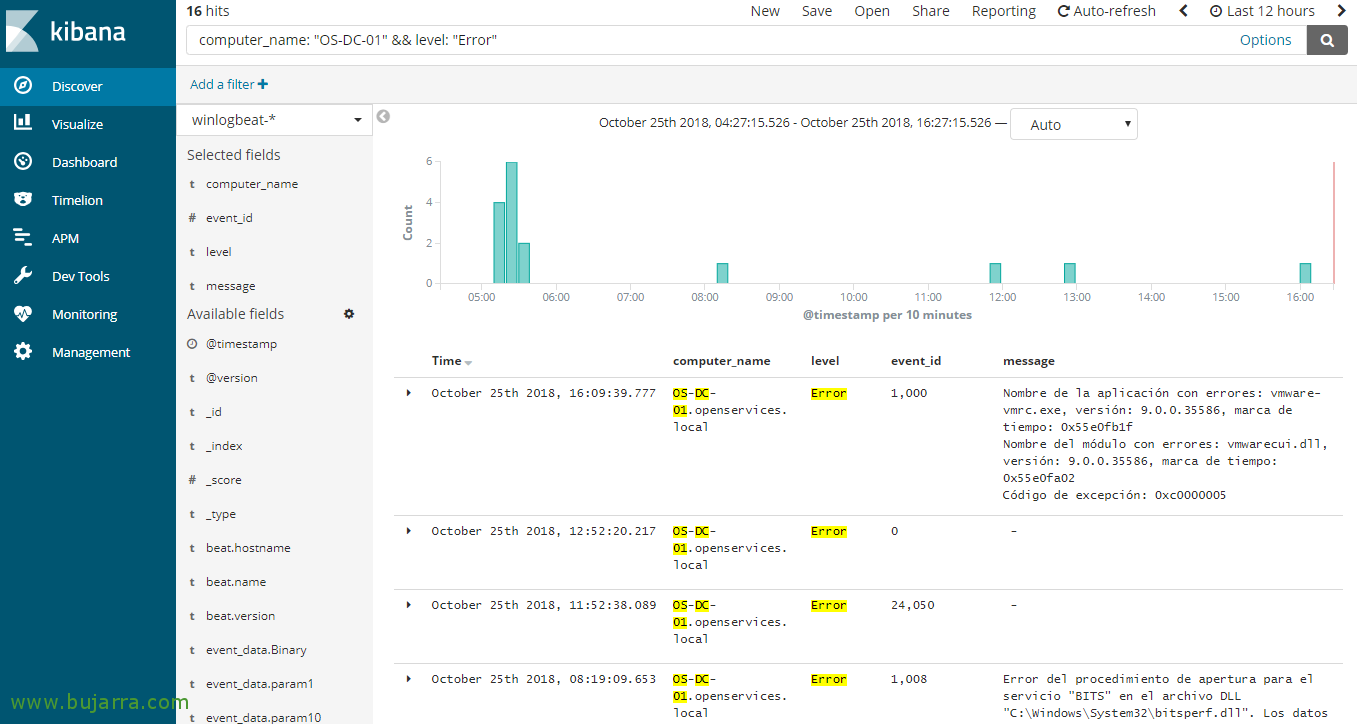

Possiamo aggiungere i campi che vogliamo visualizzare, o tutti… oltre a filtrare le ricerche con la sintassi di Lucene, Per visualizzare gli eventi di un team, ad esempio "computer_name: “NOMBRE_EQUIPO_WINDOWS”‘, o' livello: “errore”‘ filtrerà e ci mostrerà gli eventi del livello di errore di Windows. Toccando puoi vedere che puoi semplicemente fare query come vuoi per visualizzare i dati che desideri…

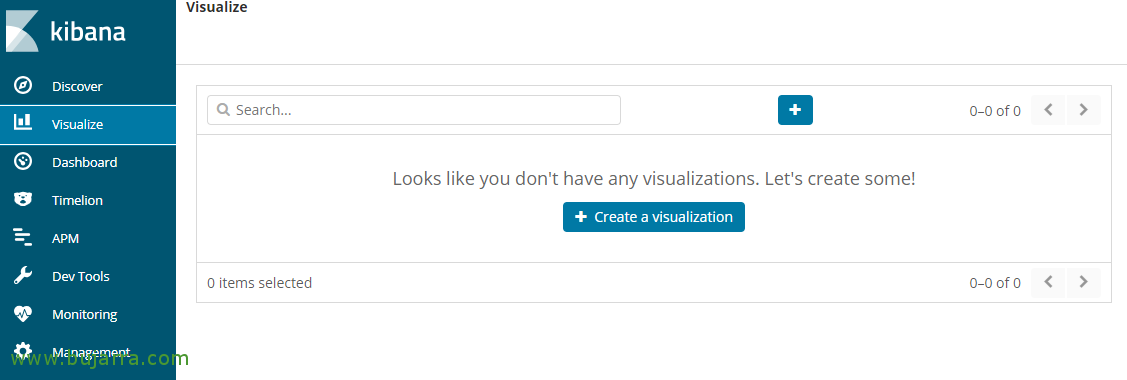

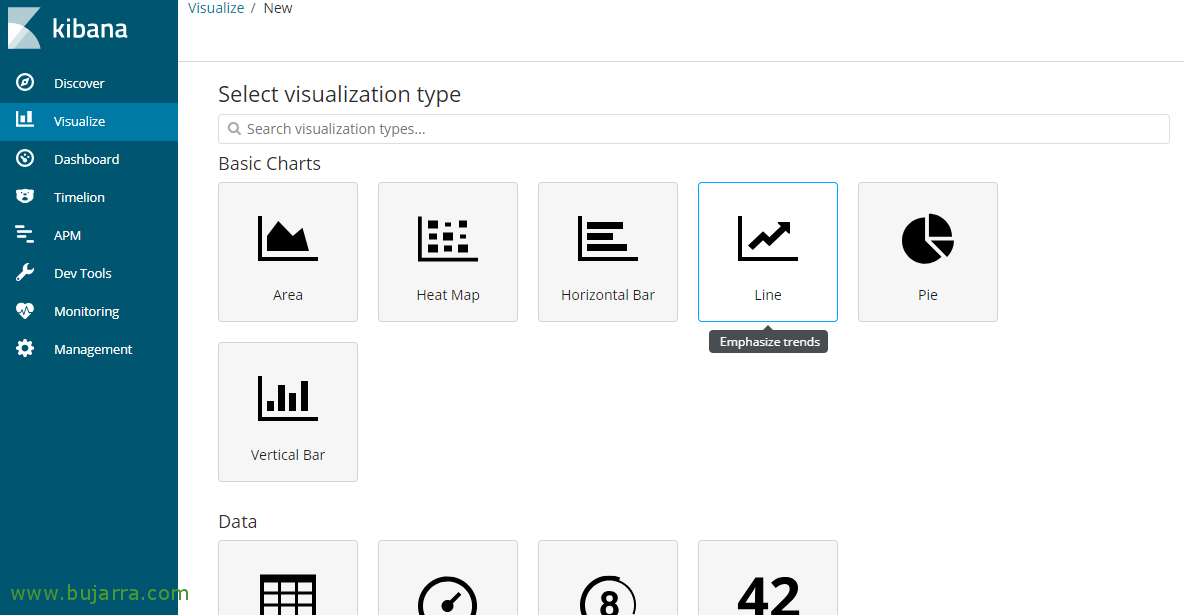

Se vogliamo, con Kibana saremo in grado di creare visualizzazioni di questi dati e catturarli in modo grafico, qualcosa di molto più intuitivo di quello che abbiamo appena visto, poiché “Visualizzare”!

Vedremo che saremo in grado di creare visualizzazioni di tipo tabella, Aree, Mappe di calore, Bar, Poema, Formaggi… Ma, personalmente come mi piace Grafana è quello che vedremo dopo. Non voglio dire che non ti incoraggio a scoprire Kibana, che è un vero spasso, Vedrai che in modo molto semplice sarai in grado di visualizzare tutti i dati che ti piacciono.

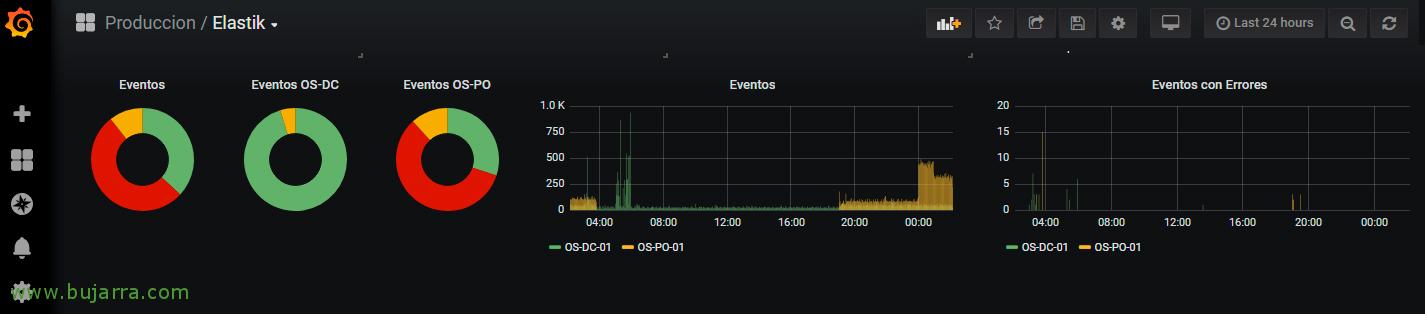

Da Grafana,

Cosa andremo a vedere in questa parte, è come creare inizialmente un connettore da Grafana a Elasticsearch, poi come creare la nostra prima Dashboard e visualizzare i dati che stiamo memorizzando in Elasticsearch in un modo diverso e interessante.

Dal nostro Grafana, possiamo andare a “Configurazione” > “Fonti dei dati”, Daremo un nome alla connessione, nell'URL dobbiamo indicare l'URL del nostro Elasticsearch 'http://DIRECCION_IP_ELASTIC:9200’. Seleziona 'winlogbeat-*’ Da utilizzare come nome per gli indici, indichiamo il campo @timestamp per il campo orario e selezioniamo la versione di Elasticsearch, Clicca su “Salvare & Test”,

Ed è ora di creare la nostra prima Dashboard! Al suo interno abbiamo creato un Panel, in questo caso si tratterà del tipico bar, dove visualizzeremo tutti gli eventi generati da un paio di macchine. Selezioniamo il nostro connettore in base agli indici Winlogbeat in Elasticsearch, e possiamo utilizzare le stesse query Lucene da qui per visualizzare ciò che ci interessa.

Oh, bene, Creeremo i tipi di visualizzazioni che ci interessano vedere, Qui vediamo le ultime novità 24 ore dei miei team, I tuoi eventi informativi, quelli che sono Avviso e quelli contrassegnati con Errori, Espositore Formaggi e Bar, vedrai che in pochi secondi farai il tuo!!! Spero che tu l'abbia trovato interessante,