VPN con Citrix NetScaler III – Autenticazione con certificati

Mi piace molto questo post, nel documento di oggi vedremo come possiamo convincere i nostri cari e amati utenti ad accedere a NetScalet Gateway attraverso i propri certificati SSL e non nel modo tradizionale; rendendolo più agile e con una Smart card (USB o NFC) entreranno in modo più sicuro.

Quindi, continuando questa serie di post sul montaggio di una VPN tramite NetScaler Gateway, oggi obbligheremo l'accesso all'ambiente tramite certificati personali che avremo generato precedentemente nel nostro Active Directory, così come distribuiti ai nostri utenti in formato fisico o digitale.

Questo post è strutturato nel seguente modo:

- Configurazione in NetScaler per richiedere certificati al momento del login

- Collaudo

- Simulatore di Smart Card

Configurazione in NetScaler per richiedere certificati al momento del login

Creazione del profilo di Authentication CERT

Creiamo il profilo di autenticazione per richiedere certificati da, “Citrix Gateway” > “Politiche” > “Autenticazione” > “CERT” > “Profili” > “Aggiungere”, Indichiamo un nome e scegliamo l'attributo con il campo del nome utente, “Creare”,

Creazione della politica di Authentication CERT

Creamos ahora la política y lo vinculamos con el perfíl recién creado, poiché “Citrix Gateway” > “Politiche” > “Autenticazione” > “CERT” > “Politiche” > “Aggiungere”, indicando un nombre y la expresión ‘ns_true’. “Creare”,

Collegamento della politica a NetScaler Gateway

En el Virtual Server del NetScaler Gateway se le bindea el certificado de la CA de la organización (si no lo tenemos hecho ya),

En el Virtual Server del Gateway en “Basic Authentication” debemos añadirle una nueva, Seleccionamos una política de tipo ‘CERTIFICATE’ del tipo ‘Primary’ e clicca su “Continuare”,

Seleccionamos la política anteriormente creada y pulsamos en “LEGARE”,

Quedando ya asociada ‘1 Cert Policy’, Clicca su “Donare”.

A proposito, tener en cuenta en el servidor LDAP el ‘Server Logon Name Attribute’ ya que por defecto es ‘sAMAccountName’ y eso sería algo como hector.herrero y no me permitiría loguearme como ‘he************@**********es.local‘ che è come appare l'utente che viene emesso nei certificati.

Collaudo

Riapriamo il sito web di Citrix NetScaler Gateway, se non disponiamo del nostro certificato non potremo accedere.

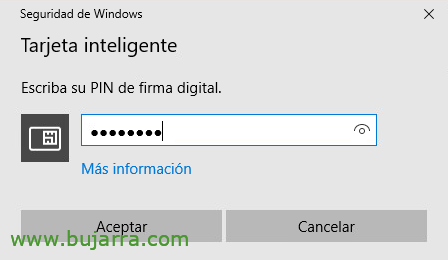

Invece, se abbiamo la nostra smart card o certificato installato, entrando nel sito web di Citrix NetScaler Gateway ci chiederà il PIN per accedere al nostro certificato e ci mostrerà il portale web in caricamento…

Successivamente lancerà Secure Access e chiederà il PIN…

E richiederà la password, l'utente verrà preso dal certificato e non potrà essere modificato. Questo ci succede perché abbiamo ancora collegata la politica LDAP.

E dopo aver inserito le credenziali potremo accedere come di consueto!

Simulatore di Smart Card

Esta parte final hablaremos de cómo generar un certificado de utente y de how si no tenemos un Smart Card reader USB podemos simularlo con un software. En un documento previo, ya vimos cómo se pueden generare certificati para los utenti del nostro Directorio Activo, puedes seguir esos pasos. O estos usando un software simulador llamado EIDVirtual Smart Card, para usar en MVs y LABs puede venir bien, Abbiamo 30 días de trial y se puede descargar de qui.

Instalamos el software, que no tiene mucho misterio y después lanzamos el asistente de configuración. Enchufamos un pendrive USB y lo usará para él, indicamos nuestra letra del pendrive y un PIN, lo formateará para esto. Podremos guardare luego certificados en él 😉 “Formatta”,

“Sì”,

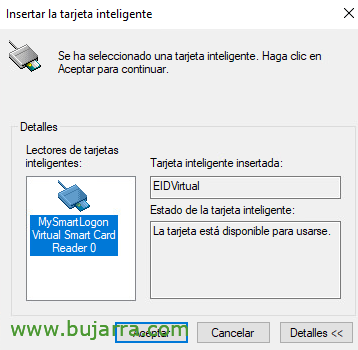

È normale, no detecta la tarjeta, hay que despinchar el pendrive y volver a enchufarlo…

Pronto, lo detecta, Accettare!

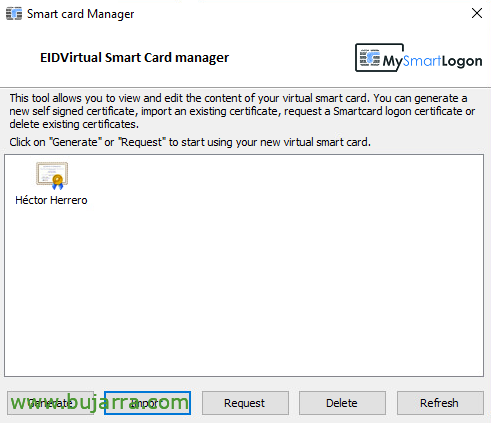

Ahora se carga el Smart Card Manager, que sirve para gestionar este pendrive, o sea este SmartCard, e instalarle certificados, podemos importarlos… abrir la utilidad como administrador si vamos a importar PFX. Si queremos solicitar desde aquí al AD un certificado para el usuario con el que estamos logueados, le damos a Request.

Introducimos el PIN de la tarjeta,

Seleccionamos la CA de nuestro AD & Accettare,

Y listo certificado solicitado y generado en este simulador o virtual smart card, podremos si no instalarlos manualmente…

Espero que este tipo de posts os animen a elevar en algún caso un poquito la seguridad, a parte de la comodidad de trabajar con Smart cards y certificados; =) Como siempre esperando que os vaya MUY bien =)