Requerint certificats de client per a l'accés a Citrix amb NetScaler

En aquest document, veremos cómo configurar des de l'aparell de Citrix NetScaler que sigui obligatori el que els equips clients disposgan de un certificat instal·lat en local (también se podría que lo tuviesen en un pendrive) para que puedan accedir al portal de Citrix, a les seves aplicacions; sin el certificat ni verían el portal corporatiu.

Esto és un complemento adicional para securizar encara més els nostres entornos, podremos dar certificados a nostres usuaris generándolos des de la nostra CA i podrem revocarlos quan sigui necessari, en aquest moment sin un certificat vàlid no podria entrar el usuario al portal web de Citrix, sea un Access Gateway que vaya contra un StoreFront o un Web Interface.

Bé, sobre nuestra CA que tengamos ya instalada, deberemos hacer una copia de seguridad, per a això “Certification Authotity” > “All Tasks” > “Back up CA…”

Marcamos que nos exporte al menos la clave privada “Private key and CA certificate” y lo guardamos en un directorio que creemos para tal efecto.

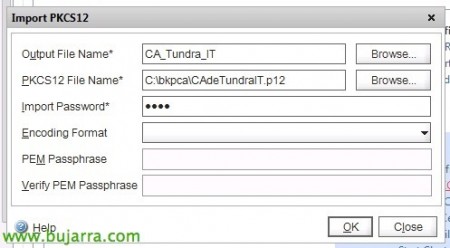

Bé, ya en el NS, anem a “SSL” > “Import PKCS# 12”,

En ‘PKCS12 File Name’ deberemos seleccionar el archivo .p12 que nos haya generado el backup de la CA; ojo con los espacios, sobra decirlo en un NS, ¿no? 😉

Le indicamos un nombre en ‘Output File Name’ y le asignamos la contraseña que pusimos a la hora de hacer el backup de la CA & “OK”,

Vamos de nuevo a “SSL” > “Manage Certificates/Keys/CSRs” y confirmamos que tenemos dos archivos nuevos, tanto el .p12 cómo el certificado de la CA importado, “Close”.

En “SSL” > “SSL Certificates” > “Install…”

Damos un nombre al certificado que vamos a instalar, algo que nos haga referencia a nuestra CA. En ‘Certificate File Name’ y en ‘Private Key File Name’ indicaremos el path del fichero generado cuando importamos el archivo PKCS12. “Install” y confirmamos que no slo ha creado bien.

Lo siguiente será dar de alta las CRL (Certificate Revocation List) para poder posteriormente forzar a que se checké si los certificados son o no válidos. Des de “SSL” > “CRL” > “Add…”

Indicamos un ‘CRL Name’ y un fichero, seleccionamos formato DER, seleccionamos el certificado de la CA, marcamos ‘Enable CRL Auto Refresh’ y configuraremos el método de acceso contra la CRL de nuestra entidad emisora de certificados, podremos hacerlo fácilmente mediante HTTP y contra la URL del fichero .crl que obtendremos fácilmente dentro del entorno web de gestión de la CA (los espacios de la URL los podremos introducir con ‘%20’, si es que tenemos) & ‘Port’ al 80 que suele ser lo más normal (ojo también con las reglas de firewall que podamos necesitar, si es que el NS está en la DMZ y la CA en la Red de Servidores). Marcaremos ‘Interval’ a “NOW” para forzar el checkeo y ver si lo introducido es correcto o no. “Create”,

I llest! confirmamos que en ‘Validity Status’ tenemos ‘Valid’!

Si en ‘Days to Expire’ tenemos algo distinto a ‘1’, debemos modificar el intervalo de publicación CRL dentro de nuestra CA. Nos vamos a la Entidad de certificación, botón derecho ‘Certificados revocados’ > Propietats > en la pestaña ‘Parámetros para la publicación de listas de revocación’, cambiamos el intervalo a 1 día/hora & no hacemos diferenciales. Lo actualizaremos con boton derecho en ‘Certificados revocados’ > ‘Todas las tareas’ > ‘Publicar’.

Si es correct, modificamos el CRL y programamos el checkeo contra la crl al menos que sea diario y antes de la entrada de los empleados, para que todos los certificados revocados al día anterior no tengan validez y les deniegue el acceso.

Val, para requerir en el CAG que previamente el cliente debe tener un certificado de cliente válido, seleccionaremos en “Access Gateway” > “Servidors virtuals” > “Open…” nuestro AG.

Seleccionaremos el certificado de nuestra CA, posem en “Add” > “as CA” para añadirlo al portal.

En el check indicaremos “CRL Mandatory” y configuramos en “SSL Paramet…” que sea obligatorio.

Deberemos marcar “Client Authentication” i diremos si el certificat de client es 'Mandatory’ u 'Optional', lo normal será exigirlo. “OK”. En principi amb el NetScaler ya habremos finalizado. Ull! si a la hora de finalizar els siguientes pasos, tenemos los certificados bien desplegados i no conseguimos entrar en el portal del CAG, se nos queda la web en blanc i en la URL vemos 'agesso.jsp’ indicará que bé el Web Interface o el StoreFront no poden connectar-se contra el CAG i detornar l'autenticació dels clients, ya que el CAG está requiriendo certificados y el WI o SF no lo tienen, se podría solucionar rápido duplicando el CAG del NS pero sin requisito de certificado y a este se conectará el WI o SF (modificando su archivo hosts).

Si nuestra CA está en Windows 2003 Standard no podremos usar la modificacion de plantillas de certificados ya que se generan para version Enterprise. Tendríamos que generar los certificados accediendo a la pagina de solicitud de certificados (http://CA_SERVER/certsrv), generar una solicitud avanzada de certificado en nuestra CA, donde en el tipo de plantilla seleccionaremos ‘Usuario’ y el formato de la solicitud será en formato PKCS10, una vez generado, exportaremos el certificado con clave privada y lo renombraremos amb el nombre que nos interese para instalarselo al usuario correspondiente.

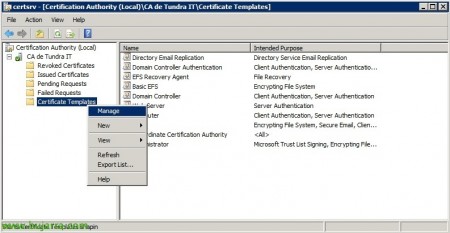

Si nuestra CA está en Windows 2003 Enterprise o Windows 2008 o superior, en estas versiones la CA sí que aceptaría modificar las plantillas, por lo que podremos generar nuestras plantillas de certificados al gusto. Així que, abrimos la consola de la Entidad de Certificados > “Certificate Templates” > “Manage”.

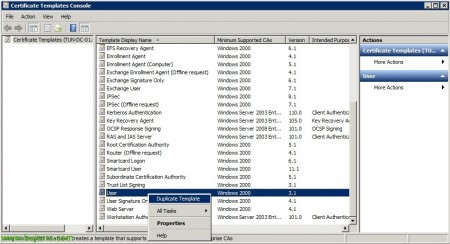

Duplicaremos la plantilla de “User”,

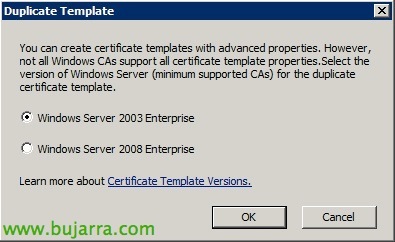

Seleccionem “Windows Server 2003 Enterprise” & “OK”

Lo primero será dar un nombre a la plantilla para que los administradores de Citrix cuando generen los certificados a los usuarios la relacionen de forma correcta. Además de un periodo de validez.

En aquest cas seran unas plantillas que posteriorment rellenaremos de forma manual, sin integración con DA, així que en la pestaña “Subject Name” indicaremos “Supply in the request” y lo iremos cumplimentando con cada certificado. A la pestanya “Isliance Requirements” o requisitos de emisión, podríem marcar un check i que cada certificat que se solicite se deba aprobar por l'administrador, y no serà válido hasta que eso ocurra (des de la mmc de la CA se deberían de acceptar).

Una vez creada la plantilla debemos incorporarla en la CA, per a això, des de “Plantillas de Certificado” > “Nou” > “Plantilla de certificat que s' emetrà”.

Seleccionamos la plantilla recién creada & “OK”,

Solicitando certificados para los usuaris,

Este seria el apartado que deberíamos repetir tantas vegades com usuaris que tengan acceso des del exterior a la organització, deberemos generar un certificado por usuario, que es lo ideal, pero no obligatori, ya que al tener clave el usuario no podrá exportarse el certificat o al menos no podrà importarselo en altres equips sin saberse la contraseña; i si lo revocamos afectamos únicament a aquest usuari i no a todos.

Abrimos http://CA_SERVER/certsrv, nos validamos como un administrador, posem en “Sol·licita un certificat”,

“Sol·licitud de certificat avançat”

“Crea i envia una sol·licitud a aquesta CA”,

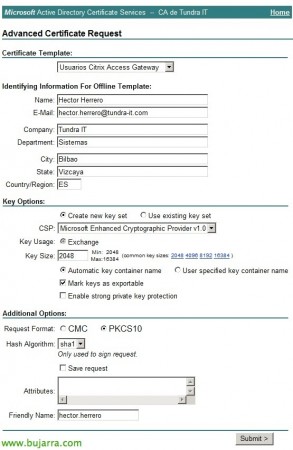

En “Plantilla de certificat” seleccionamos la plantilla recién generada, y al haber seleccionado que introduciríamos los datos de forma manual, ahora nos tocará cumplimentarlos, indicaremos los datos de cada usuario; recordar selecciona PKCS10 como formato, al menos 2048bits de clave & “Submit”,

Como confiamos en el sitio, se nos habrá executado el complemento ActiveX que nos permitirá crear e instal·lar aquest certificat, posem en “Install this certificate”!

Nos habrá instalado el certificat en l'equip des d'on lo acabamos de generar, el normal, será exportarlo (con clave privada & protegido por contraseña!) e instalarselo al usuario en el seu equip. Con esto ya hem forçado a que sin un certificat vàlid de la nostra CA, no se pugui accedir al portal de Citrix de la nostra organització, sea para acceder a aplicacions (XenApp) o escritorios (XenDesktop).