SCAP Compliance Checker

Bueno! De vuelta de las vacaciones… y hora de ponerse las pilas! Hoy vamos a ver un post que estoy seguro que nos puede ayudar a muchos, la idea es usar una herramienta de código abierto que nos permita analizar las configuraciones y la seguridad de equipos remotos.

Aunque es cierto que hay algunas herramientas similares, yo os acerco la que llevo utilizando algún tiempo para realizar análisis en equipos. SCAP Compliance Checker que es open source, nos permite verificar si un sistema local o remoto cumple con unas normativas y políticas de seguridad establecidas. Analiza el sistema operativo (y alguna aplicación/servicio) en búsqueda de malas configuraciones o falta de seguridad. Como no, tras analizarnos los equipos, nos realizará un informe precioso, con puntuaciones e indicaciones de los ítems que pasan o no la evaluación, así como instrucciones para su corrección. La idea es la de siempre, mejorar nuestra protección contra posibles vulnerabilidades y amenazas. Por último, desarrollada por el NIST (National Institute of Standards and Technology) de los EEUU.

La idea de este post es ver qué cómo este tipo de herramientas que nos ayudan sencillamente a mejorar nuestra seguridad, veremos cómo descargarla, instalarla, realizaremos un escaneo y veremos el informe que nos genera, por equipo y servicio, donde no sólo nos puntuará el equipo, si no que nos indicará los ítems que hemos pasado y cuales no, ofreciéndonos el detalle de cómo realizar la corrección oportuna.

Nos podremos descargar la herramienta de https://public.cyber.mil/stigs/scap/ > “SCAP TOOLS”, podemos instalarla en Mac OS X, Raspbian, RHEL, Oracle Linux, SLES, Solaris, Ubuntu, UNIX y Windows. La instalaremos como hacemos de manera habitual, depende nuestro OS, con ‘rpm -i’, doble click al “.exe”…

Podremos realizar escaneos de máquinas remotas Linux o Windows desde Windows; y desde Linux podremos escanear equipos remotos Linux.

Nos instalará los DISA STIG SCAP Content, que son las guías STIG en formato adaptado, y gracias a esto podremos analizar el cumplimiento y configuraciones en los sistemas locales o remotos. Los STIG son guías técnicas de implementación de seguridad, publicadas por la DISA (Defense Information Systems Agency) del Departamento de Defensa de los Estados Unidos. Proporcionan pautas detalladas y recomendaciones para asegurar la configuración de distintos sistemas.

Tras abrirlo, en Windows tendremos GUI, en linux será mediante línea de comandos (/opt/scc/cscc –config). Primero tendremos que configurarlo, podremos hacer un escaneo al equipo local, o seleccionar un equipo remoto Windows, Linux… o varios, desde una OU, fichero de texto… Segundo seleccionaremos los SCAP que queremos usar para el escaneo, seleccionaremos al menos el SO del equipo remoto (podremos instalar más SCAP Content desde su web) y responderemos (opcionalmente) si tienen preguntas. Para conectar a los Windows habitualmente se usará WMI con credenciales con permisos y para los Linux necesitarían los equipos remotos el UNIX Remote Scanning Plugin.

Y tercero, ya podremos pulsar para comenzar el escaneo!

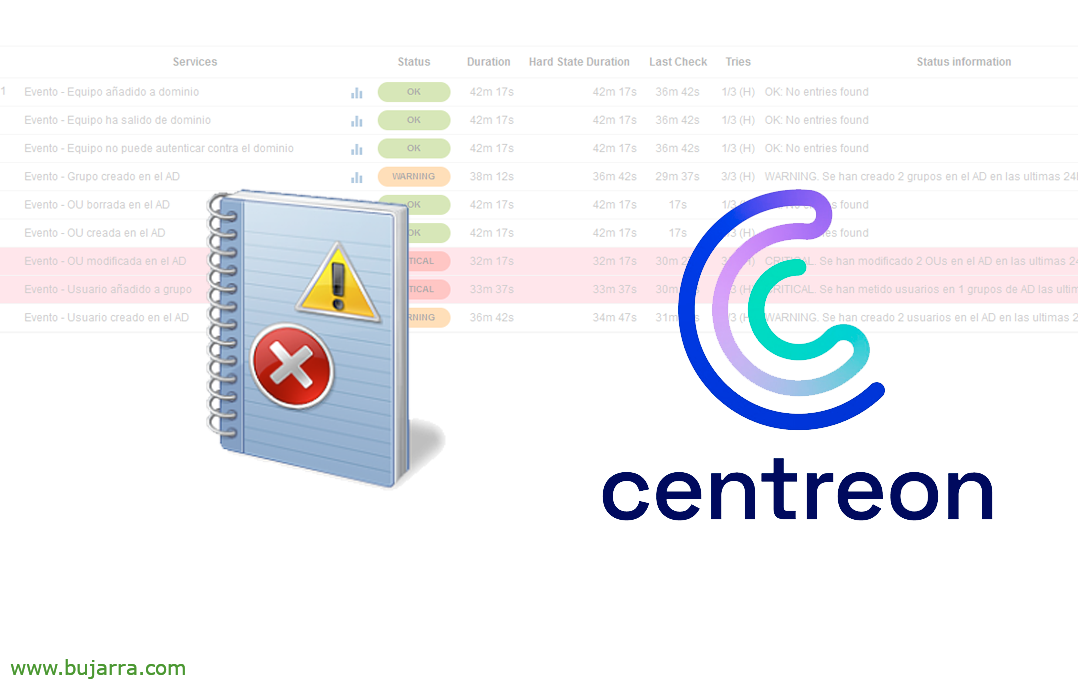

Tras unos pocos minutos nos indicará que ya ha finalizado y podremos ver los resultados de la Sesión, donde vemos brevemente los equipos analizados, con su perfil, su puntuación, los ítems superados y los fallidos. Podremos ver el resumen desde la web,

Este resumen de manera algo más elegante nos permite navegar y ver en distintos formatos los resultados, podremos entonces arremangarnos… ya que en este caso podemos ver qué tenemos mal configurado en los Windows 11 y Windows Server 2022, así como miraremos sus Internet Explorer, Firefox, Acrobat Reader o IIS.

Podemos ver la puntuación de esta máquina de ejemplo, nos viene un inventario muy detallado, si seguimos bajando vienen las sorpresas…

Vendrá ordenadito en base a distintas severidades que queramos cumplir los ítems que no cumplimos (y los que sí),

Si pinchamos en cualquiera de ellos, veremos cómo nos dice que podemos corregir el problema. En este caso que no cumplo con una exigencia de longitud mínima de 14 caracteres en las contraseñas el equipo y con una GPO lo tendría solventado.

En definitiva, herramientas libres, que nos permitirán buscar malas configuraciones en equipos, falta de buenas prácticas, elevar el hardening de los equipos para ver si cumplimos mínimos de seguridad… todo sea por evitar sustos… 😉 Recordar que existen guias tipo CCN-CERT que nos pueden ayudar muchísimo en los negocios para evitar ramsomwares, robos o pérdidas de datos… y me ya me cayo, un abrazo y no olviden supervitaminarse y mineralizarse!

Cuidaros,