Usando el Asistente para configuración de seguridad en Windows 2003

O SP1 do Microsoft Windows 2003 traz uma nova ferramenta que nos ajudará na altura de assegurar e configurar o nosso servidor em questões de segurança. É um assistente que nos ajuda a assegurar o nosso servidor limitando certas partes do registo, desativando serviços desnecessários, removendo aplicações MS que não se usam e, claro, ativaria o firewall da Microsoft e fecharia as portas que não são necessárias.

Para usarlo, simplesmente, devemos ir a “Painel de Controle” > “Agregar o quitar Programas” > “Adicionar ou remover componentes do Windows” > Y deberíamos marcar el componente de “Asistente para configuración de seguridad”, “Seguinte” y metemos el CD para que nos lo instale.

Uma vez instalado, podemos acceder a la consola desde las “Ferramentas administrativas” > “Asistente para configuración de seguridad”

Nada mau, antes de começar temos que tener claro que tenemos que tener todas las aplicaciones que use nuestro servidor en ejecución. Si es un servidor de FTP, pues el servicio o la aplicación servicio FTP debería de estar en uso para que el asistente vea el puerto 20 e 21 abiertos y en uso; así el asistente no nos los cerrará. “Seguinte”

Si es la primera vez que lo ejecutamos deberíamos de selecionar la primera opción “Crear una nueva directiva de seguridad” para crear una directiva, que depois la podremos aplicar a más servidores si es que tenemos vários que tienen la misma configuración.

Si queremos obter la configuración base de algún servidor para aplicarsela al local. Por exemplo si tenemos várias directivas de segurança ya aplicadas en algún servidor para aplicarnosla. Metemos el nombre del servidor & “Seguinte”

Esperamos enquanto lee las directivas de ese host…

Okey, “Seguinte”

Este processo nos verá que servicios (Características, funciones y opciones) están a correr no servidor, onde devemos indicar se são corretos o se devemos adicionar alguém que no nos detecte. “Seguinte”

Comprobamos los servicios (Funções) que están instalados y habilitamos los que nos interessam, neste caso o meu servidor é um servidor web (IIS) y servidor FTP (IIS), así que compruebo todos las funciones que me interesen y que estén habilitadas y las que no interesen se desmarcan. “Seguinte”

Neste caso, son ciertos servicios que no son aplicaciones servidoras, caso contrário, Clientes, y debemos habilitar los que nos interesen. Por ejemplo para que el Windows Update siga funcionando correctamente, lógicamente el “Cliente de actualización automática” debe estar marcado, así todos los que nos interesen, “Seguinte”,

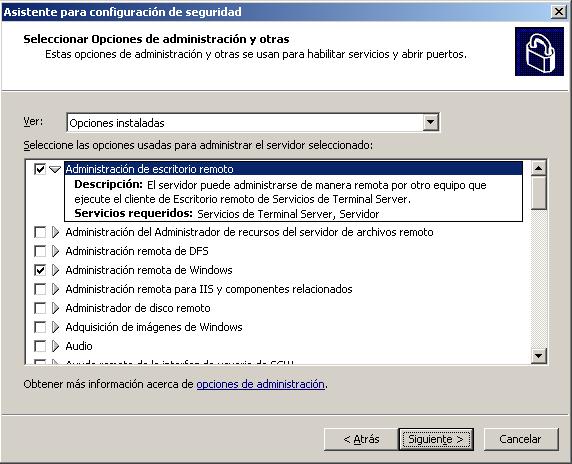

Estas opciones son normalmente para administrar el servidor de forma remota. Si nos interesa alguna la habilitamos, por ejemplo si nos vamos a conectar a este servidor con el cliente RDP para que esté habilitado el “Administración de escritorio remoto”; “Seguinte”

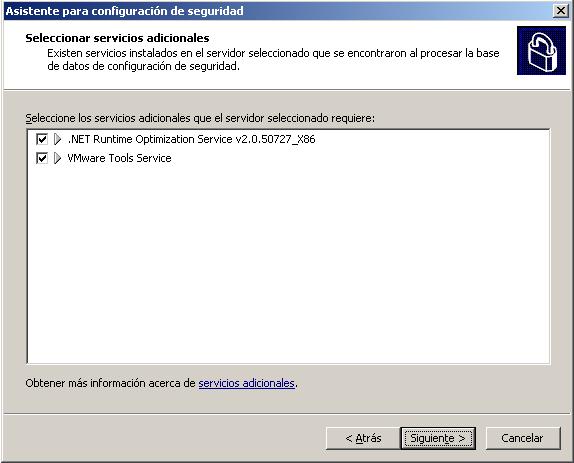

Estos son un resumen de los servicios que no reconoce como de S.O. y debemos habilitar o no para que funcionen después. “Seguinte”,

Todos los servicios que no hemos habilitado tenemos dos opciones, podemos deshabilitarlos todos (un poco agresiva, pero puede ser que sea necesaria) y que no arranquen o dejarlos como están (Manuales o Deshabilitados). Elegimos la opción que nos interese y “Seguinte”

Es un resumen de cómo quedarán los servicios, los que se modificarán. Comprobamos que todo esté OK, “Seguinte”,

Ahora comienza el asistente para seguridad de redes. Será tema de firewall de Windows y uso de IPsec en el servidor. “Seguinte”

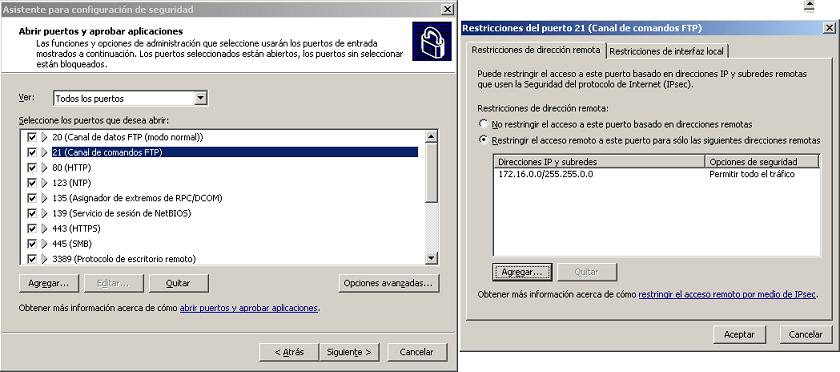

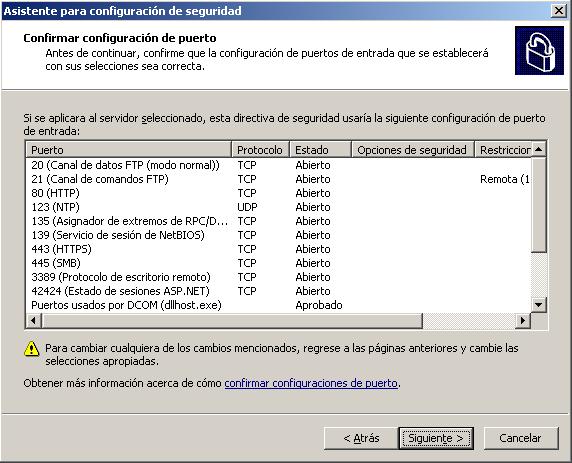

Este asistente nos detecta los puertos que tenemos en uso y por defecto, nos los abrirá. Debemos comprobar que realmente los queremos abiertos o no. Podemos personalizarlos y decir por ejemplo mi servicio de FTP (Porta 21) desde “Opciones avanzadas…” desde que sitios se nos conectarán, en este ejemplo se ve que sólo la red 172.16.0.0/255.255.0.0 podrán usar o FTP, pero las demás redes não, para maior segurança.

Comprobamos el resumen, los puertos que nos deja abiertos y los que nos cierre. “Seguinte”,

Para maior segurança, o que nos hará agora es capar más puertos. Por exemplo Windows 2003 trae suporte de autenticação a S.O. que ya son vulneráveis e de estas vulnerabilidades se poderia aproveitar qualquier “hacker”, “Seguinte” para configurarlo.

Esto habilita el LANManager para firmar las comunicaciones de red del servidor, tanto de archivos como de impresoras. Marcamos si cumplimos sus requisitos “Seguinte”, (el SMB – Server Message Block)

Marcamos los inicios de sesión que va a soportar este servidor, si nos logeamos sempre com uma conta de domínio la marcaremos, o si es una local… Lógicamente si estamos ejecutando este asistente de seguridad es por que no tenemos ningún Windows 9x en la red que almacene las claves en local. “Seguinte”

Marcamos las opciones que cumplamos, espero que ambas y “Seguinte”, es para el tema del LAN Manager…

Este sería el resumen de lo que acabamos de indicarle al asistente, comprobamos que todo está bien y seguimos “Seguinte”,

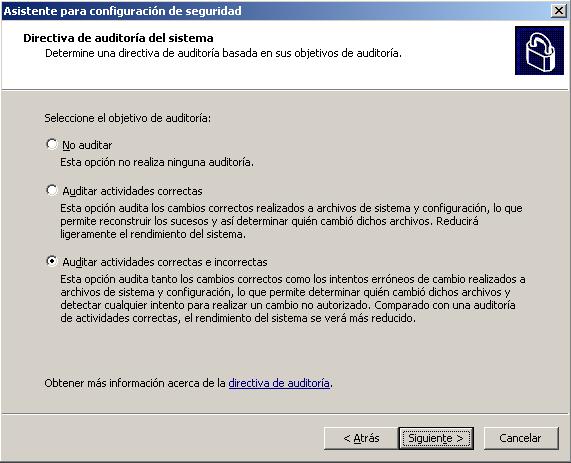

Está será una directiva para auditar acciones en objetos sean correctas o no, ahora lo configuramos si deseamos auditar algo. “Seguinte”. Para ver estos resultados de auditoría sólo se podrá desde el visor de sucesos del servidor.

Marcaremos cómo queremos auditar los objetos, si queremos que sólo nos genere informes de uso correctos en los objetos (por ejemplo un inicio de sesión correcto pero no nos logearía si hay inicios de sesión incorrectos). Personalmente, si se van a usar las auditorias de Windows marcaremos ambas, que audite lo correcto y lo incorrecto que es lo que nos muestra si tenemos algún problema de seguridad en la red, por ejemplo quien intenta borrar un fichero y no puede o si puede, pero quedaría registrado. “Seguinte”,

Por defecto el asistente nos auditaría todos los objetos o “tipos de sucesos”, si no nos interesa alguno en concreto podríamos editar esta plantilla y modificar cierto valos por “Sin auditar”. “Seguinte”

Nos ha detectado que tenemos un IIS, ahora nos pedirá que es lo que usamos de él, del sitio web, para asegurarlo, marcaremos las extensiones de servicio que usamos. Si sólo servidor webs en ASP marcaríamos el primer componente, o si por ejemplo son HTM o HTMLS, no tendríamos que marcar ninguna extensión; o si usamos WebDAV… Lo lógico es que las demás extensiones que no vemos las denegemos marcando “Prohibir las demás extensiones del servicio Web que no se muestran arriba” & “Seguinte”,

Mais, nos detecta que nuestro IIS tiene los siguientes directorios virtuales, marcaremos los que nos interesen que se puedan acceder, si por ejemplo es un servidor que tiene corriendo el servicio de OWA, marcaríamos el directorio virtual “Troca”; “Seguinte”,

Lo normal es que los usuarios anonimos no puedan escribir nada en el servidor, Nós o habilitamos. Y se da por hecho también que si se pretende asegurar un servidor no se usará un sistema de archivos FAT, si no NTFS. “Seguinte”

Um breve resumo do que acabámos de configurar, verificamo-lo e, se estiver tudo OK, Nós “Seguinte”,

Agora podemos guardar a diretiva que acabámos de gerar, e não temos de a aplicar a este servidor, longe disso, caso contrário, guardar e aplicá-la noutros servidores usando este mesmo assistente, mas no início não criaríamos uma nova diretiva de segurança, senão abriríamos uma que já tenhamos criada. “Seguinte”

Guardamo-la num determinado caminho, eu onde estão todas por defeito, indicamos-lhe um nome .xml e uma descrição do que esta diretiva faz, para que fique claro a que servidores se poderia aplicar. “Seguinte”.

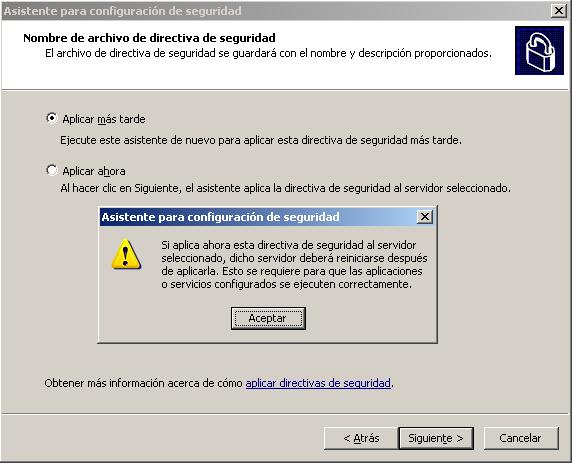

Podemos aplicá-la agora ou mais tarde (para não a aplicar agora). Neste exemplo, vou aplicá-la agora, o que é que aconteceria num servidor “destino”, marco “Aplicar agora” e nós damos “Seguinte”. Nos indica que se debe de reiniciar el servidor para que todos los servicios/funciones/componentes/aplicaciones que se vean afectados se puedan modificar. “Aceitar”

Esperamos un rato mientras nos aplica la directiva…

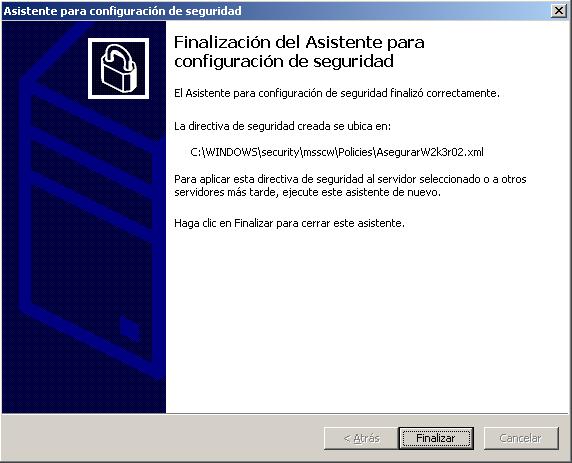

Okey, el asistente nos muestra donde nos guarda la directiva. Si nos la hemos aplicado, ahora deberíamos reiniciar el servidor para comprobar que efectos tenemos en él, si realmente está más capado o no. Una vez reiniciado podríamos intentarle atacar con DoS, o algún escaner de vulnerabilidades para comprobar la mejora. “Fim”

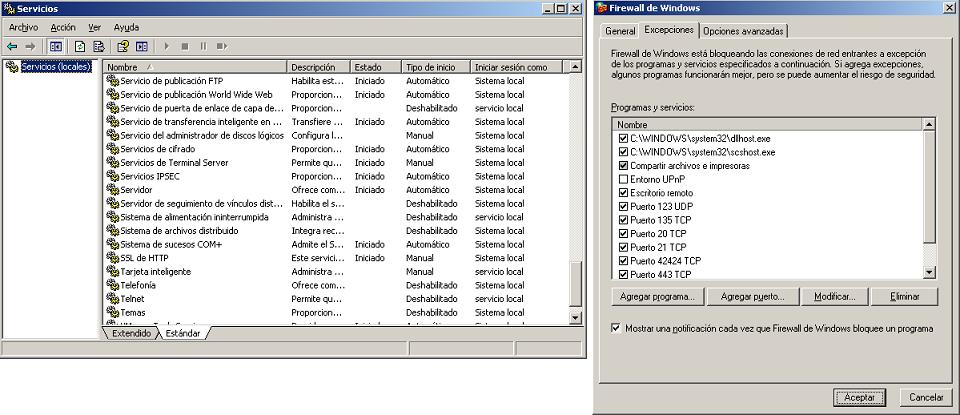

Podemos comprobar que realmente se me han deshabilitado ciertos servicios, o directamente que el Firewall de Windows ya está habilitado con los puertos que le hemos indicado que