Arpwatch 公司

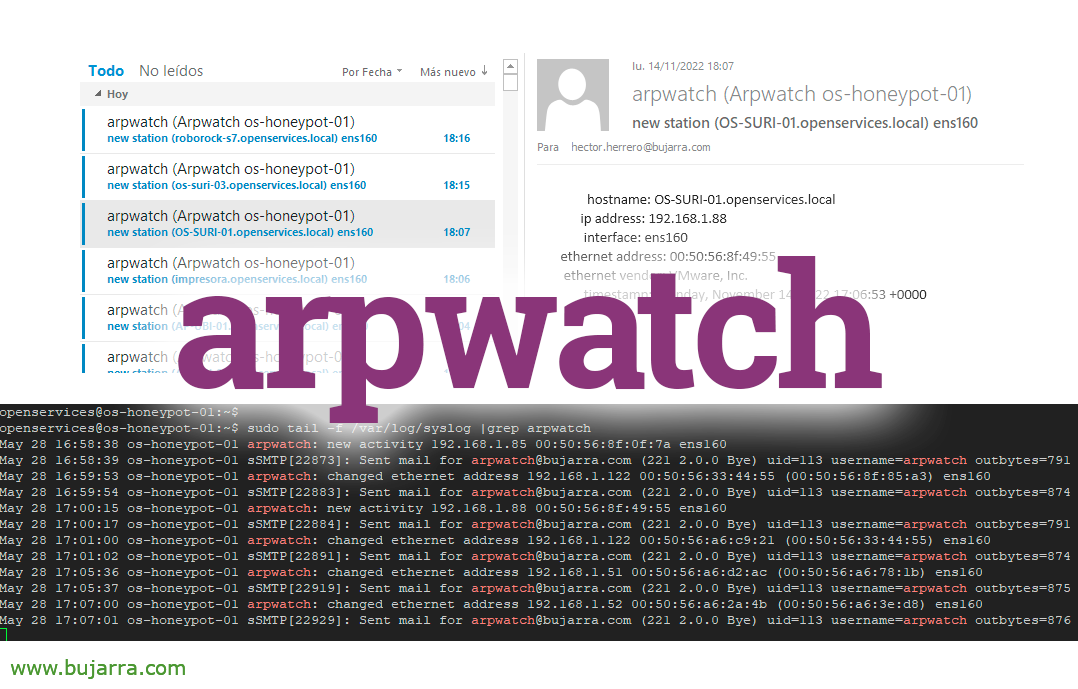

Arpwatch 是经典之作, 我们可以在不到一分钟的时间内在我们的组织中实施的工具. 它的作非常简单, 当它在网络上检测到新计算机时,它会向我们发送警报, 或新的 MAC 或 MAC 更改. 非常适合检测不同网段上的入侵者或不受欢迎的访客.

井, Arpwatch 可以在任何 Linux 机器上作为守护程序运行, 它的安装非常简单, 在基于 Debian 的发行版中,我们可以安装它:

sudo apt-get install arpwatch -y

在其配置文件 /etc/default/arpwatch 中添加以下两行, 第一行指定接收警报的邮箱地址, 第二行指定将要监听的网络接口名称:

...

IFACE_ARGS="-m 发*****************@*****io.eso"

...

INTERFACES="ens160"

...

如果我们希望本机发送邮件, 需要安装 mailutils:

sudo apt-get install ssmtp mailutils -y

然后编辑其配置文件, /etc/ssmtp/ssmtp.conf, 留下类似:

# # sSMTP 发送邮件的配置文件 # # 接收所有用户邮件的人 < 1000 # 留空以禁用重写. root=ar******@*****io.eso # 邮件发送的目的地. 实际上需要机器名称 否 # 会查询 MX 记录. 通常邮件主机命名为 mail.domain.com mailhub=mail.dominio.eso # 邮件似乎会来自哪里? #rewriteDomain= # 完整主机名 hostname=dominio.eso # 用户是否被允许设置自己的发件人: 地址? # 是的 - 允许用户指定自己的发件人: 地址 # 不 - 使用系统生成的发件人: 地址 FromLineOverride=YES AuthUser=我们*****@*****io.eso AuthPass=密码

我们可以尝试发送一封测试邮件并查看结果:

回波 "发生在你家里" | mail -s 测试 地址n_*********@*****io.eso

我们可以在 syslog 中查看 arpwatch 的日志:

sudo tail -f /var/log/syslog |grep arpwatch ... 十一月 14 17:14:45 os-honeypot-01 systemd[1]: 在接口 ens160 上启动 arpwatch 服务... 十一月 14 17:14:45 os-honeypot-01 systemd[1]: 在接口 ens160 上启动 arpwatch 服务完成. 十一月 14 17:14:45 os-honeypot-01 arpwatch: 以 uid=113 gid=116 运行 十一月 14 17:14:45 os-honeypot-01 arpwatch: 在 ens160 上监听 十一月 14 17:15:23 os-honeypot-01 arpwatch: 新设备 192.168.1.85 00:50:56:8f:快:7a ens160 十一月 14 17:15:25 os-honeypot-01 sSMTP[29753]: 邮件已发送至 ar******@*****io.eso (221 2.0.0 再见) uid=113 username=arpwatch outbytes=699 Nov 14 17:16:09 os-honeypot-01 arpwatch: 新设备 192.168.1.196 b0:4自:39:2d:f9:0a ens160 十一月 14 17:16:11 os-honeypot-01 sSMTP[29756]: 邮件已发送至 ar******@*****io.eso (221 2.0.0 再见) uid=113 username=arpwatch outbytes=699 ...

我们将能够通过电子邮件查看它是如何检测网络中所有设备的, 并会通知任何发生的变化, 无论是MAC地址被更改还是网络中添加了新的设备. 我们将能够立即识别任何入侵者, 能够防止ARP中毒或ARP欺骗…

希望这对某些人有用, 我认为这个工具适用于任何类型的公司, 另外, 如果我们有pfSense防火墙, 可以直接将其集成到那里.

祝大家一切顺利, 一切顺利 🙂