Configurazione di Terminal Server Gateway in Windows 2008

Los servicios de Terminal Services en Windows 2008 traen una nueva función llamada “Gateway di Servizi terminal” que nos sirve para conectarnos desde el exterior de la organización a equipos que usan Terminal Server en la red de area local. Para poder usar esta función, tenemos que instalarla en un servidor de la red, nos da igual si tiene instalado o no los servicios de Terminal Server. En el router/firewall redirigiremos el puerto 443tcp hacía este servidor y este a su vez ya nos redirigirá a los servidores de Terminal Server de forma segura por el 3389tcp, además podremos aplicar ciertas directivas para asegurar un poco más la conexión.

Este sería un esquema de una red de servidores Terminal Server, para que se puedan conectar desde el exterior (Internet) a los servidores de Terminal Services, deberemos instalar TS Gateway o Puerta de Enlace en uno de ellos, y redirigir el tráfico HTTPS a él, y ya él se encargará de llevarnos al servidor que hayamos pedido a la hora de conectarnos, ya que el servidor de Puerta de Enlace utiliza RDP sobre HTTPS. Para este documento el servidor de puerta de enlace será w2k803 y el servidor de Terminal Services será w2k802.

Para agregar está función, debemos ir a la consola de administración del servidor y agregar la siguiente función: “Gateway di Servizi terminal”,

Al marcar este componente, se nos instalarán los requisitos que tenga, por supuesto se tienen que instalar, Clicca su “Agregar características requeridas”,

Possiamo installare subito un certificato affinché la connessione RDP sia cifrata con SSL e più sicura, se abbiamo già un certificato possiamo approfittarne e installarlo ora, altrimenti, dopo, selezionando la terza opzione. “Seguente”, l'installazione di un certificato sarà obbligatoria successivamente.

Possiamo creare ora delle direttive di autorizzazione per la connessione usando TS Gateway/TS gateway, ma lo faremo dopo dalla console. “Seguente”,

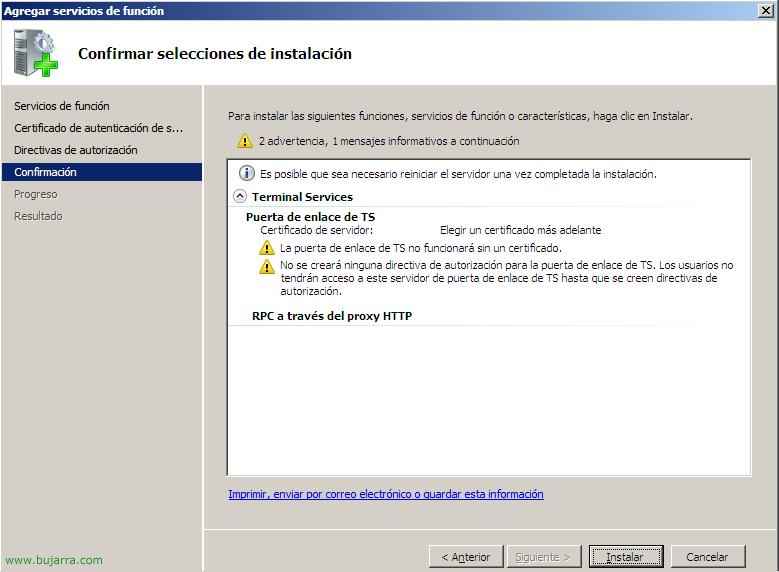

Confermiamo cosa vogliamo installare e clicchiamo su “Installare”,

… Aspettiamo che sia installato…

OK, installazione completata correttamente, Clicca su “Chiudere”,

Per aprire la console di amministrazione, Stiamo per “Inizio” > “Programmi” > “Strumenti amministrativi” > “Servizi terminal” > “Amministratore della porta di accesso TS”.

Se è la prima volta che la apriamo vedremo che è totalmente non configurata, ci mostrerà diversi avvisi. Ahora vamos a ir configurando las propiedades del servidor de puerta de enlace, para ello sobre el servidor con botón derecho vamos a “Proprietà”. Y repasamos las pestañas para configurarlo según nos interese.

Sul “Generale” podemos habilitar un número máximo de conexiones simultáneas o directamente deshabilitar las conexiones a través de este servidor.

Sul “Certificado SSL” es donde instalaremos un certificado SSL, podremos crearnos uno desde aquí o si nos lo instalamos desde Panel de control podríamos elegirlo aquí. En este caso nos basta con crearnos un certificado para asegurar la conexión, per questo cliccheremo su “Crear certificado…”,

Su, debemos indicar el nombre completo de este servidor, abajo donde guardaremos una copiar del certificado que posteriormente se instalarán los usuarios. “Accettare”,

Ok, “Accettare”,

Ahora vemos que la pantalla ha cambiado indicandonos que tenemos un certificado correctamente instalado, pero este certificado al ser de una entidad emisora de certificados de no confianza (pq nos lo hemos generado nosotros, no una entidad emisora de certificados, una CA – Autorità di certificazione). Clicca su “Esaminare” para guardar una copia del certificado en un directorio dove poi los utenti se lo puedan installare.

Selezionamos el certificado y pulsamos en “Visualizza certificato…”,

Sul “Dettagli” pulsamoa abajo en el botón “Copiar en archivo…”,

Nos saldrá el asistente para la exportación de certificados, Ok, lo continuamos, “Seguente”,

Segno “No exportar la clave privada” e “Seguente”,

“DER binario codificado X.509 (.CER) & “Seguente”,

Seleccionamos el path donde lo guardaremos y el nombre. “Seguente”,

“Fine” para que nos copie el certificado a esta carpeta.

Ok, “Accettare”, esto luego lo seguiremos cuando querramos ver cómo se conecta un usuario.

Nos comenta de donde usar las directivas de autorización de conexiones de Terminal Services (las CAP_TS) si de un servidor NPS ( Server dei criteri di rete) local o uno central que será el servidor de dichas directivas. NPS es el componente que sustituye a IAS de Microsoft Windows 2003. Si sólo tendremos un servidor de Puerta de Enlace de Terminal Services lo normal será marcar local, si no uno central para no tener que duplicar las directivas en ambos servidores.

Sul “Granja de servidores” nos encontramos los servidores que harán balanceo para permitir el acceso de las conexiones del exterior, aquí si tenemos más de un servidor de PE es donde deberemos agregarlos para que se balanceen las conexiones, indicamos el nombre del servidor y pulsamos en “Aggiungere”, abajo nos mostará el listado de los servidores pertenecientes a dicha granja y su estado.

Sul “Revisione” podremos auditar todos los eventos que nos interesen para comprobar la seguridad de nuestros sistemas, desde ver quien se conecta, quien se intenta conectar, errores de autorización, acceso a recursos…

Sul “Protocolo de puente SSL” es para asegurar la conexión si tenemos un ISA Server dentro de la red o un dispositivo para establecer una conexión segura SSL entre este y el servidor de Puerta de Enlace. Tenemos más info para ISA QUI (en la parte final del documento).

Ahora lo que tenemos que hacer es crear dos directivas, una primera llamada CAP (Connection Authorization Policies), permite especificar grupos de usuarios y/o equipos, que pueden acceder a un servidor TS Puerta de Enlace. Para crear una directiva de este tipo en la consola de “Administrador de Puerta de Enlace” busta “Politiche” Fare clic con il pulsante destro del mouse su “Directivas de autorización de conexiones” > “Crear nueva directiva” > “Costume”.

Sul “Generale” le indicamos un nombre de directiva, por esempio TS_CAP y la habilitamos.

Sul “Fabbisogno” será donde digamos que método de autenticación se usará para conectarse, si con “Parola d’ordine” o “Smart card”. Y dopo tenemos que seleccionar obbligativamente un grupo de usuarios para indicar chi tiene acceso a conectarse, yo tengo un grupo en el Directorio Activo llamado “Usuarios de TS” donde meto a los usuarios que quiero que se conecten, aquí lo agrego para indicar esto. Además si queremos para mayor seguridad, podemos creare un grupo en el Directorio Activo y meter equipos en él para permitir solo estás conexiones desde ciertos equipos.

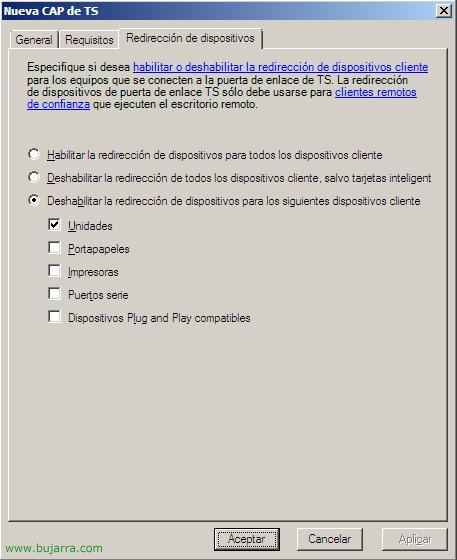

E sul “Redirección de dispositivos” tenemos que dispositivos queremos que les redirectione la conexión RDP de Terminal, podemos habilitar todos los dispositivos, deshabilitarlos o personalizarlo.

Ahora lo que tenemos que hacer es crear otra directiva, esta segunda llamada RAP (Resource Authorization Policies), permite specificar los recursos de la red interna que los usuarios remotos podrán accedere a través de un servidor TS Puerta de Enlace. Al crear una directiva de tipo RAP, adicionalmente pueden crearse grupos de equipos y asociarlos con la directiva RAP. Los usuarios remotos tendrán acceso solo si cumplen al menos con una de las condiciones specificadas en el TS CAP y una del TS RAP. Para crear una directiva de este tipo en la consola de “Administrador de Puerta de Enlace” busta “Politiche” Fare clic con il pulsante destro del mouse su “Directivas de autorización de recursos” > “Crear nueva directiva” > “Costume”.

Sul “Generale” le indicamos un nombre de directiva, por ejemplo TS_RAP y la habilitamos.

La scheda “Grupos de usuarios”, es igual que en la directiva CAP, qui indichiamo gruppi di utenti per permettere loro la connettività usando il TS Gateway. Chi ha accesso a connettersi, yo tengo un grupo en el Directorio Activo llamado “Usuarios de TS” donde meto a los usuarios que quiero que se conecten.

Sul “Gruppo di computer” aggiungiamo se ci interessa qualche gruppo in Active Directory per dare accesso a determinati computer attraverso TS Gateway.

E nel “Porte consentite” vedremo a quale porta si connetteranno i client di Desktop Remoto ai server di Terminal Server, possiamo permettere solo connessioni a 3389, a qualsiasi porta o personalizzarla.

Qui sarebbe già completata la configurazione di un server di Terminal Services Gateway, ora quello che vedremo è come deve connettersi un utente che è su internet a un server di Terminal Server che è all'interno della rete tramite il server TS Gateway.

Lo primero de todo es que cómo en el servidor de Puerta de Enlace hemos generado un certificado no valido, non con un'Autorità di Certificazione valida come: VeriSign, RapidSSL,CAcert, Comodo, Thawte… Quindi sul PC client bisogna installare il certificato sopra per indicare che ci fidiamo dell'Autorità di Certificazione di questo certificato. Per fare ciò,, in precedenza abbiamo salvato il certificato in una directory chiamata CONDIVISA sul server Gateway, supponendo che sia condivisa e che gli utenti possano accedervi, sul certificato generato in precedenza, clic con il tasto destro sul certificato “Installa certificato”,

Ci comparirà una procedura guidata per l'importazione dei certificati “Seguente”,

Dobbiamo spuntare la casella di “Posiziona tutti i certificati nel seguente archivio” e sul pulsante “Esaminare” Selezionare “Emittenti radice attendibili”, “Seguente”,

“Fine” per importare correttamente il certificato,

Confermare, “Sì”,

Accettare,

Di nuovo, sul PC client con il certificato già installato, apriamo il client di “Connessione Desktop Remoto” (“Inizio” > “Eseguire” > mstsc). Ovviamente deve essere la versione 6 del cliente, altrimenti, dobbiamo scaricarla dal sito web di Microsoft (http://support.microsoft.com/default.aspx/kb/925876). Andiamo alla scheda di “Opzioni avanzate” e clicchiamo sul pulsante di “Configurazione”. Nella nuova finestra che si apre dobbiamo selezionare “Usa questa configurazione del server del Gateway di TS” e in “Nome server” indichiamo qual è il server del Gateway dell'organizzazione”.

Accettiamo le configurazioni e indichiamo a quale server ci vogliamo connettere, ci verrà richiesta l'autenticazione prima di arrivare alla finestra di Terminal Services per motivi di sicurezza, dato che ho abilitato NLA (Network Level Authentication), un nuovo tipo di autenticazione, che autentica l'utente, al ordenador cliente y las credenciales del servidor entre sí. Esto siginifica que la autenticación ahora es realizada antes que la sesión de Terminal Services se levente y le sea presentado al usuario la pantalla de inicio de sesión. Con clientes previos de Conexión a Escritorio Remoto 6.0, las sesiones de TS eran iniciadas tan pronto el usuario le diera click a “Connettersi”, y esto crea una ventana de oportunidad para que usuarios maliciosos realizaran ataques de Denial of Services (Due) y robaran credenciales via un ataque man-in-the-middle (MITM).

Bueno vemos que ya estaría conectado a Terminal Services, ahora para comprobar si lo estoy haciendo por la Puerta de Enlace nos vamos a la consola.

Apriamo il “Amministratore della porta di accesso TS” e in “Supervisión” veremos quien está conectado y vemos que está conectado al servidor llamado w2k802.bujarra.com a través del servidor de puerta de enlace llamado w2k803.bujarra.com. Desde aquí además podremos cerrar la sesión al usuario “Interrumpir esta conexión” o desconectarlo “Desconectar a este usuario”.

www.bujarra.com – Héctor Herrero – Nh*****@*****ra.com – v 1.0