Doble autenticación en Windows con PINsafe

Con este último documento nos despedimos ya los artículos de PINsafe y todo lo que podemos hacer con él, ya vimos en artículos anteriores cómo configurar una doble autenticación en entornos Citrix o en el acceso de OWA y hoy finalmente veremos cómo integrarlo en el login de un Windows, sea para accesos de Terminal Services o en el propio PC de cada usuario!

Previo a este despliegue, tendremos que tener en nuestro entorno el appliance de PINsafe ya configurado, podremos basarnos en estos anteriores documentos donde desplegabamos el appliance o montabamos nuestra propia instalación, a parte de configurarlo inicialmente de forma básica. Continuaremos ahora pues instalando el software necesario en cada PC, podremos instalarlo de forma manual como veremos en este documento o de forma desatendida y pasarle las configuraciones, todo ello con GPO, es muy sencillo!

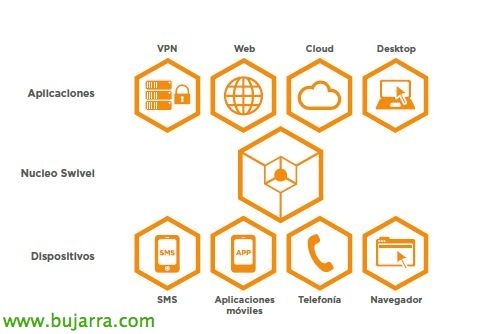

Ya hemos visto en documentos anteriores lo que nos ofrece PINsafe, si necesitamos info de todas sus posibilidades ver este enlace. Consiste básicamente en añadir a los usuarios una autenticación adicional, sólo tendrán que recordar un código PIN y con ello deberán escribir un OTC (One Time Code) que será único cada vez; el PIN lo recibirán los usuarios mediante una imagen que vean en la pantalla del logon, mediante el envío de un SMS/mail o si tienen la app en sus dispositivos móviles podrán usarlo de token!! Podremos integrar PINsafe en la mayoría de aplicaciones o sistemas que requieran de una validación de usuario, podremos ver un ámplio resumen en su Wiki (y por cierto, que si no está soportado no es más que indicárselo y lo integran!!!), gracias a RADIUS o a las APIs de autenticaciones mediante configuración de agentes (como en este escenario).

Lo primero será dar de alta el rango IP de los Agentes para la validación, en este escenario, los agentes serán los equipos con el software de PINsafe instalado, así que desde “Server” > “Agents” crearemos uno nuevo que valide a todo el rango IP de la red de Equipos o PCs, para ello, deberemos poner en ‘Hostname/IP’ el rango IP y la máscara correcta, además de un secreto compartido que configuraremos más adelante.

Lo siguiente, será instalar el PINsafe Credential Provider que podremos descargarlo de la wiki oficial e instalarlo en los equipos que nos interese.

Al ser una instalación manual, tendremos que instalarlo basandonos en un asistente ‘MyWife’ (sí cariño, sí cariño…).

“Next,”

“Install” para que comience a instalar,

… esperamos unos segundos…

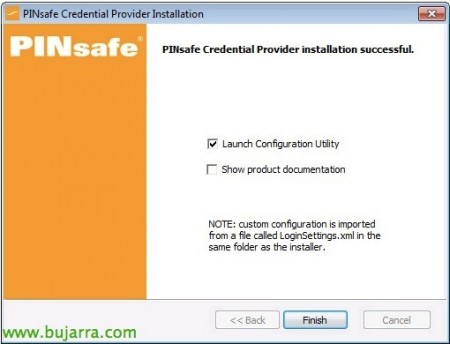

Bien, si no copiamos ningún fichero de configuración y lo hacemos manual, marcaremos “Launch Configuration Utility” & “Finish”,

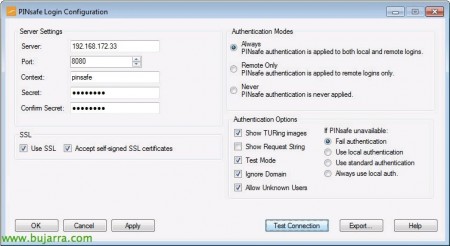

Y en este asistente de configuración, deberemos indicar cual es la IP del appliance PINsafe en el campo ‘Server’, así como el puerto, el contexto, el secreto compartido, si queremos conexión segura… y luego deberemos configurar los métodos de autenticación, así como si queremos imagen TURing… haremos un “Test Connection” y si todo es correcto, podremos cerrar la sesión y probar a validarnos con la doble autenticación!

Como vemos a la hora de introducir nuestro nombre de usuario & password, pulsaremos en “Request Image” y nos saltará una ventana emergente para que podamos convertir nuestro PIN al OTC y podamos validarnos con nuestra contraseña del Directorio Activo más un código único y temporal que aún que nos lo coja un keylogger no pasa nada!