Hacer una VPN entre dos Fortigates mediante IPSEC

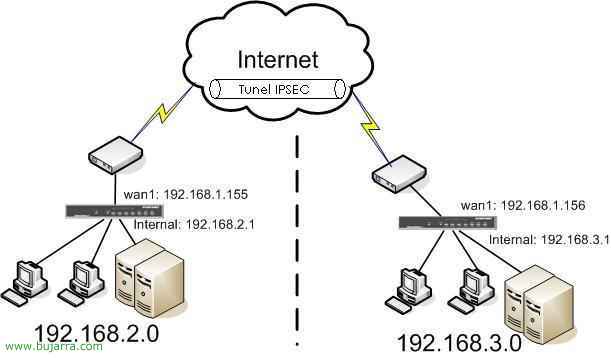

En este procedimiento se explica cómo conectar dos redes separadas mediante una VPN entre dos Fortigate. El ejemplo se basa en la siguiente imagen:

Tenemos una red 192.168.2.0/255.255.255.0 donde el firewall es el 192.168.2.1 y un PC de la red es el 192.168.2.2; tenemos otra red con la 192.168.3.0/255.255.255.0 donde el firewall es el 192.168.3.1 y un PC de la red es el 192.168.3.2. Y de por medio tenemos internet. Lo que queremos es que entre las dos redes se vean y puedan acceder a los recursos de ambas redes de forma rápida y segura con una VPN. Ojo, vemos que las IP’s de las WAN son 192.168.1.X, son para este ejemplo, vemos que son IP’s privadas, tenemos que suponer que son IP’s publicas.

Primero, nos conectamos a uno de ellos, al 192.168.3.1 por ejemplo. Vamos en el menú de la izquierda “VPN” > “IPSEC” y creamos la primera fase desde “Create Phase 1”.

Le indicamos un nombre, en “Name”, por ejemplo vpn_1. En “Remote Gateway” será al Fortigate destino que se conectará, a su IP pública, en mi caso es una IP fija, le indico la IP publica de la otra delegacion. En “Local Interface” ponemos por cual saldrá, normalmente “wan1”, modificamos el tipo de autenticación, ponemos “Preshared Key” y una clave que luego tendremos que ponerla en los demás fortigates igual. Pulsamos en “Advanced…” para ver más opciones. Modificamos el “DH Group” y marcamos sólo 1 y 2. Damos a OK, con esto nos basta.

Ahora tenemos que crear una fase 2, desde “Create Phase 2”.

Le indicamos un nombre, en este caso “tunel_vpn_1” y en “Phase 1” le indicamos la que acabamos de crear “vpn_1”, pulsamos en “Advanced…” para ver más opciones y modificamos el “DH Group” a 2. Y habilitamos el “Auto Keep Alive” para que la conexión no se caiga y nos la mantenga siempre conectada. “OK”.

Tenemos que crear las direcciones de las redes en “Firewall” > “Address”, desde “Create New”

Y en Address Name indicamos primero una red y luego la otra, en mi caso ahora “Red IP3” y en tipo le indico que es una subred, en “Subnet / IP Range” le indico que rango tiene, en mi caso 192.168.3.0/255.255.255.0. Pulsamos “OK”.

Vemos que nos la ha creado correctamente y ahora creamos la otra red, en mi caso la 192.168.2.0 desde “Create New”

Le indico un nombre “Red IP2” en mi caso y le especifico la subred de esta LAN, 192.168.2.0/255.255.255.0. “OK”

Ahora simplemente, tenemos que crear una regla en el firewall para dar acceso a la VPN. Así que desde “Firewall” > “Policy” > “Create New”

En “Source” > “Interface” indicamos “Internal” (que significa desde que red se accederá a cual y por donde. Desde la internal de la red 3, iremos a la red 2 por la wan1). En “Destination” “wan1” y “Address Name” ponemos a cual, en mi caso “Red IP2”. “Schedule” en “always” y todos los servicios “ANY”; en Action tenemos que poner “IPSEC” y en “VPN Tunnel” el tunel de la VPN “vpn_1”, aceptamos tanto entrada como salida de trafico marcando “Allow inbound” y “Allow outbound”. “OK”

Ahora esta regla al ser de VPN tenemos que ponerla de las primeras, así que la ponemos la primerá o lo más arriba posible. “OK”. Ya hemos acabado con el Fortigate de la red 192.168.3.0, ahora tenemos que configurar la VPN de casi la misma forma en el otro firewall.

Así que nos vamos al firewall de la red 192.168.2.0 y nos ponemos a configurarlo de la misma forma. Nos conectamos a él 192.168.2.1. Vamos en el menú de la izquierda “VPN” > “IPSEC” y creamos la primera fase desde “Create Phase 1”.

Le indicamos un nombre, en “Name”, por ejemplo vpn_1. En “Remote Gateway” será al Fortigate destino que se conectará, a su IP pública, en mi caso es una IP fija, le indico la IP publica de la otra delegacion. En “Local Interface” ponemos por cual saldrá, normalmente “wan1”, modificamos el tipo de autenticación, ponemos “Preshared Key” y una clave que luego tendremos que ponerla en los demás fortigates igual. Pulsamos en “Advanced…” para ver más opciones. Modificamos el “DH Group” y marcamos sólo 1 y 2. Damos a OK, con esto nos basta. Vemos que en este caso ponemos la otra IP de Remote Gateway y tenemos que poner la misma contraseña que hemos usado para antes.

Ahora tenemos que crear una fase 2, desde “Create Phase 2”.

Le indicamos un nombre, en este caso “tunel_vpn_1” y en “Phase 1” le indicamos la que acabamos de crear “vpn_1”, pulsamos en “Advanced…” para ver más opciones y modificamos el “DH Group” a 2. Y habilitamos el “Auto Keep Alive” para que la conexión no se caiga y nos la mantenga siempre conectada. “OK”.

Tenemos que crear las direcciones de las redes en “Firewall” > “Address”, desde “Create New”

Y en Address Name indicamos primero una red y luego la otra, en mi caso ahora “Red IP3” y en tipo le indico que es una subred, en “Subnet / IP Range” le indico que rango tiene, en mi caso 192.168.3.0/255.255.255.0. Pulsamos “OK”.

Vemos que nos la ha creado correctamente y ahora creamos la otra red, en mi caso la 192.168.2.0 desde “Create New”

Le indico un nombre “Red IP2” en mi caso y le especifico la subred de esta LAN, 192.168.2.0/255.255.255.0. “OK”

Ahora simplemente, tenemos que crear una regla en el firewall para dar acceso a la VPN. Así que desde “Firewall” > “Policy” > “Create New”

En “Source” > “Interface” indicamos “Internal” (que significa desde que red se accederá a cual y por donde. Desde la Internal de la red 2, iremos a la red 3 por la wan1). En “Destination” “wan1” y “Address Name” ponemos a cual, en mi caso “Red IP3”. “Schedule” en “always” y todos los servicios “ANY”; en Action tenemos que poner “IPSEC” y en “VPN Tunnel” el tunel de la VPN “vpn_1”, aceptamos tanto entrada como salida de trafico marcando “Allow inbound” y “Allow outbound”. “OK”

Ahora esta regla al ser de VPN tenemos que ponerla de las primeras, así que la ponemos la primerá o lo más arriba posible. “OK”. Ya hemos acabado con los dos Fortigate (192.168.2.0 y 192.168.3.0).

Ahora simplemente, tenemos que forzar a que se conecten los firewalls, así que desde uno de ellos, vamos a “VPN” > “IPSEC” > “Monitor” y levantamos la conexión desde la “flechita”.

Y vemos que la conexión ya está levantada.

Ahora simplemente desde un PC de la red, podemos comprobarlo con un tracert y ver que realmente llega el tráfico y por donde va pasando. Todo funciona!!!