Installazione e configurazione di Microsoft Forefront TMG per l'accesso sicuro a OWA

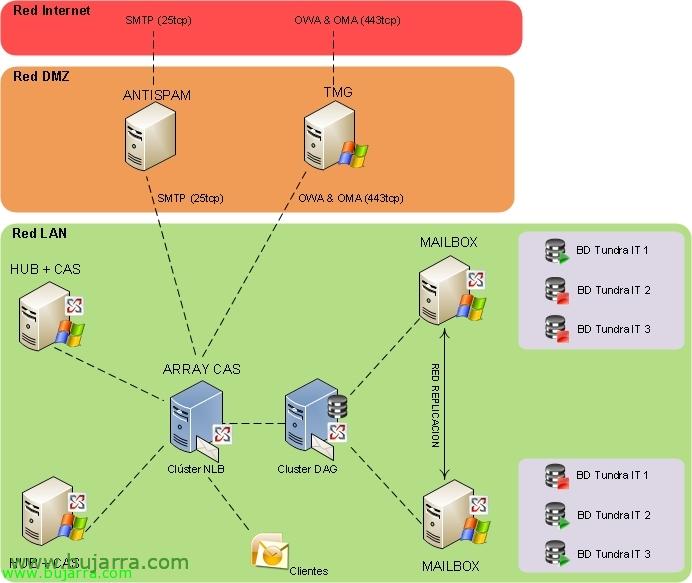

In questo documento, esamineremo una delle installazioni più comuni durante la distribuzione di un'installazione di Microsoft Exchange Server 2010 e garantire la connettività dall'esterno tramite l'accesso OWA (o i servizi necessari) tramite un host TMG sulla rete DMZ. Eseguiremo l'installazione di Microsoft Forefront TMG (Gateway di gestione delle minacce) Un vecchio ISA Server in un computer DMZ che verrà connesso solo tramite HTTPS da Internet e il server si connetterà solo al server Exchange con il ruolo HUB (o array CAS).

In questo documento vedremo una situazione tipica, abbiamo già una DMZ e introdurremo un host in essa su cui installeremo Microsoft Forefront Threat Management Gateway 2010 Con una gamba Ethernet in cui le richieste arriveranno dall'esterno (Rete Internet) E lui si sposterà dentro (LAN). Questo documento consentirà le connessioni OWA (Outlook Web App) dall'esterno e li reindirizzeremo all'array che abbiamo dei server Accesso client (Bilanciamento carico di rete CAS Low Array), se non disponiamo di un cluster di questo tipo, lo inoltreremo al nostro server Exchange con il ruolo Accesso client.

Installazione di Microsoft Forefront TMG 2010,

Abbiamo un team pronto alla DMZ, a cui abbiamo semplicemente installato Windows e impostato un nome di computer, Indirizzo IP dell'intervallo DMZ (senza configurare i DNS, Nemmeno per mettere in controllo, con le voci nell' Hosts’ Corrispondente…). Presentazione del DVD di Microsoft Forefront Threat Management Gateway 2010 e nell'autore selezioniamo “Esegui lo strumento di preparazione”

Una procedura guidata inizierà a preparare l'attrezzatura locale con tutti i requisiti necessari e a installarla per noi, “Seguente”,

“Accetto i termini di licenza” & “Seguente”

Contrassegniamo la prima opzione “Servizi e amministrazione di Forefront TMG” & “Seguente”,

… Detto questo, attendiamo qualche minuto mentre installa e configura le funzionalità necessarie…

Selezionare “Avviare l'Installazione guidata di Forefront TMG” & “Fine”,

E la procedura guidata di installazione di TMG avrebbe iniziato, “Seguente”,

“Accetto i termini del contratto di licenza” & “Seguente”,

Indichiamo i dati necessari, così come il numero di serie, “Seguente”,

Seleziona il percorso di installazione (predefinito %ProgramFiles%Microsoft Forefront Threat Management Gateway), “Seguente”,

Indicheremo in questo momento quale intervallo IP appartiene alla "rete interna", Pressato “Aggiungere…”

Aggiungiamo ciò che ci interessa, o l'adattatore dedicato o l'intervallo IP della DMZ, per questo “Aggiungi intervallo…”,

Indichiamo la portata della DMZ, Da IP iniziale a IP finale, “Accettare”,

“Accettare”,

“Seguente”,

Dobbiamo tenere conto del fatto che i servizi specificati verranno riavviati (nel caso in cui li stiamo utilizzando in produzione),

E pronto per iniziare l'installazione!

… Abbiamo aspettato a lungo…

E avremo già installato il nuovo ISA! Manteniamo l'opzione selezionata “Avviare l'amministrazione di Forefront TMG alla chiusura della procedura guidata” & “Fine”,

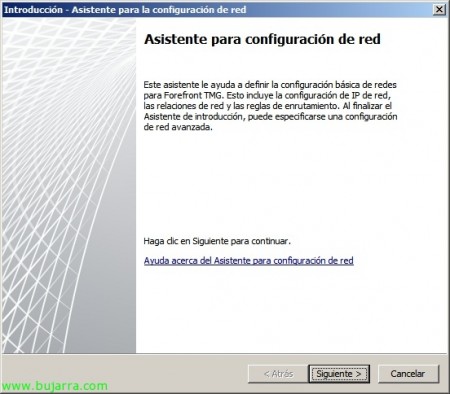

Nella procedura guidata introduttiva configureremo prima le opzioni di rete del nostro computer, Clicca su “Configurare le opzioni di rete”,

“Seguente”,

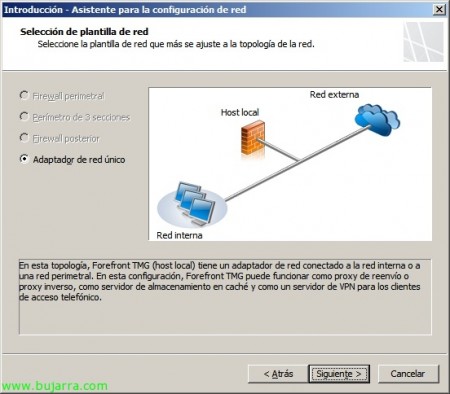

Nella mia situazione attuale ho una gamba netta, quindi posso solo selezionare “Adattatore di rete singolo”, Le altre opzioni sarebbero quelle di essere utilizzate in situazioni diverse o per altri scopi, nel mio caso effettuerò semplicemente il trasferimento sicuro dei collegamenti esterni all'interno per utilizzare OWA, Outlook ovunque… “Seguente”,

Ci mostrerà la scheda di rete del computer con la sua configurazione di rete, Controlliamo che sia corretto “Seguente”,

Pronto, Confermiamo con “Fine”,

Ok, “Configura le opzioni di sistema”

Breve procedura guidata per modificare se lo riteniamo necessario alcune opzioni del server,

Controlliamo che tutto sia corretto & “Seguente”,

“Fine”,

Infine finiamo con l'assistente “Definire le opzioni di distribuzione”,

“Seguente”,

Dobbiamo indicare “Utilizzare il servizio Microsoft Update per verificare la disponibilità di aggiornamenti” per mantenere aggiornato Forefront TMG, “Seguente”,

Configuriamo le licenze TMG e i problemi di aggiornamento, “Seguente”,

Se vogliamo partecipare al programma di miglioramento ed esperienza… “No” & “Seguente”,

Se vogliamo inviare report sull'utilizzo di malware Microsoft, and so on… “Nessuno” & “Seguente”,

Finalmente, pronto “Fine”,

Chiudiamo la procedura guidata, se vogliamo possiamo utilizzare l'assistente per l'accesso Web ed essere in grado di avere connettività con il TMG o lo configureremo in seguito.

Generazione di un certificato per OWA,

Prima di configurare TMG è necessario disporre di un certificato valido per l'utilizzo di OWA, quindi abbiamo bisogno da Exchange per generare una richiesta di certificato, quindi con una CA valida generare il certificato, importarlo nel server in cui abbiamo effettuato la richiesta di certificato e assegnarlo al servizio IIS. Dobbiamo esportare questo certificato in formato PFX (con chiave privata) e importarlo nell'attrezzatura di cui abbiamo bisogno, che si tratti di altri server Exchange o del TMG stesso, Per fare ciò, sarà essenziale utilizzare i certificati locali di ogni computer e non quelli dell'utente; quindi dovremo aprire un MMC e aggiungere il plugin 'Certificati'’ e "account della squadra di casa", Da lì possiamo esportare/importare certificati, dovremo farlo in 'Personale’ e ovviamente avere il certificato CA (Autorità di certificazione – Autorità di certificazione) in "Autorità di certificazione radice attendibili".

Bene, Avviato, da Exchange Management Console > “Configurazione del server” > “Nuovo certificato di scambio…”

Indichiamo il nome del certificato, “Seguente”,

“Seguente”,

Indichiamo i servizi che vogliamo che il certificato abbia, per fare ciò, dobbiamo indicare i nomi di dominio di cui avremo bisogno per OWA, Sincronizzazione attiva, Outlook ovunque… Nel mio caso sarà sempre lo stesso nome di dominio per tutto, Noi lo indichiamo & “Seguente”,

Confermiamo che il nome di dominio è corretto & “Seguente”,

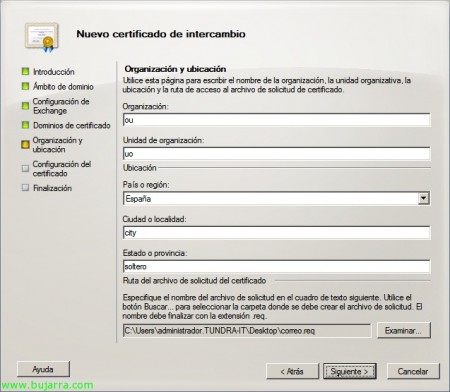

Indichiamo i dati del certificato: Organizzazione, Unità di organizzazione, Paese o regione, Città o paese, Stato o provincia e dove lasceremo la domanda di certificato. “Seguente”,

“Nuovo” per generare la richiesta di certificato,

“Fine”,

Ora dobbiamo andare da un'autorità di certificazione e presentare la domanda che abbiamo appena generato, Otterremo un certificato per un server web pronto all'uso, saremo in grado di utilizzare le CA pubbliche (raccomandato) o utilizzare la CA Microsoft sulla nostra rete.

Una volta generato il certificato, lo importiamo, Continuiamo da dove eravamo sullo stesso server dove abbiamo effettuato la richiesta, clicchiamo sull' Asta’ > “Completa la domanda in sospeso…”

Selezioniamo il certificato da “Esaminare” & “Completo”,

“Fine”,

Una volta che il certificato è installato correttamente (e noi ci fidiamo della tua CA) dobbiamo assegnarlo a un servizio Exchange, nel nostro caso sarà per OWA, quindi lo assegneremo al servizio IIS. Informazioni sul certificato > “Assegna servizi al certificato…”

Indichiamo il nome del server Exchange che sarà interessato & “Seguente”

Indicare “Servizi di informazione su Internet” & “Seguente”,

“Assegnare”,

E questo è tutto!

Tutto questo dovrà essere pronto prima di configurare TMG, una volta che l'abbiamo, Quanto detto sopra, dobbiamo installare questo certificato sul server TMG (sull'account del team) e l'aria condizionata, se necessario.

Configurazione di Microsoft Forefront TMG 2010 per dare accesso a OWA,

In questa parte del documento vedremo come consentire l'utilizzo di OWA dall'esterno della nostra organizzazione verso l'interno in modo sicuro, Viene aperta la console di gestione di Forefront TMG, Stiamo per “Criteri del firewall” > “Pubblicazione dell'accesso client Web di Exchange”

Diamo un nome alla regola, “Seguente”,

Indichiamo la versione di Exchange che abbiamo nell'organizzazione e controlliamo “Outlook Web Access”, “Seguente”,

“Pubblicare un singolo sito Web o un bilanciamento del carico” se abbiamo un singolo server con il ruolo Accesso client o abbiamo un array CAS, “Seguente”,

Indichiamo come vogliamo che il TMG si connetta al server Accesso client, Contrassegniamo la prima opzione “Usa SSL”, “Seguente”,

Indichiamo il nome interno del sito del nostro (Il nostro CAS), se non risolve il TMG per nome dobbiamo indicare l'indirizzo IP del server che ha OWA, “Seguente”,

Ti chiediamo di accettare le richieste solo per il nome di dominio pubblico che utilizzeremo per accedervi dall'esterno e inserirlo, “Seguente”,

Creiamo un web listener per indicare quali richieste riceveremo dall'estero, “Nuovo…”,

Indichiamo il nome del sito web & “Seguente”,

Segno “Richiedere connessioni SSL sicure con i client” & “Seguente”,

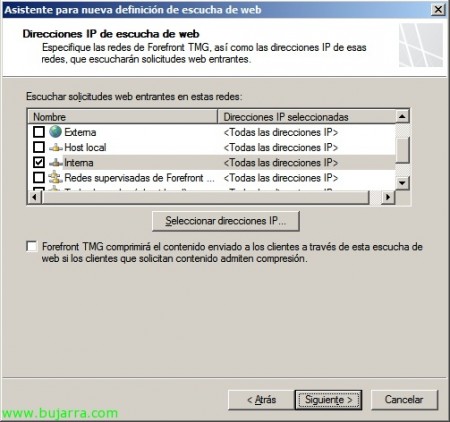

Indichiamo la rete di ascolto che utilizzeremo (In questo caso, dato che ho solo un adattatore Ethernet, non mi importerebbe, quindi selezioniamo 'Interno'). “Seguente”,

Selezionare il certificato generato in precedenza sul server Accesso client “Seleziona certificato…”

Selezioniamo l'unico che avremo & “Selezionare”. Se non otteniamo alcun certificato qui, dobbiamo controllare, che abbiamo installato il certificato sull'account del computer, che abbiamo la tua chiave privata e che conosciamo/ci fidiamo dell'intero percorso di certificazione.

Indichiamo l'autenticazione di cui abbiamo bisogno e il modo in cui il TMG verrà convalidato rispetto ai nostri controller di dominio (Dipende dal modo in cui dobbiamo consentire questo traffico da questa apparecchiatura al CC della rete), “Seguente”,

Deseleziona SSO (Accesso singolo) & “Seguente”,

“Fine”,

Continuiamo con la regola TMG, “Seguente”,

Indichiamo l'autenticazione da convalidare con il server OWA, si consiglia di configurare l'"Autenticazione di base"’ che è in testo normale ma abbiamo già stabilito una sessione SSL in modo che venga crittografata. “Seguente”

Dobbiamo quindi nelle proprietà di 'owa’ Configurare lo stesso metodo di autenticazione (in Exchange Management Console > “Configurazione del server” > “Accesso client” > Ciglio “Outlook Web App”).

Indichiamo gli utenti a cui si applicherà la regola, “Seguente”,

E concludiamo la regola con “Fine”,

Applichiamo le modifiche in TMG…

E saremo in grado di controllare dall'esterno se abbiamo le mappature delle porte (a livello di firewall) come saremo in grado di accedere a OWA dall'esterno attraverso il server TMG in modo sicuro!

confermiamo come il portale OWA indichi che siamo "protetti da Microsoft Forefront Threat Management Gateway".