Nagios – Monitoraggio con NRPE

Bene, Bene… Mettiamo un po' più di txitxa nel nostro Nagios, Centreon o qualsiasi altra cosa abbiamo, Continueremo con qualcosa di molto interessante per chi vuole monitorare articoli più avanzati! Utilizzeremo un piccolo agente che verrà installato su computer Windows o Linux remoti, Per cosa? Bene, tra le altre cose, per eseguire script su questi computer. Possiamo eseguire qualsiasi script PowerShell, Lotto, VBScript, Perl… e poi leggere il risultato del comando e discuterne con Nagios!

Esecutore remoto del plug-in Nagios (PNRR) verrà eseguito come servizio o demone sulle macchine da monitorare e sarà in ascolto in modo che da Nagios, con il comando 'check_nrpe', Vi facciamo delle richieste. In altri documenti futuri vedremo altri tipi di agenti, Oggi è il momento di parlare (Per me) dei migliori!

Installazione check_nrpe,

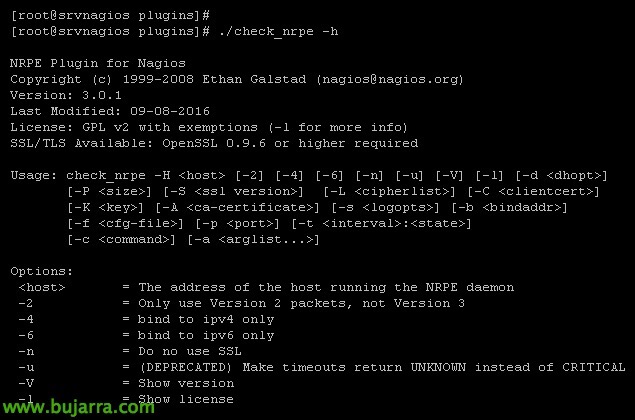

Abbiamo iniziato scaricando e compilando 'check_nrpe', Abbiamo precedentemente installato i requisiti, Ecco i passaggi seguiti, Alla fine spostiamo il binario nel percorso dei plugin e lo testiamo!

[Codice sorgente]

Yum Install -y GCC GLIBC GLIB-Common OpenSSL-Devel Perl WGET Git

cd /usr/src/

git clone https://github.com/NagiosEnterprises/nrpe

cd nrpe/

./Mettere

Crea tutto

cp src/check_nrpe /usr/lib/nagios/plugins/

cd /usr/lib/nagios/plugins/

./check_nrpe[/Codice sorgente]

Installazione dell'agente,

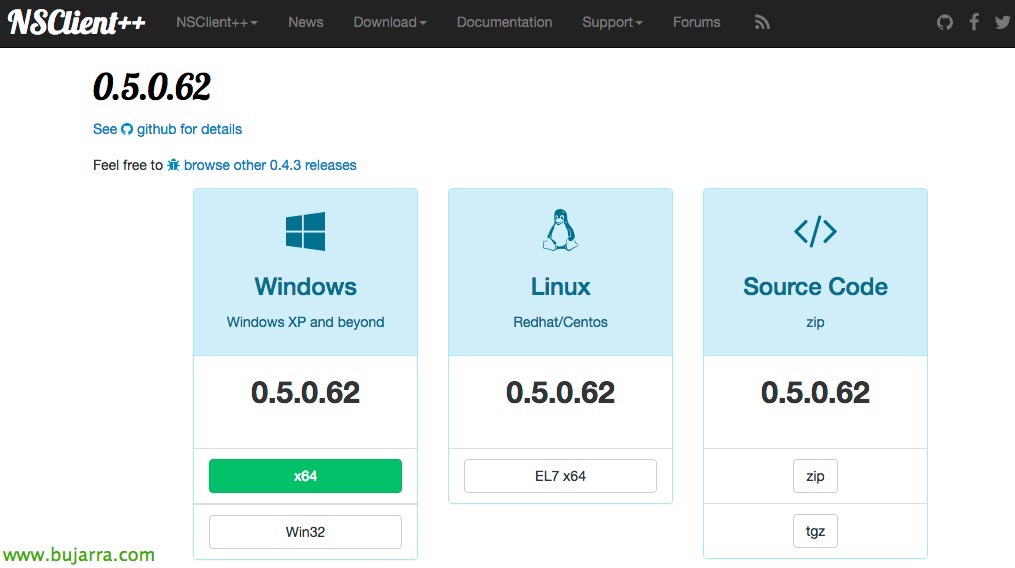

Non male, per questo useremo NSClient++, Le scaricato dal loro sito web, e in linea di principio useremo l'ultima versione, in questo esempio utilizzeremo il file binario x64 di Windows.

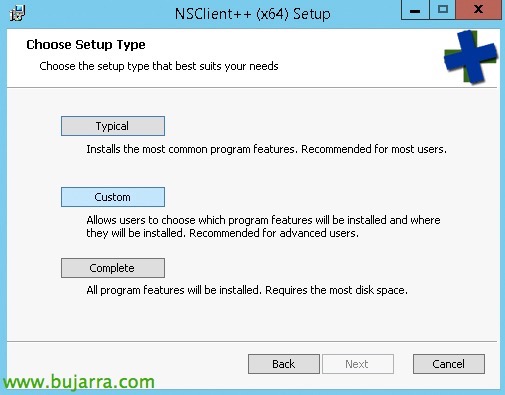

Iniziamo l'installazione di NSClient, “Prossimo”,

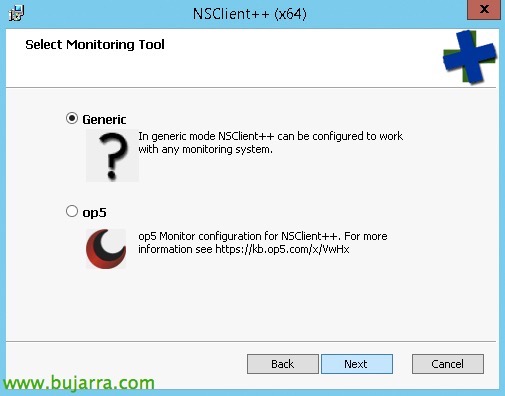

Selezioniamo 'Generico', “Prossimo”,

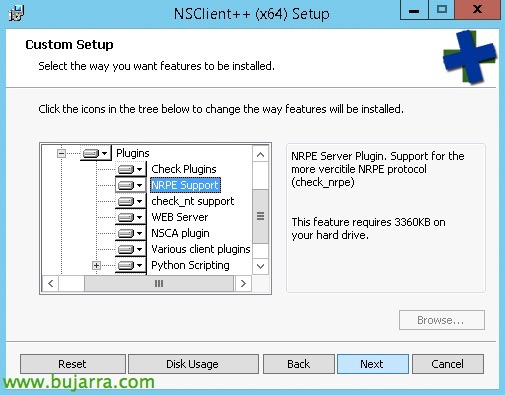

Diamo un'occhiata all'opzione “Costume”,

E selezioniamo i plugin che ci interessano, Li segnerò tutti, Perché li userò in altri esempi, in questo caso, sarebbe sufficiente contrassegnare il supporto NRPE.

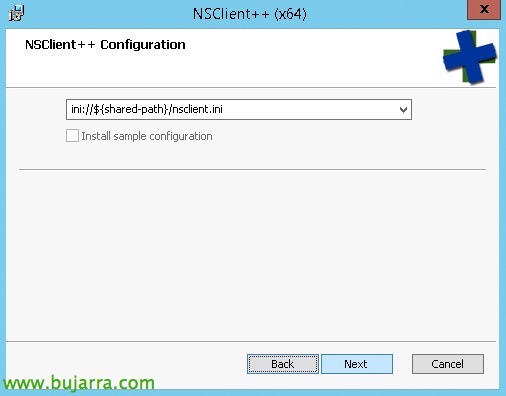

Ci dice il file INI che useremo per applicare la configurazione, “Prossimo”,

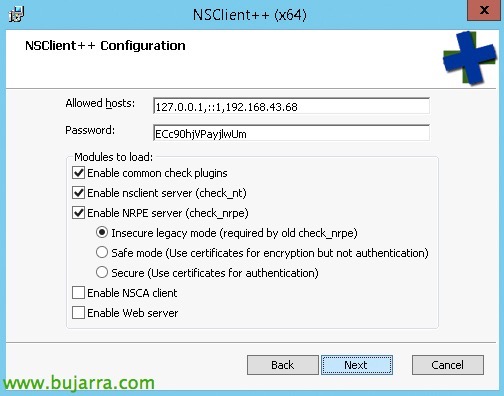

Dovremo aggiungere l'indirizzo IP della macchina Nagios o Centreon che eseguirà le query, oltre a consentire check_nt se siamo interessati, cosa che sono sicuro di fare, vedrai =), selezioniamo anche la modalità di sicurezza NRPE, in questo caso non utilizzerò una password quando si utilizza la modalità non sicura, in un ambiente aziendale, Almeno selezioneremo una modalità provvisoria. “Prossimo”,

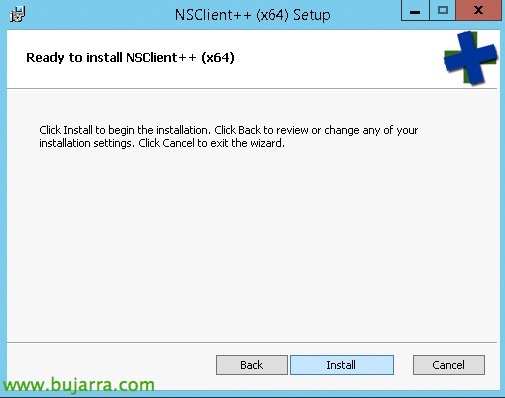

Non male, Pressato “Installare” per installare questo piccolo agente…

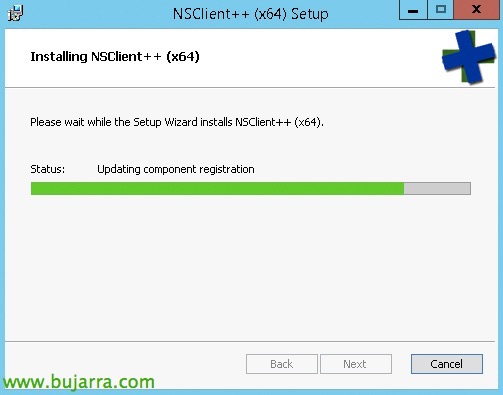

… Attendi qualche secondo…

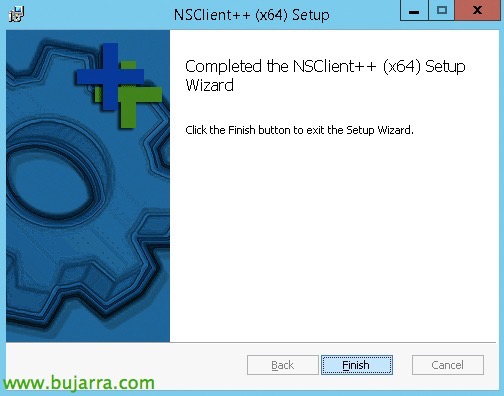

E questo è tutto, “Finire”.

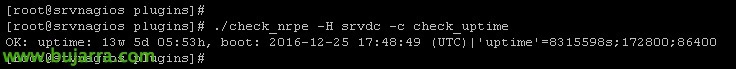

Non resta che eseguire un comando dal nostro team Nagios per verificare se c'è connettività, Un esempio molto semplice potrebbe essere il seguente:

[Codice sorgente]

./check_nrpe -H IP_EQUIPO_REMOTO -C check_uptime

[/Codice sorgente]

Se vediamo che si connette e ci dice da quanto tempo quella macchina è stata accesa, Possiamo iniziare!! Ora non resta che alimentare le macchine Windows o Linux con script ed eseguire tutto ciò che vogliamo da remoto, Nei prossimi documenti fornirò esempi interessanti, Ma prima dovremo seguire questo documento.

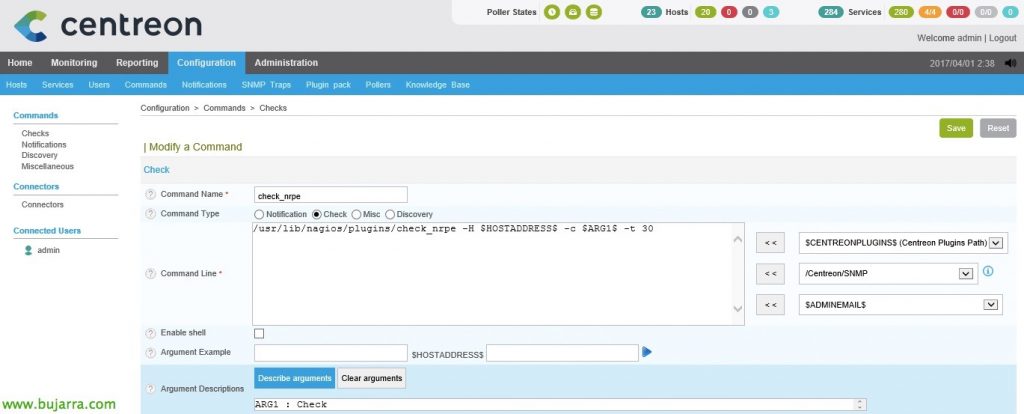

Creare il comando in Centreon,

Resterebbe quindi da registrare il Comando che utilizzeremo quando creeremo i Servizi che ci interessano e che monitorano i computer remoti. Stiamo per “Configurazione” > “Comandi” > “Aggiungere” e crea il seguente comando:

- Nome comando: Diamo un nome al comando, Per associarlo, è meglio metterlo uguale al nome dello script che esegue., in questo caso «check_nrpe».

- Tipo di comando: Seleziona "Verifica".

- Riga di comando: Come al solito, indichiamo cosa Centreon o Nagios eseguiranno effettivamente quando chiami questo comando, Assomiglierebbe a qualcosa di simile: '/usr/lib/nagios/plugins/check_nrpe -H IP_EQUIPO_REMOTO -c $ARG 1$ -t 30'.

In questo caso, Se guardiamo, Aggiungo un timeout al comando alla fine di 30 Secondi, Dal momento che forse alcuni comandi che eseguiamo da remoto richiederanno un po' di tempo, non lo faranno? Bene, Ognuno come vuole, Clicca su “Descrivi argomenti” e abbiamo definito l'argomento che abbiamo messo in atto in modo che quando creiamo il Servizio ricordiamo cosa deve essere compilato; che sarà il controllo/comando che definiamo nel nsclient.ini. Vedremo esempi nei documenti futuri.

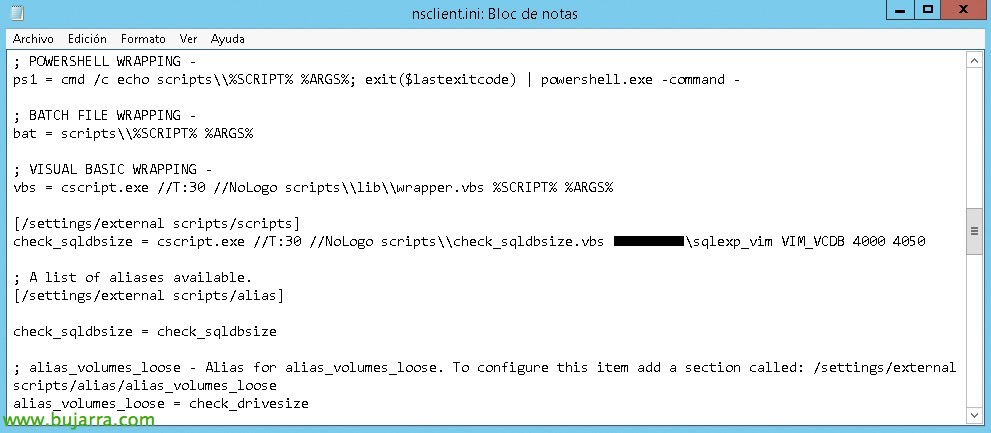

Esempio di script in nsclient.ini

L'operazione sarebbe la seguente, sulla macchina remota dove abbiamo installato NSClient, Avremo il file di configurazione 'nsclient.ini', Che dovremo andare (io) aggiungendo gli script che eseguirà e (Ii) Aggiunta degli alias che fanno riferimento allo script. Esempio:

[Codice sorgente]

[/Impostazioni/Script esterni/Script]

comando_bat = script\archivo.bat

[/Impostazioni/Script esterni/Alias]

alias_bat = comando_bat

[/Codice sorgente]

Ultimo, dobbiamo copiare lo script di PowerShell, vbScript, Giava, lotto… che abbiamo nella cartella 'scripts'’ di NSClient. Ogni volta che modifichiamo il file di configurazione 'nsclient.ini’ dovremo riavviare il servizio Windows “NSClient++” per ricaricare la configurazione e possiamo chiamare questo script dal remoto Nagios, nell'esempio sopra con:

[Codice sorgente]

./check_nrpe -H IP_EQUIPO_REMOTO -C alias_bat

[/Codice sorgente]

Uso degli argomenti,

Immaginiamo allora, che ciò che stiamo per eseguire, lo script sul lato Windows/Linux, richiede argomenti, e vogliamo passarteli dalla macchina Nagios. Come esempio di facile comprensione, Pensiamo ad uno script che monitora i backup, Ok? O da PowerShell o qualsiasi altra cosa. E a questo script passerò come argomento il nome dell'attività di backup, Sì? Se voglio, evitare di definirlo 5 orari nell'INI (Da quando ho 5 Attività di backup), Vi trasmetterò l'argomento da Nagios/Centre direttamente da Giobbe. Ecco un esempio della configurazione necessaria nel 'nsclient.ini', Per prima cosa abiliteremo il passaggio di argomenti locali ed esterni e poi definiremo il comando che eseguirà seguito dagli argomenti che si aspetta (nell'esempio uno script di PowerShell):

[Codice sorgente]

[/impostazioni/NRPE/server]

allow arguments=true

[/Impostazioni/Script esterni]

allow arguments=true

[/Impostazioni/Script esterni/Script]

check_copias = cmd /c echo scripts\check_copias_seguridad.ps1 $ARG$1 $ARG$2; uscita($lastexitcode) | powershell.exe -comando –

[/Impostazioni/Script esterni/Alias]

alias_copias = check_copias

[/Codice sorgente]

E poi possiamo dalla macchina Nagios eseguire un comando passandogli argomenti, che definiremo in seguito da Centreon con GUI in modo più comodo:

[Codice sorgente]

./check_nrpe -H IP_EQUIPO_REMOTO -c alias_copias -a "primer argumento" "segundo argumento"

[/Codice sorgente]

Cosa ho detto, vedremo nei prossimi documenti esempi pratici dell'uso del PNRR, Come con alcuni script possiamo ottenere il massimo da tutte le informazioni che ci interessano. Molte volte dovremo creare le nostre sceneggiature, E perché no? Se trasferiamo tutti i nostri bisogni a Nagios, Li controlleremo e potremo riposare molto più serenamente con la nostra organizzazione completamente monitorata!