PINsafe – Configurazione di base 2

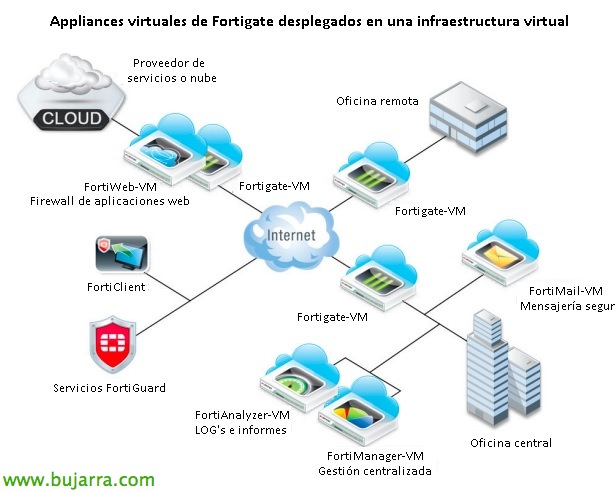

Continuando con los documentos anteriores sobre el despliegue del appliance de PINsafe o su instalación en Linux, debemos realizar una serie de configuraciones que serán más o menos comunes en la mayoría de las instalaciones, posteriormente podremos integrar distintos servicios bajo esta configuración.

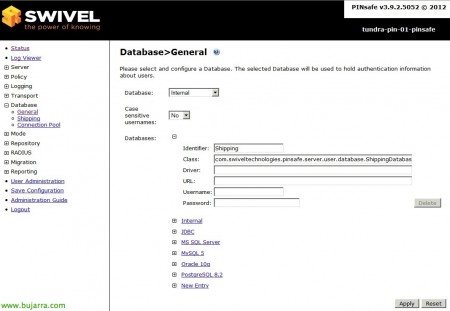

Lo primero será cambiar el tipo de base de datos a interna, A tal fine, da: “Base de datos” > “Generale” > Poner la BD a 'Interna'’ & “Applicare”.

Ora, poiché “Modo” > “Generale” > Estableceremos el “Modo” a 'Sincronizada'’ & “Applicare”,

Vamos a definir por ahora un repositorio de usuarios locales XML, más tarde crearemos otro para integrarlo con nuestro LDAP.

Poiché “Repositorio” > “Server” > “Nueva Entrada” > Le establecemos un nombre XML y en tipo 'XML', “Applicare”.

Ahora sincronizamos los usuarios de este repositorio local desde “Administración de Usuarios”, cliccando su “Sincronización de Usuarios”.

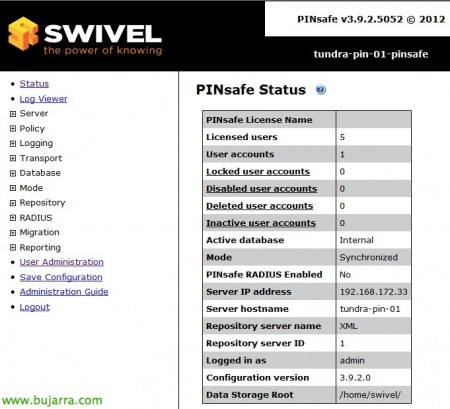

Confirmamos en “Stato” que aparece lo que hemos configurado correctamente.

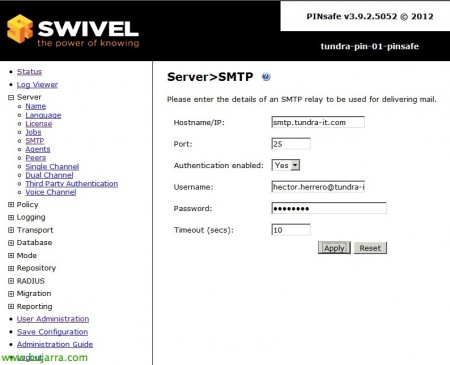

Configuramos los parámetros de correo electrónico desde “Server > “SMTP”, con esto realizaremos los avisos a los usuarios, que se les ha dado de alta, que se les ha asignado un PIN, cambiado, o directamente para el Dual Channel.

En nuestro Directorio Activo, daremos de alta un par de grupos, uno será para meter a los administradores de PINsafe y otro para los usuarios que queremos que lo utilicen, además metemos los usuarios que nos interese en cada grupo.

Creamos el repositorio de usuarios para nuestro AD desde “Repositorio” > “Server” > “Nueva Entrada” de tipo Active Directory y le indicamos un nombre & “Applicare”,

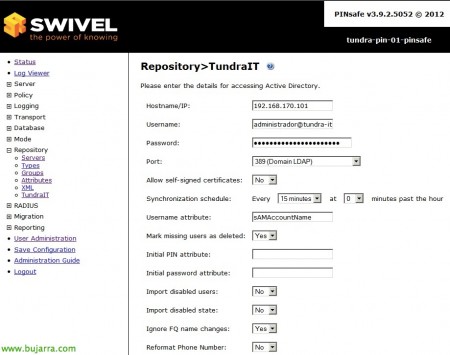

Lo configuramos desde “Repositorio” > “NOMBRE_REPO”. Indicaremos el ‘Username’ con el nombre de usuario con permisos de acceso a nuestro Directorio Activo, junto a su contraseña. Además indicaremos en ‘Hostname/IP’ la IP de un controlador de dominio y en el puerto estableceremos LDAP o LDAPS, en función de lo que tengamos.

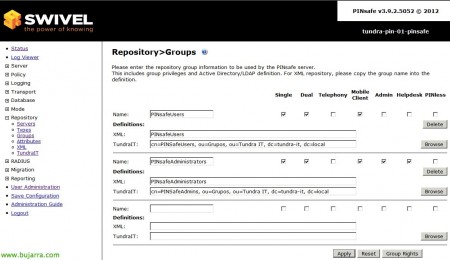

In “Repositorio” > “Gruppi” rellenamos las rutas LDAP de los grupos de usuario y administradores que hemos creado anteriormente en nuestro repositorio del Directorio Activo, así como si nos interesa, estableceríamos el nombre al grupo, ad es:

cn=PINSafeUsers, ou=Grupos, ou=Tundra IT, dc=tundra-it, dc=locale

cn=PINSafeAdmins, ou=Grupos, ou=Tundra IT, dc=tundra-it, dc=locale

In “Transport” > “Generale” > “SMTP” configuramos el transporte de correo electrónico a nuestros usuarios, para que le lleguen de forma correcta los correos y de qué, para ello indicaremos el atributo donde viene definido la dirección de correo del usuario (normalmente ’email’ en ‘Destination attribute’), además indicaremos qué grupo de usuarios tienen permiso de recepción de claves (Strings Repository Group') o de alertas (Alert Repository Group').

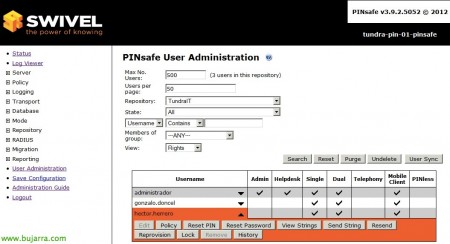

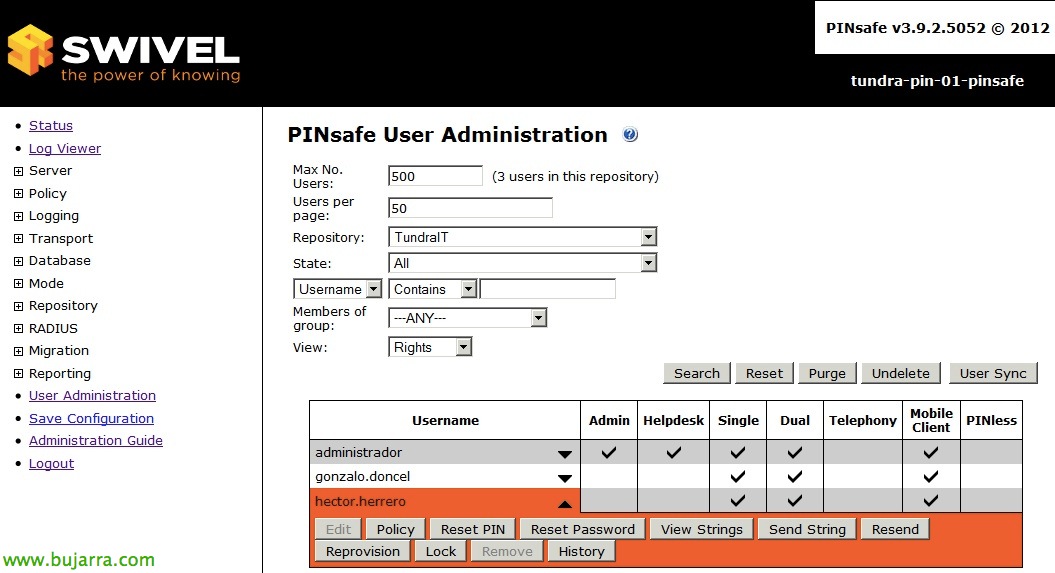

Comprobamos que funciona desde “Administración de Usuarios” > Cambiamos el repository al del AD & Pressato “Sincronización de Usuarios” para confirmar que traemos a nuestros usuarios.

Se è corretto, cambiamos el tiempo de sincronización con LDAP desde “Repositorio” > “REPOSITORIO_AD” > “Sincronizzazione del programma” al tiempo che nos interessa, en mi caso me vale con 15 verbale.

Configuramos en “Server” > “Single Channel” nuestro primer método de autenticación, que será con el cuadro del Codice de Seguridad o Security String, permitiremos que los usuarios lo soliciten al introducir su utente en el campo de texto de user cuando se logueen (‘Allow session reques by username’ = 'Sì'), se vogliamo che indipendentemente dal nome utente inserito la chiave, per evitare che ci indovinino i nomi utente, in File immagine potremo selezionare che sia un'altra immagine invece di quella predefinita, così come indicare se vogliamo inoltre l'uso di lettere maiuscole/minuscole con i numeri per rendere l'OTC più robusto. Inoltre, in “Rendering immagine” potremo fare in modo che l'immagine sia dinamica e il contenuto della Security String si muova.

Oh, bene, una volta approvvigionati gli utenti riceveranno un'email indicando il loro PIN predefinito, noi da “Administración de Usuarios” potremo effettuare le operazioni di base come creare un nuovo PIN per gli utenti, reinviarlo, sbloccare l'account…