VPN con Citrix NetScaler I – Spiegamento & Pre-autenticazione

Iniziamo con una serie di documenti per l'assemblaggio del servizio VPN nel nostro amato Citrix NetScaler; L'obiettivo sarà quello di consentire agli utenti esterni all'organizzazione di connettersi in modo semplice e sicuro. Essere 4 documenti in cui aggiungeremo diverse complessità per garantire l'accesso il più possibile.

En este primer documento veremos los pasos necesarios para habilitar la VPN en nuestro Citrix NetScaler además de alguna configuración base. Finalizaremos habilitando unas políticas de preautenticación para requerir algunas conditions en el puesto para poder conectarse, sea una entrada en el registro, un programa abierto… En el secondo documento obligaremos a tener un certificado en el puesto del usuario para poder abrir incluso la web de Citrix NetScaler, sin el certificado nadie ve nuestro servicio. En el tercer documento añadiremos la posibilidad de authenticar la VPN mediante certificados de usuario con smart card y en el ultimo documento habilitaremos la posibilidad de que la VPN se levante automaticamente con el puesto, grazie a Always On.

Questo primo documento è strutturato nel modo seguente:

- Abilitare Smart Access nel nostro NetScaler Gateway

- Profilo di Sessione e Politica per la VPN

- Intervallo IP per i client VPN

- Profilo e Politica di Preautenticazione per la Preautenticazione

- Testare per la prima volta

- Abilitare Split Tunnel

Abilitare Smart Access nel nostro NetScaler Gateway

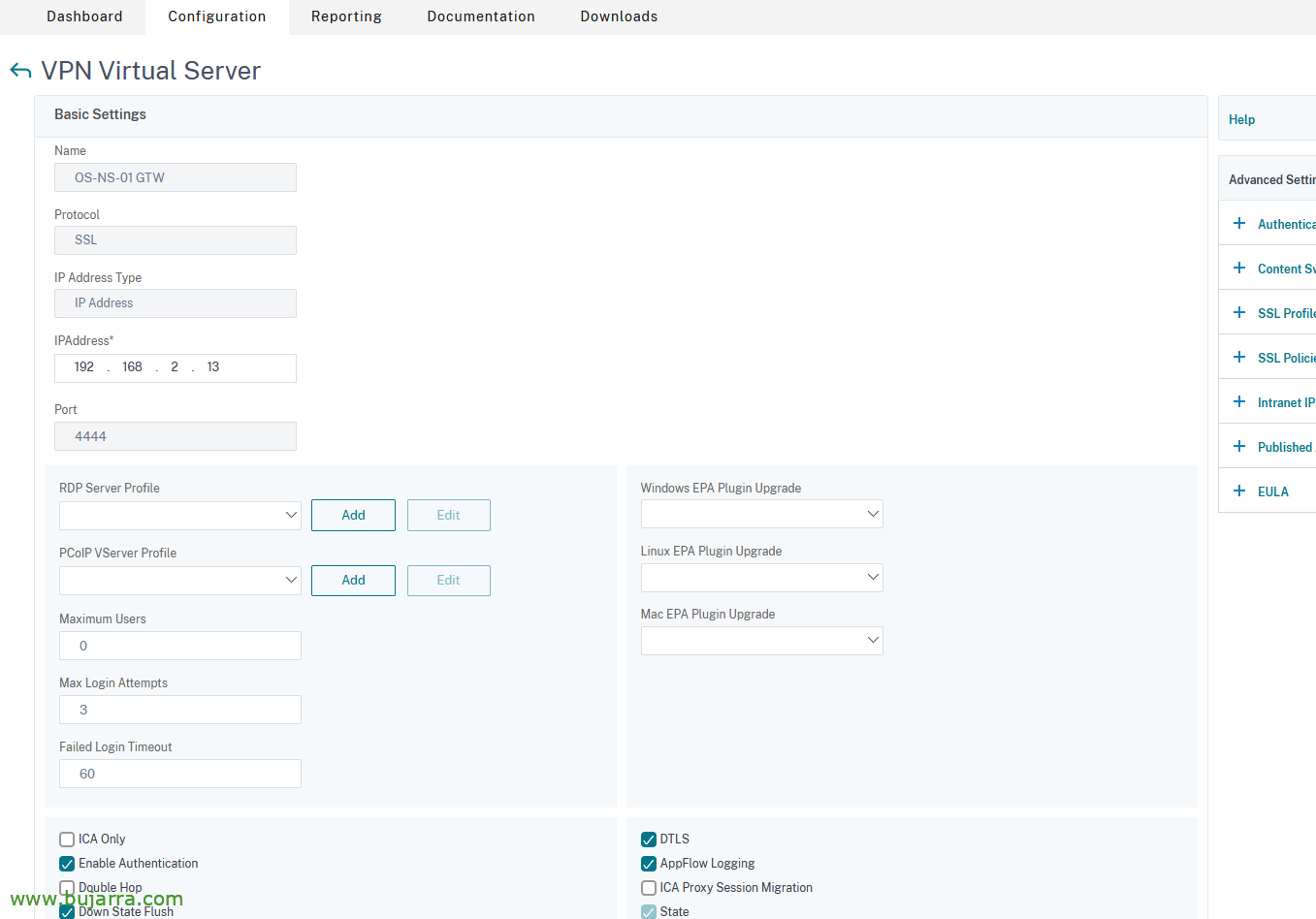

Introduttiva, si dà per scontato che abbiamo NetScaler completamente distribuito e un Virtual Server di NetScaler Gateway distribuito, en questo caso era la pasarela que usábamos para presentar en modo ICA las aplicaciones y escritorios, y ahora añadiremos la funcionalidad de VPN para que puedan acceder previamente de modo remota y segura.

Tenemos que habilitar el modo Smart Access, es obligatorio para usar la VPN. y por tanto no haremos de proxy ICA, así como necesitaremos de licencias universales. Per fare ciò,, en el Virtual Server del Gateway, en los 'Basic Settings', que no use 'ICA Only', desmarcamos el check y guardamos.

Profilo di Sessione e Politica per la VPN

Tenemos que crear un perfil de sesión y luego una política para finalmente applicárselo al Virtual Server del NetScaler Gateway

Creare il Profilo di Sessione per la VPN

Para crear el perfil de sesión, lo creamos desde “Citrix Gateway” > “Politiche” > “Citrix Gateway” > “Session Policies and Profiles” > “Session Profiles” > “Aggiungere”.

Tendremos en cuenta varias cosillas, in “Configurazione della rete“ > “Impostazioni avanzate”

- Usa IP Mapeada: OFF per non usare l'IP della Subnet per i client e poi usare un intervallo IP specifico.

- Usa IP Intranet: NOSPILLOVER, affinché se non ci sono IP liberi nell'intervallo non usi lo SNIP per la navigazione dei client.

|

|

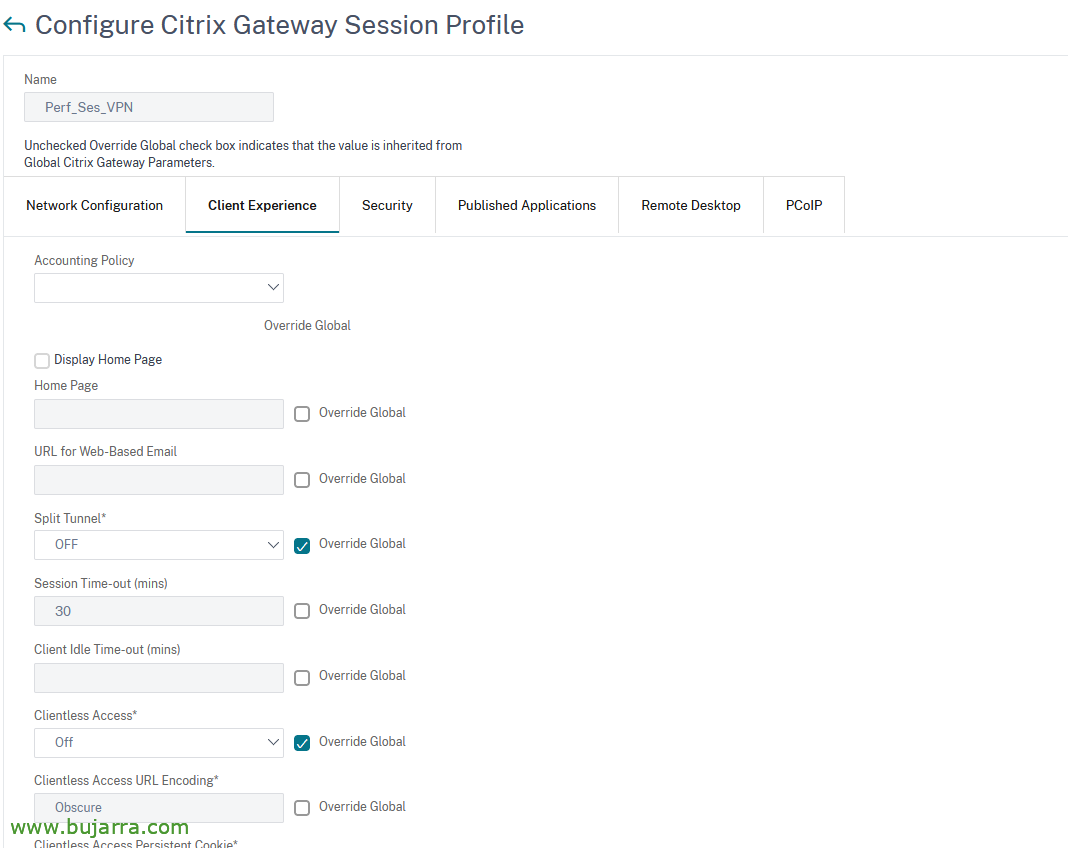

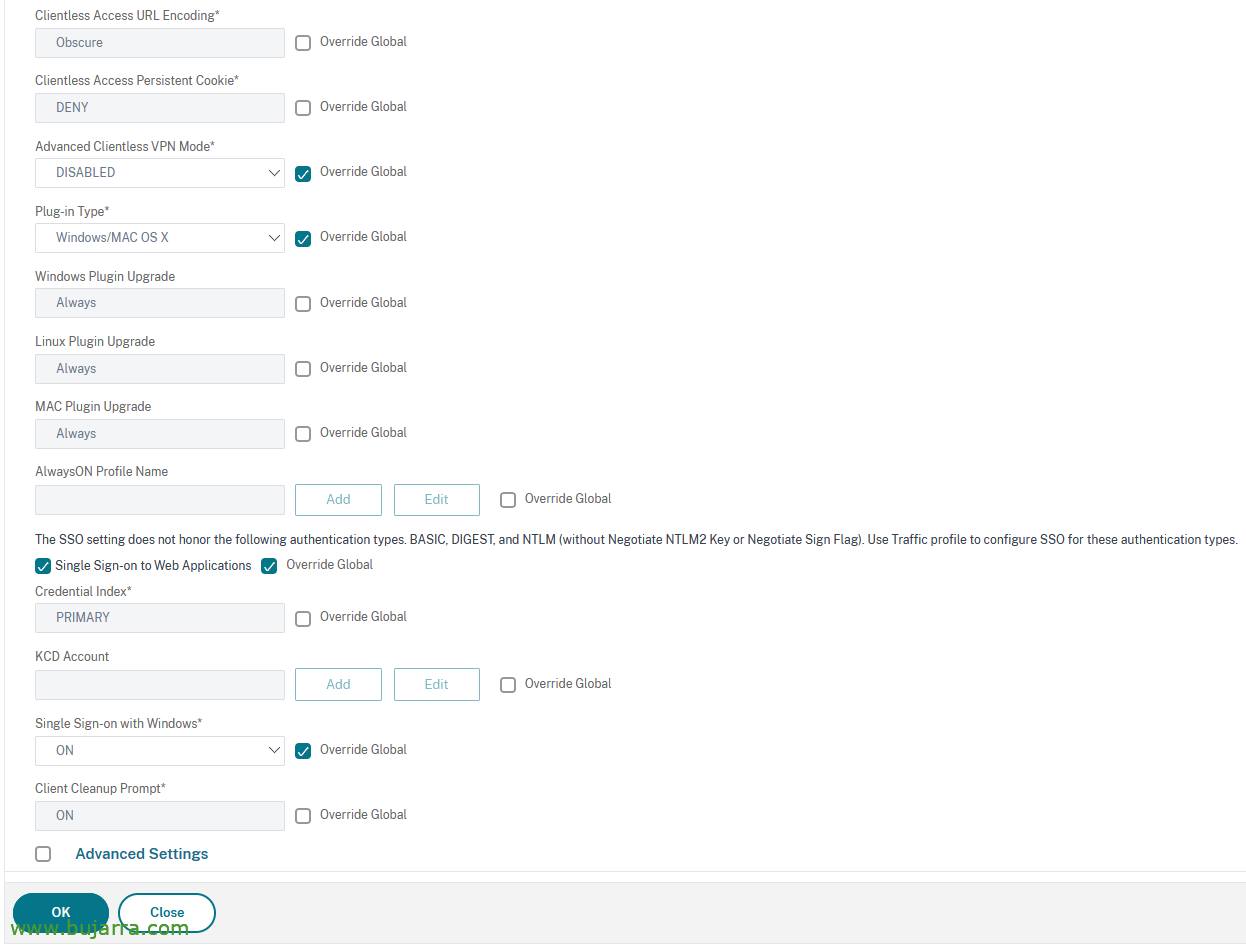

In “Esperienza del cliente”:

- Split Tunnel: SPENTO (per inviare tutto il traffico qui)

- Accesso senza client: Off

- Tipo di Plug-in: Windows/MAC OS X

- Single Sign-on alle Applicazioni Web: Spunta

- Single Sign-on con Windows: SU

In “Sicurezza”:

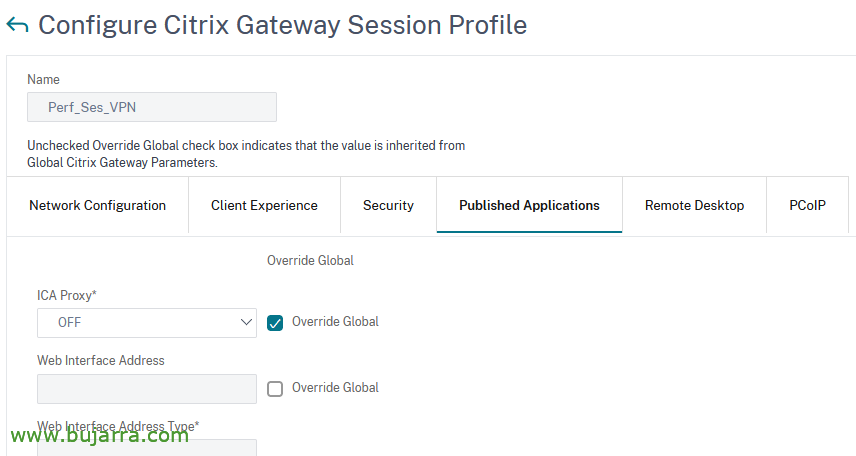

E in “Published Applications”:

- ICA Proxy: SPENTO

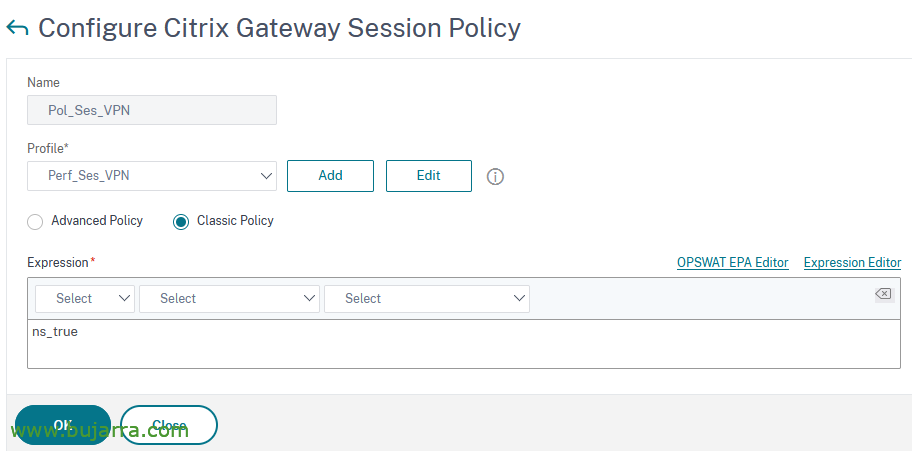

Creare la Politica di Sessione per la VPN

È il momento di creare la politica di sessione e collegarle il profilo di sessione che abbiamo appena creato, per creare la Session Policy lo faremo da “Citrix Gateway” > “Politiche” > “Citrix Gateway Session Policies and Profiles” > “Session Policies” > “Aggiungere”.

Collegare al NS Gateway la Politica di Sessione della VPN

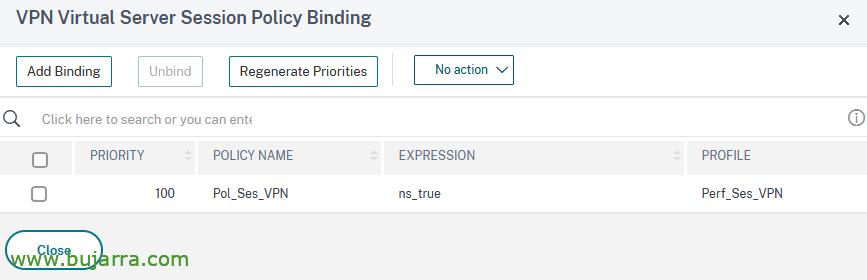

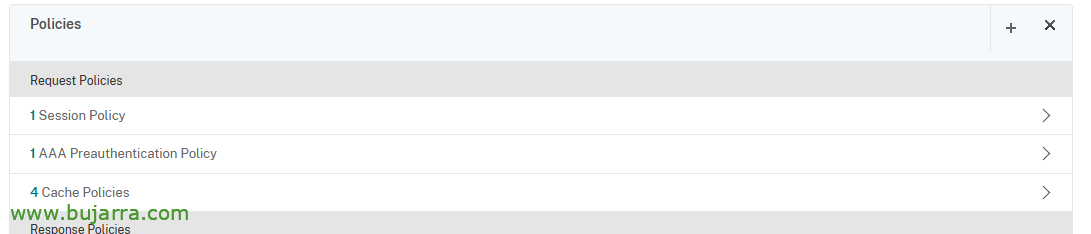

E colleghiamo la politica di sessione appena creata nel nostro Virtual Server di NetScaler Gateway, poiché “NetScaler Gateway” > “NetScaler Gateway Virtual Servers”, nel nostro VS > “Politiche” > “Session Policies” > “Aggiungi binding”, la seleccionamos y la dejamos con la prioridad por defecto, “Chiudere”,

Quedando algo así las políticas que tenemos en el Virtual Server.

Intervallo IP per i client VPN

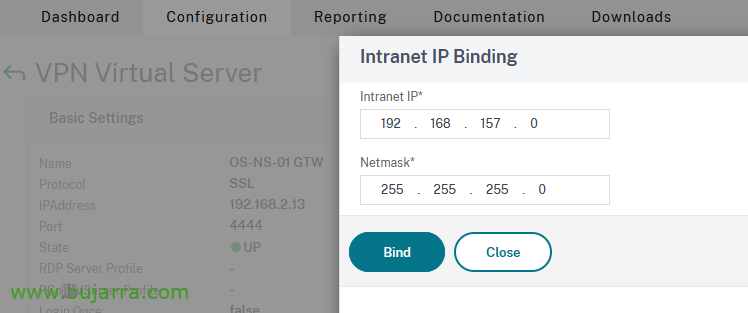

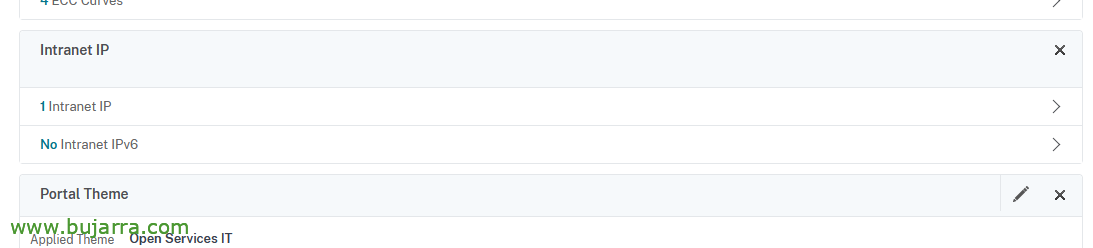

A continuación configuraremos el rango IP para los clientes que se conecten por VPN, desde el NS Gateway Virtual Server le añadimos una Intranet IP, poiché “NetScaler Gateway” > “NetScaler Gateway Virtual Servers”, nel nostro VS > “Intranet IP Addresses” > “No Intranet IP”

Lasciando qualcosa del genere.

Occhio! si queremos que estas máquinas de la VPN lleguen a equipos de la red interna. Estos servidores de la red interna tendrán que tener una ruta que les indique que para ir al rango del pool de la VPN, se va por la IP de la Subnet del NetScaler, que es la que enruta.

Individualmente en un linux de la red interna podríamos ejecutar:

ip route add 192.168.157.0/24 Tramite 192.168.2.12 dev ens160

O también se puede hacer una ruta estática en el firewall para todas las machines, en este esempio en un Fortigate.

Indirizzi IP assegnati manualmente agli utenti

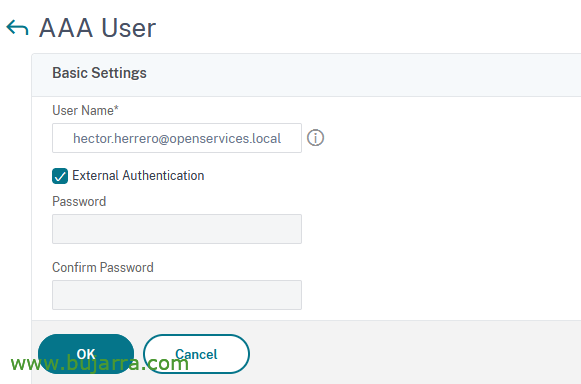

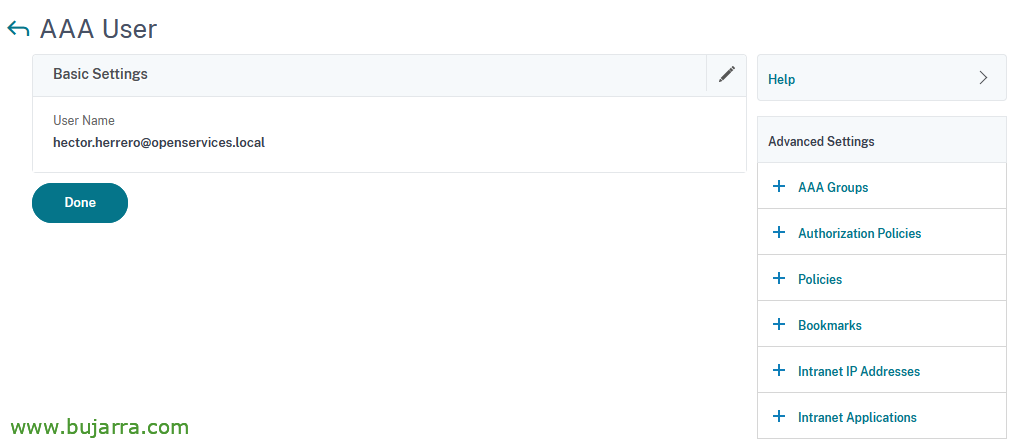

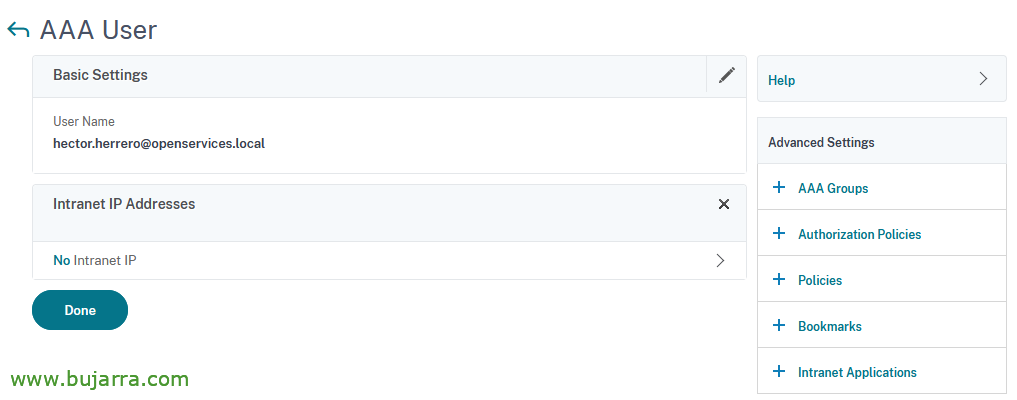

Si vamos a querer asignar una dirección IP estática a un usuario, podremos hacerlo desde “Citrix Gateway” > “Administración de Usuarios” > “AAA Users” > “Aggiungere”, Ponemos el nombre del usuario & OK,

Clicca su “Intranet IP Addresses”,

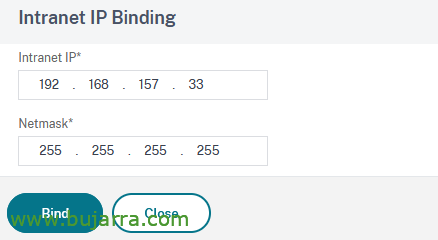

Clicchiamo sul pulsante “No” de Intranet IP para asignarle una,

LEGARE & Donare

Y cuando conectemos con el cliente, veremos que la IP nos la guardará. Que no es el momento de conectarnos, pero tenía el pantallazo guardado y para validar que coge la IP que le corresponde.

Profilo e Politica di Preautenticazione per la Preautenticazione

Non male, esto sería opcional, pero podemos requerir ciertos requisitos previos a la conexión, para ello mediante unas politiche de preautenticación podremos requerir en el lado del cliente algunas conditions para permitirle la conexión. Sea por ejemplo tenga una entrada particular en el registro creada por nosotros previamente, que tenga un programa corriendo, un fichero en alguna carpeta, lo stato dell'antivirus… Vi lascio qui alcuni esempi che potreste usare. Questo ci richiederà che l'utente, al momento della connessione, debba avere installato il Citrix Secure Access Endpoint Analysis (EPA), che eseguirà questi controlli al momento della connessione e permetterà o meno, di continuare.

Faremo un esempio richiedendo che l'utente che si voglia connettere abbia un'applicazione aperta, in particolare il Blocco note di Microsoft (o Notepad).

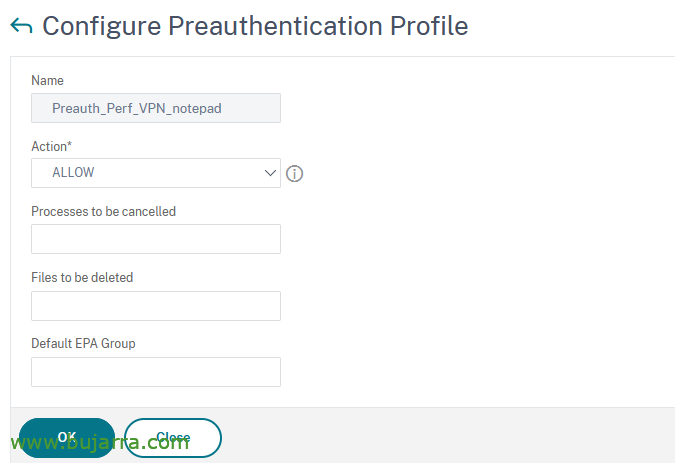

Creare il Profilo di Preautenticazione

Iniziamo creando il profilo di sessione per la preautenticazione, poiché “Citrix Gateway” > “Politiche” > “Politiche e Profili di Preautenticazione” > “Profili di Preautenticazione” > “Aggiungere”. Indichiamo un nome e in Azione selezioniamo CONSENTI,

Creare la Politica di Preautenticazione

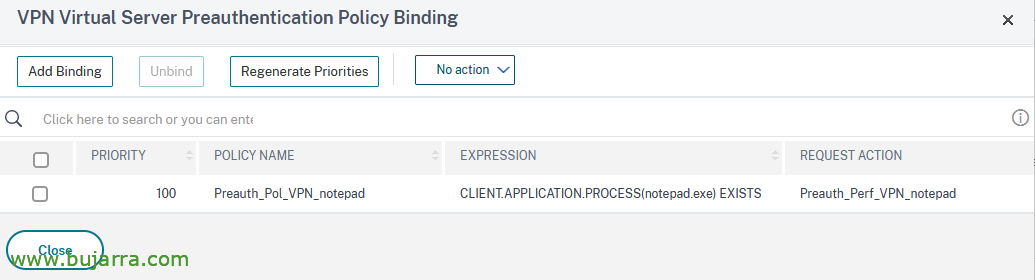

Poi creeremo la politica di sessione “Citrix Gateway” > “Politiche” > “Politiche e Profili di Preautenticazione” > “Politiche di Preautenticazione” > “Aggiungere”. La vinculamos la acción y añadimos las expresiones qué nos interesen, esta de ejemplo, como comentábamos, si tiene un proceso abierto, que sea el Notepad podrá accedere a la web de NetScaler, in caso contrario no le mostraría nada.

Collegare al NS Gateway la Politica di Preautenticazione

Y como ya es abituale, lo debemos vincular al Virtual Server de nuestro NetScaler Gateway, buscamos las politicas de Preauthentication y la vinculamos.

Quedando así la AAA Preauthentication Policy,

Testare per la prima volta

Ya es hora de comenzar a probar nuestra nueva VPN! La primera vez que abramos la URL de nuestro Gateway nos indicará que está Comprobando nuestro dispositivo, y que antes de conectarnos debe comprobar que el dispositivo cumple ciertos requisitos, esperamos una cuenta behind…

Y como hasta hasta ahora no hemos instalado el software que verificará, Clicca su “Descargar”

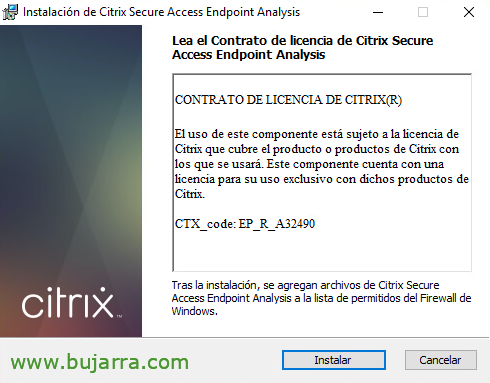

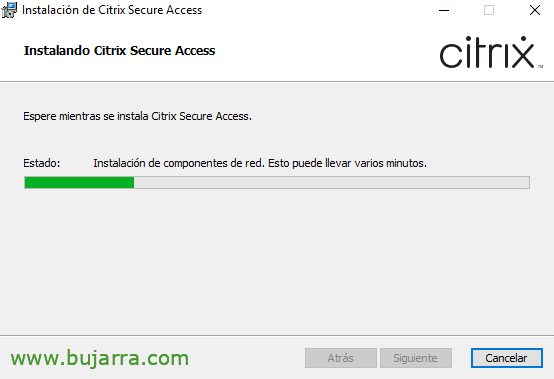

Installazione di Citrix Secure Access Endpoint Analysis,

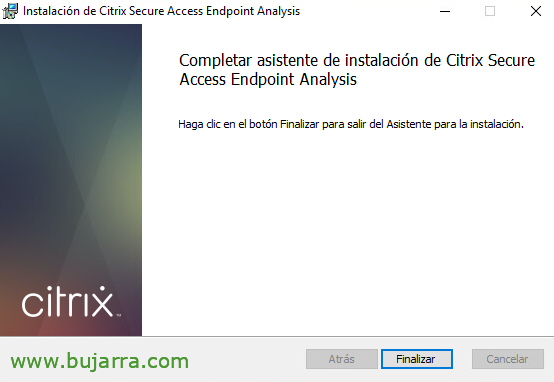

Iniziamo una breve installazione sul nostro posto di lavoro di Citrix Secure Access Endpoint Analysis, che verificherà quanto detto, qualsiasi condizione di preautenticazione di cui potremmo aver bisogno. Clicca su “Installare”,

Dopo la breve installazione premiamo su “Fine”. Per distribuzioni su larga scala, questo software potremo installarlo tramite parametri in modalità disattesa.

Una volta installato l'agente di analisi, ci chiederà se può analizzare il nostro computer per verificare se soddisfiamo le condizioni di accesso, Clicca su “Sì”, o in “Sempre”,

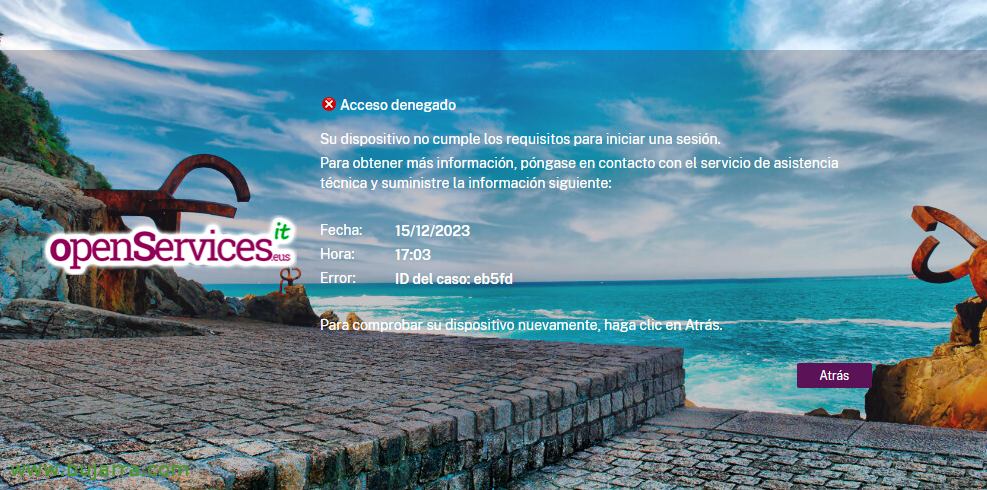

Dopo aver analizzato il computer, se non soddisfiamo le condizioni ci darà un Accesso negato, indicando che il nostro dispositivo non soddisfa i requisiti per effettuare il login.

Invece, se le soddisfiamo, ci mostrerà il pannello di accesso per effettuare il login, in mio caso para poter acceder necesitaba el notepad abierto, ejecutado de fondo, E così via, nos muestra la web de acceso.

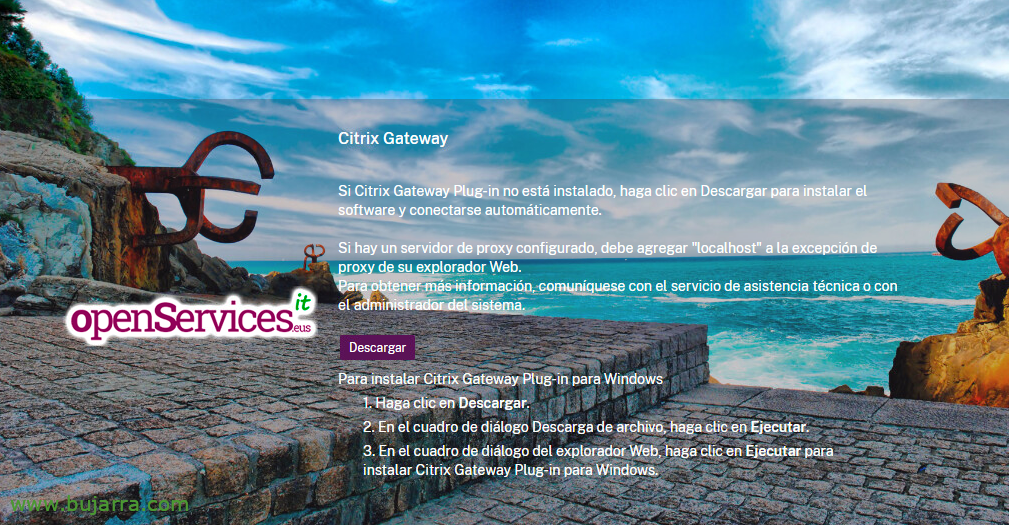

Tras autenticarnos de manera usual, con utente y contraseña, nos detectará que no tenemos el cliente de VPN instalado, el Citrix Gateway Plug-in, Clicca su “Descargar”.

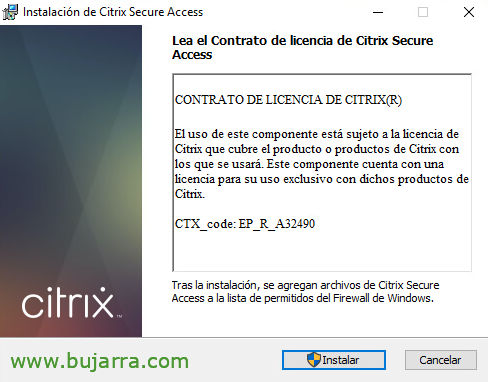

Instalación de Citrix Secure Access,

Procedemos a su instalación en questo caso manuale, pero también se podría instalar de manera desatendida, Clicca su “Installare”,

… Attendi qualche secondo…

Tras la instalación pulsamos en “Fine”,

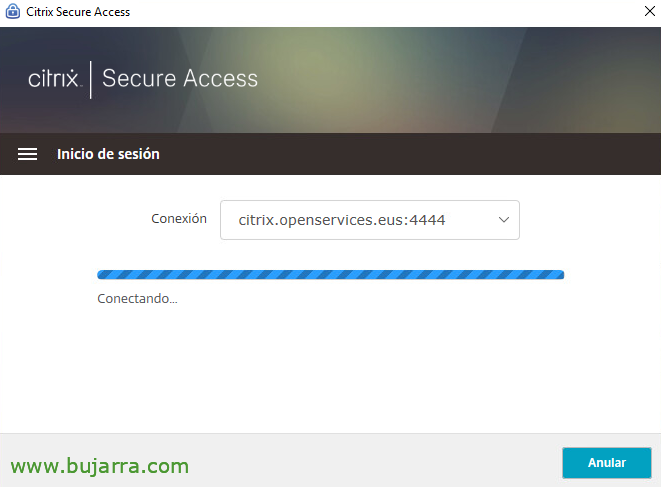

Se nos abrirá directamente el Secure Access con los datos de conexión ya configurados, únicamente nos pedirá usuario y contraseña para conectarnos de manera segura con la VPN, Clicca su “Accedi”,

… esperamos mientras conecta….

Verificamos que ya estaríamos conectados, aquí sin rango IP, usando y compartiendo la SNIP del NetScaler,

O si tenemos un rango IP,

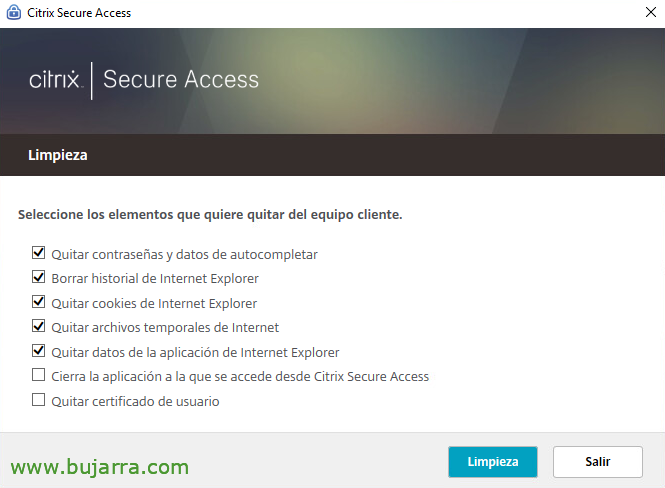

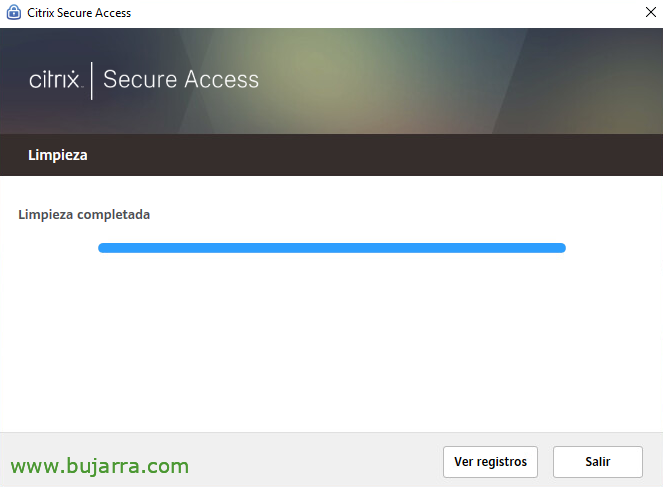

Al cerrar la sesión de Citrix, automáticamente preguntará que elementos eliminará del equipo locale para dotar de seguridad y eliminar ciertos elementos pericolos, esto anche se podría configurare de modo desatendidam pulsamos en “Pulitura”,

“Salir”,

Abilitare Split Tunnel

Tendremos que habilitar el Split Tunnel si queremos que no todo el traffico VPN pase por nuestro NetScaler, si no queremos que cada cliente navigue por la sua connessione y solo el tráfico que queremos tra a la VPN.

En el Perfil de la sesión de Citrix Gateway que hemos creado antes, sul “Esperienza del cliente”, marcamos Split Tunel a ON.

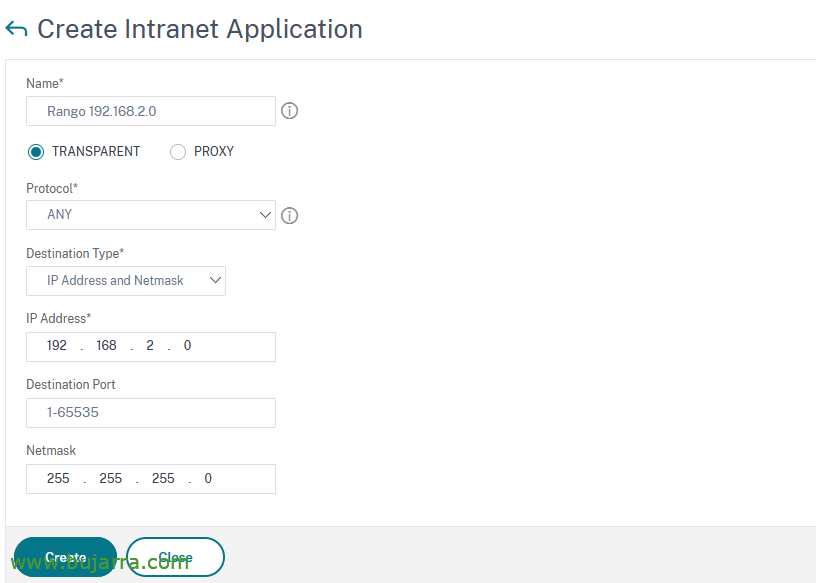

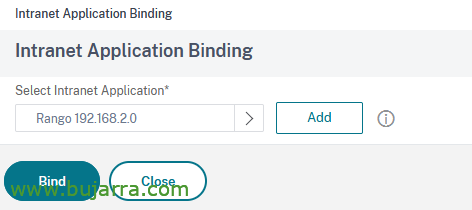

Debemos de dar de alta la o las redes a las que queramos darle acceso, per questo, poiché “Citrix Gateway” > “Risorse” > “Intranet Applications” > “Aggiungere” y creamos el destino a donde queramos que puedan acceder, un host, una red, filtrando por puerto…

Y finalizaríamos vinculando al Virtual Server del NetScaler Gateway, in “Intranet Application”, seleccionamos nuestras Intranet applications y “LEGARE”.

Bene, creo que es más que suficiente para un primer documento dove possiamo vedere come configurare nuestro Citrix NetScaler Gateway como una pasarela de VPN y dar accesso sicuro a l'organizzazione a qualsiasi utente externo, hemos visto cómo asirgnarles direzioni IP y cómo creare una regla de preautenticación para validar che el utente dispone de ciertos requisitos antes de conectarse! En proximos documentos añadiremos distintos elementos que añadirán complejidad y seguridad,

Un abbraccio, Che vada bene!