PWDUMPとL0phtcrackでパスワードを取得する

このチュートリアルでは、リモートコンピュータ上のユーザーパスワードを推測する方法について説明します, この場合、Windowsドメインコントローラからユーザーパスワードを取得します 2003, Windowsでも同じです 2000, また、ドメイン コントローラーである必要はありません, Windows XP でもかまいませんが、リモート PC やサーバーである必要はありません, ローカルでない場合.

まず、管理者としてリモートサーバーに対して自分自身を検証することです, はい, リモートホストの管理者権限を持つユーザーのパスワードを知る必要があります, そのため、このドキュメントでは、管理者のパスワードを知っているユーザーの他のパスワードを取得する方法について説明します. MSDOSから, リモートホストの管理者権限で認証します, 私の場合、それはドメインコントローラーです:

“正味使用量 SERVIDOR_DESTINIOadmin$ /U:ドメインユーザパスワード”

今, PWDUMPをPCにダウンロードしました, どのバージョンもPWBoOn3で動作します, pwdump6 まで (ここは プリント配線板6-1.5.0); たとえばCで解凍します:pwdump (英語), MSDOSを介してそのディレクトリに入ります, プログラムを実行して、ユーザーとパスワードのハッシュをファイルにエクスポートします, 走る:

“pwdump SERVIDOR_DESTINO > FICHERO_DE_CLAVES”

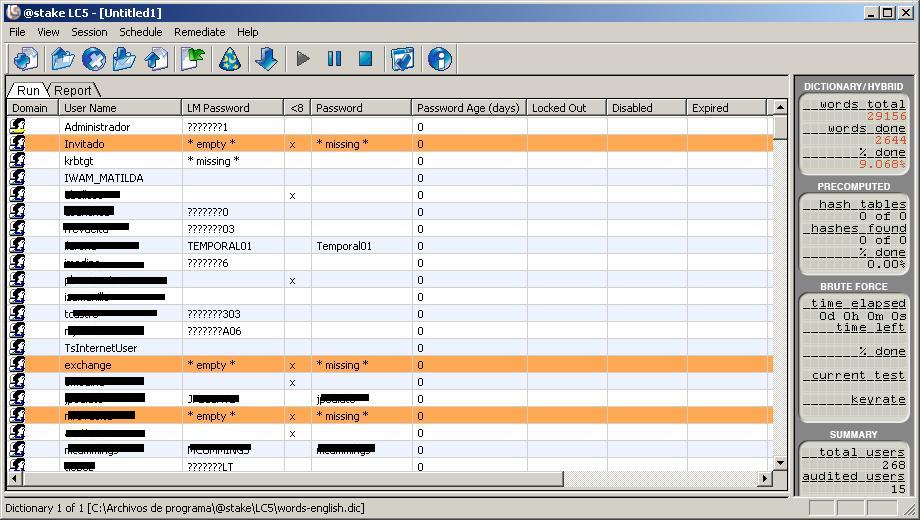

次に、L0phcrackまたはLCを開きます, 私の場合は, LC5またはL0phtcrackバージョンを使用します 5. まず、新しいセッションを作成して、キーファイルをインポートしてバーストできるようにします.

セッションが終わったら, PWDUMPで生成したファイルをインポートする必要があります, これを行うには、をクリックします “輸入”

そして “ファイルからのインポート” 示す “PWDUMPファイルから” そして “ファイル名” 以前に生成されたファイルを探します, クリック “わかりました”

ユーザーのリストが表示されます, 次に、このセッションを興味のあるオプションで少しカスタマイズする必要があります. パスワードが次の値より小さいユーザーが表示されます 8 文字でパスワードが欲しい. さて、セッションを “セッション” > “セッションオプション…”

これらのパスワードを解読する方法をカスタマイズするためのいくつかのオプションがあります. 有効にすることができます “辞書クラック” 言語の辞書でパスワードを解読するには, または、X文字の単語を混ぜるハイブリッド攻撃を行います; そして、ブルートフォースで使用するキャラクターのタイプ… 私たちは好きなように構成し、 “わかりました”.

そして今、シンプルに, 再生ボタンをクリックして開始します “監査の開始” そして、パスワードの引き出しを開始します.

時間がかかります, 私たちが持っているCPUに依存します, 可能であれば, これは強力なPCから行います, 理想的には、いくつかの優れたCPUを搭載したサーバーです, また、ユーザーがパスワードを取得するたびにパスワードが表示されます. このプロセスには数分かかる場合があります, 数日以上, それはすべてパスワードの複雑さに依存します, LCを実行している場所の機能, そして、私たちが設定したセッションオプション.