NetBox と NetBox-Scanner のデプロイ

今日、皆さんの多くが、インフラストラクチャを正しく整然とした方法で文書化していると思います, まぁ, あとは, この投稿は. NetBoxが表示される場所, 知らない人のために説明すると、これはネットワークインフラストラクチャとデータセンターの管理に使用されるオープンソースソリューションです. NetBox ScannerによるIPAM部分の自動化だけでなく.

私が言ったこと, en este post veremos cómo desplegar de una manera rápida, On-premise o Self-Hosted, como te guste mejor decirlo 😉 la solución de NetBox. Una solución MUY completa que te permitirá documentar desde un cable, para qué es, a donde va conectado… hasta las funciones que puedan tener tus máquinas; un inventario completo de la parte física de tu infraestructura…

Desplegando NetBox

Empezamos y luego nos metemos un poquito en barro, para desplegarlo rápidamente, いつも通り, nos basaremos en contenedores de Docker que desplegaremos en un periquete, necesitaremos por tanto tener Docker y Docker Compose instalados previamente. Nos descargamos del repositorio NetBox Community:

git clone -b release https://github.com/netbox-community/netbox-docker.git cd netbox-docker

Creamos el fichero 'docker-compose.override.yml’

サービス:

netbox:

ポート:

- 8080:8080

container_name: netbox

restart: ネットワークが停止しない限り:

netbox_default:

netbox-worker:

container_name: netbox-worker

restart: ネットワークが停止しない限り:

netbox_default:

netbox-housekeeping:

container_name: netbox-housekeeping

restart: ネットワークが停止しない限り:

netbox_default:

ポストグレス:

container_name: netbox-postgres

restart: ネットワークが停止しない限り:

netbox_default:

redis:

container_name: netbox-redis

restart: ネットワークが停止しない限り:

netbox_default:

redis-cache:

container_name: netbox-redis-cache

restart: ネットワークが停止しない限り:

netbox_default:

ネットワーク:

netbox_default:

運転手: 橋

Y desplegamos los contenedores, se descargarán y se arrancarán automáticamente, ejecutamos pues:

sudo docker compose up -d

Crearemos un usuario nuevo para administrar NetBox, nos solicitará que demos deAlta un username y su contraseña, así como su dirección de correo electrónico, 走る:

sudo docker compose exec netbox /opt/netbox/netbox/manage.py createsuperuser

Accedemos con un navegador, mediante HTTP y al puerto que indicamos, que por defecto es el 8080tcp. Nos logueamos con el usuario recién creado.

Y aquí tenemos el monstruo de NetBox, , veis que es MUY MUY completo, podrás alimentarlo en base a tus necesidades, no hay que definir todo, pero te da la posibilidad de definir tus bastidores o armarios racks, デバイス (サーバー, スイッチ, ルーター, modelos, メーカー…), gestión de cables, 接続数… documentación de redes, VLAN, VRF, gestión de direcciones IP con su IPAM, VPNについて, circuitos.. Y un montón de cosas más!

Una cosa que os recomiendo, es que le echéis un vistazo a このビデオ の Eduardo Taboada そして Eduardo Collado, que son unos cracks (y majísimos) en Tecnocrática, es un video donde con todo lujo de detalle repasan la herramienta explicando sus funcionalidades. Ya que será necesario configurarlo mínimamente, cómo tener una organización y, así poder comenzar a trabajar con la parte que más te interese.

Desplegando NetBox-Scanner

Si queremos automatizar la parte de IPAM, esto es que el inventario de nuestras direcciones IP se pueda actualizar de manera automática, dándose de alta nuevas IPs que se descubran… y por tanto evitando que tengamos que dar de alta manualmente cada dirección IP de nuestra organización… Pues para ello podremos usar NetBox-Scanner!

はじめに, en NetBox tenemos que crear un tag (o etiqueta) llamado 'nmap', こちらは, 私たちは、 “Personalización” > “Tags” y creamos uno nuevo.

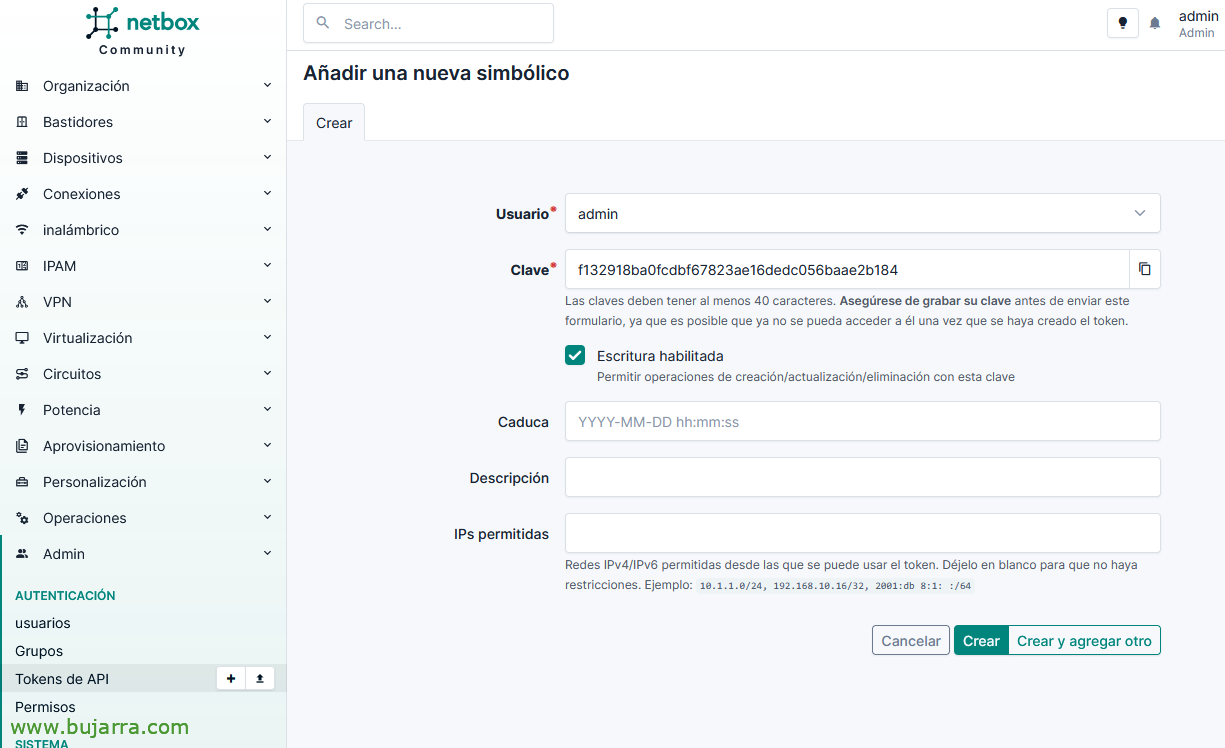

Losegundo, tenemos que crear un Token de API para permitir el acceso de NetBox-Scanner a NetBox, par ello, 私たちは、 “管理者” > “Tokens de API” y le damos a crear un nuevo Token de API, seleccionamos el usuario, copiamos el Token y podremos en la descripción indicarle que es el token de acceso para NetBox Scanner.

悪くありません, ahora sí ha llegado la hora de desplegar NetBox-Scanner, con otro contenedor de docker!

git clone https://github.com/casperklein/docker-netbox-scanner.git cd docker-netbox-scanner/

‘netbox-scanner.conf’ファイルを編集して、NetBoxのアドレスとトークンを指定する:

[NETBOX] address = http://DIRECCION_IP_NETBOX:8080 token = xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

‘networks.txt’ファイルを作成する’ スキャンしたいIPアドレス範囲の内容を記載する, pingを送りたい範囲に:

192.168.1.0/24 192.168.2.0/24 ...

そして、通常通りコンテナを起動できる, で:

sudo docker compose up -d

コンテナが起動したら, 私たちが望むなら, すぐにスキャンが可能になる, こちらは, 付属のスクリプトを実行するだけでいい, IPアドレスを解決させたいDNSサーバーを引数として指定する, 例:

sudo ./scan.sh --dns 192.168.5.100 Netbox-Scannerを起動しています。. 'casperklein/netbox-scanner'イメージを見つけられませんでした:latest' ローカルにありません latest: casperklein/netbox-scanner からプル中 1aca2419c7eb: プル完了 4f4fb700ef54: 完全なダイジェストをプルする: SHA256:8b4cbd577af9d96b7cd5057d871000e1619b8cc51058e2ea7e42a991292856fc ステータス: casperklein/netbox-scanner の新しいイメージをダウンロード済み:最新 ネットワークをスキャン 192.168.5.0/24 Nmapの開始 7.93 ( httpsの://nmap.org ) で 2024-11-25 22:59 UTC FORTIGATE.lab.local の Nmap スキャンレポート (192.168.5.1) ホストは稼働中 (0.00034s レイテンシ). Nmap のスキャンレポート 192.168.5.6 ホストは稼働中 (0.00054s レイテンシ). OS-LAB の Nmap スキャンレポート-01.lab.local (192.168.5.41) ホストは稼働中 (0.00036s レイテンシ). remarkable2.lab.local の Nmap スキャンレポート (192.168.5.47) ホストは稼働中 (0.15s レイテンシ). sonoff04.lab.local の Nmap スキャンレポート (192.168.5.74) ホストは稼働中 (0.17s レイテンシ). telefono-rojo.lab.local の Nmap スキャンレポート (192.168.5.91) ホストは稼働中 (0.00079s レイテンシ). OS-ESXi の Nmap スキャンレポート-002.lab.local (192.168.5.92) ホストは稼働中 (0.0075s レイテンシ). OS-ESXi の Nmap スキャンレポート-004.lab.local (192.168.5.94) ホストは稼働中 (0.00018s レイテンシ). ...

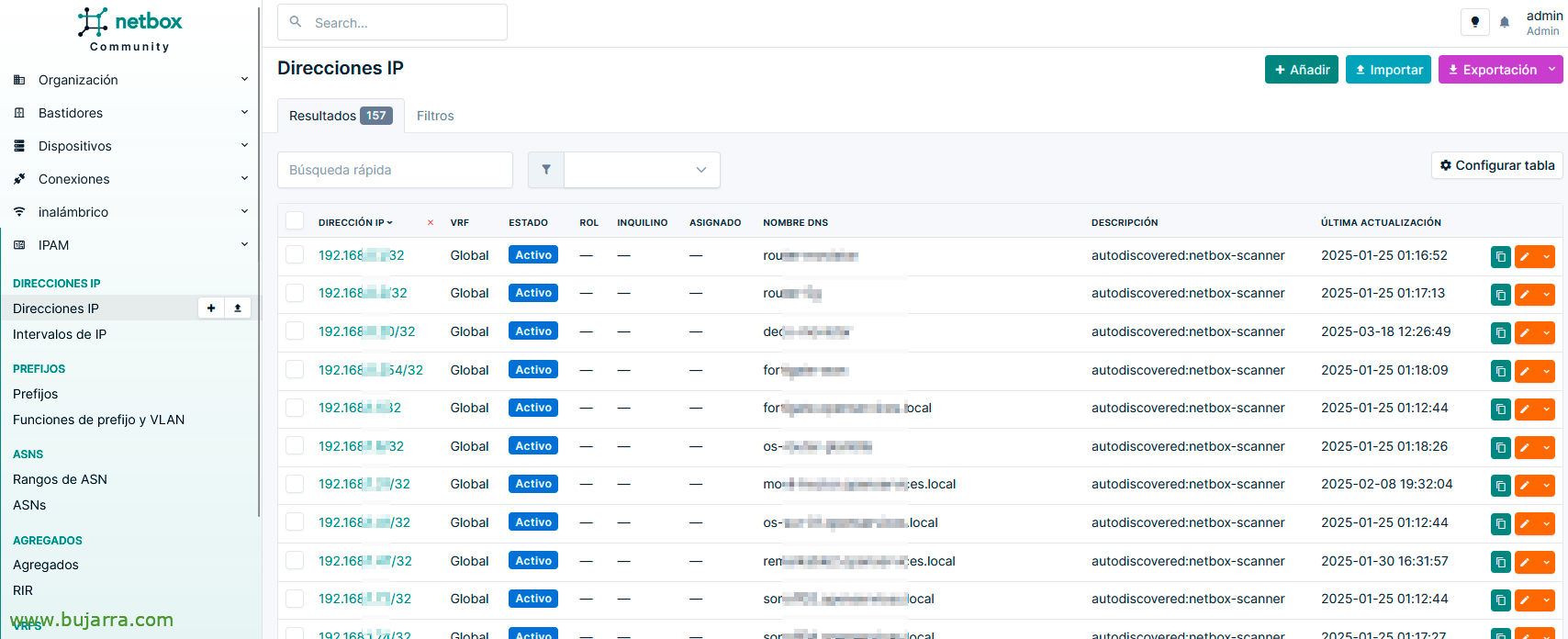

そして NetBox の IPAM セクションに行くと > “IPアドレス” 新しくスキャンした範囲の IP アドレスが追加されているのが分かります, さらに正しい DNS 解決も設定されています.

IPAM のアドレス更新をスケジュールするために, cron でスクリプトを自動で 30 分ごとに実行するように設定できます, 1 時, 1 1 日に 1 回…

# m h dom mon dow command 0 * * * * /home/lab/docker-netbox-scanner/scan.sh --dns 192.168.5.100

だから…. ピム パム トマ ラカシトス! さて、今日はここまでです, これで全部です 🥸, 皆さんにとって興味深く、日々の業務改善に活用できることを願っています, 特にこれらのテーマについては, これらのプロセスを最低限ドキュメント化し、自動化しておくこと. この素晴らしいソリューションについて、他の記事でもさらに面白いことを続けていきます. いつも通り, 皆さんお元気で、良い行いをしてください, 休む, 運命に任せて, ハグを送ります!