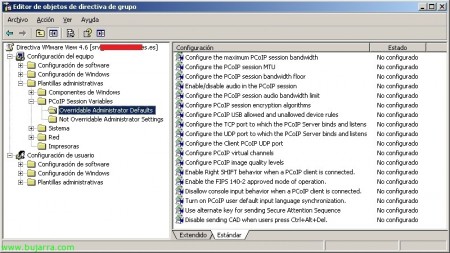

Utilizzo degli oggetti Criteri di gruppo di VMware View 4.6

In questo documento, esamineremo i criteri che possiamo applicare a livello di Active Directory al nostro ambiente VMware View, Poiché disponiamo di vari modelli amministrativi per poter gestire gli agenti, Clienti, Server, configurazione comune e soprattutto se abbiamo bisogno di ottimizzare il protocollo PCoIP. Il documento mostra tutti gli oggetti Criteri di gruppo esistenti per poter gestire centralmente la nostra VMware View 4.6, Certo, in inglese 😉

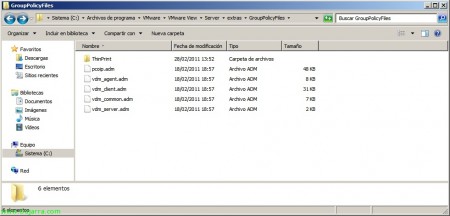

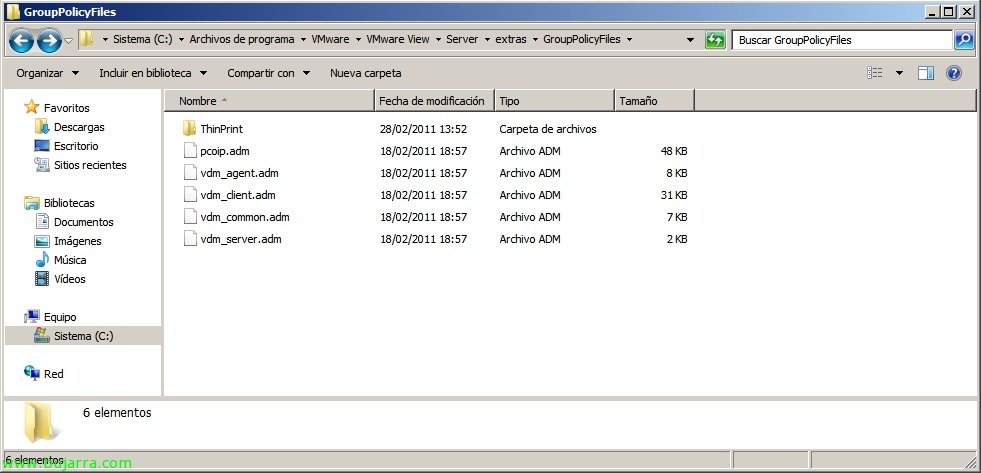

Podremos encontrar las plantillas de las directivas en cualquier servidor Connection Server en %ProgramFiles%VMwareVMware ViewServerextrasGroupPolicyFiles, estas las importaremos en GPO’s nuevas que generemos desde nuestros controladores de dominio.

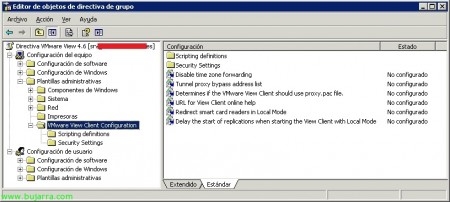

GPO de VMware View Client,

In “Configurazione del team” > “Modelli amministrativi” > “VMware View Client Configuration”:

Disable time zone forwarding

Determines if the time zone of the View desktop is synchronized with that of the connected client. Quando abilitato, this property will only apply if the Disable Time Zone Synchronization property of the View Agent Configuration policy is not set to disabled.

This property is disabled by default.

Tunnel proxy bypass address list

Do not use proxy server for tunnel addresses beginning with specified string, use semicolon (;) to separate entries.

Determina se il VMware View Client deve utilizzare il file proxy.pac.

Determina se il VMware View Client deve utilizzare il file proxy.pac.

URL per la guida online del View Client

Specifica un URL alternativo dal quale il View Client può recuperare le pagine di aiuto. Questa proprietà è destinata all'uso in ambienti che non dispongono di accesso a Internet e quindi non possono recuperare il sistema di aiuto ospitato da remoto.

Reindirizza i lettori di smart card in Modalità Locale

Determina se i lettori di smart card vengono reindirizzati automaticamente ai desktop in Modalità Locale. I lettori saranno condivisi con la macchina client. Questa impostazione è abilitata per impostazione predefinita.

Ritarda l'avvio delle repliche all'avvio del View Client in Modalità Locale

Ritarda tutte le repliche di tanti secondi dopo l'avvio del View Client in Modalità Locale. Le repliche continueranno secondo il loro programma normale dopo questo ritardo. Il ritardo predefinito è 900 Secondi (15 verbale).

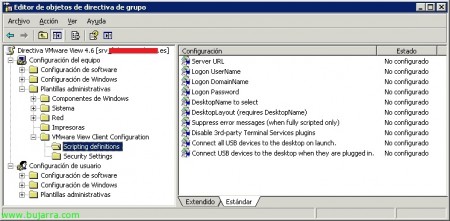

In “Configurazione del team” > “Modelli amministrativi” > “VMware View Client Configuration” > “Scripting definitions”:

Server URL

Determines the URL used by View Client during login. For example: Protocollo HTTP://view1.example.com

Logon UserName

Determines the username used by View Client during login.

Logon DomainName

Determines the NETBIOS domain used by View Client during login. For example: EXAMPLE

Logon Password

Determines the password used by View Client during login.

Avvertimento: this password is stored in plain text by Active Directory

DesktopName to select

Determines the default desktop used by View Client during login.

DesktopLayout (requires DesktopName)

Determines the display state of the View Client window when the desktop is launched.

Nota: This property is only available when the ‘DesktopName to select’ property has been set.

Disable 3rd-party Terminal Services plugins

Determines if error messages are displayed during login.

Nota: Questa proprietà viene applicata solo quando il processo di accesso è completamente automatizzato, cioè, quando tutte le informazioni necessarie per l'accesso sono state precedentemente precompilate tramite criteri.

Nota: Se l'accesso fallisce a causa di informazioni di login errate inserite, l'utente non viene notificato e il processo View Client wswc.exe continuerà a funzionare in background.

Collega tutti i dispositivi USB al desktop al momento del lancio

Collega automaticamente tutti i dispositivi USB disponibili sull'host a un desktop quando quel desktop viene avviato.

Collega i dispositivi USB al desktop quando vengono collegati

Collega automaticamente i dispositivi USB quando vengono collegati all'host al desktop con cui l'utente sta attualmente lavorando.

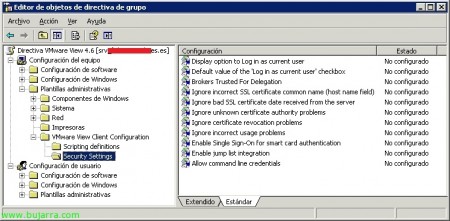

In “Configurazione del team” > “Modelli amministrativi” > “VMware View Client Configuration” > “Impostazioni di sicurezza”:

Mostra opzione per accedere come utente corrente

Determines if the Log in as current user checkbox is visible in the Windows View Client.

Questa impostazione è abilitata per impostazione predefinita.

If this option is set to ‘off’, the user will not be able to override the ‘Default value of Log in as current user checkbox’ option.+

Default value of the ‘Log in as current user’ checkbox

Sets whether the ‘Log in as current user’ checkbox is checked by default.

This setting is disabled by default.

Brokers Trusted For Delegation

Sets the list of brokers that are allowed to have credentials delegated to them. This is used with ‘Log in as current user’.

By default all brokers are trusted

You can add brokers using any of 3 different formats:

domainsystem$

system$@domain.dom

SPN (Nome dell'entità servizio)

Ignore incorrect SSL certificate common name (host name field)

Determina se gli errori associati a nomi comuni del certificato del server non corretti sono disabilitati.

Questo errore si verifica quando il nome comune sul certificato non corrisponde al nome host del server che lo invia.

Ignora la data del certificato SSL errata ricevuta dal server

Determina se gli errori associati a date del certificato del server non valide sono disabilitati.

Questo errore si verifica quando la data sul certificato inviato dal server è scaduta.

Ignora problemi di autorità di certificazione sconosciuta

Determina se gli errori associati a un'autorità di certificazione sconosciuta sul certificato del server sono ignorati.

Questo errore si verifica quando il certificato inviato dal server è firmato da un'autorità terza non attendibile.

Ignora problemi di revoca del certificato

Determina se gli errori associati a un certificato del server revocato sono ignorati.

Questi errori si verificano quando il certificato inviato dal server è stato revocato o il client non riesce a verificare lo stato di revoca del certificato.

This setting is disabled by default.

Ignora problemi di utilizzo incorretto

Determina se gli errori associati all'uso incorretto di un certificato del server sono ignorati.

Questo errore si verifica quando il certificato inviato dal server è destinato a uno scopo diverso dalla verifica dell'identità del mittente e dalla crittografia delle comunicazioni del server.

Abilita Single Sign-On per l'autenticazione tramite smart card

Abilita Single Sign-On per l'autenticazione tramite smart card. Questo richiede che il View Client memorizzi temporaneamente il PIN crittografato della smart card in memoria prima di inviarlo al View Connection Server.

Abilita l'integrazione della jump list

Abilita l'aggiunta di una jump list all'icona del View Client nella barra delle applicazioni su Windows 7 e successivamente per consentire agli utenti di connettersi facilmente ai recenti View Connection Server e desktop remoti. Questa funzione è abilitata per default.

Consenti credenziali da riga di comando

Consenti credenziali come una password o un PIN da fornire tramite parametri della riga di comando.

Questa impostazione è abilitata per impostazione predefinita.

GPO di configurazione comune di VMware View,

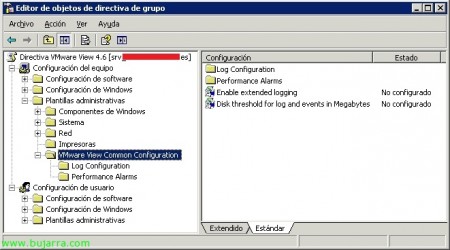

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione comune di VMware View”:

Abilita registrazione estesa

Determina se eventi di tracciamento e debug sono inclusi nei file di log

Soglia del disco per log ed eventi in Megabyte

Specifica la soglia minima dello spazio su disco rimanente per log ed eventi. Se non viene specificato alcun valore, un default di 200 si applica. Quando viene raggiunto questo valore, la registrazione degli eventi si fermerà.

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione comune di VMware View” > “Configurazione Log”:

Numero di giorni per conservare i log di produzione

Specifica il numero di giorni per i quali i file di log sono conservati sul sistema. Se non viene impostato alcun valore, si applica il predefinito e i file di log saranno conservati solo per 7 giorni.

Numero massimo di log di debug

Specifica il numero massimo di file di log di debug da conservare nel sistema. Quando un file di log raggiunge la sua dimensione massima, non vengono aggiunte ulteriori voci e viene creato un nuovo file di log. Quando il numero di file di log precedenti raggiunge questo valore, il file di log più vecchio è stato eliminato.

Dimensione massima del log debud in Megabytes

Specifica la dimensione massima in Megabyte che un log di debug può raggiungere prima che il file di log venga chiuso e venga creato un nuovo file di log.

Directoria di log

Il percorso completo verso la directory per i file di log. Se questa posizione non è scrivibile, viene utilizzata la posizione predefinita. Nota che per i file di log del client, viene creata una directory extra con il nome del client per i log.

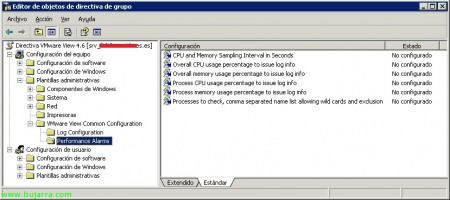

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione comune di VMware View” > “Allarmi di prestazioni”:

Intervallo di campionamento CPU e memoria in secondi

Specifica l'intervallo in cui CPU e memoria vengono interrogate. Si noti che un intervallo di campionamento basso può portare a un livello estremamente alto di output scritto nel log.

Percentuale complessiva di utilizzo CPU per fornire informazioni di log

La soglia a cui viene registrato l'uso complessivo del sistema per la CPU. Si noti che quando sono disponibili più processori, questa percentuale rappresenta l'uso combinato.

Percentuale complessiva di utilizzo della memoria per emettere informazioni di log

La soglia a cui la memoria di sistema complessiva commessa utilizza (memoria allocata dai processi e a cui il sistema operativo ha inviato memoria fisica e/o uno slot pagina nel file di pagina) è registrato.

Elabora la percentuale di utilizzo della CPU per emettere le informazioni di log

La soglia alla quale l'utilizzo della CPU di qualsiasi singolo processo viene registrato.

Percentuale di utilizzo della memoria del processo per emettere informazioni di log

La soglia alla quale l'utilizzo della memoria di qualsiasi singolo processo viene registrato.

Processi da controllare, Elenco di nomi separati da virgola che consente caratteri jolly ed esclusioni

Un elenco separato da virgola di query che corrispondono al nome di uno o più processi da esaminare. Per filtrare l'elenco, puoi usare i seguenti caratteri jolly all'interno di ogni query: un asterisco (*) che corrisponde a zero o più caratteri, un punto interrogativo (?) che corrisponde esattamente a un carattere, e un punto esclamativo (!) che può essere usato come prefisso a una query per escludere qualsiasi risultato prodotto da quella query. For example: ‘!*sistema,ws*’ – seleziona tutti i processi che iniziano con 'ws'’ ma esclude tutti i processi che finiscono con 'sys'.

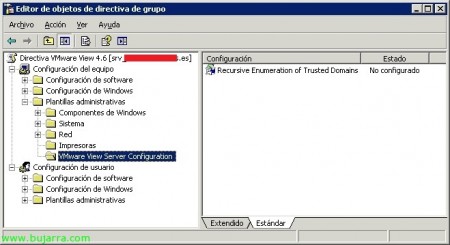

GPO dei server VMware View,

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione del server VMware View”:

Enumerazione ricorsiva dei domini attendibili

Determina se ogni dominio attendibile dal dominio in cui risiede il server viene enumerato. Per stabilire una catena completa di fiducia, anche i domini attendibili di ciascun dominio attendibile vengono enumerati e il processo continua in modo ricorsivo fino a quando tutti i domini attendibili non sono scoperti. Queste informazioni vengono passate al View Connection Server per garantire che tutti i domini attendibili siano disponibili al client al momento del login.

Questa proprietà è abilitata di default. Quando disabilitata, vengono enumerati solo i domini direttamente attendibili e non avviene la connessione ai controller di dominio remoti.

Nota: In ambienti con complessi rapporti tra domini — come quelli che utilizzano più strutture forestali con trust tra i domini nelle loro foreste — questo processo può richiedere alcuni minuti per essere completato.

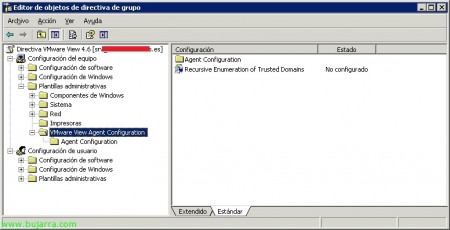

GPO dell'agente di VMware View,

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione dell'agente VMware View”:

Enumerazione ricorsiva dei domini attendibili

Determina se ogni dominio attendibile dal dominio in cui risiede il server viene enumerato. Per stabilire una catena completa di fiducia, anche i domini attendibili di ciascun dominio attendibile vengono enumerati e il processo continua in modo ricorsivo fino a quando tutti i domini attendibili non sono scoperti. Queste informazioni vengono passate al View Connection Server per garantire che tutti i domini attendibili siano disponibili al client al momento del login.

Questa proprietà è abilitata di default. Quando disabilitata, vengono enumerati solo i domini direttamente attendibili e non avviene la connessione ai controller di dominio remoti.

Nota: In ambienti con complessi rapporti tra domini — come quelli che utilizzano più strutture forestali con trust tra i domini nelle loro foreste — questo processo può richiedere alcuni minuti per essere completato.

In “Configurazione del team” > “Modelli amministrativi” > “Configurazione dell'agente VMware View” > “Configurazione agente”:

Forza MMR a usare l'overlay software

MMR cercherà di usare l'overlay hardware per riprodurre il video con migliori prestazioni. Tuttavia, quando si lavora con più display l'overlay hardware sarà presente solo su uno dei display: o sul display principale o sul display dove WMP è stato avviato. Se WMP viene spostato su un altro display il video sarà mostrato come un rettangolo nero. Usa questa opzione per forzare MMR a utilizzare un overlay software che funzionerà su tutti i display.

AllowDirectRDP

Determina se i client non-View possono connettersi direttamente ai desktop View tramite RDP. Quando disabilitata, l'agente consentirà solo connessioni gestite da View tramite View Client o View Portal.

Questa proprietà è abilitata di default.

ConsentiSingleSignOn

Determina se il single sign-on (SSO) è utilizzato per connettere gli utenti ai desktop View. Quando abilitato, gli utenti devono inserire le loro credenziali solo quando si connettono con View Client o View Portal. Quando disabilitata, gli utenti devono riautenticarsi quando la connessione remota viene effettuata.

Questa proprietà richiede che il componente di Autenticazione Sicura di View Agent sia installato sul desktop, ed è abilitata di default.

TimeoutBigliettoConnessione

Specifica il tempo in secondi per il quale il biglietto di connessione View è valido. Il biglietto di connessione è utilizzato dai client View durante la connessione a View Agent ed è utilizzato per scopi di verifica e single sign-on.

Per motivi di sicurezza, these tickets are only valid within the specified time period. If this property is not explicitly set, un default di 900 seconds applies.

CredentialFilterExceptions

A semi-colon separated list of executable file names that is not allowed to load the agent CredentialFilter. The file names must be without path and suffix.

Connect using DNS Name

Determines if the View Connection Server uses the DNS name of the machine to connect to, rather than its IP address. This is often used in a NAT/Firewall situation when the View Client or View Connection Server cannot use the desktop IP address directly.

This property is disabled by default.

Disable Time Zone Synchronization

Determines if the time zone of the View desktop is synchronized with that of the connected client. Quando abilitato, this property will only apply if the ‘Disable time zone forwarding’ property of the View Client Configuration policy is not set to disabled.

This property is disabled by default.

Toggle Display Settings Control

Determina se disabilitare la pagina Impostazioni del applet del Pannello di Controllo del Display mentre un client View è connesso.

Questa proprietà si applica solo alle sessioni che utilizzano il protocollo PCoIP. Questa proprietà è abilitata di default.

ComandiDaEseguireAllaConnessione

L'elenco dei comandi da eseguire quando una sessione viene connessa per la prima volta.

ComandiDaEseguireAllaRiconnessione

L'elenco dei comandi da eseguire quando una sessione viene riconnessa dopo una disconnessione.

MostraIconaAttivitàDisco

Mostra un'icona dell'attività del disco nell'area di notifica. Utilizza il 'System Trace NT Kernel Logger'’ che può essere utilizzato da un solo processo, disabilita se necessario per altri scopi. Impostazione predefinita è Abilitata.

GPO di PCoIP,

In “Configurazione del team” > “Modelli amministrativi” > “Variabili di Sessione PCoIP”:

Configura la larghezza di banda massima della sessione PCoIP

Questa politica limita il tasso massimo di collegamento (i.e. la larghezza di banda di picco sul cavo) in una sessione PCoIP. Questo include tutta l'imaging, audio, canale virtuale, Traffico USB e di controllo PCoIP.

Imposta questo valore alla capacità complessiva del collegamento a cui è connesso il tuo endpoint. Ad esempio. un client che si connette tramite una connessione Internet da 4 Mbit/s dovrebbe impostare questo valore a 4 Mbit (o forse 10% less) per evitare che il server tenti di trasmettere a una velocità superiore che causerebbe una perdita eccessiva di pacchetti e un'esperienza utente peggiore. Questo valore è simmetrico, i.e. impone al client e al server di scendere al valore più basso tra quello impostato sul client o sul server. Quindi, nell'esempio di 4 Mbit/s descritto sopra, l'impostazione obbliga il server a trasmettere a una velocità inferiore anche se il parametro è impostato sul client.

Questa policy si applica sia al server che al client; la larghezza di banda è limitata al minimo tra le impostazioni del server e del client.

Lasciare questa politica Disabilitata o Non Configurata su un endpoint significa che l'endpoint non impone vincoli di larghezza di banda, altrimenti, quando Configurato, l'impostazione viene usata come vincolo massimo di banda dell'endpoint in kilobit al secondo. Il valore predefinito quando Configurato è 1000000 kbit/secondo (1 Gigabit).

Configura la sessione PCoIP MTU

Questa policy può essere usata per impostare l'Unità di Trasmissione Massima (MTU) dimensione per i pacchetti UDP per una sessione PCoIP.

Questa dimensione MTU include le intestazioni dei pacchetti IP e UDP. (TCP utilizza il meccanismo standard di scoperta MTU per impostare MTU e non è influenzato da questa impostazione.) La dimensione MTU generalmente non dovrà essere modificata rispetto al predefinito, a meno che non ci sia una configurazione di rete insolita che causi frammentazione dei pacchetti PCoIP.

Questa policy si applica sia al server che al client; l'MTU viene negoziato per essere il minimo tra le impostazioni del server e del client.

Lascare questa politica Disabilitata o Non Configurata significa che il valore predefinito sarà utilizzato da questo endpoint nella negoziazione, altrimenti il valore Configurato sarà utilizzato da questo endpoint nella negoziazione. L'impostazione MTU ha un valore massimo di 1500 e un valore minimo di 500. L'impostazione MTU predefinita è 1300 Byte.

Configura il limite minimo di larghezza di banda della sessione PCoIP

Questa politica imposta un limite inferiore alla larghezza di banda riservata dalla sessione PCoIP.

Questo parametro imposta un limite inferiore sulla velocità di trasmissione della larghezza di banda prevista per l'endpoint. Questo parametro può essere utilizzato per riservare effettivamente la larghezza di banda per un endpoint. Questo migliora la reattività poiché l'utente non deve aspettare che la larghezza di banda diventi disponibile. Note that it is important to ensure that for a given configuration, the sum of all the floors for all connections does not exceed the network capability (over-subscribing).

This policy applies to both server and client but the setting only affects the endpoint on which it is configured.

Leaving this policy Disabled, Not Configured or Configured with a value of 0 means no (reserved) bandwidth constraints, otherwise the value is used as the reserved bandwidth floor in kilobits per second. Il valore predefinito quando Configurato è 0, i.e. no configured bandwidth reserved.

Enable/disable audio in the PCoIP session

This policy controls whether audio is enabled in PCoIP sessions.

Questa policy si applica sia al server che al client – the use of Audio is negotiated between the server and client endpoints. Both endpoints must have audio enabled before audio will be used.

When the setting is Disabled or Not Configured, il predefinito (audio abilitato) è utilizzato per l'endpoint nella negoziazione. Quando l'impostazione è Configurata e la “Disabilita audio nelle sessioni PCoIP” casella è selezionata, allora l'audio sarà disabilitato indipendentemente dall'impostazione dell'altro endpoint.

Configura il limite di larghezza di banda audio della sessione PCoIP

Questa politica limita la larghezza di banda massima che può essere utilizzata per l'audio (riproduzione del suono) in una sessione PCoIP.

L'elaborazione audio monitora la larghezza di banda utilizzata per l'audio in qualsiasi momento. L'elaborazione seleziona l'algoritmo di compressione audio utilizzato basandosi sul fornire la migliore qualità audio possibile dato l'attuale utilizzo della larghezza di banda. Se il limite di larghezza di banda è impostato, la qualità viene ridotta (cambiando la selezione dell'algoritmo di compressione) finché il limite di larghezza di banda può essere rispettato. Se non è possibile fornire audio di qualità minima entro il limite di larghezza di banda specificato, l'audio viene disattivato.

Per consentire audio stereo ad alta qualità non compresso, il valore di questa impostazione dovrebbe essere superiore a 1600 kbit/s. Un valore impostato di 450 kbit/s o superiore permetterà audio stereo compresso di alta qualità. Un valore impostato tra 50 kbit/s e 450 kbit/s produrrà audio con qualità tra quella della radio FM e una telefonata. Un valore impostato inferiore a 50 kbit/s potrebbe comportare l'assenza di riproduzione audio.

Questa politica si applica solo al server. Si noti che l'audio deve essere abilitato su entrambe le estremità prima che questa impostazione abbia effetto.

Lasciare questa politica Disabilitata o Non configurata utilizza un limite predefinito di larghezza di banda audio di 500 kilobit per secondo per limitare l'algoritmo di compressione audio selezionato. Quando configurato, il valore dell'impostazione verrà utilizzato come limite di larghezza di banda audio in kilobit per secondo con un limite di larghezza di banda audio predefinito di 500 kilobit per secondo.

Nota che questa impostazione è applicabile a View 4.5.1 e versioni successive; questa impostazione non avrà effetto sulle versioni precedenti.

Configura gli algoritmi di crittografia della sessione PCoIP

Questa policy controlla gli algoritmi di crittografia pubblicizzati dall'endpoint PCoIP durante la negoziazione della sessione. Almeno un algoritmo deve essere abilitato.

Questa impostazione si applica sia al server che al client. Gli endpoint negoziano l'algoritmo di crittografia della sessione effettivamente utilizzato. Nota che la crittografia AES-128-GCM è sempre forzata a essere abilitata se la modalità approvata FIPS140-2 è abilitata.

Lasciare questa politica Disabilitata o Non configurata mantiene entrambi gli algoritmi Salsa20-256round12 e AES-128-GCM disponibili per la negoziazione da parte di questo endpoint. Quando configurata, selezionando una delle caselle si disabilita l'algoritmo di crittografia associato – nota che almeno un algoritmo di crittografia deve essere abilitato. Il valore predefinito quando configurata lascia entrambi gli algoritmi disponibili per la negoziazione da parte di questo endpoint.

Configura le regole sui dispositivi USB PCoIP consentiti e non consentiti

Questa politica imposta le autorizzazioni e le non autorizzazioni dei dispositivi USB per le sessioni PCoIP utilizzando un Teradici Zero Client.

Quando la politica è abilitata, per poter utilizzare un dispositivo USB in una sessione PCoIP deve essere incluso nell'elenco di autorizzazione USB e non presente nell'elenco di non autorizzazione USB.

Autorizzazioni USB:

Una stringa di autorizzazione USB vuota significa che nessun dispositivo USB è autorizzato. Possono essere definite fino a dieci regole di autorizzazione USB e ogni regola può essere un ID venditore specifico (VID) e un ID prodotto (PID) oppure descrivere una classe di dispositivi USB. Le regole sono separate dal ‘|’ carattere.

Una regola VID/PID è formattata come 1xxxxyyyy dove xxxx è il VID del dispositivo in formato esadecimale e yyyy è il PID in formato esadecimale. La regola per autorizzare un dispositivo con VID=0x1a2b e PID=0x3c4d è ’11a2b3c4d’.

Una regola di classe può consentire un’intera classe di dispositivi, una singola sottoclasse o un protocollo all’interno di una sottoclasse. Una regola di classe utilizza una delle seguenti forme:

1. Consenti tutti i dispositivi USB: ’23XXXXXX’

2. Consenti ID di classe dispositivo USB 0xaa: ’22aaXXXX’

3. Consenti sottoclasse di dispositivo USB 0xbb nella classe di dispositivo 0xaa: ’21aabbXX’

4. Allow USB protocol 0xcc in sub-class 0xbb in class 0xaa: ’20aabbcc’

For example, the USB authorization string to allow USB HID (mouse and keyboard) Dispositivi (class ID 0x03) and webcams (class ID 0x0e) is ‘2203XXXX|220eXXXX’

USB unauthorizations:

An empty USB unauthorization string means that no USB devices are banned. Up to ten USB unauthorization rules may be defined and each rule can be either a specific Vendor ID (VID) e un ID prodotto (PID) oppure descrivere una classe di dispositivi USB. Le regole sono separate dal ‘|’ carattere.

Una regola VID/PID è formattata come 1xxxxyyyy dove xxxx è il VID del dispositivo in formato esadecimale e yyyy è il PID in formato esadecimale. The rule to block a device with VID=0x1a2b and PID=0x3c4d is ’11a2b3c4d’.

A class rule can disallow an entire device class, una singola sottoclasse o un protocollo all’interno di una sottoclasse. Una regola di classe utilizza una delle seguenti forme:

1. Disallow USB device class ID 0xaa: ’22aaXXXX’

2. Disallow USB device sub-class 0xbb in device class 0xaa: ’21aabbXX’

3. Disallow USB protocol 0xcc in sub-class 0xbb in class 0xaa: ’20aabbcc’

For example, the USB authorization string to disallow USB Mass Storage devices (class ID 0x08) ‘2208XXXX’

Questa impostazione si applica solo al server e solo quando il server è in una sessione con un Teradici Zero Client. L'utilizzo del dispositivo è negoziato tra gli endpoint – per poter utilizzare un dispositivo USB in una sessione PCoIP deve essere incluso nell'elenco di autorizzazione USB e non presente nell'elenco di non autorizzazione USB.

Quando Disabilitato o Non Configurato, tutti i dispositivi sono consentiti e nessuno è vietato. Quando Configurato, il valore predefinito è che tutti i dispositivi sono consentiti e nessuno è vietato, altrimenti le stringhe di autorizzazione e non autorizzazione vengono interpretate come descritto sopra.

Configura la porta TCP alla quale il Server PCoIP si lega e ascolta

Questa policy imposta la porta del server TCP a cui si legano gli host PCoIP software.

Il valore della porta TCP imposta la porta TCP di base a cui il server tenta di collegarsi. Il valore dell'intervallo della porta TCP determina quante porte aggiuntive devono essere provate se la porta di base non è disponibile. L'intervallo va da (porta di base) A (porta di base + intervallo di porte). L'intervallo di porte deve essere compreso tra 0 e 10.

Questa impostazione si applica solo al server.

Quando Disabilitato o Non Configurato, la porta TCP di base è 50002 per le versioni di View precedenti a View 4.5 (i.e. Vista 4.0, 4.0.1 e 4.0.2) e 4172 per View 4.5 e le versioni successive. Quando Disabilitato o Non Configurato, l'intervallo di porte è 1. Quando configurata, i valori della porta di base e dell'intervallo di porta sono applicati come descritto sopra con una porta di base predefinita di 4172 e un intervallo di porte predefinito di 1.

Configura la porta UDP a cui il server PCoIP si associa e ascolta

Questa politica imposta la porta del server UDP a cui si associano gli host software PCoIP.

Il valore della porta UDP imposta la porta UDP di base a cui il server tenta di associarsi. Il valore dell'intervallo di porte UDP determina quante porte aggiuntive devono essere provate se la porta di base non è disponibile. L'intervallo va da (porta di base) A (porta di base + intervallo di porte). L'intervallo di porte deve essere compreso tra 0 e 10.

Questa impostazione si applica solo al server.

Quando Disabilitato o Non Configurato, la porta UDP di base è 50002 per le versioni di View precedenti a View 4.5 (i.e. Vista 4.0, 4.0.1 e 4.0.2) e 4172 per View 4.5 e le versioni successive. Quando Disabilitato o Non Configurato, l'intervallo di porte è 10. Quando configurata, i valori della porta di base e dell'intervallo di porta sono applicati come descritto sopra con una porta di base predefinita di 4172 e un intervallo di porte predefinito di 10.

Configura la porta UDP del client PCoIP

Questa politica imposta la porta client UDP utilizzata dai client software PCoIP nel tentativo di stabilire una connessione a un server PCoIP. Il valore della porta UDP imposta la porta UDP di base da provare. Il valore dell'intervallo di porte UDP determina quante porte aggiuntive dovrebbero essere provate se il tentativo con la porta di base non ha esito positivo. L'intervallo va da (porta di base) A (porta di base + intervallo di porte).

Questa impostazione si applica solo al client.

Quando Disabilitato o Non Configurato, la porta di base è 50002 e l'intervallo di porte è 64. Quando configurata, i valori della porta di base e dell'intervallo di porta sono applicati come descritto sopra con una porta di base predefinita di 50002 e un intervallo di porte predefinito di 64.

Configura i canali virtuali PCoIP

Questa politica abilita i canali virtuali e controlla quali canali virtuali operano sulle sessioni PCoIP.

Quando la politica è abilitata, perché un canale virtuale sia utilizzato in una sessione PCoIP deve essere incluso nell'elenco di autorizzazione dei canali virtuali e non presente nell'elenco di non autorizzazione dei canali virtuali. Un massimo di 16 canali virtuali possono essere utilizzati.

Autorizzazioni dei canali virtuali:

Quando i canali virtuali sono abilitati, this value can be used to control which virtual channels are allowed. When this value is empty, all virtual channels are allowed. If the value is not empty then a virtual channel must be explicitly included in the authorization list to be allowed. To allow specific virtual channels, enter their names separated by the ‘|’ carattere. If the channel name contains the ‘|’ o ” characters, insert a ” before it. For example, enter the virtual channel named ‘awk|wardchannel’ as ‘awk|wardchannel’.

For example, the virtual channel authorization string to allow the mksvchan and vdp_rdpvcbridge virtual channels is ‘mksvchan|vdp_rdpvcbridge’.

Virtual channel unauthorizations:

Quando i canali virtuali sono abilitati, this value can be used to control which virtual channels are disallowed. When this variable is empty, no virtual channels are disallowed. Per vietare canali virtuali specifici, enter their names separated by the ‘|’ carattere. If the channel name contains the ‘|’ o ” characters, insert a ” before it. Ad esempio, per entrare nel canale virtuale chiamato 'awk'|wardchannel’ usa la stringa 'awk'|wardchannel’.

Come esempio di utilizzo, la stringa di non autorizzazione del canale virtuale per vietare i canali virtuali mksvchan e vdp_rdpvcbridge è 'mksvchan'|vdp_rdpvcbridge’.

L'impostazione del Canale Virtuale si applica sia al server che al client. I Canali Virtuali devono essere abilitati sia sul Server che sul Client per poter utilizzare i Canali Virtuali. Perché un particolare canale virtuale possa essere utilizzato, il canale virtuale deve essere incluso nella lista di autorizzazione e non incluso nella lista di non autorizzazione.

Poiché l'uso più comune dei canali virtuali è implementare l'elaborazione degli appunti, c'è una casella di controllo separata per l'elaborazione degli appunti che si applica solo al server – la casella di controllo non ha effetto sul client. To disable remote clipboard processing, check the “Disable clipboard processing on PCoIP host” checkbox.

When the Virtual Channel configuration setting is Disabled or Not Configured, virtual channels are enabled and all virtual channels are allowed (including clipboard processing). When this setting is enabled, the individual settings are applied as described above with a default of virtual channels enabled, all virtual channels allowed including clipboard processing.

Configure PCoIP image quality levels

This policy enables control over how PCoIP renders images during periods of network congestion.

There are three settings which interoperate to allow fine control in network-bandwidth constrained environments: Minimum Image Quality, Maximum Initial Image Quality and Maximum Frame Rate.

L'impostazione Qualità Immagine Minima permette un equilibrio tra qualità dell'immagine e frequenza dei fotogrammi per scenari a larghezza di banda limitata. Con larghezza di banda limitata, deve esserci un compromesso tra qualità dell'immagine e frequenza dei fotogrammi – questa impostazione permette di configurare quale dei due viene preferito.

Il valore di Qualità Immagine Minima varia tra 30 e 100 con un valore predefinito di 50. Un valore più basso permette una qualità di visualizzazione inferiore (con potenzialmente frequenze dei fotogrammi più elevate) e un valore più alto permette una qualità dell'immagine superiore (con potenzialmente frequenze dei fotogrammi più basse) quando la larghezza di banda della rete è limitata. Quando la larghezza di banda della rete non è limitata, il protocollo PCoIP manterrà la qualità massima indipendentemente dall'impostazione. Il valore dell'impostazione deve essere impostato su un valore minore o uguale all'impostazione Massima Qualità Iniziale dell'Immagine.

The Maximum Initial Image Quality setting can reduce the network bandwidth peaks required by the PCoIP protocol by limiting the initial quality of the changed regions of the display image. In a limited bandwidth scenario, this allows the configuration of which is preferred: a lower initial quality with more frequent updates or a higher image quality with less frequent updates.The Maximum Initial Image Quality value ranges between 30 e 100 con un valore predefinito di 90. A lower value will reduce the image quality of content changes and decrease peak bandwidth requirements. A higher setting will increase the image quality of content changes and increase peak bandwidth requirements. Note that the unchanged regions of the image will progressively build to a lossless (perfetto) quality regardless of setting. Il valore della Qualità Massima dell'Immagine Iniziale deve essere impostato a un valore maggiore o uguale alla Qualità Minima dell'Immagine. Il valore consigliato per l'impostazione della Qualità Massima dell'Immagine Iniziale è 90 o inferiore per sfruttare al meglio la larghezza di banda di rete disponibile.

L'impostazione Velocità Massima dei Fotogrammi è un meccanismo per gestire la larghezza di banda media consumata per utente limitando il numero di aggiornamenti dello schermo al secondo. Un'impostazione più alta della Velocità Massima dei Fotogrammi può utilizzare più larghezza di banda ma fornirà meno jitter (per transizioni più fluide in immagini in cambiamento come i video); Un'impostazione più bassa utilizzerà meno larghezza di banda ma comporterà più jitter.

Il valore della Velocità Massima dei Fotogrammi varia tra 1 e 120 fotogrammi al secondo e ha un valore predefinito di 30 fotogrammi al secondo.

Queste tre impostazioni della qualità dell'immagine si applicano solo all'host virtuale e non hanno effetto su un client virtuale.

Quando questa policy è Disabilitata o Non Configurata, le impostazioni utilizzano i valori predefiniti indicati sopra. Quando questa policy è Configurata, i valori delle impostazioni vengono applicati come descritto sopra utilizzando i valori predefiniti indicati sopra.

Abilita il comportamento del tasto SHIFT destro quando un client PCoIP è connesso

Questa policy può essere utilizzata per consentire la sostituzione del tasto SHIFT destro con il tasto SHIFT sinistro, che permette al tasto SHIFT destro di funzionare correttamente quando si utilizza RDP tramite PCoIP. Questo può essere utile quando si utilizza RDP all'interno di una sessione PCoIP.

Questa policy si applica solo al server e non ha effetto se impostata su un client.

Quando questa policy è impostata su Disabilitata o Non Configurata, la sostituzione non verrà eseguita. When this policy is Configured/Enabled, the substitution will be performed.

Enable the FIPS 140-2 approved mode of operation

When this policy is configured as Enabled, only FIPS 140-2 approved cryptographic algorithms and protocols are used to establish a remote PCoIP connection. Setting this policy to Enabled overrides any disabling of AES128-GCM encryption.

Questa policy si applica sia al server che al client. Either endpoint or both may be configured to operate in FIPS mode. If a single endpoint is configured to operate in FIPS mode, this will limit the encryption algorithms which are available for session negotiation.

FIPS mode is available for View 4.5 e le versioni successive; per le versioni di View precedenti a View 4.5 (i.e. Vista 4.0, 4.0.1 e 4.0.2) FIPS mode is not available and configuring this policy will have no effect.

Quando questa policy è impostata su Disabilitata o Non Configurata, FIPS mode is not used. When this policy is Configured/Enabled, FIPS mode is used.

Disallow console input behavior when a PCoIP client is connected

Questa impostazione può essere utilizzata per disabilitare l'input della console dall'host ogni volta che c'è un client connesso tramite PCoIP. Questo garantirà che un utente malintenzionato non possa fornire input all'host localmente quando è attiva una sessione remota PCoIP.

Questa policy si applica solo al server e non ha effetto su un client.

Quando questa policy è impostata su Disabilitata o Non configurata, l'input della console sarà consentito. When this policy is Configured/Enabled, l'input della console sarà disabilitato.

Attiva la sincronizzazione della lingua di input predefinita dell'utente PCoIP

Questa policy controlla se la lingua di input predefinita per l'utente nella sessione PCoIP è sincronizzata con la lingua di input predefinita del client endpoint PCoIP.

Questa policy si applica solo al server e non ha effetto su un client.

Quando questa policy è Disabilitata o Non Configurata, la sincronizzazione non è consentita. Quando questa policy è Configurata/Abilitata la sincronizzazione è consentita.

Usa la chiave alternativa per inviare la Sequenza di Attenzione Sicura

Questa impostazione può essere usata per specificare un tasto alternativo invece del tasto Inserisci per inviare una Sequenza di Attenzione Sicura (SAS). Questa impostazione può essere usata per preservare la sequenza dei tasti Ctrl-Alt-Insert nei sistemi operativi guest avviati all'interno di un desktop PCoIP. For example, un utente può avviare un client vSphere dall'interno di un desktop PCoIP e aprire una console su una macchina virtuale nel server vCenter. Se la sequenza Ctrl-Alt-Insert viene utilizzata all'interno del sistema operativo ospite sulla macchina virtuale vCenter Server, un SAS Ctrl-Alt-Del viene inviato alla macchina virtuale. Questa impostazione consentirà a Ctrl-Alt-<Chiave Alternativa> di inviare un SAS Ctrl-Alt-Del al desktop PCoIP.

Questa impostazione si applica solo al server e non ha effetto su un client.

Quando questa policy è impostata su Disabilitata o Non configurata, Ctrl-Alt-Ins sarà utilizzato come SAS. Quando questa criterio è impostato su Configurato/Abilitato, deve essere utilizzato un menu a discesa per specificare il tasto alternativo desiderato – il valore dell'impostazione non può essere lasciato non specificato.

Disabilita l'invio di CAD quando gli utenti premono Ctrl+Alt+Del

Quando questa policy è abilitata, gli utenti devono premere Ctrl+Alt+Insert invece di Ctrl+Alt+Del per inviare una Sequenza di Attenzione Sicura (SAS) al desktop durante una sessione PCoIP. Questa impostazione potrebbe essere abilitata se gli utenti sono confusi quando premono Ctrl+Alt+Del per bloccare il terminale client e una SAS viene inviata sia all'host che all'ospite.

Questa impostazione si applica solo al server e non ha effetto su un client.

Quando questo criterio non è configurato o è disabilitato, gli utenti possono premere Ctrl+Alt+Del o Ctrl+Alt+Insert per inviare una SAS al desktop.