Connessione ad Active Directory con Citrix Access Gateway tramite RADIUS

Se invece di utilizzare utenti locali con Citrix Access Gateway quello che vogliamo è sfruttare la nostra Active Directory di Windows, i nostri utenti del dominio per convalidarci quando ci connettiamo dall'estero, dobbiamo installare il servizio IAS su un server della nostra rete (Servizio di autenticazione Internet), configurarlo e indicare nel CAG che è così. Attenzione, se il CAG si trova nella DMZ, dobbiamo mappare le porte RADIUS al server IAS, Quali sono i 1812 E la 1813, TCP entrambi.

Bene, lo primero de todo en un servidor de nuestra red es instalar el servicio de IAS, per questo, lo instalamos desde “Pannello di controllo” > “Aggiungere o rimuovere programmi” > “Aggiungere o rimuovere componenti di Windows” > Clicca su “Servizi di rete” y después en el botón de “Dettagli…” para poder seleccionar el componente “Servizio di autenticazione Internet”, lo marcamos y aceptamos todo para instalarlo.

Una volta installato, Lo apriamo, desde las “Strumenti di amministrazione”, Selezionare “Servizio di autenticazione Internet”,

Lo primero de todo es crear el cliente, que será el CAG, per questo, dalla console, busta “Clienti RADIUS” con il tasto destro del mouse selezionare “Nuevo cliente RADIUS”,

Le indicamos un nombre descriptivo cualquiera que sirva para que nosotros le podamos identificar; y le ponemos la dirección IP del CAG o el nombre completo DNS del CAG, “Seguente”,

In “Cliente proveedor” Selezionare “RADIUS Standard”, y aquí es donde le indicaremos cual será el secreto para que se puedan validar entre el IAS y el CAG, este secreto posteriormente será el que le indiquemos al CAG, “Fine”,

Ahora debemos indicar una directiva para el CAG, Stiamo per “Directivas de acceso remoto”, con el botón derecho y seleccionamos “Nueva directiva de acceso remoto”,

“Seguente”,

Seleccionamos la segunda opción “Configurar una directiva personalizada” y le indicamos un nombre descriptivo, usaremos la directiva para indicar quien sí se puede conectar usando el CAG, “Seguente”,

Clicca su “Aggiungere…”

Seleccionamos al final “Windows-Groups” e clicca su “Aggiungere…”

Clicca su “Aggiungere…” para seleccionar los grupos de Windows, del DA que queremos que se puedan conectar al CAG,

Escribimos el nombre del grupo donde tenemos metidos los usuarios que queremos que se conecten a la VPN, en mi caso en mi D.A. he creado un grupo llamado “UsuariosCAG” donde meteré a todos los que les quiera dar acceso. Seleccionamos los grupos que nos interese y pulsamos en “Accettare”,

Comprobamos que salen nuestros grupos y pulsamos sobre “Accettare”,

“Seguente”,

Selezionare “Conceder permiso de acceso remoto” para dar acceso a este grupo de usuarios a la conexión, “Seguente”,

Clicca su “Editar perfil…”,

Sul “Autenticazione” debemos desmarcar los dos primeros checks “Autenticación cifrada de Microsoft versión 2 (MS-CHAP v2)” e “Autenticación cifrada de Microsoft (MS-CHAP)”; y marcamos los otros dos checks “Autenticación cifrada (CHAP)” e “Autenticación sin cifrado (PAPPA, SPAP)”,

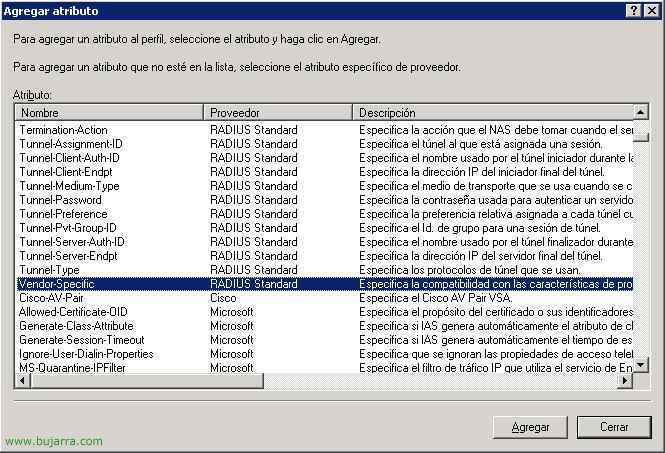

Sul “Opzioni avanzate” borramos lo que haya seleccionandolas y pulsando sobre “Togliere”; y después pulsamos sobre “Aggiungere…”,

Seleccionamos el atributo “Vendor-Specific” e clicca su “Aggiungere”,

Clicca su “Aggiungere”,

In “Seleccionar de la lista” Indicare “RADIUS Standard” y debajo, debemos indicar que “Sí cumple” la norma RADIUS RFC, Clicca su “Configurar atributo…”

Debemos agregar el “Valor del atributo” con el siguiente dato: “CTXSUserGroups=” (Senza virgolette) seguido del nombre del grupo de usuarios del dominio de Windows que hemos agregado anteriormente, en mi caso era UsuariosCAG, así que quedaría de la siguiente forma: CTXSUserGroups=UsuariosCAG. Si por alguna razón tenemos más de un grupo, los separaremos con punto y coma (;), Accettare,

Accettare,

Indicamos que “No”,

Y ya podemos continuar, Clicca su “Seguente”,

Comprobamos que todo está bien y finalizamos,

Vemos que la directiva que hemos creado se queda como máxima prioridad con Orden 1. Ya hemos acabado con la parte de Windows, ya no hay más que configurar aquí, ahora todo será desde la consola de Administración del CAG.

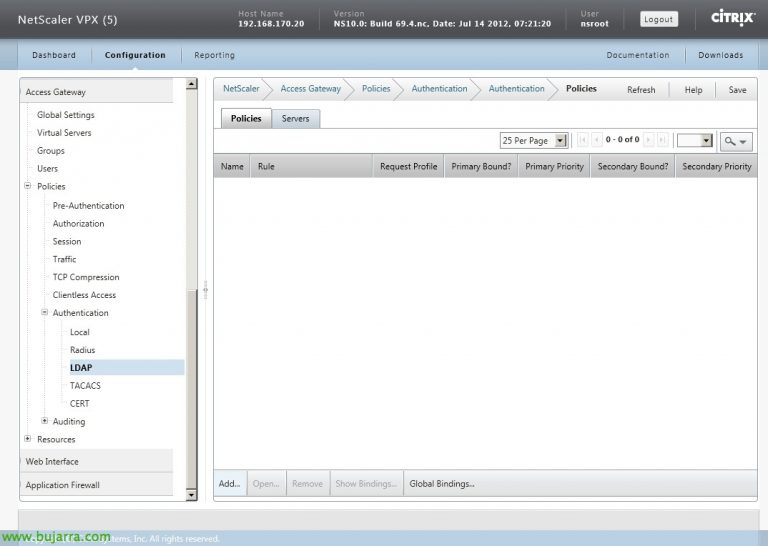

Abrimos la consola para administrar el CAG, “Access Gateway Administration Tool”, nos vamos a la pestaña de “Autenticazione”, podemos dejar ambas autenticaciones, la de usuarios locales y crear una nueva para los usuarios de RADIUS, Comunque, In questo esempio, solo aceptaré usuarios RADIUS así que la autenticación que trae por defecto la borrare, A tal fine, da “Azione” > Clicca su “Remove Default realm”,

“Sì”,

Ora in “Add an Authentication Realm” indicaremos una llamada “Default” e clicca su “Aggiungere”,

Seleccionamos en tipo de Autenticación “RADIUS authentication” e clicca su “OK”,

Debemos indicarle al CAG cual es el servidor RADIUS, para ello en “Primary RADIUS Server Settings” in “IP address” pondremos la dirección IP del servidor RADIUS, La porta predefinita è la 1812, y ahora debemos poner el secreto que habíamos creado anteriormente en el servidor RADIUS a la hora de crear el cliente RADIUS. Clicca su “Invia” per salvare le modifiche. Si por alguna razón tenemos otro servidor RADIUS lo indicaremos debajo, en el servidor secundario.

“OK”

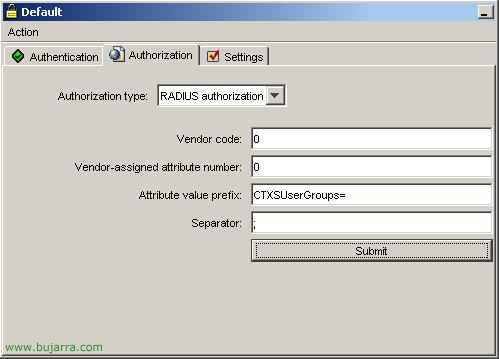

Y comprobamos que en la pestaña de “Autorizzazione” todo esté igual que en la imagen superior:

“Vendor code” = 0

“Vendor-assigned attribute number” = 0

“Attribute value prefix” = CTXSUserGroups=

“Separator” = ;

Clicca su “Invia”,

“OK”, no habría que hacer nada más, ahora probar a conectarse desde el exterior para comprobar que todo está bien.

Para comprobar cualquier evento lo veremos en el servidor RADIUS, Nel “Visor de Sucesos”, te indicará quién se conecta correctamente o quién se ha querido conectar y no ha podido.

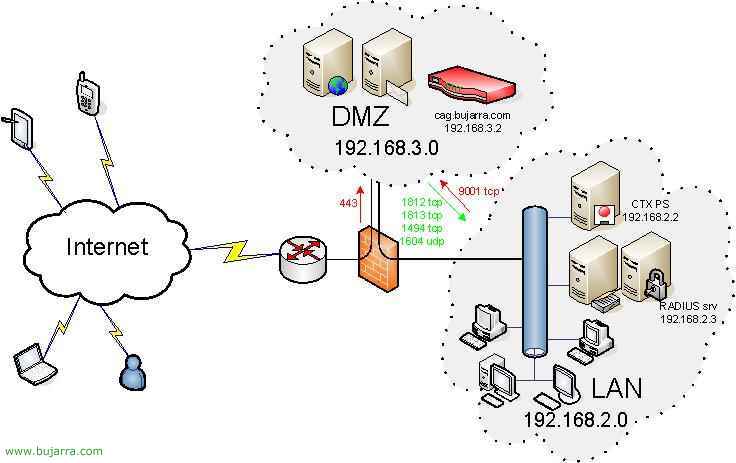

Está sería la configuración final del CAG en la DMZ apuntando al servidor RADIUS:

Desde la parte del FW de internet deberíamos abrir única y exclusivamente el puerto 443 tcp al CAG para que los clientes puedan acceder a descargarse el software cliente y conectarse a la VPN. De la red LAN a la red DMZ deberíamos abrir únicamente el puerto 9001 tcp al CAG para poder administrarlo remotamente con las Administration Tools. Y de la red DMZ a la red LAN deberíamos abrir los puertos que nos interese, si usamos RADIUS redirigiremos el 1812 tcp y el 1813 tcp al servidor IAS. Le 1494 TCP (o il 2598 tcp si usamos “Session reability”) al servidor citrix y si nos interesa el 1604 tcp para cuando desde el cliente de Citrix (PN o PNA) se haga el browsing para buscar la comunidad Citrix.

www.bujarra.com – Héctor Herrero – Nh*****@*****ra.com – v 1.0