Citrix ShareFileとActive Directoryの統合

Podremos integrar las cuentas de Citrix ShareFile Enterprise con nuestros usuarios del Directorio Activo para permitir Single Sign-on y validar el login de los usuarios con sus credenciales del DA, así obviamente nuestros queridos usuarios no tendrán que recordar dos passwords distintos!

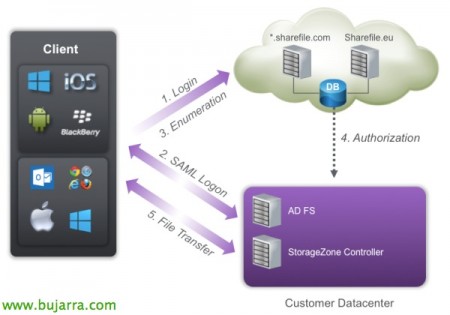

En esta imagen podemos comprobar cómo es el proceso de conexión de un cliente al entorno ShareFile, donde el logon se solicita en los servidores de Citrix y se redirecciona a nuestro datacenter, tras la autenticación podremos realizar la transferencia de ficheros contra los servidores de Citrix o los de nuestro datacenter en caso de haber desplegado 先に un StorageZone Controller.

Ya que ShareFile utiliza SAML (Security Assertion Markup Language) para el SSO, configuraremos ShareFile para que se comunique con nuestros Servicios de Federación de Active Directory de Microsoft (ADFS) que proporcionan este acceso de inicio de sesión único. Y los usuarios cuando se validen en el portal de ShareFile, las solicitudes de inicio de sesión de los usuarios se redigirán a AD de forma segura.

Las cuentas de usuario en ShareFile requireren de un ID de nombre en formato email, deberemos tener una dirección de correo electrónico correcta configurada como el UPN (User Principal Name) del usuario o si no como alternativa el atributo 'Dirección de correo’ del user.

Deberemos crear un registro A en nuestro dominio público (adfs.dominio.eso) que redirigiremos a este servidor de ADFS (podremos utilizar un proxy en la DMZ para securizar aún más los accesos). Necesitaremos también un certificado instalado ya en el servidor para el sitio, podremos tener problemas con los Wilcard si el subdominio no aparece en el certificado.

私たちはネットワーク上にフェデレーションサービスのサーバーを展開することから始めます, 『役割と機能の追加ウィザード』で追加します’ > AD FS’ > フェデレーションサービス.

インストールが完了したら、AD FSコンソールを開き、次を選択します “AD FSフェデレーションサーバーの設定ウィザード”,

最初のフェデレーションサーバーであるため、次を選択します “新しいフェデレーションサービスを作成する”,

独立したサーバーを作成するか、フェデレーションサーバーファームを作成することができ、これによりこの重要なサービスで高可用性を確保できます.

Seleccionamos el nombre del servicio de federación y el certificado SSL que utilizaremos para cifrar el tráfico,

Seleccionaremos la cuenta de servicio que utilizaremos con ADFS,

Pulsaremos en “次” para aplicar la configuración en este primer servidor,

… esperamos mientras se aplican las configuraciones…

用意, una vez aplicada laConfiguración, “閉める”.

Deberemos crear una regla para la confianza de los usuarios en el sistema de AD FS, から “Relaciones de confianza” > “Veracidades de usuarios de confianza” > “Agregar veracidad del usuario de confianza…”

Nos abrirá un asistente de configuración, “始める”,

選ぶ “Escribir manualmente los datos acerca del usuario de confianza”,

En el nombre a mostrar, identificaremos como referencia el sitio de ShareFile por ejemplo, “次”,

選ぶ “Perfil de AD FS” ya que utiliza el protocolo SAML 2.0, “次”,

No seleccionamos ningún certificado para el cifrado del token, “次”,

En el panel de administración de ShareFile, で “Configure Single Sign-On” deberemos copiar la URL de Assertion Consumer Service (ACS), luego ya volveremos a esta consola de gestión para habilitar SSO / SAMLの.

Continuando con el asistente de veracidad, deberemos marcar “Habilitar compatibilidad con el protocolo SAML 2.0 Web SSO” y en la Dirección URL de servicio SSO de SAML 2.0 信頼できるユーザーに前のステップでコピーしたURLを貼り付けます.

信頼できるユーザーがShareFileポータルからのみ来るように、ShareFileサイトの識別子チェーンを追加してフィルタリングします, 形式として: ‘dominio.sharefile.com’ & “足す” & “次”,

印 “全てのユーザーがこの信頼できるユーザーにアクセスできるように許可します” & “次”,

この概要ですべてが正しいことを確認します & “次” 設定を適用するには.

クリック “アシスタントを閉じたときに、この信頼できるユーザーの通知ルールを編集するダイアログを開きます”

AD FSにどの種類の資格情報を提示するかを指定する必要があります, クリック “ルールを追加…”

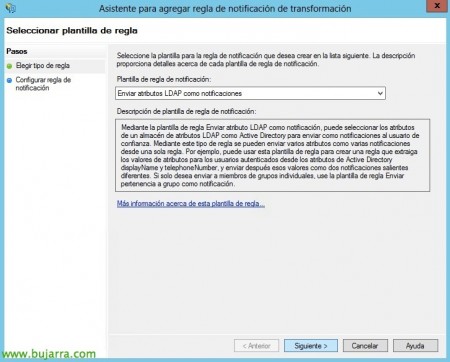

Seleccionamos la plantilla “Enviar atributos LDAP como notificaciones” & “次”,

Indicamos un nombre a la regla de notificación, seleccionamos el Almacén de atributos como ‘Active Directory’, seleccionamos el Atributo LDAP ‘E-Mail-Addresses’ y en Tipo de notificación indicaremos ‘Dirección de correo electrónico’. “終わり”

Añadimos una regla adicional para transformar la notificación, もう一度クリックしてください “ルールを追加…”

Seleccionamos como plantilla “Transformar una notificación entrante” & “次”,

Indicamos un nombre a la regla de notificación, seleccionamos como Tipo de notificación entrante ‘Dirección de correo electrónico’, como Tipo de notificación saliente ‘Id. de nombre’ y como Formato de id. de nombre saliente ‘Correo electrónico’. “終わり”,

“受け入れる”,

悪くありません, en la consola AD FS deberemos de entrar en las propiedades de la Veracidad de usuario de confianza recién creada.

Marcaremos como Algoritmo de hash seguro ‘SHA-1’ & “受け入れる”,

Navegamos en la consola hasta “サービス” > “証明 書” y sobre el certificado de Firma de token pulsamos “証明書の表示…” para copiarlo y posteriormente importarlo en el portal de administración de ShareFile.

クリック “細部” > “ファイルへのコピー…”

Exportaremos el certificado en X.509 codificado base 64 (.CERの)

Abrimos el fichero con un Bloc de notas y copiamos el certificado,

Nos logueamos en la instancia de ShareFile como administrador, seleccionamos la pestaña “管理者”, seleccionamos el menú izquierdo “Configure Single Sign-On” y habilitamos SAML marcando 'Enable SAML'.

En 'ShareFile Issuer / Entity ID’ introduciremos nuestro dominio registrado en ShareFile con formato 'dominio.sharefile.com’

En 'Your IDP Issuer / Entity ID’ introduciremos 'https://dominio.sharefile.com/saml/info'En X.509 Certificate pulsamos en “変える” そして…

… Pegaremos el certificado copiadoanteriormente! & “セーブ”,

Finalizamos la configuración, で:

Login URL 'https://adfs.dominio.com/adfs/ls/’

Logout URL 'https://adfs.dominio.com/adfs/ls/?wa=wsignout1.0’

Comprobamos que en SP-Initiated SSO certificate tenemos 'HTTP Redirect with no signature’ y que SP-Initiated Auth Context está a 'Integrated Windows Authentication’

Y guardamos con “セーブ”!!!

Gestión de usuarios,

Necesitaremos la herramienta de ShareFile User Management Tool para sincronizar nuestros usuarios del AD con los de ShareFile.

Descargaremos el instalador desde la web de MyCitrixの, iniciamos el asistente & “次に”,

“次に”,

… 数秒待ちます…

“閉める”.

Abrimos a consola User Management Tool, nos conectamos a nuestro sitio con nuestros credenciales de Admin & “ログオンする”,

En Domain deberemos introducir el dominio local y unos credenciales de administrador para poder gestionar los usuarios, “繋ぐ”,

タブに移動します “ユーザー”, y exploramos la unidad organizativa donde tenemos los usuarios que queramos añadir y los seleccionamos. Pulsamos posteriormente en “Add Rute”,

Marcamos los dos primeros checks además de indicar que el método de autenticación es 'AD-Integrated’ y el 'Storage Zone’ es el sitio de nuestro CPD donde residen nuestros datos.

Confirmamos que tenemos los usuarios que queremos y pulsamos en “Commit Now”,

“受け入れる”, ya nos indica que sincronizó a ShareFile los usuarios de nuestro Active Directory para poder permitirles el Logon!!

こっちと, los usuarios ya podrían entrar en ShareFile con sus cuentas de usuario, pero al abrir la URL de ShareFile a los usuarios se les abrirá una ventana pidiendo el usuario y contraseña (Abrirán ‘https://dominio.sharefile.com’ y se redirigirán a ‘https://dominio.sharefile.com/saml/login’). La verdad que no tiene un portal que indica al usuario que está en ShareFile, quizás les confunda! Y además no nos permitirá tener usuarios almacenados en Citrix ya que nos validará siempre contra el Directorio Activo.

Configurando SAML para que funcione con todos los navegadores,

Tendríamos problemas de acceso con Google Chrome por ejemplo :'( así que conviene solucionarlo.

En la consola de administración de IIS, seleccionaremos el sitio web predeterminado > ‘adfs’ > ‘ls’, seleccionaremos no requerir SSL y Omitir los certificados de cliente.

En el mismo directorio virtual, seleccionaremos en las opciones de Autenticación, en la configuración avanzada de ‘Autenticación de Windows’, desactivaremos la protección ampliada.

Configurando un portal personalizado para SAML,

Si queremos hacer un portal en ShareFile con Single Sign On personalizado, o al menos que nos permita saber que estamos en ShareFile, まず, ponernos en contacto con el soporte de Citrix, seguir los siguientes pasos e indicarles que nos activen el portal.

Nos deberemos descargar la plantilla del portal de este リンク, descomprimirla y modificarla. Editaremos ‘login.htm’ para reemplazar la URL SAML correcta, cambiaremos:

'https://subdomain.sharefile.com/saml/login’ con ‘https://dominio.sharefile.com/saml/login’

'https://subdomain.sharefile.com/resetpasswordrequest.aspx’ con ‘https://mysubdomain.sharefile.com/resetpasswordrequest.aspx’

Obviamente podremos editar el fichero como queramos, o las imágenes, logotipos…

で “Shared Folders” deberemos crear una carpeta nueva compartida que se llame ‘Customizations’, クリック “Create Shared Folder”,

En Folder Name ponemos ‘Customizations’, y en ‘Add Users’ indicaremos ‘Add Manually’ & “Create Folder”,

Deberemos introducir en ‘Email Address’ la dirección del correo de soporte ‘彼の*****@*******le.com‘ para compartirle los ficheros de configuración, introducimos la demás información y damos permisos de descarga. “Add User”,

Deberemos subir a este directorio todo el contenido que habíamos descomprimiro del fichero ‘CustomLogin Template.zip’

Y podremos comprobar cómo al acceder a ‘https://dominio.sharefile.com/customlogin.aspx’ ya tenemos el doble portal de acceso a ShareFile configurado a nuestro gusto; los usuarios de Directorio Activo podrán acceder desde la izquierda en SAML Login y los usuarios de Citrix pondrán acceder desde Email Login con sus direcciones de correo.

Más info en la documentación oficial sobre configuración de Single Sign-On con ShareFile y la personalización del portal.