CentreonからのWindowsイベントの監視

私たちの多くが興味を持つかもしれないと思うかなり簡単な投稿, また、Windowsイベントビューアで任意のイベントを監視できることほど一般的ではありません. ドメイン コントローラーのイベントを監視することを想像できますか??

ユーザーが作成されたことを認識できる, 変更, 削除… またはグループ, または組織ユニット, または GPO (グループポリシー), または私たちが興味を持っているものは何でも!

先ず以て, 参照するには、WindowsマシンにNSClientエージェントがインストールされている必要があります, 疑問がある場合, この投稿 おじいさん 彼はあなたを助けることができます. そして2つ目は、見つけたいイベントIDを知ることです.

特別な文字を使用したい場合は、 (これを変数で使用します), 私たちは、奇妙な文字の使用を許可nsclient.ini必要があります; 引数の使用だけでなく, 私たちがこのようになることを考慮に入れると:

[/設定/NRPE/サーバー] 厄介な文字を許可する=true

引数=true を許可する ... [/設定/外部スクリプト]

引数=trueを許可し、厄介な文字=true ...

.iniを変更した場合は、NSClientサービスを再起動することを忘れないでください

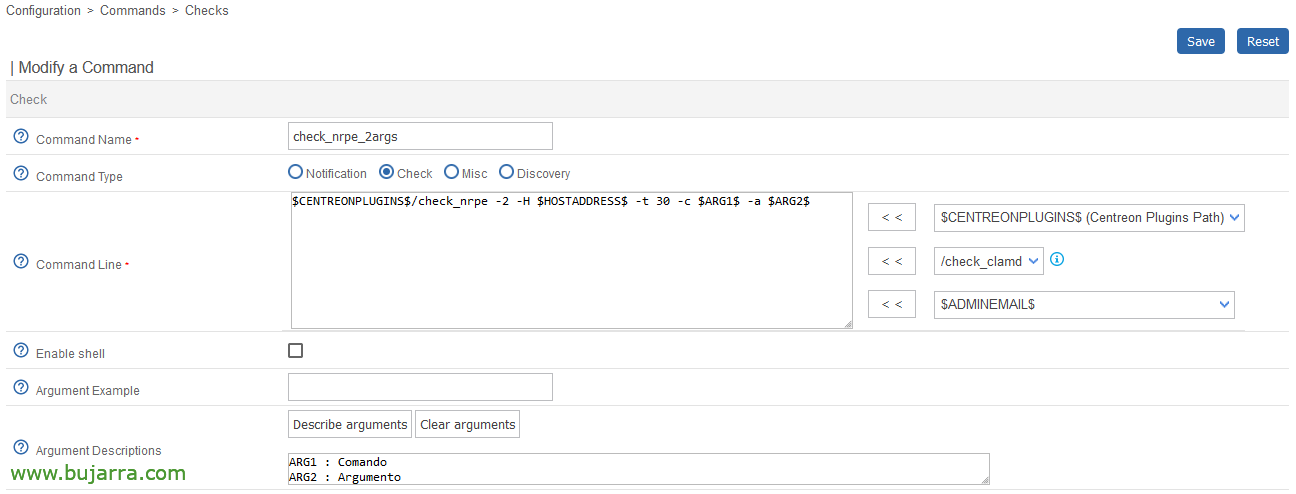

その後は, check_nrpeコマンドはすでにCentreonに登録されていると思います, または、別のものを登録することもできます 2 引数, 私たちが投げるコマンドはこの例のようであるためです:

/usr/lib/centreon/plugins/check_nrpe -2 -H DIRECCION_IP-t 30 -c checkEventLog -a file=security scan-range=-24h MaxCrit=1 "filter=id = 5136" truncate=300 'トップ構文=${地位}. 次の点が変更されました。 ${数える} 過去 24 時間の AD の OU'

よく見ると, イベント ID を指定しました 5136 これは、OU が変更されたという事実に対応します, 私たちはあなたが読むイベントの時間または数を示すことができます, また、うさぎがジャンプした場合に備えてメッセージをパーソナライズします. MaxWarnまたはMaxCritで遊んで、イベントの数を警告できます.

そこで、コマンドを適応させると、次のようなものが得られます:

$センターンプラグイン$/check_nrpe -2 -H $HOSTADDRESS$ -t 30 -c $ARG$1 -$ARG$2

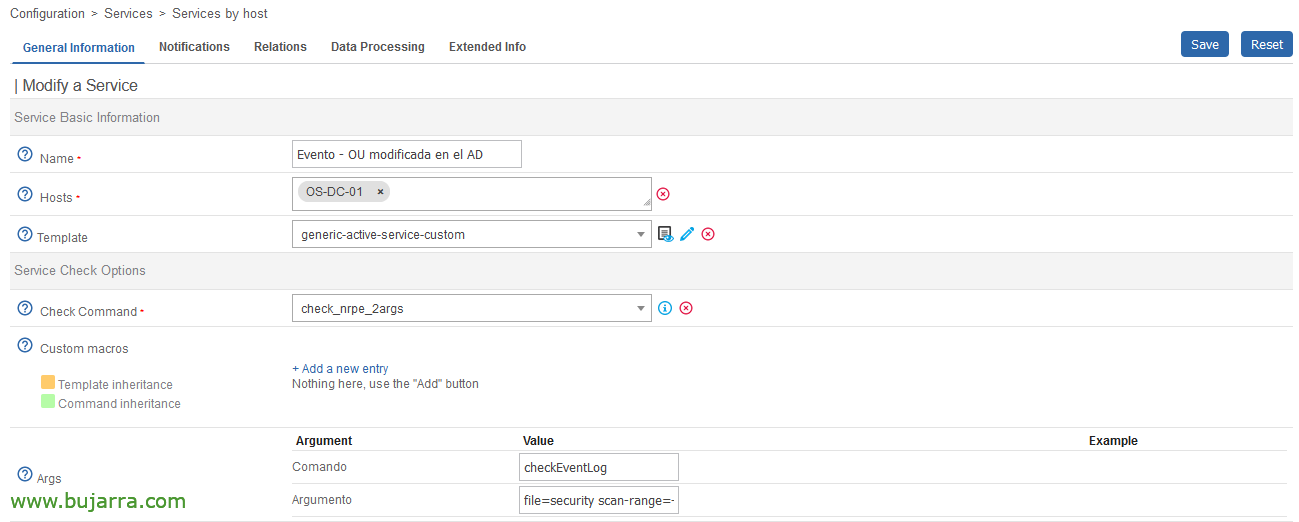

トータル, 私たちはすでに、監督したいイベントの数だけ多くのサービスを作成できるということです, この例では、サービスには次の 2 つの引数があります。:

命令:

チェックイベントログ

引数:

file=security scan-range=-24h MaxCrit=1 "filter=id = 5136" truncate=300 'トップ構文=$${地位}. 次の点が変更されました。 $${数える} 過去 24 時間の AD の OU'

通常どおり、設定を記録してエクスポートします…

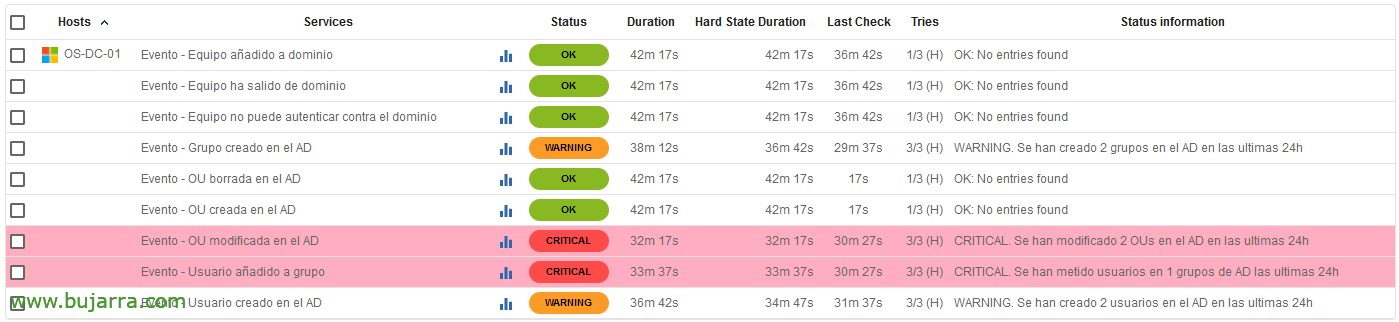

そして、フアン・タマリスが言うように… ちゃんたたたちゃん!!! オーレ!!! すでにここからいくつかのイベントが制御されています, ドメインチームが出てきたら、私たちはそれを見つけるでしょう, またはドメインに参加するかどうか, またはユーザーが変更された場合, グループなど, またはそれらが作成されている場合, または削除された場合…

監視に最も関心のあるイベント ID について考え、探すのは皆さんに任せます, ハグを送ります, とても良い一週間を、そして何よりもお過ごしください… 元気を出してください!